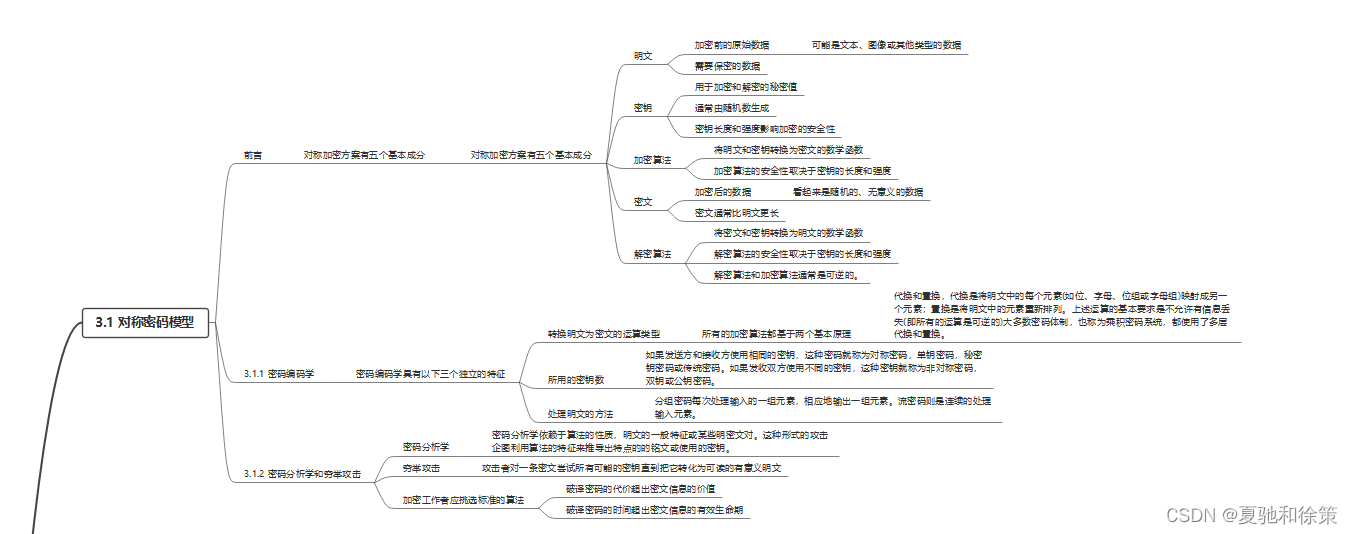

思维导图:

前言:

学习目标概述

- 对称密码的主要概念:对称加密,也称为传统加密或单钥加密,是20世纪70年代前唯一的加密类型,至今仍广泛使用。

- 密码分析与穷举攻击:密码分析是在不知道加密细节的情况下解密信息的技术,而穷举攻击是尝试所有可能密钥的方法。

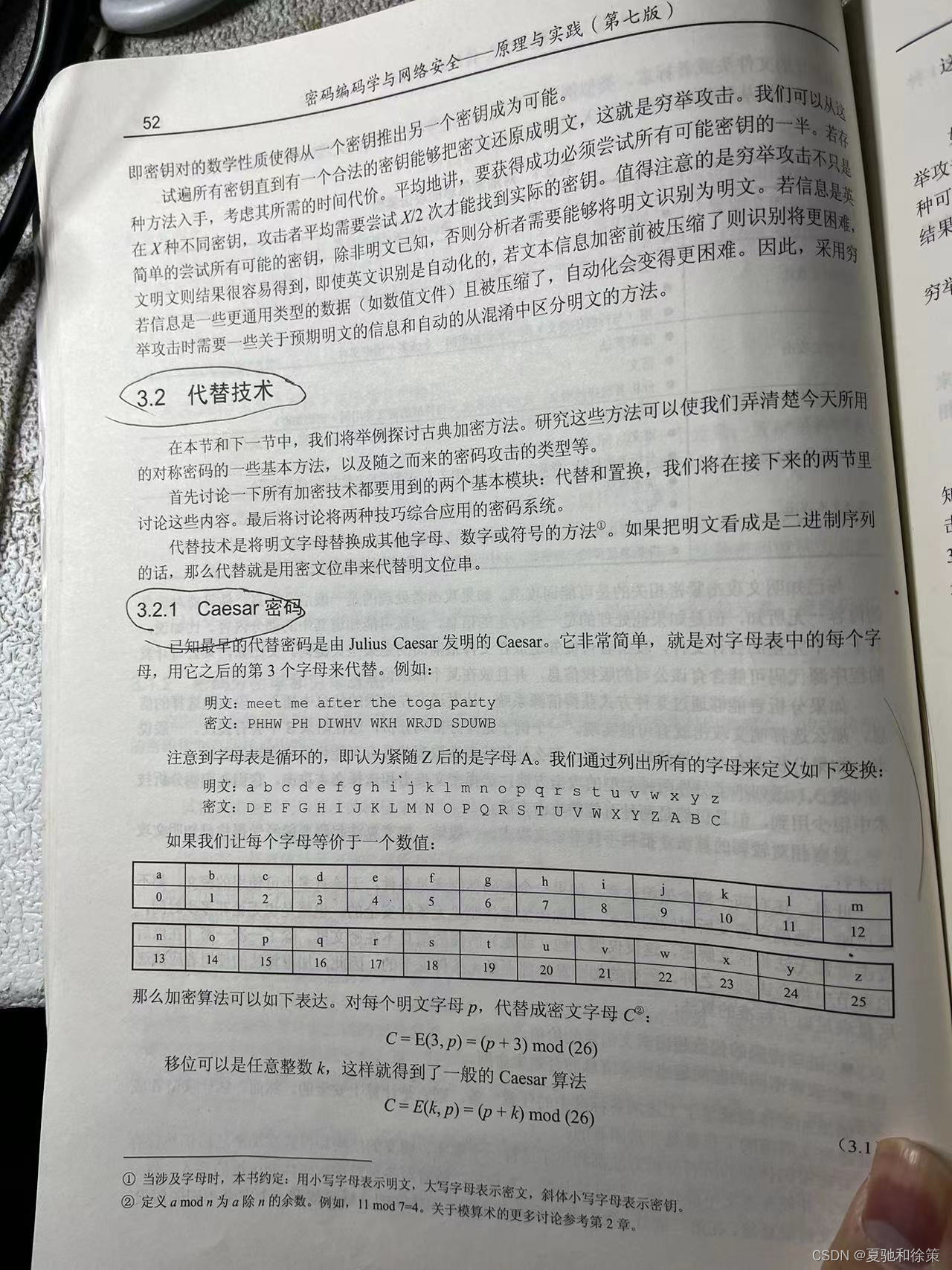

- 单表代替密码操作:涉及用单一字母替换系统加密明文。

- 多表代替密码操作:使用多个字母替换系统,增加加密复杂度。

- Hill密码简介:一种使用线性代数原理的多表代替密码。

- 转轮机操作描述:一种机械设备,用于复杂的字符替换操作,增加加密强度。

学习内容详解

- 对称加密模型:介绍了对称加密过程的一般模型,包括明文、密文、加密和解密的概念。

- 传统加密算法的应用环境:探讨了计算机出现前的多种算法,以及对称加密在现代的应用。

- 隐写术简介:简要介绍了隐藏信息的技术,作为加密的一个分支。

扩展学习

- 第4章与第6章内容预览:这两章将探讨当今使用最广泛的两种加密算法:DES和AES。

第3.1节笔记:对称密码模型

对称加密的五个基本成分

- 明文:原始的、可理解的消息或数据,是算法的输入。

- 加密算法:对明文进行各种代替和变换的算法。

- 密钥:独立于明文和算法的另一输入。不同的密钥导致不同的输出。

- 密文:算法的输出,看起来是随机且无序的消息,依赖于明文和密钥。

- 解密算法:加密算法的逆运算,用于将密文和密钥转换回原始明文。

安全要求

- 加密算法的强度:算法应在敌方知道算法和拥有部分密文情况下,仍保持安全。

- 密钥的安全传输和保管:密钥的保密性是对称密码安全的关键。

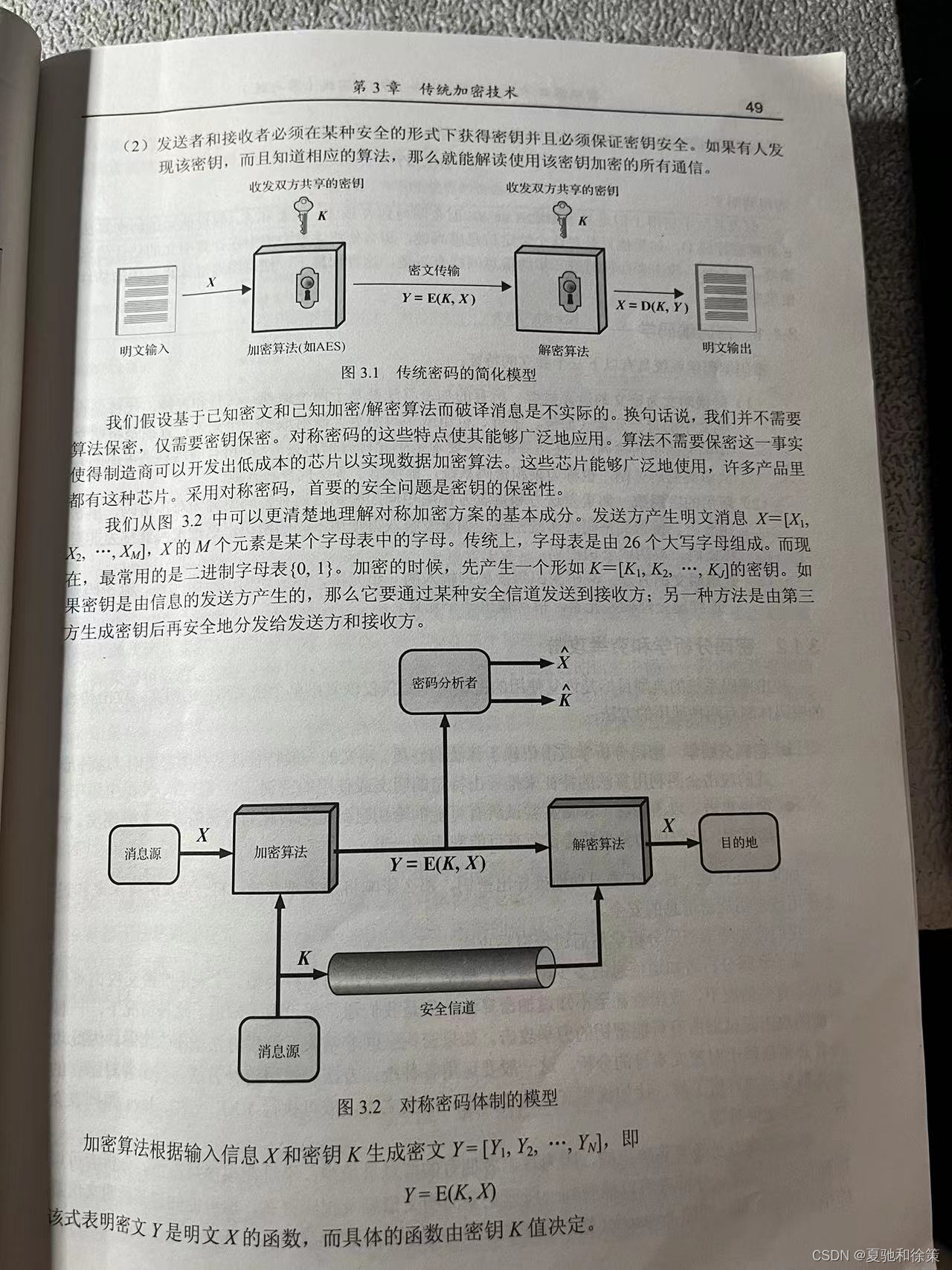

对称密码模型简化示例

- 明文和密文转换:图3.1展示了如何将明文通过加密算法(如AES)转换为密文,以及解密过程。

- 密钥的角色:密钥决定了密文的具体形式,且对称密码的安全性主要依赖于密钥的保密。

密码体制的模型

- 明文、密文与密钥的关系:图3.2阐释了明文、密文和密钥之间的关系。

- 加密和解密过程:明文X经过加密算法和密钥K生成密文Y,密钥K再用于解密算法,还原为原始明文X。

密码分析的挑战

- 攻击者的目标:敌手可能尝试恢复明文X或密钥K,甚至两者都试图恢复。

- 安全假设:即使攻击者知道加密和解密算法,也假定他们无法在不知道密钥的情况下破解密文。

3.1.1 密码编码学

密码编码学是研究如何将明文(未加密的信息)转换成密文(加密的信息)的学科。它包括以下三个重要特征:

-

转换明文为密文的运算类型:

- 代替(Substitution): 将明文中的每个元素(比如位、字母等)替换成另一个元素。

- 置换(Permutation): 改变明文元素的顺序。

- 重要的是,这些操作都是可逆的,即没有信息丢失。

-

所用的密钥数:

- 对称密码: 发送方和接收方使用相同的密钥。

- 非对称密码: 发送方和接收方使用不同的密钥。

-

处理明文的方法:

- 分组密码(Block Cipher): 每次处理一组固定大小的数据。

- 流密码(Stream Cipher): 持续处理输入数据,每次输出一个元素。

3.1.2 密码分析学和穷举攻击

密码分析学是研究如何攻破密码系统的学科。主要攻击类型包括:

- 密码分析学攻击: 利用加密算法的特性、明文的特征或某些明密文对来恢复密钥或明文。

- 穷举攻击(Brute-force Attack): 尝试所有可能的密钥直到找到正确的那个。

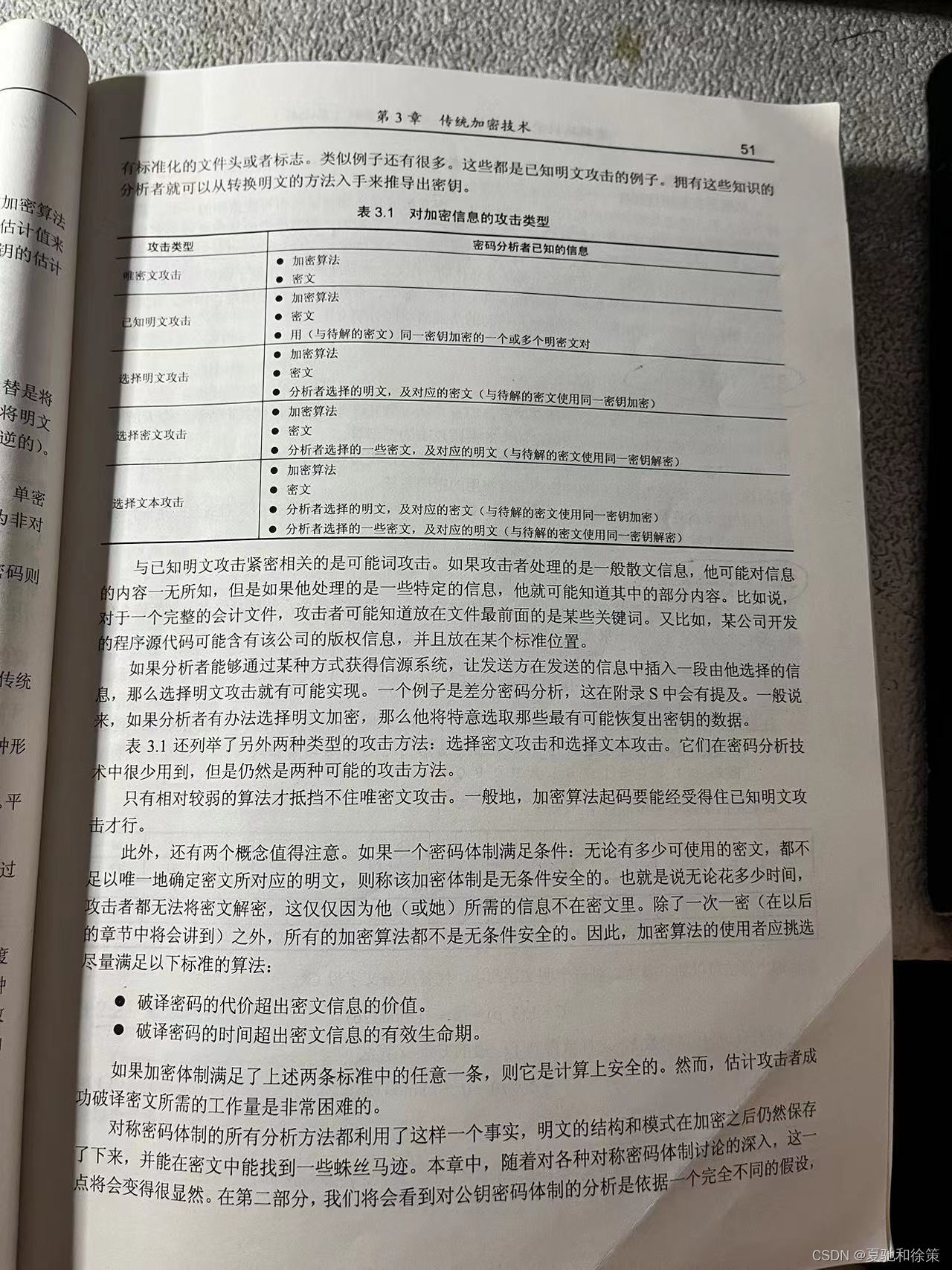

表3.1列出了不同类型的密码攻击方式:

- 唯密文攻击(Ciphertext-only Attack): 攻击者仅有密文。

- 已知明文攻击(Known-plaintext Attack): 攻击者有一些明文及其对应的密文。

- 选择明文攻击(Chosen-plaintext Attack): 攻击者可以选择明文并获取其密文。

- 选择密文攻击(Chosen-ciphertext Attack): 攻击者可以选择密文并获取其明文。

理解这些概念的关键是认识到加密不仅仅是隐藏信息,还涉及确保信息的安全性和完整性,尤其在面对潜在的攻击时。

总结:

重点

-

五个基本成分:

- 明文:未加密的原始信息。

- 加密算法:对明文进行变换的过程。

- 密钥:与加密算法一同工作以产生密文的独立输入。

- 密文:加密后的信息,依赖于明文和密钥。

- 解密算法:加密算法的逆运算,用密钥将密文还原为明文。

-

两个安全要求:

- 加密算法的强度:即使敌方知道算法和拥有部分密文,仍应保证安全。

- 密钥的安全传输和保管:保证密钥的保密性是至关重要的。

-

密钥管理: 密钥的生成、分发、存储、替换和销毁等管理方面的问题。

难点

- 加密算法的理解和选择:理解不同加密算法的特性和适用场景是复杂的,选择适合的加密算法需要考虑到安全性和效率。

- 密钥管理的复杂性:正确管理密钥是对称密码体系中一个复杂且关键的部分,尤其是在大型系统或网络环境中。

- 对抗攻击的准备:理解和预防各种潜在的攻击(如密码分析学攻击和穷举攻击)需要深入的专业知识和持续的关注。

易错点

- 混淆对称和非对称加密:混淆两者的概念和使用场景是一个常见错误。

- 忽视密钥安全性:在对称加密中,密钥的安全性同加密算法一样重要。不安全的密钥管理可能导致整个加密体系的崩溃。

- 错误估计攻击难度:低估了密码分析学和穷举攻击的潜在威胁,可能导致安全漏洞。

- 不当的算法实现:即使选择了强大的加密算法,错误的实现也会导致安全风险。

理解和应用对称密码模型时,需要仔细考虑这些重点、难点和易错点,以确保加密体系的有效性和安全性。

本文详细介绍了对称密码加密的核心概念,包括对称加密、密码分析、穷举攻击、Hill密码、转轮机操作,以及对称加密模型和安全要求。重点关注了密钥的作用、加密算法的选择和密钥管理的重要性,以及应对攻击的策略。

本文详细介绍了对称密码加密的核心概念,包括对称加密、密码分析、穷举攻击、Hill密码、转轮机操作,以及对称加密模型和安全要求。重点关注了密钥的作用、加密算法的选择和密钥管理的重要性,以及应对攻击的策略。

5

5

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?