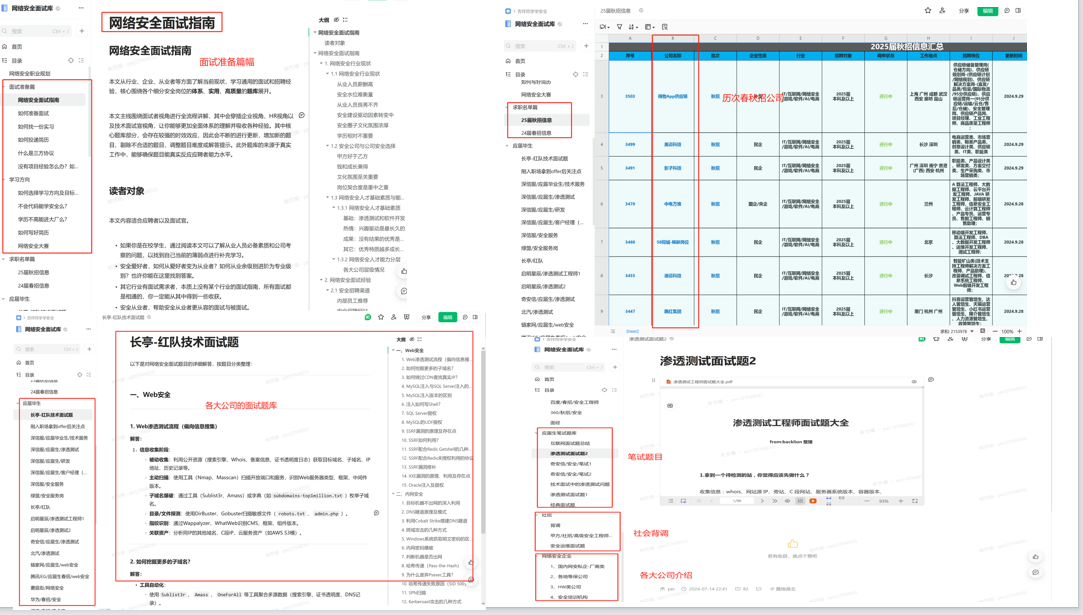

《网安面试指南》![]() https://mp.weixin.qq.com/s/RIVYDmxI9g_TgGrpbdDKtA?token=1860256701&lang=zh_CN

https://mp.weixin.qq.com/s/RIVYDmxI9g_TgGrpbdDKtA?token=1860256701&lang=zh_CN

1. TCP三次握手流量特征分析

题目:如何通过Wireshark流量捕获判断TCP三次握手是否正常完成?请描述关键标志位和报文状态变化。

答案:

-

第一次握手:客户端发送

SYN=1,ACK=0,Seq=X。 -

第二次握手:服务端返回

SYN=1,ACK=1,Seq=Y,Ack=X+1。 - 第三次握手:客户端发送

SYN=0,ACK=1,Seq=X+1,Ack=Y+1。

若三次握手未完成,可能出现以下异常:-

服务端未响应

SYN-ACK(半连接攻击)。 -

客户端未发送

ACK(资源耗尽或攻击)。

在Wireshark过滤器中可使用tcp.flags.syn==1 and tcp.flags.ack==0定位SYN报文。

-

2. HTTP协议明文传输风险

题目:如何通过流量分析发现HTTP协议中的敏感信息泄露?给出具体操作步骤。

答案:

-

使用Wireshark过滤HTTP请求:

http.request.method == "POST"。 -

检查POST请求的

Form Data部分,可能包含用户名、密码。 -

搜索关键字如

password、token:Ctrl+F选择“分组字节流”输入关键词。 -

若发现Base64编码数据,右键选择“导出分组字节流”解码验证。

3. DDoS攻击流量特征

题目:如何从流量中识别SYN Flood攻击?列举至少3个关键特征。

答案:

-

特征1:大量

SYN报文来自不同源IP,目标IP固定。 -

特征2:服务端返回大量

SYN-ACK但无后续ACK(半连接堆积)。 -

特征3:TCP重传率异常升高,可通过Wireshark统计

Analyze > Expert Information查看。

4. HTTPS流量解密方法

题目:若已获取服务器的私钥,如何解密HTTPS流量?描述具体配置步骤。

答案:

-

在Wireshark中打开

Edit > Preferences > Protocols > TLS。 - 在

RSA keys list中添加条目:IP地址,端口,协议,私钥文件路径 -

加载流量文件,Wireshark会自动解密TLS会话。

注:仅适用于RSA密钥交换,不支持ECDHE等前向保密(PFS)场景。

5. DNS隧道检测

题目:如何通过流量分析发现DNS隐蔽隧道?列举3个检测指标。

答案:

-

指标1:异常高频DNS查询(如每分钟数百次)。

-

指标2:查询域名包含长随机子域(如

a1b2c3.example.com)。 -

指标3:TXT或NULL类型记录占比过高(正常流量以A/AAAA为主)。

6. ARP欺骗流量识别

题目:如何判断网络中是否存在ARP欺骗攻击?给出流量分析方法和关键字段。

答案:

-

过滤ARP响应包:

arp.opcode == 2。 - 检查同一IP是否对应多个MAC地址:

tshark -r capture.pcap -Y "arp" -T fields -e arp.src.hw_mac -e arp.src.proto_ipv4 | sort | uniq -c | sort -nr -

若发现同一IP频繁更换MAC,可能存在ARP欺骗。

7. SQL注入攻击流量特征

题目:如何从HTTP流量中识别SQL注入攻击?举例说明特征Payload。

答案:

-

特征1:GET/POST参数包含SQL关键字:

' OR 1=1 --、UNION SELECT。 -

特征2:异常长的参数值(如

id=1' AND (SELECT ... ))。 -

特征3:HTTP响应包含数据库错误(如MySQL的

You have an error in your SQL syntax)。

8. ICMP隐蔽通道分析

题目:如何检测通过ICMP协议实现的隐蔽通信?

答案:

-

方法1:检查ICMP载荷大小,正常

ping载荷为固定长度(如64字节),隐蔽通道可能携带更大载荷。 -

方法2:分析ICMP类型,正常流量以

Type=8(请求)和Type=0(响应)为主,异常类型(如Type=13)需警惕。 -

方法3:统计ICMP报文频率,隐蔽通信通常呈现规律性高频。

9. WebShell流量特征

题目:如何通过流量分析发现WebShell活动?列举2个关键特征。

答案:

-

特征1:HTTP POST请求上传加密或Base64编码数据(如

eval(gzinflate(base64_decode(...)))。 -

特征2:URL路径异常(如

/images/cmd.php),响应内容包含系统命令(如cmd=whoami)。

10. TLS握手过程分析

题目:TLS 1.3相比TLS 1.2在握手过程中做了哪些优化?从流量角度说明差异。

答案:

-

优化1:握手从2-RTT减少到1-RTT(首次连接)或0-RTT(会话恢复)。

-

优化2:删除不安全的算法(如RSA密钥交换、SHA-1)。

-

流量差异:TLS 1.2握手包含

ClientHello、ServerHello、Certificate、ServerKeyExchange、ServerHelloDone等报文;TLS 1.3合并为ClientHello和ServerHello后直接进入应用数据传输。

1288

1288

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?