CISCO ASA防火墙

ASA系列

1、防火墙工作原理(状态化防火墙)

2、在防火墙上配置ACL(基本都是命名的ACL)

3.在防火墙上配置NAT(防火墙设备基本上放在局域网出口

一、工作原理

1.系列

ASA5500系列

2、ASA防火墙状态化防火墙

-

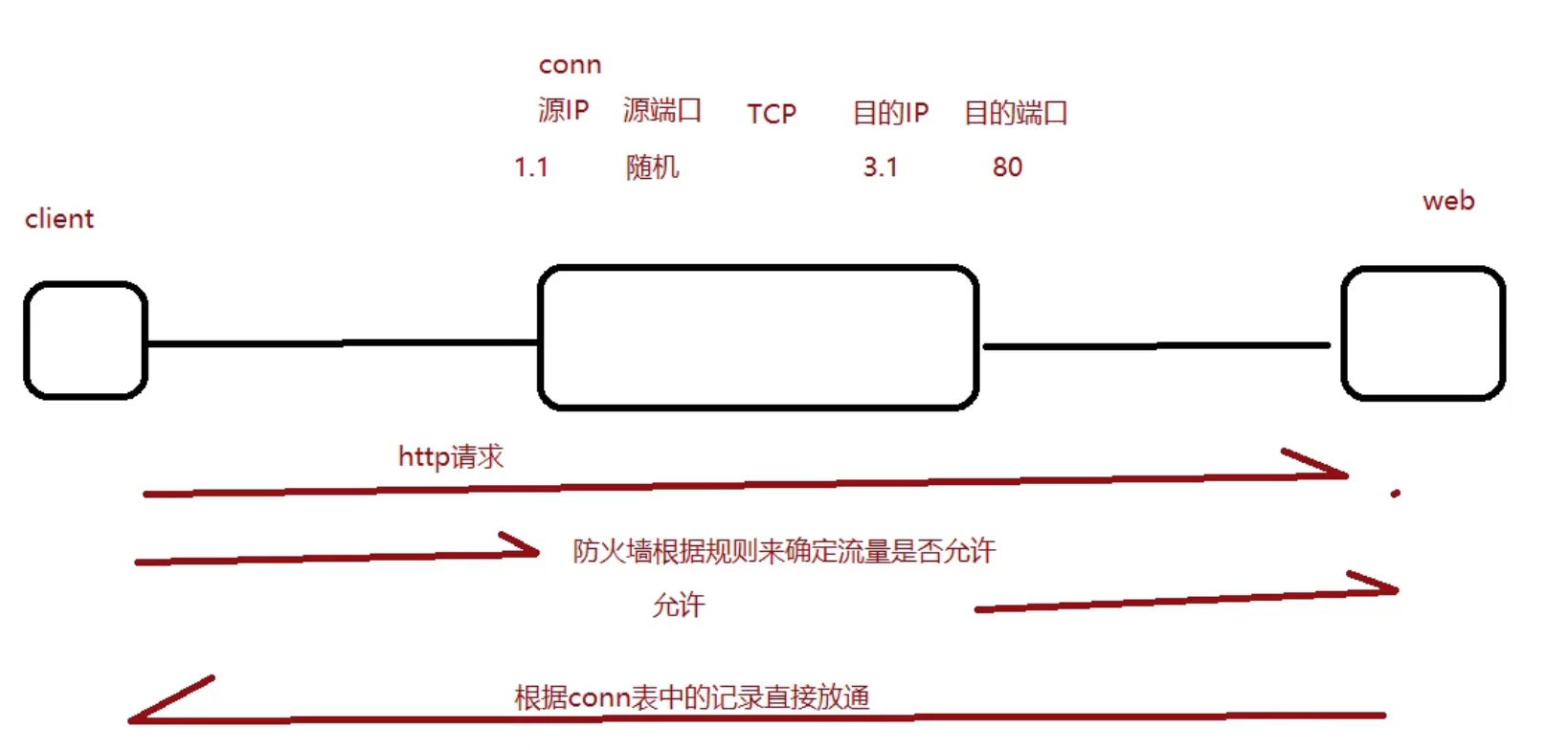

维护一张表:状态化链接表(conn表)

-

源IP地址

-

目标IP地址

-

IP协议(TCP/UDP)

-

IP协议信息(端口号,序列号,控制位)

-

-

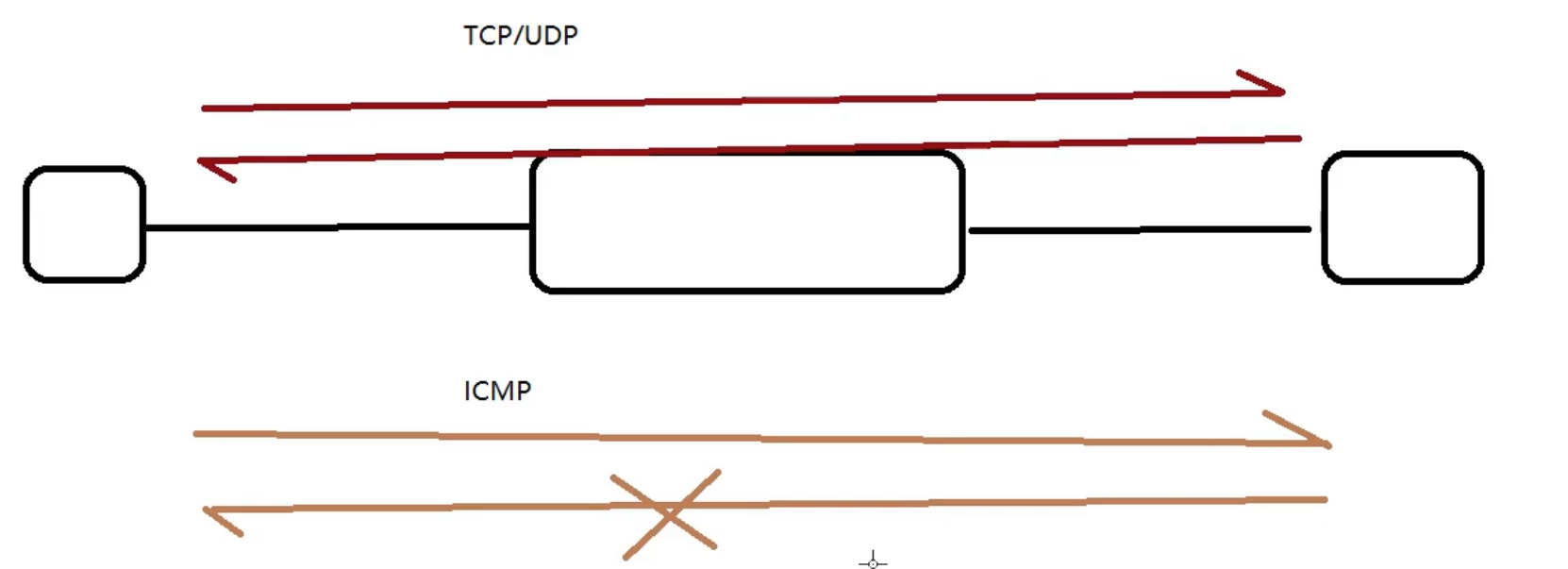

默认情况下,ASA对TCP和UDP协议提供状态化链接,对ICMP协议是非状态化的

-

-

状态化防火墙的处理过程,

-

ASA的安全算法

-

接口安全级别(优先级)

-

访问控制列表

-

记录conn表

-

链接表

-

检测引擎(根据结构安全级别来决定数据是放通还是阻止)

-

默认情况下,ASA自动放通高安全级别访问低安全级别,阻止低安全级别访问高安全级别;安全级别一直,直接阻止。

-

-

二、ASA接口

1.物理接口

-

基于防火墙自身模块定义

2.逻辑接口

-

用来描述物理接口所处的安全区域:insid内网区域,outside外网区域,DMZ服务器区域

-

inside:安全级别设置为100 outside:安全级别设置为0 DMZ:安全级别设置为50

-

三、ASA配置ACL

access-list dma_to_in permit tcp host 192.168.2.10 host 192.168.1.10 eq

VPN基础内容

1、基本概念

-

虚拟专用网络(VPN)的功能是:在公用网络上建立专用网络,进行加密通讯。在企业网络中有广泛应用。VPN网关通过对数据包的加密和数据包目标地址的转换实现远程访问。VPN可通过服务器、硬件、软件等多种方式实现。

-

企业对专用网络的传输要求越来越高。

-

虚拟:不需要实际长途路线,使用公共资源建立自己的私有网络

-

专用:可以定制符合自身需求的网络

-

核心技术:隧道技术

2、VPN分类

-

客户端到局域网(client--LAN) access VPN

-

PPTP或L2TP

-

-

局域网到局域网(LAN---LAN)

-

IPSecVPN

-

-

PPTP和L2TP属于网络接口层协议

-

IPSec属于网络层

-

SSL VPN属于应用层

3、VPN常用技术

-

隧道技术

-

通过在隧道两端封装和解封装(新的报文头)

-

GRE ,不支持身份验证,只支持简单的关键字验证和校验,(IPv4到IPv6过渡)

-

L2TP,支持基于PPP的身份验证,加密和验证不支持

-

IPSec,预共享密钥或证书认证、支持IKEV2的认证,支持加密和验证

-

SSL VPN,支持多种身份认证,支持加密和验证

-

-

加解密技术

-

对称加密,DES、3DES、AES

-

非对称加密,RSA、DH

-

完整性校验算法,MD5、SHA

-

-

身份认证技术

IPSec VPN

1、概述

-

一组基于网络层的应用密码学的安全通信协议族,是一个开放的协议族,也考虑长远性要求(支持IPv4,IPv6)

-

保护的是网络层及上层流量,主要保护TCP、UDP、ICMP等的隧道的IP数据包

-

可以提供的安全服务

-

机密性

-

完整性

-

数据源鉴别

-

不可否认

-

访问控制

-

重放攻击保护

-

2、IPSec架构

-

两个通信保护协议

-

AH:只支持鉴别算法(完整性校验)

-

ESP:支持加密和鉴别算法

-

-

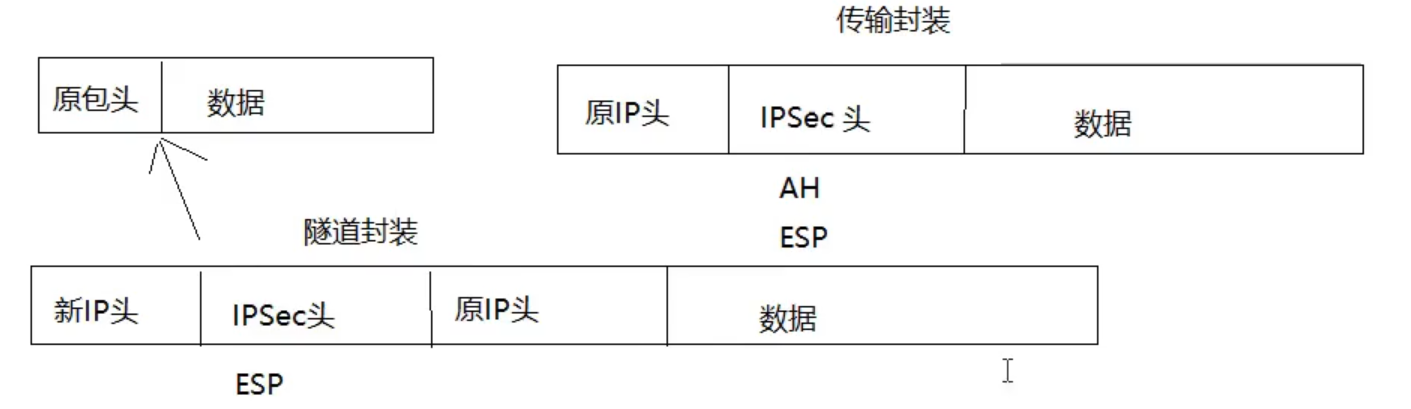

两个工作模式:传输模式、隧道模式

-

IKE协商,秘钥交换管理协议:SA(安全联盟)

-

阶段一:主模式,野蛮模式(快速模式)

-

阶段二:配置感兴趣流

-

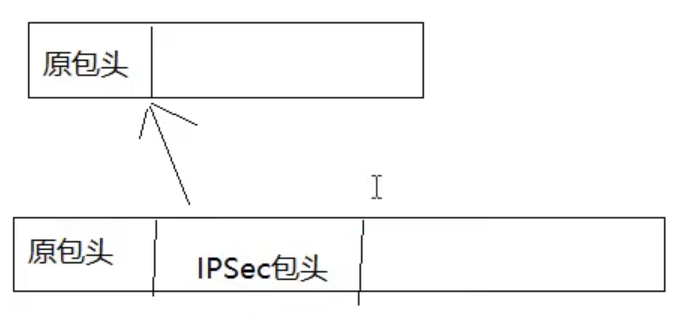

3、传输模式

-

应用场景:用于主机和主机之间端到端通信的数据保护

-

封装方式:不会改变原始IP包头,在原始包头后插入IPSec包头

-

4、隧道模式

-

应用场景:用于私网与私网之间通过公网进行通信,建立VPN通道

-

封装方式:增加新的IP头部,其后是IPSec头部,接着是原始数据包

5、AH协议

-

完整性校验(通过哈希函数(MD5、SHA1)产生的校验来保证)

-

不管是传输模式还是隧道模式都会验证整个数据报

6、ESP协议

-

加解密(使用对称加密算法DES、3DES、AES)

-

完整性校验(通过哈希函数(MD5、SHA1)产生的校验来保证)

-

ESP在传输模式下,只对数据进行加密和完整性校验

-

ESP在隧道模式下,对整个原始报文进行加密和校验

7、AH和ESP对比

| 安全特性 | AH | ESP |

|---|---|---|

| 协议号 | 51 | 50 |

| 数据完整性校验 | √ | 支持但不验证IP头 |

| 数据源验证 | √ | √ |

| 数据加解密 | × | √ |

| 抗重放 | √ | √ |

| NAT-T (NAT穿透) | × | √ |

394

394

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?