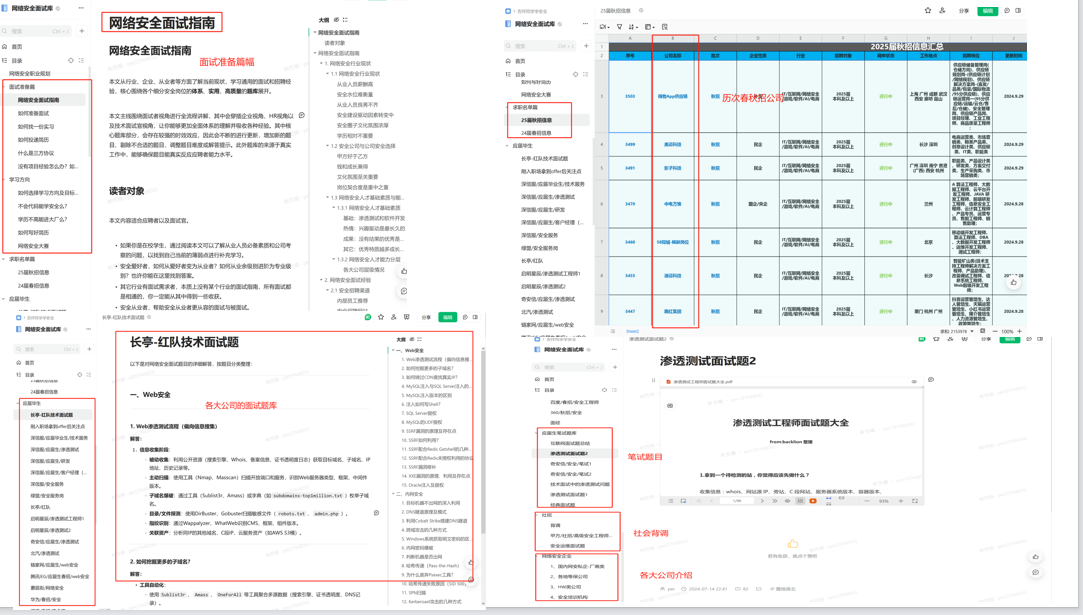

《网安面试指南》![]() https://mp.weixin.qq.com/s/RIVYDmxI9g_TgGrpbdDKtA?token=1860256701&lang=zh_CN

https://mp.weixin.qq.com/s/RIVYDmxI9g_TgGrpbdDKtA?token=1860256701&lang=zh_CN

1. 挖矿病毒应急响应

题目:服务器CPU占用率持续100%,怀疑被植入挖矿程序。请描述排查步骤及关键取证点。

答案:

- 快速排查:

-

top/htop查看高CPU进程(挖矿进程可能伪装为kworker或随机名)。 -

netstat -antp检查异常外联IP(常见矿池域名如xmrpool.eu)。

-

- 取证分析:

-

提取进程内存:

gcore <PID>或volatility -f memory.dmp procdump -p <PID>。 -

检查定时任务:

crontab -l、/etc/cron*和/var/spool/cron/。 -

检查SSH日志:

grep 'Accepted' /var/log/auth.log寻找攻击入口。

-

2. 黑链检测与清除

题目:网站被植入黑链(暗链),如何快速定位并彻底清除?

答案:

- 定位黑链:

-

扫描网站文件:

grep -r "href='http://恶意域名'" /var/www/html/。 -

检查数据库:

SELECT * FROM wp_posts WHERE post_content LIKE '%恶意域名%';(适用于WordPress)。

-

- 彻底清除:

-

删除恶意代码并修复文件权限(如

chmod 644)。 -

检查

.htaccess是否被篡改(可能包含301重定向规则)。 -

排查后门:使用

rkhunter或chkrootkit。

-

3. 日志分析溯源攻击者

题目:某服务器被入侵,请说明如何通过Web日志追踪攻击者IP及攻击路径。

答案:

- 关键日志文件:

-

Apache:

/var/log/apache2/access.log。 -

Nginx:

/var/log/nginx/access.log。

-

- 分析步骤:

-

搜索敏感请求:

grep 'POST /wp-admin' access.log | awk '{print $1}' | sort | uniq -c。 -

定位异常User-Agent:

grep -E 'sqlmap|nmap|hydra' access.log。 -

关联时间线:

cat access.log | grep '恶意IP' | cut -d' ' -f4,7,9(时间、请求路径、状态码)。

-

4. 勒索病毒应急处理

题目:服务器文件被加密并收到勒索信,写出应急响应流程。

答案:

-

隔离网络:立即断开服务器网络。

- 取证保留:

-

内存取证:

dumpit.exe(Windows)或LiME(Linux)。 -

加密文件样本保留(勿删除勒索信)。

-

- 日志分析:

-

Windows事件日志:

Event Viewer > Security(事件ID 4625/4624)。 -

检查共享文件夹访问记录。

-

- 恢复建议:

-

使用ShadowExplorer尝试恢复卷影副本。

-

检查是否有未加密备份。

-

5. Webshell后门检测

题目:如何通过日志和文件分析快速定位Webshell?

答案:

- 文件层面:

-

查找最近修改的PHP文件:

find /var/www -name "*.php" -mtime -1。 -

扫描特征码:

grep -r 'eval($_POST' /var/www/。

-

- 日志层面:

-

搜索可疑POST请求:

grep 'POST /uploads/cmd.php' access.log。 -

统计高频IP:

awk '{print $1}' access.log | sort | uniq -c | sort -nr | head -10。

-

6. 数据库篡改事件响应

题目:发现数据库内容被恶意篡改,请描述溯源步骤。

答案:

- 数据库日志分析:

-

MySQL:查看

general_log(需提前开启)。 -

搜索UPDATE/DELETE操作:

grep 'UPDATE users' mysql.log。

-

- 关联Web日志:

-

匹配数据库操作时间与Web请求时间。

-

检查对应IP的HTTP请求是否包含SQL注入特征。

-

- 时间点还原:

-

使用

mysqlbinlog解析二进制日志恢复操作记录。

-

7. 横向渗透痕迹检测

题目:内网一台服务器被攻陷,如何检测攻击者是否进行横向移动?

答案:

- 网络层检测:

-

分析防火墙日志:

grep 'ACCEPT' /var/log/iptables.log。 -

检查SMB/WMI连接:

netstat -an | grep 445。

-

- 主机层检测:

-

Windows:查看

Security日志(事件ID 4648、4624)。 -

Linux:检查

/var/log/secure中的SSH登录记录。

-

- 工具辅助:

-

使用

BloodHound分析域内关系。

-

8. 内存取证分析

题目:如何通过内存转储文件分析恶意进程?

答案:

使用Volatility框架:

volatility -f memory.dmp imageinfo # 识别系统类型

volatility -f memory.dmp --profile=Win7SP1 pslist # 列出进程

volatility -f memory.dmp --profile=Win7SP1 malfind -p <PID> # 检测进程注入

volatility -f memory.dmp --profile=Win7SP1 dumpfiles -Q 0x内存地址 -D output/ # 提取恶意DLL

9. 钓鱼邮件应急响应

题目:用户点击钓鱼邮件后,如何快速评估影响范围?

答案:

- 邮件分析:

-

查看邮件头:

Received-SPF、X-Originating-IP。 -

提取附件哈希:

sha256sum malicious.doc。

-

- 终端检查:

-

Windows:

%APPDATA%\Microsoft\Windows\Recent\查看最近文件。 -

检查进程:

tasklist /svc | findstr "explorer.exe"。

-

- 网络检测:

-

DNS日志查询恶意域名解析记录。

-

880

880

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?