在上篇文章中:攻击AUTOSAR的软件和硬件手段(上) https://blog.youkuaiyun.com/NewCarRen/article/details/129368365?spm=1001.2014.3001.5501

https://blog.youkuaiyun.com/NewCarRen/article/details/129368365?spm=1001.2014.3001.5501

对AUTOSAR展开了介绍,描述了针对AUTOSAR的软件攻击和硬件攻击。本篇内容将描述一个故障注入攻击的案例研究,通过故障注入攻击,控制一个基于AUTOSAR的ECU。该ECU是根据STM32F4开发的开发板,该开发板运行的是AUTOSAR v3.1的Arctic Core。在新版本的AUTOSAR中,实现的通信协议栈是相同的。此外,我们假设攻击者可以物理访问ECU和ECU固件。

01 案例研究:FION AUTOSAR

A. 故障模型:指令损坏

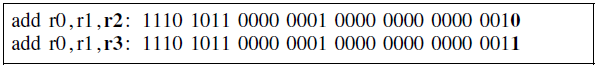

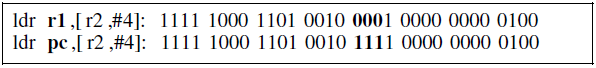

在攻击中,通过向MCU的电源注入故障来修改指令。这种攻击手段并非目标MCU或我们使用的故障注入技术所独有。与清单1所示的例子类似,清单2描述了由于故障而改变指令中的位的影响。我们不是修改一条ADD指令,而是修改一条LDR指令,将一个寄存器值加载到PC中。这样我们就可以在故障发生的瞬间劫持进程的控制流。加载和存储指令是用来复制内存的。

Listing 1:ADD指令损坏

Listing 2:LDR指令损坏

本文详细介绍了如何通过故障注入攻击控制基于AUTOSAR的ECU,特别是针对STM32F4开发板上的AUTOSAR v3.1系统。攻击者通过修改指令,利用通信协议栈中的memcpy功能,实现对程序控制流的劫持。此外,文章还讨论了强化ECU安全性的措施,包括软件防护技术和防止硬件攻击的方法。

本文详细介绍了如何通过故障注入攻击控制基于AUTOSAR的ECU,特别是针对STM32F4开发板上的AUTOSAR v3.1系统。攻击者通过修改指令,利用通信协议栈中的memcpy功能,实现对程序控制流的劫持。此外,文章还讨论了强化ECU安全性的措施,包括软件防护技术和防止硬件攻击的方法。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

534

534

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?