arm-linux-androideabi-addr2line是NDK中提供的将内存地址转换成行号的一个工具,通俗具体点就是根据各种日志,譬如trace日志和tomestone日志中包含的so库日志的中偏移内存地址,定位到具体是在那个文件的那一行。Unity的安装目录中,如果安装了NDK,就会自带这个工具

比如我的路径如下(windows版本工具)

F:\Unity\2019.4.11f1\Editor\Data\PlaybackEngines\AndroidPlayer\NDK\toolchains\aarch64-linux-android-4.9\prebuilt\windows-x86_64\bin

有了这个工具,需要根据logcat抓来的log来看是哪个so出现的问题

比如:

libc.__memcpy (__memcpy:232)

libGLESv2_adreno.0x3378cc

libGLESv2_adreno.0x15e5a4

libGLESv2_adreno.0x156e78

libunity.0x73e900

libunity.0x873240

libunity.0x7440a0

libunity.0x8dfb6c

libunity.0xc59e54

libunity.0xc61930

libunity.0xc59880

libunity.0x5c3ba0

libc.__pthread_start(void*) (__pthread_start:64)

libc.__start_thread (__start_thread:64)

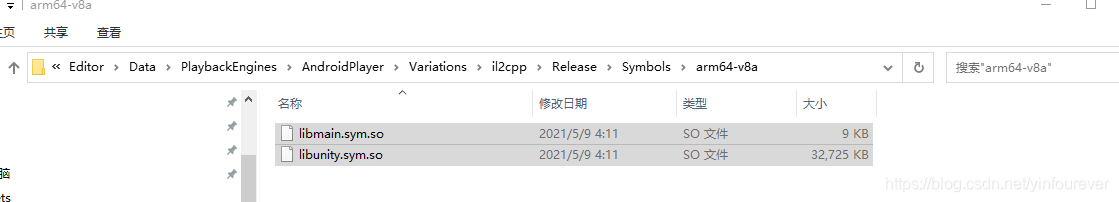

所以可以用这个工具去定位libunity.so哪行代码出了问题,libunity.so的符合文件路径也是在Unity的安装路径下:

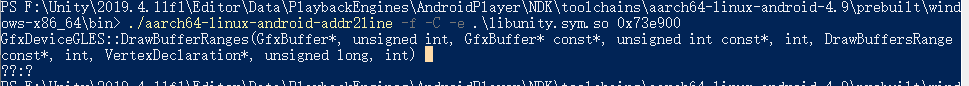

之后启动windows命令行工具,输入./aarch64-linux-android-addr2line -f -C -e .\libunity.sym.so 0x73e900

会得到结果为:

根据输出结果来帮助定位哪块出现了问题

参考文章链接:

https://blog.youkuaiyun.com/tkwxty/article/details/103493624

本文介绍如何利用NDK中的arm-linux-androideabi-addr2line工具,通过内存地址定位Unity中出现问题的具体行号。该工具尤其适用于分析logcat抓取的日志,帮助开发者快速找到libunity.so中引发问题的代码位置。

本文介绍如何利用NDK中的arm-linux-androideabi-addr2line工具,通过内存地址定位Unity中出现问题的具体行号。该工具尤其适用于分析logcat抓取的日志,帮助开发者快速找到libunity.so中引发问题的代码位置。

360

360

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?