一、实验环境

钓鱼网站:虚拟机Windows Server 2008的缺省网站 IP:192.168.43.44

攻击者:物理机Win 10 IP:192.168.43.89

被攻击者:物理机Win 7 IP:192.168.43.50

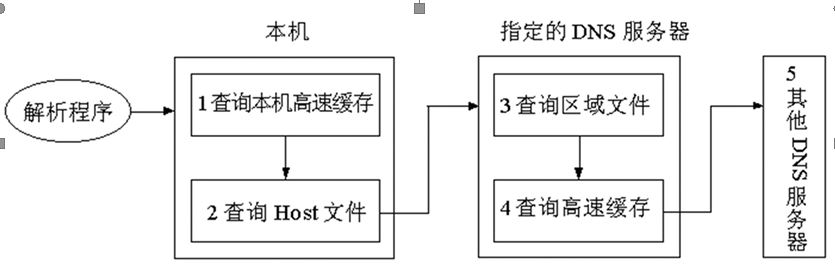

二、DNS解析流程

- 1、浏览器缓存:浏览器会按照一定的频率缓存DNS记录。

- 2、操作系统缓存:如果浏览器缓存中找不到需要的DNS记录,那就去本地Hosts文件中找。

- 3、如果本地Hosts文件中没有的话,会查找本地DNS服务器存储的区域文件,有就返回给客户端

- 4、区域文件中没有的话,开始查找DNS本地服务器的内存中是否有缓存

- 5、本地DNS服务器如果没有的话,就向其他DNS服务器发送查询请求

本次实验我们是在被攻击者本机高速缓存和Hosts文件中都没有对应的DNS解析的情况下实现的,即被攻击者在查询Hosts文件失败后,向本地DNS服务器或者其他DNS服务器查询的这一过程中实现的。

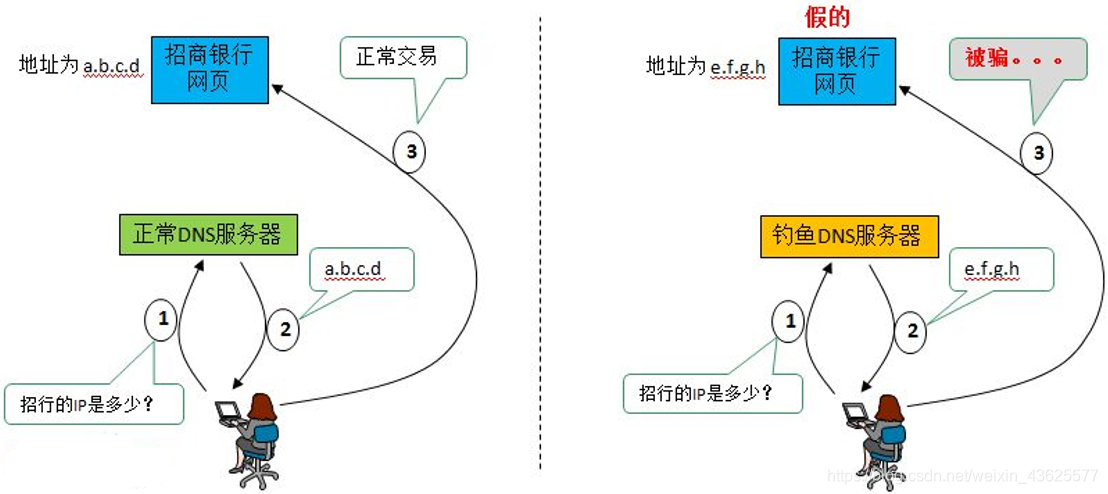

三、DNS劫持基本原理

DNS劫持又称域名劫持,是指在劫持的网络范围内拦截域名解析的请求,分析请求的域名,把审查范围以外的请求放行,否则返回假的IP地址或者什么都不做使请求失去响应,其效果就是对特定的网络不能访问或访问的是假网址。下面用一张图来帮大家理解:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?