- 既然是加密,那肯定是不希望别人知道我的消息,所以只有我才能解密,所以可得出公钥负责加密,私钥负责解密;

- 同理,既然是签名,那肯定是不希望有人冒充我发消息,只有我才能发布这个签名,所以可得出私钥负责签名,公钥负责验证

加密算法:

- 1、对称加密

有流式、分组两种,加密和解密都是使用的同一个密钥。

例如:DES、AES-GCM、ChaCha20-Poly1305等 - 2、非对称加密

加密使用的密钥和解密使用的密钥是不相同的,分别称为:公钥、私钥,公钥和算法都是公开的,私钥是保密的。非对称加密算法性能较低,但是安全性超强,由于其加密特性,非对称加密算法能加密的数据长度也是有限的。

例如:RSA、DSA、ECDSA、 DH、ECDHE - 3、哈希算法

将任意长度的信息转换为较短的固定长度的值,通常其长度要比信息小得多,且算法不可逆。

例如:MD5、SHA-1、SHA-2、SHA-256 等 - 4、数字签名

签名就是在信息的后面再加上一段内容(信息经过hash后的值),可以证明信息没有被修改过。hash值一般都会加密后(也就是签名)再和信息一起发送,以保证这个hash值不被修改。

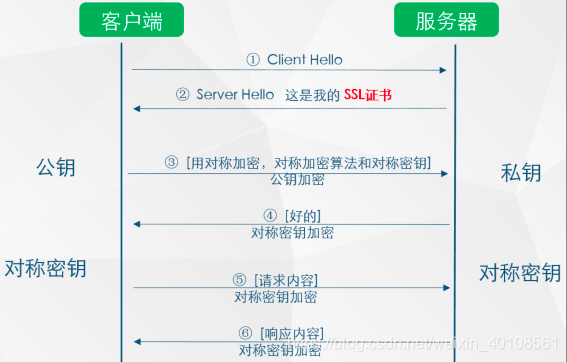

实际流程

如上图所示,在第 ② 步时服务器发送了一个SSL证书给客户端,SSL 证书中包含的具体内容有:

(1)证书的发布机构CA

(2)证书的有效期

(3)公钥

(4)证书所有者

(5)签名

- 客户端在接受到服务端发来的SSL证书时,会对证书的真伪进行校验,以浏览器为例说明如下:

(1)首先浏览器读取证书中的证书所有者、有效期等信息进行一一校验

(2)浏览器开始查找操作系统中已内置的受信任的证书发布机构CA,与服务器发来的证书中的颁发者CA比对,用于校验证书是否为合法机构颁发

(3)如果找不到,浏览器就会报错,说明服务器发来的证书是不可信任的。

以上是为了验证发证书的机构是否可信,以下是为了验证发来这条信息的人是否是这个证书的真正持有者。(申请证书时,http://blog.youkuaiyun.com/xp5xp6/article/details/52350682)

(4)如果找到,那么浏览器就会从操作系统中取出 颁发者CA 的公钥,然后对服务器发来的证书里面的签名进行解密

颁发者CA的公钥是内置在操作系统的,签名可以理解为是? (证书hash后的值+ 用的哪种hash算法)服务器申请证书时候,使用的ca私钥加密成的字符串。

(5)浏览器使用相同的hash算法计算出服务器发来的证书的hash值,将这个计算的hash值与证书中签名做对比

(6)对比结果一致,则证明服务器发来的证书合法,没有被冒充

(7)此时浏览器就可以读取证书中的公钥,用于后续加密了 - 所以通过发送SSL证书的形式,既解决了公钥获取问题,又解决了黑客冒充问题,一箭双雕,HTTPS加密过程也就此形成

所以相比HTTP,HTTPS 传输更加安全

(1) 所有信息都是加密传播,黑客无法窃听。

(2) 具有校验机制,一旦被篡改,通信双方会立刻发现。

(3) 配备身份证书,防止身份被冒充。

证书

- 申请证书时,服务端生成密钥对,公钥和证书信息(域名地区组织等)作为证书请求文件一起给CA,证书的信息和公钥都是明文,而CA使用hash算法,计算一个hash,并将这个hash用CA私钥加密(hash串和hash算法叫做指纹和指纹算法),然后和证书一起给服务端

- 服务端部署好证书和自己的私钥,再客户端请求时,将证书发送给客户端

- 客户端用操作系统中内置的CA公钥对指纹解密,然后使用指纹算法计算下证书的hash,计算相同表示木有问题。

- 然后客户端生成随机字符串(对称密钥),将使用的对称加密算法和对称密钥一起用公钥加密,返回给服务端,服务端用自己的私钥解密得到对称加密算法和对称密钥,之后就可以用对称加密通信了

上述第四步公钥的加密的内容可能还包含一个hash串,服务端拿到信息后重新计算hash以验证正确性,然后服务端在做个hash,使用对称密钥加密,发送给客户端,客户端解密后也计算hash,这个称之为握手,握手后就用对称加密通信。

非对称加密算法:RSA,DSA/DSS

对称加密算法:AES,RC4,3DES

HASH算法:MD5,SHA1,SHA256

本文详细介绍了HTTPS加密过程,包括对称加密、非对称加密、哈希算法和数字签名的概念及其应用。在SSL证书的交互中,服务器发送包含公钥的证书,客户端通过验证证书的CA和签名来确保安全。最终,双方使用对称密钥进行高效加密通信,确保了信息的机密性和完整性。

本文详细介绍了HTTPS加密过程,包括对称加密、非对称加密、哈希算法和数字签名的概念及其应用。在SSL证书的交互中,服务器发送包含公钥的证书,客户端通过验证证书的CA和签名来确保安全。最终,双方使用对称密钥进行高效加密通信,确保了信息的机密性和完整性。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?