H2B:基于压电振动传感器的心跳密钥生成

林琦12,徐伟涛1∗,刘军1,阿卜杜勒瓦希德·哈米斯12,胡文12,马赫布布·哈桑12,阿鲁纳·塞内维拉特尼12

1新 南威尔士大学 2Data61澳大利亚联邦科学与工业研究组织(firstname.lastname)@unsw.edu.au

我们提出了心跳到比特(H2B),这是一种通过利用心跳引起的皮肤振动生成共享密钥,以实现可穿戴设备安全配对的系统。本研究的动机源于潜在的节能机会:由于心跳间期可以使用低成本且低功耗的压电传感器高效节能地检测,因此无需采用心电图或光电容积脉搏波描记法等复杂的 heartbeat 监控设备。事实上,我们的实验表明,压电传感器能够在多个不同的身体位置(包括胸部、手腕、腰部、颈部和脚踝)测量心跳间期。然而,我们也发现,压电振动传感器所捕获的心跳间期信号由于并非专为高精度 heartbeat 监测设计,其信噪比(SNR)较低,这成为 H2B 面临的关键挑战。为解决此问题,我们首先采用基于分位数函数的量化方法,从含噪声的压电测量数据中充分提取有效熵。随后,我们提出了一种新颖的基于压缩感知的纠错方法,以纠正因低信噪比导致的两个独立生成密钥之间的高比特误匹配率。我们使用现成的压电传感器构建了 H2B 原型,并在包含23名参与者在不同身体位置采集的数据集上评估其性能。结果表明,H2B 的配对成功率达到95.6%。我们还分析并验证了 H2B 对三种攻击类型的鲁棒性。最后,我们的功耗测量显示,H2B 具有很高的能效。

CCS概念

•安全与隐私 → 安全协议; •以人为中心的计算 → 普适与移动计算; •计算机系统结构 → 嵌入式与信息物理系统.

关键词

对称密钥生成,压电振动传感器,压缩感知,心跳信号,脉冲间期

ACM引用格式:

林琦12,徐伟涛1 ∗,刘军 1,阿卜杜勒瓦希德·哈米斯12,胡文12,马赫布布·哈桑12,

阿鲁纳·塞内维拉特尼12。2019年。H2B:基于压电振动传感器的心跳密钥生成。在第18届国际会议

计算机协会谨此声明,本贡献由国家政府雇员、承包商或附属机构撰写或共同撰写。因此,政府保有非独占、免版税的权利,可将本文用于政府目的之发布或复制,或允许他人进行此类发布或复制。IPSN‘19,2019年4月16-18日,加拿大魁北克省蒙特利尔©2019计算机协会。ACMISBN

978‐1‐4503‐6284‐9/19/04…$15.00

https://doi.org/10.1145/3302506.3310406

在传感器网络中的信息处理国际会议(与CPS-IoTWeek2019同期举行) (IPSN’19),2019年4月16日至18日,加拿大魁北克省蒙特利尔。美国纽约ACM,12页。https://doi.org/10.1145/3302506.3310406

1 引言

随着无线传感器网络和嵌入式计算技术的最新进展,FitBit和 Apple Watch等可穿戴设备的普及程度正在迅速上升。最近的一项调查[33]显示,可穿戴市场蓬勃发展,拥有数百种不同类型的产品,包括智能眼镜、智能珠宝、电子服装、智能鞋、皮肤贴片,甚至植入式医疗设备(IMDs)。我们正迈向一个未来,在这个未来中,用户预计将拥有多个可穿戴设备,持续监控他们的身体状况,并提供先进的健康及其他服务[14]。

在这种多可穿戴场景中,可穿戴设备可能需要处理私密感官信息以执行多种任务,例如数据聚合、感知协调、数据中继(从身体到云端)。为了保护私密信息,体域网(BAN)通常依赖对称加密密钥来实现安全通信。传统的密钥分发方法需要在网络初始化阶段进行预先部署,难以随着可穿戴设备数量的增加而扩展。

利用步态(例如Walkie‐Talkie [42] 和 BANDANA [32])、肌电图(例如EMG‐KEY [44])和心电图(例如Heart‐to‐Heart [30])等生物识别特征作为共享密钥来源已成为热门研究领域,因为生物识别具有固有性、唯一性以及难以获取或伪造的特点。

在本文中,我们探索并验证了使用压电传感器检测心跳信号的可行性。我们表明,由心跳引起的微小振动可以在多个身体位置(如胸部、手腕、腰部、颈部和脚踝)被检测到。在此基础上,我们设计并实现了一个密钥生成系统H2B,该系统能够利用检测到的心跳为同一用户的位于不同身体位置的两个可穿戴设备生成相同的密钥。

1.1 动机

为什么选择心跳?尽管已经探索了多种生物识别特征(如步态和肌电图(EMG))用于设备配对,但仍存在一些局限性。首先,尽管基于步态的认证/密钥生成系统已被广泛研究 [32, 41, 42],,但大多数现有工作仅在有限数据集上验证其系统。目前尚不清楚基于步态的方法是否适用于大规模人群。相比之下,[6, 24, 30]的作者已表明,脉间间隔(IPI),即心跳信号中两个峰值之间的间隔,具有高度随机性,可作为随机源用于生成密钥。

此外,一些系统会给用户带来额外负担。例如,基于步态的方法要求用户行走一段时间以生成密钥。基于肌电图的方法要求用户执行诸如握紧拳头之类的动作作为配对过程的一部分。相比之下,心跳信号是自发的,因此可以在任何时间和任何地点进行测量。

为什么选择压电传感器?在当前的可穿戴设备中,IPI读数通常由心电图(ECG)或光电容积脉搏波(PPG)传感器采样。同时,研究也表明,智能手机中的加速度计可以测量心跳信号,并用于提取IPI [28, 36]。然而,基于加速度计的方法只能测量震动心图(SCG),即由心跳引起的胸部运动,无法检测手腕等其他位置的心跳。此外,压电振动传感器相较于心电生物传感器和加速度计的另一个优势在于其成本效益和能效,这使其更适用于资源受限的可穿戴设备。

尽管目前大多数可穿戴设备尚未配备压电传感器,但我们已经观察到越来越多的商用产品配备了压电能量收集器( PEHs),例如AMPY [1],、SOLEPOWER [34],和 KINERGIZER [19],以降低对电池的依赖。最近的研究表明,PEH产生的交流电压可有效用于感知和分析身体振动 [18]。此外,研究人员正在考虑使用可穿戴压电传感器来监控呼吸等生物识别信息 [16]。因此,我们可以预期,未来PEH或压电传感器将被嵌入可穿戴设备中,以实现更多应用。

生物识别的一个固有问题在于测量结果从来不是完美的[6]。多个传感器在同一时间对同一源进行并行测量时,彼此之间存在差异,尽管它们保持一定的接近性。与心电传感器或加速度计不同,压电传感器并非天生用于精确运动检测。因此,由压电传感器测量得到的IPI包含显著的噪声,这成为设计要求两个设备独立生成的密钥达到100%比特匹配的关键挑战。低信噪比带来了两个挑战:首先,由于测量结果中包含大量随机噪声,其熵值(对密钥质量至关重要)将显著降低;其次,噪声测量导致两个密钥之间出现大量比特不匹配。这些不匹配要么导致密钥生成失败,要么增加生成匹配密钥所需的时间,从而降低用户体验。

为此,我们采用基于分位函数的量化方法来充分提取有效熵,并提出了一种新颖的基于压缩感知(CS)的纠错方法来校正量化后的比特中的不匹配。据我们所知,这是首次探索并验证使用压电振动传感器检测心跳信号并利用该信号生成密钥的可行性的工作。

本工作的贡献可以总结如下:

- 我们首次通过实验研究分析了基于压电的IPIs的潜力。结果表明,与心电图测量得到的IPIs相比,基于压电的IPIs具有更小的熵和更高的误码率。因此,生成的共享密钥生成 ion us ing the piezo-based IPI s takes longer t ime an d 成功率较低。[第 2] 节

- 我们提出了H2B,一种利用聚偏二氟乙烯(PVDF)压电传感器捕获的IPIs实现的对称密钥生成系统。我们采用基于分位数函数的量化方法以充分提取熵,并提出了一种新颖的基于压缩感知(CS)的协商方法,以克服压电传感器测量中固有的高度变化问题。[第 4]节

- 我们使用现成的压电传感器提供了H2B的概念验证实现,并通过23名参与者对H2B进行了评估。结果表明:1. 基于分位数函数的量化可以从每个IPI中提取2.9比特的熵,而简单的格雷编码表示仅能提取1比特;2. 与传统纠错方法相比,基于压缩感知的协商将128位密钥生成的成功率从较低的34.2%显著提高到95.6%。[第5节。1]

- 我们进行了全面攻击分析,以表明H2B对典型攻击具有高度鲁棒性。第5节。7]

- 最后,我们证明了H2B在采样IPI和生成对称密钥方面非常低功耗。第5节。8]

2 可行性研究

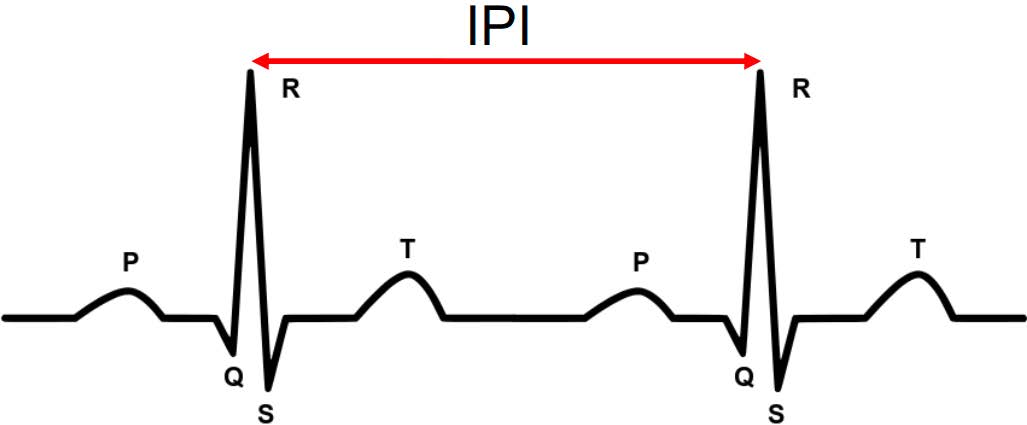

2.1 心电图

图1(a)展示了健康人典型的两个心电图波形。心电图中的一个心跳周期由三个图形偏转(Q波、R波和S波)组合而成,也称为QRS波群。R波峰值是心电图波形中最关键的特征,因为它对应心跳中的“搏动”。两个连续R波峰值之间的时间间隔被称为脉间间隔(IPI)。

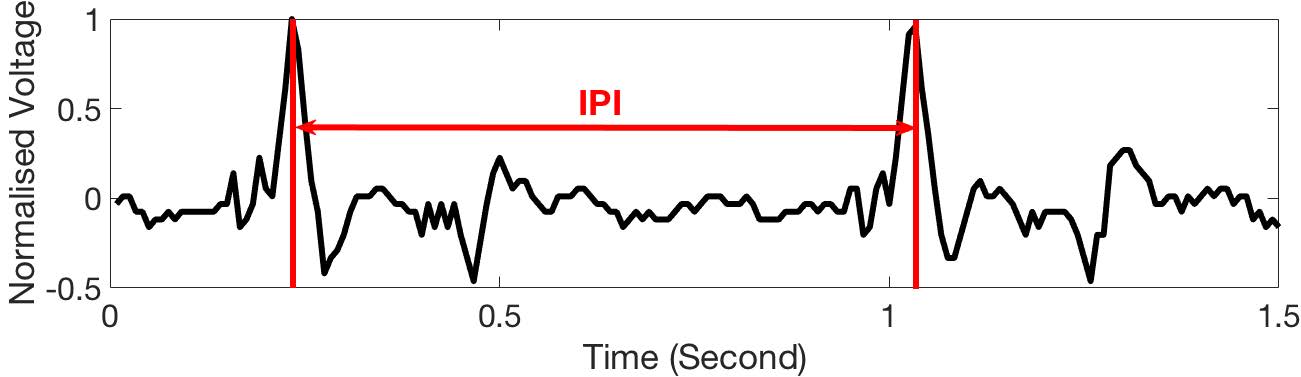

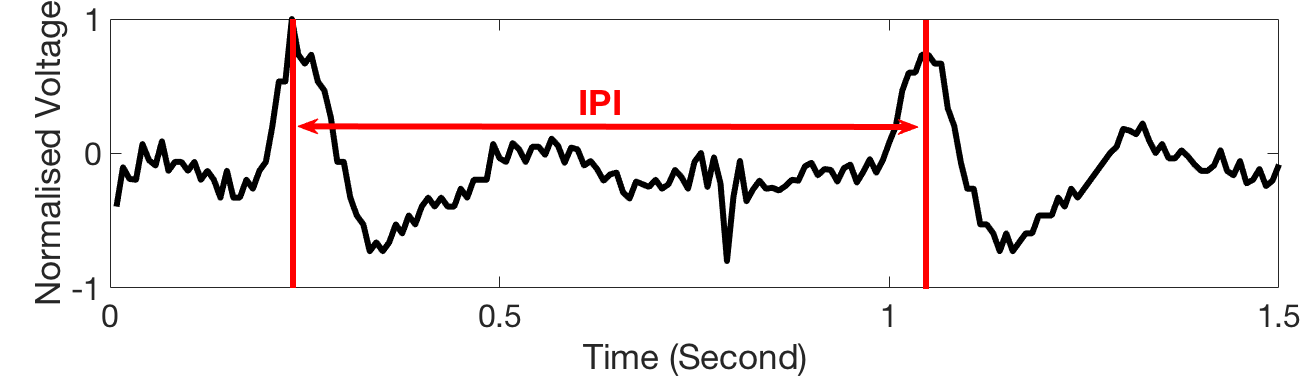

利用压电振动传感器检测IPIs的原理可解释如下。在胸部和腰部,心脏收缩会引起胸部的规律性振动,称为震动心图(SCG)。这种振动可通过附着在胸部和腰部的压电振动传感器检测,如图1(b)所示。每次心跳后,血液从心脏射入全身动脉。为了容纳血液,动脉需要规律地扩张和回弹,从而产生心动图(BCG)信号[8]。这种扩张和回弹效应也称为血压脉搏,可在靠近动脉的皮肤处测量(例如手腕处的桡动脉)。因此,如果我们把压电传感器放置在其他位置的动脉附近(例如手腕),即可从测量结果中提取IPI信息,如图1(c)所示。

从图1中我们还发现,从不同身体位置测得的心跳周期曲线并不遵循典型的QRS波群模式。然而,我们可以使用局部峰值点(最大值或最小值)来表示每一次心跳,并进一步提取IPIs(脉搏波间期)。接下来有一个问题:压电传感器测量的IPI有多准确?

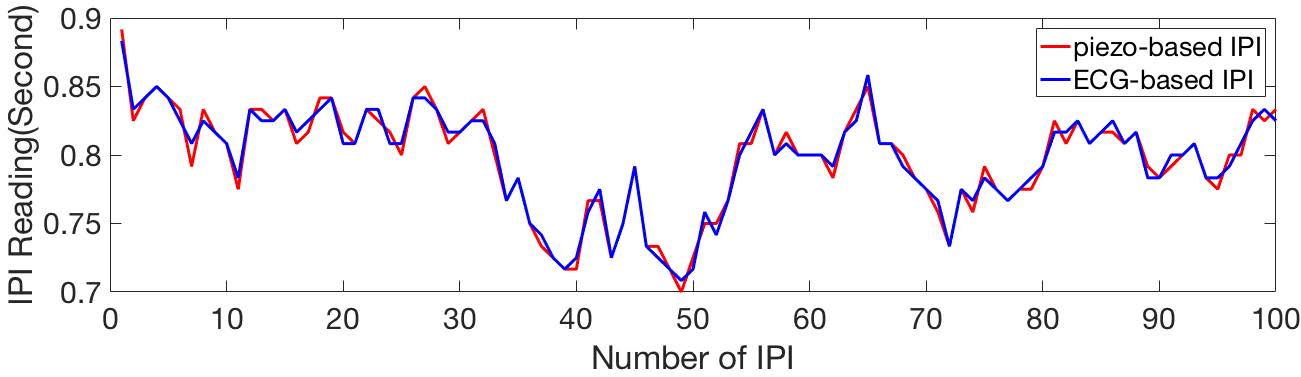

为此,我们将压电传感器的测量精度与商用心率监控设备 Polar H10作为真实值进行比较。我们对23名参与者的结果显示,由压电传感器测得的IPIs的均方根误差(RMSE)为1。传感器之间的延迟仅为6ms(数据集在第5.2节中说明)。图2分别绘制了压电传感器和心电生物传感器(即Polar H10)测量的一系列IPI。我们可以看到,基于压电的IPIs与心电生物传感器测量的IPI非常接近。

根据上述分析,使用压电传感器测量精确的IPIs是可行的。

然而,仍然存在两个问题。首先,从不同身体位置测得的 IPIs略有差异。例如,图1(c)(手腕)测得的IPI比图1(b)(胸部)测得的稍长。其次,如图2所示,压电传感器测得的IPI存在一些微小偏差。这两个问题将导致信号熵较低以及两个密钥之间的误码率较高,我们将在下文对此进行讨论。

2.2 基于压电的IPI作为密钥源

对称密钥安全通信协议的密钥源必须满足随机性和接近性条件 [6]。首先,出于安全目的,生成的密钥必须是密码学意义上的随机,或独立同分布 (i.i.d.)。其次,出于可用性目的,两个合法方(即爱丽丝和鲍勃)从同一源独立生成的最终密钥必须一致。在随机性方面,IPI 根据心率变异性[26]的特征具有随机性。此外,先前在 PhysioBank[30, 40]数据库上的研究已证明 IPI 可用于提取随机密钥。在邻近性方面,由于不同位置测量的 IPI 直观上测量的是相同的心跳信号,因此彼此接近。因此,通过压电传感器测量的 IPI 至少包含一定量同时满足随机性和邻近性条件的信息。

为此,我们将基于压电的IPI与基于心电图的IPI进行基准对比,以展示基于压电的IPI作为密钥源的潜力。我们构建了多个可穿戴设备原型,并收集了一个初步数据集。我们采用最先进的基于心电图的系统Heart2Heart(H2H)[30],作为基线,并遵循其量化过程,该过程使用原始IPI值的格雷码表示。

我们使用熵和误码率作为评估指标。熵表示每个比特所包含的信息量。为了满足随机性条件,每个提取出的比特的熵必须足够高。我们通过经验选择0.95的熵阈值来确定有效比特。误码率是指爱丽丝和鲍勃分别从IPI测量中获得的量化比特中不匹配比特的概率。为了满足邻近性条件,误码率必须足够小。我们通过经验选择20%的误码率阈值作为邻近性条件。表1分别显示了基于压电的IPI和基于心电图的IPI的格雷编码比特的熵和误码率。在熵方面,基于压电的IPI和基于心电图的IPI均有5个高熵比特(比特1‐5),可作为有效密钥,满足每位比特 ≥ 95%熵的随机性条件。然而,在误码率方面,由基于压电的IPI生成的比特相比基于心电图的IPI具有明显更高的误码率。例如,基于压电的IPI中比特4的误码率为32.8%,而其基于心电图对应方法提取的同一比特误码率仅为0.9%。因此,如果我们直接采用[30]中的方法,则必须舍弃4个最低有效位,仅保留比特5,以满足误码率为 ≤ 20%的邻近性条件。该结果凸显了与心电图相比,基于压电的IPIs作为密钥源的信噪比显著更低,因而面临熵显著降低和比特误码率更高的挑战。

| Bit | 基于压电的IPI 熵 | 基于压电的IPI 误码率 | 基于心电图的IPI(H2H结果) 熵 | 基于心电图的IPI(H2H结果) 误码率 |

|---|---|---|---|---|

| 8 (最高有效位) | 0.05 | 0% | 0.27 | 0.1% |

| 7 | 0.44 | 1% | 0.80 | 0.3% |

| 6 | 0.64 | 6.9% | 0.90 | 0.4% |

| 5 | 0.98 | 14.4% | 0.98 | 0.6% |

| 4 | 1 | 32.8% | 1 | 0.9% |

| 3 | 1 | 42.8% | 1 | 1.8% |

| 2 | 1 | 45.2% | 1 | 3.9% |

| 1(最低有效位) | 1 | 49.8% | 1 | 8% |

3 系统模型

3.1 信任模型

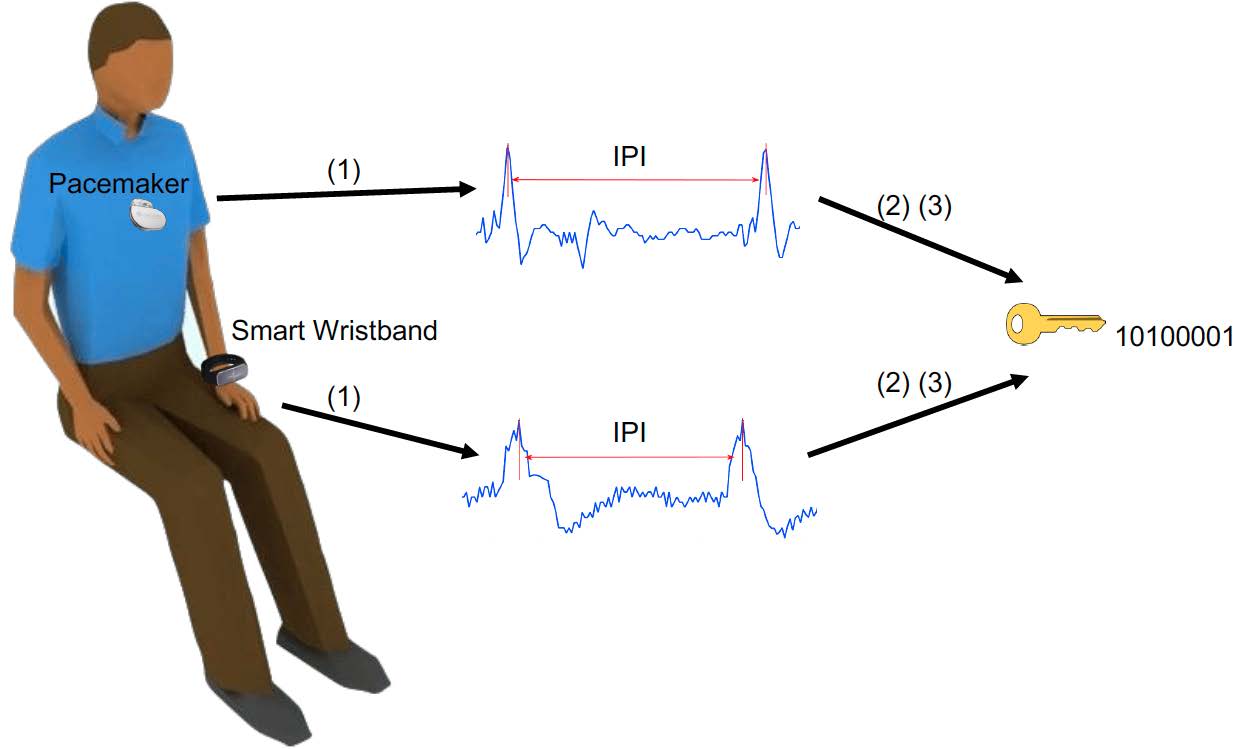

我们设想H2B主要应用于与用户身体紧密接触的可穿戴设备,因为这些设备能够检测和测量用户的心跳脉冲,并进一步利用这些信号建立公共加密密钥以实现安全通信。例如,如图3所示,一名用户(乔)从床上起身,并在其手腕上佩戴一个智能腕带(爱丽丝)。他希望读取其胸部内的起搏器(鲍勃)中的一些信息。因此,乔在腕带中启动H2B应用程序,经过短暂时问后,爱丽丝和鲍勃通过测量乔的IPI自动建立一个密钥。最终,鲍勃通过由该公共密钥保护的安全通道将私有数据传输给爱丽丝。在移动环境中,对这类临时关联的需求日益增长。因此,H2B非常适合可穿戴设备之间频繁且短暂的数据交换。此外,它为用户提供了一种无干扰、友好、自发的密钥生成方式。

与之前的基于生物特征的密钥生成系统[30,42],一样,我们假设所有能够测量用户心跳信号的体戴设备都是可信的。如 [23],中所述,攻击者既无法控制这些设备本地记录的振动,也无法完美估计该振动;否则合法设备的保护将不可能实现。假设用户能够在攻击者试图修改体戴设备或在其身上放置恶意设备时检测到此类攻击。事实上,已有多种方法可用于防御此类攻击。例如,为了确保设备未被篡改,设备制造商可采用防篡改技术[29]。ARM TrustZone扩展也可用于确保传感器的完整性[12, 20]。

3.2 对抗模型

我们假设在H2B的密钥生成过程中存在一个强大的攻击者伊芙。伊芙完全了解系统,并控制通信信道,即她可以随意监控、干扰和篡改消息。本文不涉及对干扰攻击的检测,因为干扰攻击已被广泛研究,我们可以采用[25, 43]中的方法。通过在传输的消息中实现消息认证码(MAC),可以防止修改消息等完整性破坏行为。除了这些攻击外,还有三种特别针对H2B的攻击类型,可能被伊芙用来恢复密钥:被动窃听攻击、主动呈现攻击和主动视频放大攻击。

(1) 被动窃听攻击。 一种被动攻击者了解密钥生成机制,并可能监控爱丽丝和鲍勃之间的通信。通过窃听密钥生成的公开部分,伊芙试图基于她自己的心跳信息生成一个密钥,并使用该密钥与一个或两个合法设备配对。为了抵御此类攻击,H2B需要确保在不同用户之间提取的密钥具有独特性。

(2) 主动呈现攻击。 攻击者可能获取用户的歷史IPI数据。伊芙试图通过提交基于历史数据生成的密钥来与合法设备配对。为了抵御此类攻击,H2B生成的密钥需要提供前向保密。

(3) 主动视频攻击。 最近的一项研究提出了一种基于视频的头部脉搏运动检测方法[2],,该方法能够通过放大每次心跳时血液涌入引起的细微头部运动来检测心跳信号。因此,主动视频攻击者可以观察并拍摄用户头部,利用该方法提取IPIs(脉搏波间期)以生成与合法设备所产生的相同密钥。主动视频攻击可被视为一种侧信道攻击。

我们将在第5.7节中对H2B在这些攻击下的鲁棒性进行更详细的讨论。

4 协议设计

如图3所示,该协议包含三个阶段:IPI提取、量化和校正。在 IPI提取阶段,我们通过压电传感器采集心跳信号,并提取一系列连续的IPIs(脉搏波间期)。在量化阶段,将IPIs(脉搏波间期)量化为比特向量。IPI提取和量化阶段由爱丽丝和鲍勃独立执行。由于测量噪声的存在,爱丽丝和鲍勃各自生成的比特向量之间通常存在不匹配。因此,在校正阶段,爱丽丝和鲍勃交换一定量的信息以纠正所有不匹配,生成逐比特一致的密钥。在详细讨论H2B的三个阶段之前,我们在表2中总结了本文所使用的数学符号表示。

| 符号 | 含义 |

|---|---|

| F (·) | 累积分布函数 |

| I (·) | 分位数函数或逆累积分布函数 |

| χ, X | 原始IPI值及其定义域(例如时间) |

| T i | 量化阈值 |

| n | 量化后的IPI值数量 |

| H ( · ) | 熵函数 |

| N | 比特向量的信号长度 |

| M | 压缩密钥的长度 |

| Q | 安全阈值 |

| P | 有效阈值 |

| x | 量化后的比特向量(或原始密钥) |

| y | 压缩密钥 |

| Φ | 压缩矩阵 |

| S | 稀疏度,向量中非零元素的个数 |

| S 爱丽丝 | 爱丽丝密钥的稀疏度 |

| S ∆ A , B ,S ∆ A , E | 爱丽丝与鲍勃之间以及爱丽丝与伊芙之间的不匹配向量的稀疏度 |

4.1 间搏间隔提取

如第2.1节中先前讨论的,尽管位于不同位置的压电传感器可以同时捕捉心跳信号,但测量结果并不完全匹配且包含显著噪声。为了准确提取IPI值,我们首先对原始信号应用萨维茨基‐戈莱滤波器(SG滤波器)以减少噪声的影响,该滤波器可以在不改变曲线峰值位置的情况下平滑原始曲线。然后,我们使用局部峰值检测算法定位每一次心跳。最后,通过连续心跳的时间差计算出IPI值。

同步是确保所有合法设备同时捕获IPIs所必需的。在 H2B中,爱丽丝和鲍勃的同步是通过基于时隙信道跳频( TSCH)[11]时间同步机制3实现的。通过TSCH,设备在加入网络时其定时器会被同步。

4.2 量化

一种将IPIs转换为比特的常用方法是直接使用IPI值的格雷码表示[3, 30]。然而,如[40],中所述,通过这种方法生成的密钥实际上并非随机,因为IPI值在平均值附近波动并遵循正态分布。因此,攻击者可能进行统计分析并获得关于密钥的大量知识。例如,由于IPIs的平均值为850ms,假设第一个IPI值为 840ms,则其对应的格雷码为“1011101100”。如果第二个 IPI值为860ms,则其对应的格雷码为“1011110010”。我们可以看到,这两个生成的格雷码的前5位完全相同。因此,随机性仅存在于低位部分。为了解决此问题并充分挖掘密钥材料的潜力,我们首先将IPI读数转换为一个服从均匀分布的数据集。然后使用格雷码表示对转换后的IPI值进行量化以生成比特。由于用于生成最终密钥的数据服从均匀分布而非正态分布,因此提取的密钥中的所有比特都具有高熵。

具体而言,我们首先将遵循正态分布的原始IPI读数转换为遵循均匀分布的数据集。我们采用类似于[40]的分位数函数方法。具体来说,我们将正态分布分割为一组n个等概率 1/n的离散值。假设我们测量了一系列IPI读数X={χ1, χ2,· · ·, χN}。这些读数的累积分布函数(CDF)为F(χ)。函数F(χ)给出了 χ 取值为 ≤ χ的概率p。相反,分位数函数定义为I(p) = inf {χ ∈ R: p ≤F(χ)},其作用正好相反:它生成一个阈值 χ,使得从 χ中进行随机抽样时,有p百分比的情况会低于该阈值。因此,我们可以通过选择p=( 1/n, 2/n, …, 1) 来直接获得这些阈值,如下所示:

$$ T_i = I(p), \quad p = \left(\frac{1}{n}, \frac{2}{n}, \ldots, 1\right) $$ (1)

其中Ti是第i个阈值。量化的设计现在转化为寻找合适的n。由于提取的密钥长度不能超过源中的理论熵,因此量化IPI值的数量由原始IPI值的总熵决定。因此,我们选择n= 2 ⌊ H(X) ⌋,其中H(X) 是IPI值的熵以及 ⌊H(X)⌋是小于H(x)的最大整数。

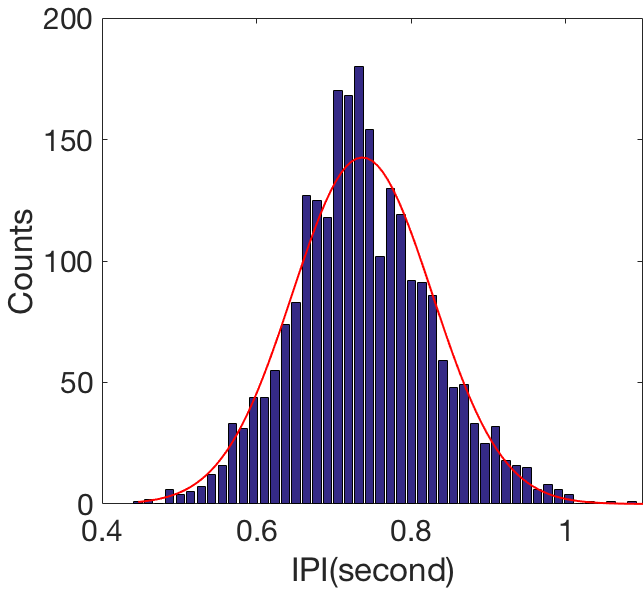

在确定阈值后,落入第i段的原始IPI值被量化为i −1。例如,落入第一段的IPI值被量化为0,落入最后一段的IPI值被量化为n−1。为了区分量化前后的IPI值,我们将量化后的IPI值称为量化后的IPI。图4展示了该过程。图4(a)显示原始 IPI值遵循类似于[40]的正态分布。经过量化后,量化后的IPI大致遵循均匀分布,如图4(b)所示。不匹配是由噪声引起的。

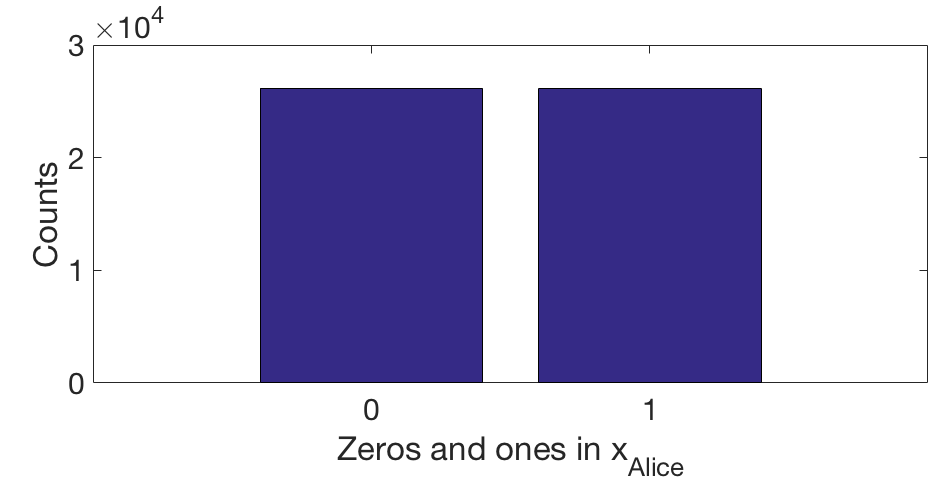

最后,我们使用格雷码对量化后的IPI值进行编码。经过这一步骤后,每个IPI值由包含“0”和“1”的比特串表示。然后,将从采集到的IPIs生成的所有比特串连接起来,形成初始密钥 x爱丽丝 和 x鲍勃,它们分别在两个设备上独立生成。

这里我们简要说明该量化过程的优势。我们将上述量化过程应用于第2.2节中使用的相同数据,并将结果绘于表3中。与表1中的结果相比,尽管我们的方法每个IPI只能生成6位,但我们发现前3个最高有效位(即位4、5、6)具有高熵和低不匹配率。结果表明,我们的方法使密钥生成速率提高了3倍,因为在第2.2节的分析中,简单的格雷码表示只能生成1位高熵(位5)。然而,量化并不能完全消除原始IPI值中的随机噪声。从表3可以看出,量化后随机噪声仍然集中在最低有效位(位 1‐3),并导致高不匹配率。因此,H2B丢弃最低3位,仅保留第4到第6位。换句话说,H2B每个IPI提取3位。在下一节中,我们将解决第4到第6位中不匹配的挑战(在10%到20%之间)。

| Bit | 熵 | 误码率 |

|---|---|---|

| 6(最高有效位) | 0.96 | 12.9% |

| 5 | 0.96 | 12.4% |

| 4 | 1 | 19.4% |

| 3 | 1 | 35.8% |

| 2 | 1 | 34.8% |

| 1(最低有效位) | 1 | 43.2% |

4.3 校正

4.3.1 压缩感知原理

在介绍基于压缩感知的校正方法以纠正不匹配之前,我们首先简要回顾一下压缩感知(CS)的基本原理。压缩感知是一种信息论[4, 37],提出了一种从少量(即低维)测量中恢复高维稀疏信号的方法。设

x ∈ RN是一个未知数据向量,y ∈ RM是一个测量向量,且

Φ ∈ RM×N是从高维(N)到低维(M)的投影矩阵,其中M << N。这里,向量y和矩阵 Φ均已知,需要确定未知向量x。然后可以将该问题写成线性形式:

$$ y = Φx $$ (2)

由于M < N,方程(2)是欠定的,无法以一般形式求解。压缩感知(CS)要求数据向量x是稀疏的,即x中的大多数元素为零。设S表示x中非零元素的数量,则当S << N时,x是稀疏的。S在压缩感知(CS)中称为稀疏度。压缩感知理论指出,我们可以通过求解以下l1最小化问题,以极高的概率恢复数据向量x:

$$ \hat{x} = \arg\min_x |x|_1 \quad \text{subject to} \quad |y - Φx|_2 < \epsilon $$ (3)

其中 ϵ是噪声,并满足条件C1和C2,如下所示。

- C1。 Φ必须满足限制等距性质(RIP)。例如,如果 Φ中的每个元素以等概率取±1,即服从对称伯努利分布,则 Φ满足RIP。

- C2。M > S * log(N/S)。

注意C2是一个充分条件,而Wang等人指出必要条件是[37]:

- C3. 压缩密钥的长度 > S.

对称密钥安全通信协议要求爱丽丝和鲍勃的密钥逐比特相等。量化后,爱丽丝和鲍勃分别生成比特向量(xAlice, xBob ∈ Z^N_2)。然而,在实际中我们通常有xAlice ≈ xBob(见表3)。在信息协调的背景下,我们的直觉是两个密钥之间错配向量 xAlice和xBob是稀疏的,因为它们彼此非常接近(例如, ≤ 20 % 对于表3中的第4到第6位),因此可以从方程(3)高效地恢复。

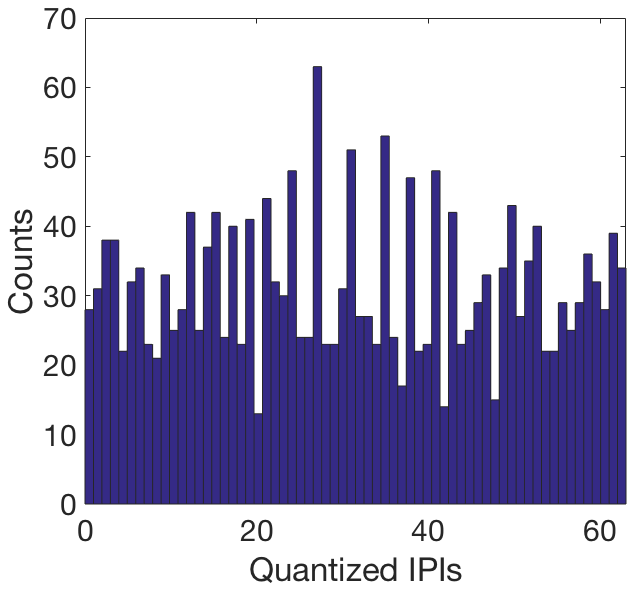

4.3.2 基于压缩感知的信息协调协议

图5展示了所提出的信息协调协议的流程图。Alice和Bob的角色可以互换。该方法受到压缩感知在纠错中应用的启发[10],,但我们的方法基于不同的假设(即错配向量是稀疏的),因此有所不同。事实上,所提出的方法可应用于各种对称密钥生成系统中的信息协调。

首先,爱丽丝和鲍勃各自从本地观测中独立地推导出自己的密钥候选向量 xAlice和xBob。其次,他们将向量投影到低维空间(即从N到M,其中N >> M),分别由方程(2)得到,即yAlice = ΦxAlice 和 yBob = ΦxBob,其中 Φ是一个已知的密钥生成协议参数(即一个由 ±1以等概率构成的已知伯努利矩阵)。第三步,爱丽丝通过非认证信道将yAlice发送给鲍勃。鲍勃收到yAlice后,在低维空间中计算错配向量 ΔyA,B = yAlice − yBob。根据第2.2节中的接近性条件,高维空间中的错配向量 ΔxA,B = xAlice ⊕ xBob 只会含有少于20%非零元素(稀疏!),即较小的SΔA,B。此外,如果投影矩阵 Φ满足第4.3.1节中的条件C1和C2,则可通过方程(3)恢复 ΔxA,B:

$$ \hat{\Delta x} {A,B} = \arg\min {\Delta x_{A,B}} |\Delta x_{A,B}| 1 \quad \text{s.t.} \quad |\Delta y {A,B} \oplus Φ\Delta x_{A,B}|_2 < \epsilon $$ (4)

最后,通过推导出一个新密钥 x′Bob = xBob ⊕ ΔxA,B 和 x′Bob = xAlice,鲍勃可以纠正不匹配的比特。

由于压缩密钥yAlice是通过公共信道传输的,伊芙可能会窃听该密钥。因此,该协商协议存在两个明显的潜在漏洞。

漏洞1:伊芙可能使用公式(3)直接从y爱丽丝重构x爱丽丝。

漏洞2:伊芙可能执行第3.2节中讨论的三种攻击类型以获取 IPI值。然后她可以利用这些IPI值推导出她自己的密钥,即 yEve,用于计算ΔyA,E = yAlice − yEve,其中yEve = ΦxEve。因此,她可以通过将公式(4)中的 ΔxA,E和yA,E分别替换为 ΔxA,E和yA,E,利用公式(4)恢复 ΔxA,E,从而获得xAlice。

将二进制向量视为非稀疏向量的极端情况是该向量恰好包含50%的1和50%的0。图6显示xAlice在量化后通常大约包含 50%的1和50%的0,这意味着xAlice是非稀疏的。潜在攻击者极难利用漏洞1。另一方面,利用漏洞2的成功率取决于伊芙在不接触用户身体的情况下对固有IPI的逼近能力。在第3.2节中,我们假设伊芙可以实施三种类型的攻击。

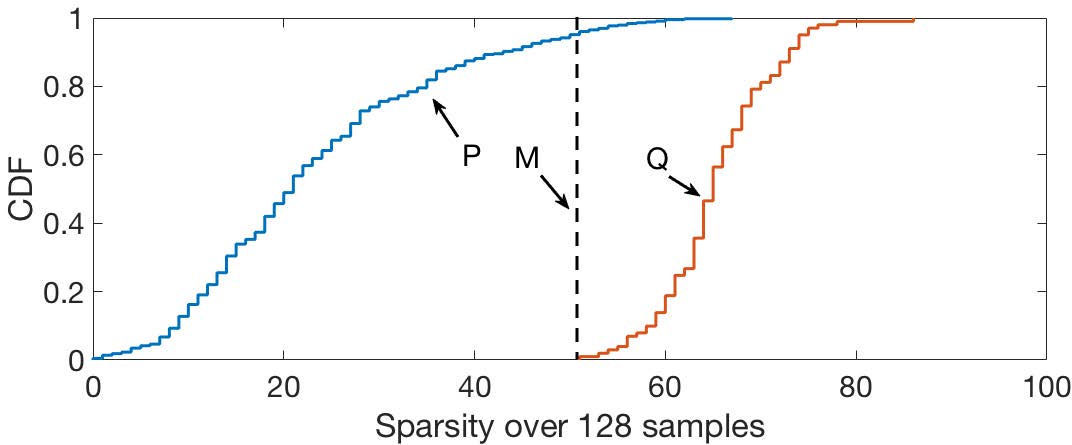

我们现在定量地证明,通过适当地选择参数M的值,可以解决这两个漏洞。定义P= SΔA,B * log(N/SΔA,B) 和 Q= min(SAlice, SΔA,E) 分别表示。我们有:

推论1。 如果满足以下条件,则基于压缩感知的校正方法是完全有效的(即鲍勃能够成功恢复 ΔxA,B和xAlice)且安全的(即伊芙无法成功恢复 ΔxA,E和xAlice):

$$ P < M < Q $$ (5)

证明: 如果鲍勃无法以满足条件C1且M > P的 Φ恢复 ΔxA,B和xAlice,则与定义了通过l1最小化成功进行压缩感知(CS)解码的充分条件的条件C2相矛盾。如果伊芙能够以 M < Q恢复ΔxA,E和xAlice,则与漏洞1和2中通过l1最小化成功进行CS解码的必要条件条件C3相矛盾,因为Q是SAlice 和SΔA,E的最小值,而SAlice和SΔA,E分别是漏洞1和2中成功恢复xAlice的必要条件。

基于压缩感知的协商的有效且安全的设计成为一个寻找合适M的问题。上界Q是安全阈值,下界P是有效阈值。这两个阈值由合法设备与攻击者之间的不匹配数量决定。假设H2B旨在生成一个128位密钥,即N= 128。图7展示了我们在第5.2节中介绍的数据集中P和Q的分布情况。虽然我们无法找到满足推论1的最优M值,但我们有意选择了一个较小的M值50,使得M < Q,以覆盖漏洞1和2。然而,存在较小的可能性(4.8%)导致M ≤ P,这意味着所提出的基于压缩感知的协商有4.8%的概率无法校正爱丽丝和鲍勃之间所有的不匹配。需要注意的是,我们仅考虑了两种可能的漏洞

由于攻击者伊芙完全控制了公共通信信道,她可能在校正步骤中修改yAlice。为了保证消息完整性,采用消息认证码(MAC)方法来验证消息[5]。在此,H2B将yAlice编码为 LAlice = { yAlice,MAC(xAlice,yAlice)},通过将xAlice视为共享密钥。在接收到LAlice后,鲍勃可以如上所述获取xAlice,并通过MAC方法保护消息的完整性和真实性。如果消息被篡改,则推导出的x′Bob将与xAlice不同,导致鲍勃无法生成正确的LAlice,从而该消息将被丢弃。MAC方法还允许鲍勃检查协商结果。如图5所示,鲍勃将通知爱丽丝最终结果,以确定密钥生成是否成功。最后,我们对成功生成的密钥应用SHA2‐56哈希算法,以进一步增强隐私性。

5 评估

5.1 原型设备

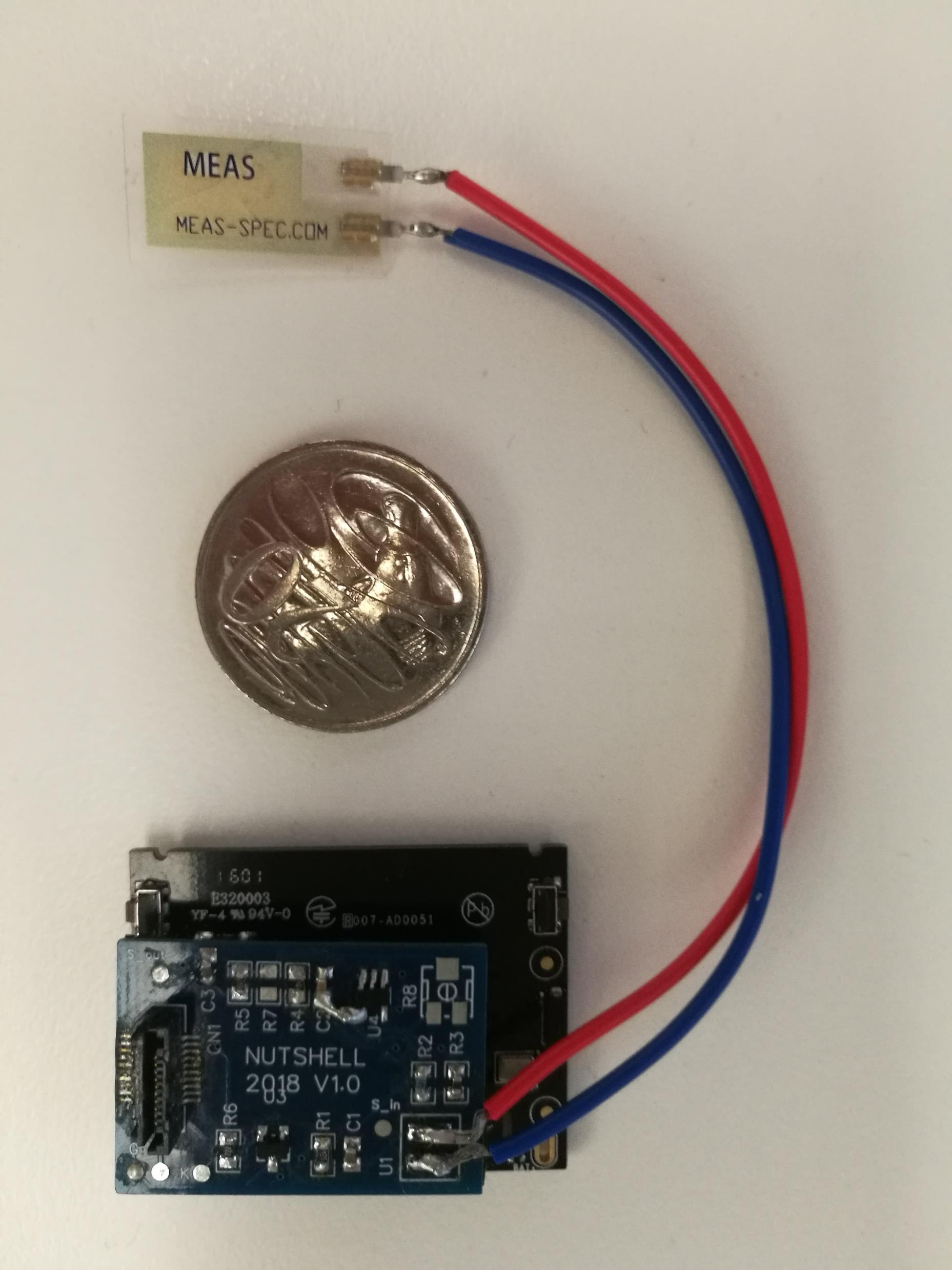

在已知的压电传感器中,PVDF压电聚合物通常用于低频应用[7, 38]。因此,我们使用商用PVDF压电聚合物传感器构建了H2B的原型。(25 × 13 × 1mm³,5.6美元,见图8),由TE Connectivity⁴生产。该传感器具有180 Hz的谐振频率和50 mV/g的基线灵敏度。所使用的数据记录仪是德州仪器生产的SensorTag⁵。压电传感器通过板载12位模数转换器(ADC)进行采样,所有数据样本均存储在板载闪存中。

⁴ 压电传感器LDT0‐028K:http://www.te.com/global‐en/product‐CAT‐PFS0006.html

⁵ SensorTag:http://www.ti.com/ww/en/wireless_connectivity/sensortag2015/index.html

5.2 数据收集

我们使用设计的原型设备⁶收集了一个数据集。该数据集包含23名健康参与者(7名女性和16名男性),年龄在24至40岁之间,具有不同的肤色。在数据采集过程中,我们将5个原型设备分别附着在参与者的颈部、胸部、手腕、腰部和脚踝上,如图8所示。要求参与者保持静止站立,但我们发现其他静止活动(如坐着和躺卧)不会影响性能。然而,H2B不适用于涉及大幅身体运动的活动,例如行走和跑步,我们将在第6节中讨论这一局限性。每次实验持续5分钟,采样率为400赫兹。

⁶ 伦理审批已由相关机构批准(批准编号HC17008)

5.3 采样率的影响

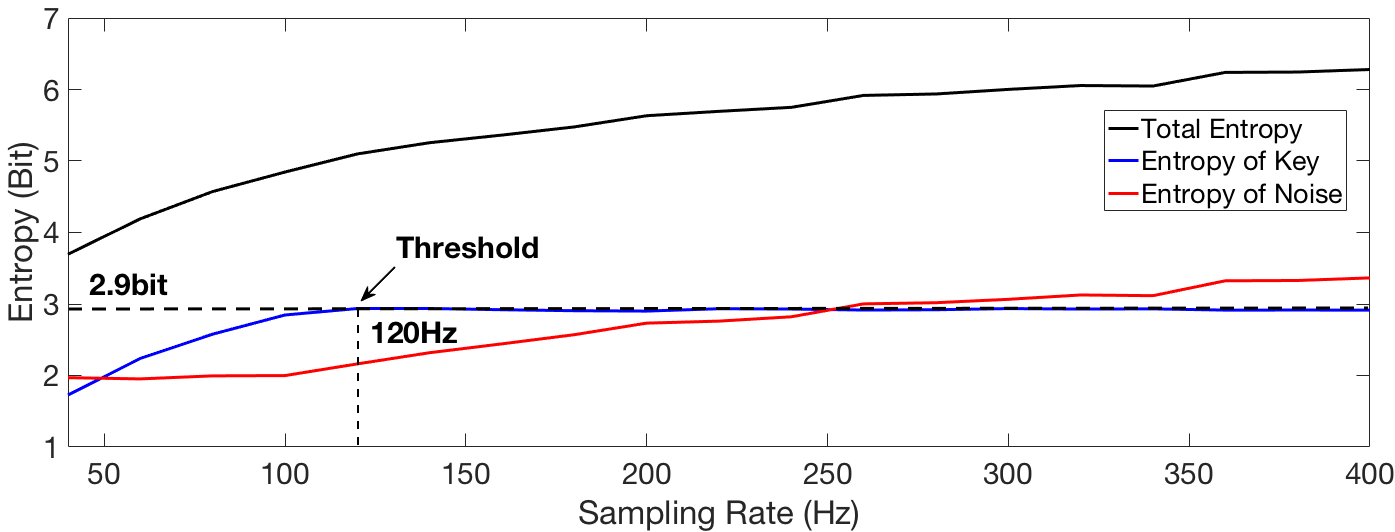

我们发现采样率会影响从测量的IPI值中提取的熵量。这是因为采样率决定了测量的精度:采样率越高,测得的IPI越准确,噪声也是如此。因此,随着采样率的增加,测量结果将具有更多的熵。测量结果包含两个部分:有用的IPI(用于生成密钥)和噪声。由于熵是源的一个物理特征,因此它存在一个上限。尽管测量结果的熵随着采样率的增加而增加,但生成的密钥的熵在达到最大值后将不再增加。换句话说,存在一个采样率的阈值,超过该阈值后生成密钥的熵将不再提升。

为了研究这一阈值,我们将数据集从400Hz下采样到40Hz,以查明不同采样率下可提取的熵量。

图9展示了采样率对熵的影响。我们可以看到,测量值的熵与采样率呈正相关,符合预期。在将生成密钥的熵与随机噪声的熵分离后,我们发现生成密钥的熵达到一个上限(2.9比特),不再继续增加。结果表明,即使提高采样率,生成密钥的熵也不会增加。因此,在H2B中我们将采样率设置为120赫兹,以节省资源受限的可穿戴设备的能量。在后续的实验和评估部分,我们将原始数据集从400赫兹下采样到120赫兹,以考察在目标采样率下的性能。

5.4 基于压缩感知(CS)的校正与纠错码对比

我们使用收集的数据集,将所提出的基于压缩感知(CS)的校正方法与最先进的基于纠错码(ECC)的校正方法[22, 42, 44]进行性能对比。在各种ECC方法中,我们选择了(15,3)里德‐所罗门码(RS码),因为如[42]所述,其在密钥校正过程中的表现优于其他方法。

对称密钥生成系统的主要性能指标是爱丽丝和鲍勃生成的两个密钥能够完全一致的概率。100%匹配的概率(即成功率)是一个重要指标,因为即使只有1比特不匹配也会导致协议失败。因此,密钥生成过程必须重新开始,从而导致延迟延长、用户不满以及设备能耗增加。

由于当前大多数密码学系统要求密钥长度为128位,我们比较了基于压缩感知的协商和基于纠错码的协商生成128位密钥的成功率。评估结果表明,基于压缩感知的协商方法的成功率为95.6%,而RS(15,3)仅达到34.2%的成功率。该数据集上基于纠错码的协商方法性能较差的原因是在量化过程后存在较高的误匹配率,超出了纠错码的纠错能力。

5.5 不同身体位置的影响

我们考察了H2B在五个不同身体位置(胸部、颈部、手腕、腰部和脚踝)设备上的成功率,图10显示了所有配对组合的成功率。当将胸部的设备与腰部的设备配对时,成功率最高,达到100%,因为胸部和腰部彼此靠近,且这两个位置的压电传感器均测量SCG信号。

我们还发现,所有包含脚踝设备的配对尝试,其成功率均低于95%(尽管高于90%)。这是因为脚踝是距离心脏最远的位置,心跳信号从胸部(心脏)传播到脚踝时存在微小延迟,如图11所示。

5.6 密钥的随机性

为了验证H2B密钥的随机性,我们对量化后生成的密钥应用NIST统计测试[31]。表4中的p值表示数据集由随机过程生成的概率。如果p值小于阈值(通常为1%或5%),则拒绝随机性假设。表4显示,所有NIST测试的p值均大于1%。然而,由于真正的随机源在NIST测试中的p值应在[0,1]上均匀分布,如[31],所述,未来工作可以进一步提供证据,以确认H2B密钥是否真正满足随机性条件。

| NIST测试 | p值 |

|---|---|

| 频率 | 0.095581 |

| FFT测试 | 0.046782 |

| 最长运行 | 0.050684 |

| 线性复杂度 | 0.985610 |

| 分组频率 | 0.208905 |

| 累积和 | 0.098443 |

| 近似熵 | 1 |

| 非重叠模板 | 0.018382 |

5.7 抗攻击能力

如第3.2节所述,我们建模了三种伊芙试图推导密钥的攻击类型。在此,我们分析H2B针对这些攻击类型的安全性。本节使用的指标是平均比特一致率,这与先前评估中的成功率不同。比特一致率是指密钥中匹配的比特占所有比特的比例。成功的密钥生成过程需要生成具有100%一致率的对称密钥。

5.7.1 被动攻击

在被动攻击中,伊芙试图通过使用自己的心跳数据将其设备与用户上的合法设备配对。我们通过从相同身体位置但不同用户之间的设备配对来模拟此场景。例如,我们将受试者1胸部的设备与其他受试者胸部的设备进行配对,以查看它们是否能够生成相同的密钥。被动攻击的结果如图12所示。我们可以看到,被动攻击最多只能达到70%的一致率。因此,不同用户产生可区分的心跳信号,而H2B利用这一特性生成不同的密钥。

5.7.2 主动呈现攻击

在呈现攻击中,我们假设伊芙可以获取用户的历IPI数据,并利用这些数据在当前时间与该用户的合法设备进行配对。为了模拟这种情况,我们将每个用户的数据分为相等的两部分。前半部分用作历史数据,用于与同一用户的后半部分数据进行配对。图12中的结果表明,由于数据来自同一用户,呈现攻击可以实现比被动攻击略高的达成率。然而,其最高达成率仅为75%,这反过来证明了IPI随时间的随机性,从而验证了H2B对此类攻击的安全性。

5.7.3 主动视频攻击

最近,吴等人[39]开发了一种视频放大程序,能够从一个人的视频片段中揭示生物信号。该视频在空间上和时间上被分解,以放大特定频率范围内发生的变化(例如,在我们的情境中为心跳频率范围)。该技术已被应用于许多应用中,包括成人和婴儿心跳追踪[13, 39]。我们假设攻击者伊芙可以拍摄用户面部的视频,并应用这种技术来提取IPI数据。然后,她利用提取的IPI数据发起主动攻击尝试。

为了模拟这种攻击,我们要求用户直接面对放置在非常近距离的摄像机,以获得最佳的IPI结果,这实际上是故意给予伊芙的不公平优势。使用欧拉视频放大[39]分析用户的面部视频,以提取心跳细节,如图13所示。视频帧率分别设置为30和120帧/秒,感兴趣区域(ROI)设置为用户前额的一部分。由于视频中存在噪声,采用推荐的0.5 ‐ 1.4赫兹窄带滤波器进行放大处理,放大倍数为60。

(a) 原始帧。 (b) 放大帧,红色框为感兴趣区域。

(c) 感兴趣区域中的像素强度。 (d) 强度曲线和提取的峰值。

通过跟踪感兴趣区域(ROI)中像素平均强度的变化,伊芙可以获得如图13(d)所示的心跳曲线。原始IPIs通过峰值检测算法提取。根据[2],,用于检测心率的放大方法不如心电生物传感器准确。另一方面,正如第2.1节所讨论的,压电传感器的性能接近心电生物传感器。因此,我们可以预期从视频攻击中估计出的IPIs与压电传感器测量的结果不同。事实上,在我们的数据集中,压电传感器与视频攻击之间的估计差异可能高达30%。

通过使用从视频分析中估计的IPI值与压电传感器产生的IPI值进行配对,30帧/秒视频的一致率为64.53%,120帧/秒视频的一致率为66.67%。该结果验证了我们上述的分析,即从视频中提取的IPI值与来自压电传感器的IPI值之间缺乏良好的接近性。此外,处理一段90秒视频(H2B生成128位密钥所需足够数量IPI值的大致时间),在配备8GB内存和英特尔i7处理器的计算机上,30帧/秒视频的处理时间为16分钟,120帧/秒视频的处理时间为75分钟。因此,密钥的有效期限可设置为较短的时间(例如5分钟),以防范此类攻击。

最后,与被动和主动呈现攻击一样,主动视频攻击的成功率为0。分析表明,H2B在三种类型的攻击下都具有很强的抗攻击能力。

5.8 功耗

H2B的功耗可能来自三个部分:数据采样、数据处理和数据传输。由于环境反向散射通信[17, 21],的最新发展,无线通信在传输方面的能耗可以忽略不计。因此,我们仅关注数据采样和处理的功耗评估。

5.8.1 数据采样功耗

在我们的功耗测量实验中,我们将原型设备连接到GDS‐800数字示波器⁷,以测量每次采样事件的平均功耗。测量设置如图14所示。SensorTag运行的是最新版本的Contiki操作系统,其中,微控制器单元(MCU)采用循环工作模式以节省功耗。此外,在可能的情况下,所有不必要的组件(包括模数转换器、SPI总线和板载传感器)均被关闭电源。

⁷ GDS‐800: http://www.gwinstek.com/en‐GB/products/GDS‐800

我们的测量结果显示,以120赫兹的采样率采集心跳信号时,功耗为491.55μW。SensorTag常用的电池(如松下CR2032)容量为3伏特、225毫安时,相当于2.43 × 10⁶ mJ。因此,一块典型电池可支持压电数据以120赫兹持续采样4.96 × 10⁶ s(≈ 57天)。

5.8.2 协商的时间和能量消耗

H2B 中计算量最大的操作是基于压缩感知(CS)的校正。然而,尽管 l1 优化以计算密集著称,但校正过程只需在两个设备中的一个上执行即可。这使得 H2B 能够利用可穿戴物联网架构的异构性。例如,在密钥生成过程中,我们可以选择处理能力更强的设备(如智能手表)来运行校正过程,而处理能力较弱的设备(如植入式医疗设备(IMDs))仅需传输消息。因此,我们在两种现代可穿戴设备上评估了校正的功耗:三星智能手表和 Google Nexus 4。

传感矩阵 Φ 的尺寸根据第4.3节的讨论经验性地选择为 50 × 128。系统中使用的 l1 优化方法是 l1‐Homotopy [9]。

| 设备 | 时间(ms) | 能量(mJ) |

|---|---|---|

| 三星智能手表 | 135 | 83.8 |

| Google Nexus 4 | 155 | 143.2 |

表5显示了一次校正过程中时间和能耗的平均结果。这些结果是通过运行50次校正并使用一种广泛使用的开源工具测量得到的,使用PowerTutor⁸作为源工具。以Google Nexus 4为例,根据实验结果,基于压缩感知的协商平均耗时155毫秒,功耗为143.2毫焦。H2B的平均密钥生成速率约为3比特/s。因此,生成一个128位密钥大约需要42.7秒。由此可见,基于压缩感知的协商所消耗的155毫秒处理时间仅占整个密钥生成过程的一小部分。Google Nexus 4的电池容量为3.8伏,2100毫安时,相当于2.9× 10⁴J。例如,如果用户连续运行H2B 24小时,并且每5分钟生成一个新密钥(可视为极端情况),则基于压缩感知的协商所消耗的能量仅占Google Nexus 4总能量的0.09%。

⁸ http://ziyan.yang.eecs.umich.edu/projects/power tutor/

6 讨论

6.1 压电传感器与心电图

在本小节中,我们将压电传感器与心电生物传感器进行基准对比。对于心电生物传感器,我们采用Neurosky的TGAM1心电生物传感器⁹作为基线。如表6所示,压电传感器的优势在于其体积更小、重量更轻,并且比心电传感器更具成本效益和功耗更低。此外,压电传感器在胸部或腰部测量心冲击图(SCG)时无需接触皮肤,而心电传感器则始终需要皮肤接触。

| Size (mm³) | 重量 (g) | 功耗 (mW) | 价格 (美元) | |

|---|---|---|---|---|

| 压电传感器 | 25 × 13 × 1 | 0.05 | 0.49 | 5.6 |

| 心电传感器 | 27.9 × 15.2 × 2.5 | 0.13 | 2.5 | 55 |

⁹ http://neurosky.com/biosensors/ecg-sensor/

除了压电传感器和心电传感器外,IPI值还可以通过光电容积脉搏波传感器和加速度计进行测量。光电容积脉搏波传感器需要操作发光二极管,功耗更高。一款先进的光电容积脉搏波传感器Analog Devices ADPD221²⁰在工作时消耗2.8mW的功率。最近的一项研究[41]表明,基于压电传感器的步态识别系统相比加速度计可节能78.15%。因此,H2B在节能方面相较于这些传感器具有优势。

²⁰ http://www.analog.com/cn/products/adpd2212.html

6.2 局限性

在本文中,我们展示了使用可穿戴压电传感器检测心跳信号,并进一步利用IPI信息生成密钥的潜力。尽管目前压电传感器尚未在常见的可穿戴设备中广泛使用,但正如第1节所讨论的,市场上已涌现出越来越多的商用设备。随着技术的进步,特别是自供电技术的发展,PEH或压电传感器将被嵌入更多未来的可穿戴设备中。因此,我们认为H2B为保障这些可穿戴设备的通信安全迈出了 modest 的一步。

另一个局限是H2B的密钥生成速率为每个IPI 2.9比特。因此,在典型心率为每分钟60至100次心跳的情况下,生成一个128位密钥大约需要40秒[24]。事实上,这是基于IPI的密钥生成系统中的一个普遍问题,因为IPI所包含的熵有限。例如,最近两项工作H2H [30]和IMDGuard [40]的密钥生成速率为每IPI 4比特。H2B的密钥生成速率较低是因为压电传感器测得的信号信噪比较低。

在当前设计中,H2B仅在用户处于坐着、站立不动和躺卧等静态活动时有效。这是因为压电传感器对各种身体运动伪影都很敏感,因此当用户移动时,大幅度的动作会淹没微弱的心跳信号。为解决此问题,需要更先进的信号处理方法,例如源分离技术,这将作为未来工作进行研究。

在第4.3.2节中,我们定义了两种可能的漏洞和三种攻击尝试,并找到了一个安全边界 M < Q 来防护这些漏洞。然而,由于信息泄露,可能存在其他潜在漏洞,未来也可能出现利用漏洞2的有效攻击。未来工作可以理论上对基于压缩感知(CS)的协商协议的计算保密性进行深入全面的研究。

7 相关工作

生物识别技术在可穿戴设备安全的两类应用中已得到充分发展,即用户认证和对称密钥生成。认证系统利用每个人的唯一模式(独特性)进行识别。该模式必须是时间不变的,以便通过相应的特征集来识别用户。因此,认证系统通常会对生物识别信息进行归一化处理,以消除随时间变化的随机性。相反,对称密钥生成系统需要同时利用生物识别信息的独特性和随机性。随时间变化的随机性(前向保密性)能够确保攻击者无法根据过去的数据推断出密钥。因此,对称密钥生成系统通常提取时变的生物识别特征。我们的工作属于对称密钥生成系统,故强调这一区别。

生物识别是体域网密钥生成中最流行的趋势。在所有生物识别特征中,IPI 是最常用的密钥材料。这一趋势始于 Poon 等人 [27] 将 IPIs 作为熵源进行利用。利用 IPIs 的系统包括 IMD‐Guard [40], OPFKA [15], ESDS [45], Heart2Heart [30]。以往的研究主要集中在利用心电图信号或光电容积描记信号来提取 IPIs。据我们所知,使用压电传感器测量的 IPI 尚未被研究。为此,H2B 提出了一个初步的尝试,旨在开发一种基于从噪声较大的压电信号中提取的 IPIs 的密码学系统。

8 结论

我们提出并实现了一种用于安全体域网通信的共享密钥生成系统,称为H2B。H2B允许两个可穿戴设备基于低成本、低功耗但存在噪声的压电传感器测量的IPI,实时动态地生成相同的密钥。通过采用基于分位数的量化和基于压缩感知的协商方法,H2B能够以95.6%的概率成功将同一用户身体上的两个可穿戴设备配对。我们还证明了H2B能够抵御三种典型攻击,并且具有很高的能效。

1417

1417

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?