《网安面试指南》![]() https://mp.weixin.qq.com/s/RIVYDmxI9g_TgGrpbdDKtA?token=1860256701&lang=zh_CN

https://mp.weixin.qq.com/s/RIVYDmxI9g_TgGrpbdDKtA?token=1860256701&lang=zh_CN

先说结论:难!!!

AI正在让技术平权,特别是AI智能体的发展,昨天新出的Manus智能体不知道大家看到了不,一句话ppt写好了,酒店订好了,网站开发好了。

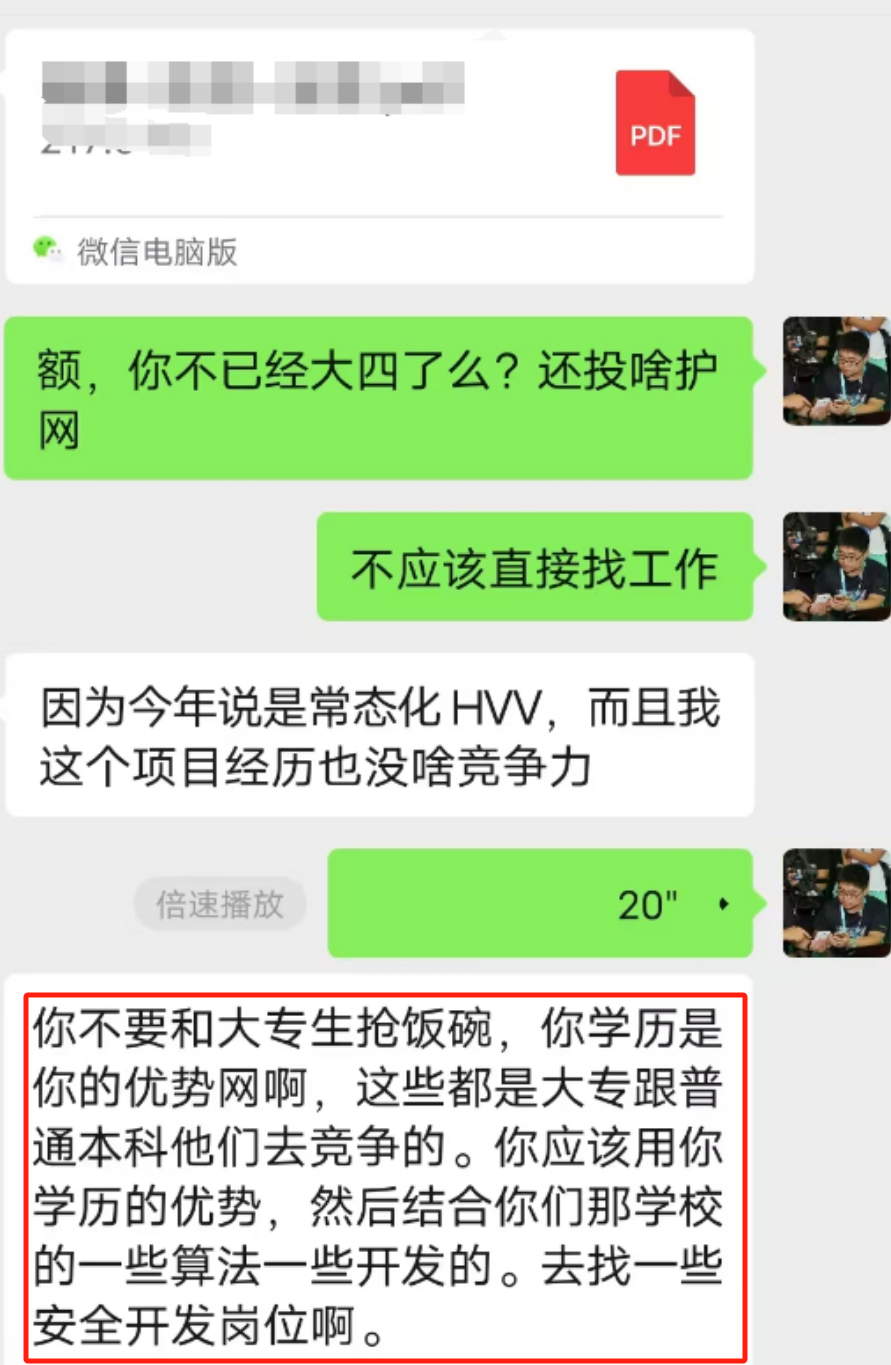

但是这两天过来咨询我的小伙伴让我感受最深的就是应届生在找工作的时候定位不清:

1、211、985类大学生,不要和普通大学生卷普通厂商,卷护网经验,你们应该充分利用学历冲国央企,事业单位,公务员这些。

2、普通学历不要好高骛远,觉得工作单位远了,安服这个岗位不好我想干红队。实际情况是目前行情很差,海投,不挑地点,先有几个保底的再一步步往更好的面。

3、大家不要气馁,不管你难大家都很难,坚持一下总会过去,有选择就会有后悔,按照自己的想法大胆干就行了。

为了方便大家沟通交流25年校招的信息、面试经验,我专门拉了个校招群在星球中,进星球后扫描进就可以了(会不定期发放内推码)---去后面领劵再进哈。

1. "在云原生环境中,攻击面的动态性比传统IT架构高3个数量级。如果企业使用Kubernetes集群且每天有数百次CI/CD流水线更新,你会如何设计ASM的资产发现引擎?请对比API扫描、流量镜像和Sidecar注入三种方案的优劣。"

答案要点:

-

API扫描需处理K8s RBAC权限限制,可能遗漏临时Pod;

-

流量镜像(如Cilium Hubble)能捕获东西向流量,但受限于eBPF内核版本;

-

Sidecar注入(如Istio+特制代理)实现全栈指纹采集,但增加10%-15%的资源开销;

-

混合模式:基线扫描+实时流量拓扑映射是最佳实践(参考Google BeyondProd架构)。

2. "当发现暴露在公网的Redis实例存在弱口令时,ASM系统除了标记漏洞,如何通过攻击链概率模型量化该资产的实际风险值?请给出数学公式中的关键权重因子。"

答案要点:

-

风险值 = CVSS基础分 × 暴露系数(互联网/内网) × 资产关键性标签 × 攻击路径可达性系数

-

其中攻击路径可达性需结合内部网络拓扑数据(如该Redis能否跳板到核心数据库)

-

参考MITRE CVE Prioritizer框架,需集成威胁情报的活跃攻击活动热度值。

3. "在DevSecOps流程中,如何通过ASM实现'安全左移'?请以Terraform模板的SCA(Software Composition Analysis)检测到高危组件为例,描述从代码提交到运行时防护的全链路闭环设计。"

答案要点:

-

阶段1:在CI阶段阻断含CVE≥7.5的构建(通过Syft+Grype);

-

阶段2:CD阶段在ArgoCD中注入ASM策略,禁止部署到生产命名空间;

-

阶段3:运行时通过eBPF监控该组件的RCE利用行为并触发HIDS告警;

-

反馈机制:将运行时攻击数据反哺SCA策略优化(强化FPN过滤)。

4. "设计针对云工作负载的BAS方案时,如何解决AWS Lambda等无服务器环境的检测盲区?请具体说明如何构造包含冷启动延迟规避的Payload。"

答案要点:

-

挑战:Lambda函数存活时间短,传统C2难以维持会话;

-

方案1:使用AWS S3作为Dead Drop解析器,Payload执行后上传结果到预设Bucket;

-

方案2:利用Lambda层(Layer)预埋持久化模块,通过CloudWatch Logs触发;

-

冷启动对抗:在Payload中插入

while True循环保持函数热状态,需精确计算超时阈值。

5. "在BAS中模拟APT29的供应链攻击时,如何构建具有软件证书签名的恶意安装包,并确保绕过主流EDR的静态分析?给出具体代码片段(如PyInstloader的防逆向技巧)。"

答案要点:

-

使用被盗的EV证书签名(如泄露的驱动厂商证书);

-

PyInstaller打包时添加

--key参数进行AES加密; - 在入口代码插入反沙箱逻辑:

if vmcheck.is_vm() or ram_size < 4*1024**3: launch_clean_version() else: deploy_payload()

6. "如何通过BAS验证零信任架构中的微隔离策略有效性?请以横向移动场景为例,描述从K8s Pod到VM逃逸的跨域攻击路径测试方法。"

答案要点:

-

步骤1:在Pod内尝试访问API Server(应被NetworkPolicy拦截);

-

步骤2:通过CVE-2022-0811创建恶意CRD突破Namespace隔离;

-

步骤3:从Pod挂载宿主机/dev目录实现VM逃逸;

-

验证点:零信任控制器是否记录异常RBAC请求和存储卷操作。

824

824

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?