各位看官,行走在互联网江湖,谁还没遇到过几个“网络流氓”?轻则弹窗广告满天飞,重则账号被盗,损失惨重。今天,小编就给大家带来一份网络安全界的“葵花宝典”,盘点五大类共12种安全设备,助你练就金钟罩铁布衫,从此告别“裸奔”!

一、边界防护:你的第一道防线,坚不可摧!

-

防火墙(Firewall):老牌卫士,与时俱进

-

技术原理:

- 包过滤型: 就像海关安检,只看你的“行李箱”(IP/TCP/UDP头部信息),符合规定的放行,违规的直接拦截。

- 状态检测型: 不仅看“行李箱”,还跟踪你的“行程”(会话状态),确保你是正经旅客。

-

下一代防火墙(NGFW): 这位老卫士可不简单,装备了深度包检测(DPI)“透视眼”,能识别微信、QQ等应用层协议,还能联动威胁情报,简直是开了“天眼”。

- 核心功能:

-

ACL访问控制列表: 制定详细的“安检规则”,谁能进,谁不能进,统统安排得明明白白。

- 防御IP欺骗、端口扫描: 揪出那些想伪装身份、偷偷摸摸的“坏人”。

-

集成IPS/AV模块: 相当于自带了“警察”和“杀毒软件”,Palo Alto PAN-OS系统就是典型代表。

- 典型场景:

-

🌐 企业网络边界隔离:守护企业的大门,防止外部威胁入侵。

- ☁️ 云环境南北向流量管控:在云端也得安排得妥妥当当。

- 🏢 分支机构VPN互联:让各个分部之间安全地“手拉手”。

-

-

网闸(GAP):物理隔离,硬核安全

-

技术原理:

- 物理隔离架构:这可不是简单的软件隔离,而是真刀真枪的物理隔离!外网单元、隔离交换模块(摆渡芯片)、内网单元,三者之间互不相通。

-

数据单向传输:数据传输就像“鹊桥相会”,只能单向通行。先剥离协议,再进行内容审查(只允许.txt文件?安排!),最后数据重组。

- 核心功能:

-

✅ 阻断TCP/IP协议直连:直接掐断内外网的“爱情线”,让TCP/IP协议无处施展。

- ✅ 军工级吞吐:启明星辰天清网闸了解一下,40Gbps的吞吐量,速度与安全兼得。

-

✅ 内容格式白名单控制:只允许“良民”通过,可疑分子一律拒之门外。

- 典型场景:

-

⚡ 电力调度系统内外网数据交换:确保电力系统的安全稳定运行。

- 🚨 公安内网与互联网物理隔离:守护国家安全,责任重大。

-

-

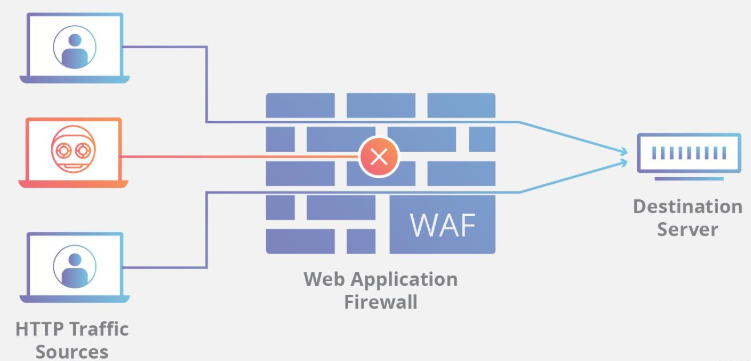

Web应用防火墙(WAF):网站保镖,专治各种“不服”

-

检测技术:

- 正则表达式匹配:像警察蜀黍拿着“通缉令”,' OR 1=1?立马抓捕!

- 语义分析:不仅看表面,还分析你的“犯罪动机”,识别异常逻辑语句。

-

机器学习模型:不断学习新的攻击手段,动态更新“通缉令”,让坏人无处遁形。

- 核心功能:

-

✅ OWASP Top 10漏洞防护:专治各种常见Web漏洞,例如SQL注入、XSS攻击等。

- ✅ CC攻击防御:限制IP请求频率,让那些想用“人海战术”搞垮网站的坏人无计可施。

-

✅ 敏感数据动态脱敏:身份证号、银行卡号?统统屏蔽,保护用户隐私。

- 典型场景:

-

🛒 电商平台支付接口防护:保护你的钱包安全,防止支付信息泄露。

- 🏛️ 政务网站防篡改:维护政府公信力,确保信息真实可靠。

-

二、检测防御:火眼金睛,揪出潜伏的威胁!

-

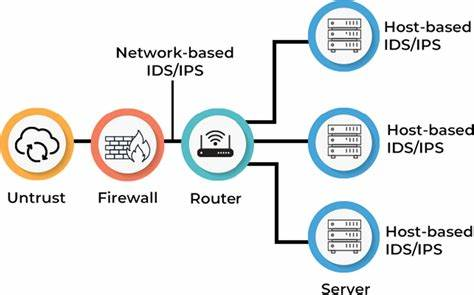

入侵检测系统(IDS):默默守护,洞察先机

-

技术原理:

- 旁路部署:就像一个隐形的观察者,通过镜像流量分析异常行为,不影响正常业务运行。

-

特征库匹配 + 流量基线建模:既能识别已知的攻击特征(Snort规则),又能发现突增的异常流量(例如流量暴增500%),简直是“福尔摩斯”附体。

- 核心功能:

-

✅ 攻击链可视化:还原攻击者的完整路径,从扫描到提权,一览无余。

-

✅ Mimikatz等工具特征告警:揪出那些想窃取密码的“内鬼”。

- 典型场景:

-

💼 金融数据中心旁路监测:守护金融数据安全,责任重于泰山。

-

-

入侵防御系统(IPS):主动出击,防患于未然

-

关键技术:

- 虚拟补丁:无需重启服务器就能修复漏洞,妈妈再也不用担心我的服务器宕机了!

-

攻击意图分析:不仅能识别攻击行为,还能分析攻击者的意图,例如SQL注入试探行为,直接拦截!

- 核心功能:

-

✅ 0day攻击阻断:基于行为分析,阻断未知的攻击,防患于未然。

-

✅ 联动防火墙更新黑名单:与防火墙配合,将坏人拉入黑名单,永世不得超生!Check Point方案就是个不错的选择。

- 典型场景:

-

🚀 电商大促销期间实时防御CC攻击:确保网站在高并发情况下也能稳定运行。

-

-

抗DDoS设备:流量清洗,力挽狂澜

-

清洗架构:

- 近源压制:与ISP合作,在骨干网丢弃攻击流量,从源头上解决问题。

-

流量指纹识别:区分正常TCP握手与SYN Flood攻击,揪出那些伪装成正常用户的“僵尸”。

- 核心功能:

-

✅ Tb级清洗能力:阿里云DDoS防护了解一下,再大的流量也能轻松应对。

-

✅ 反射放大攻击防御:过滤NTP/Memcached协议,防止攻击者利用这些协议放大攻击流量。

- 典型场景:

-

🎮 游戏服务器抗流量洪峰:确保游戏玩家畅快体验,不卡顿,不掉线。

- 💳 支付系统防业务中断:保证支付系统稳定运行,让用户安心支付。

-

三、访问管控:严防死守,权限管理是关键!

-

堡垒机(运维审计系统):运维安全,责任到人

-

技术原理:

- 唯一入口代理: 所有运维操作必须经过堡垒机,禁止直接访问服务器或数据库,集中管控运维入口,就像银行的金库,进出都要登记。

-

协议代理: 拦截并解析SSH、RDP、VNC等协议流量,实时监控操作指令(如Linux命令rm -rf或Windows远程桌面操作),任何风吹草动都逃不过它的眼睛。

- 核心功能:

-

✅权限细分:

- 时间维度: 限制访问时间段,例如只允许工作日的9:00-18:00访问生产数据库,杜绝摸鱼行为。

-

操作维度: 禁止高危命令执行,例如数据库DROP语句,支持命令黑白名单,让运维人员不敢越雷池一步。

* ✅操作录像与回放: -

全流程录像: 记录运维操作的全过程,包括输入命令、文件传输内容,支持按时间戳或关键词快速检索回放,出了问题随时可以“翻旧账”。

-

水印溯源: 录像中嵌入操作者身份水印,防止抵赖,就像银行监控录像一样,责任到人。

* ✅动态口令认证: -

多因素验证: 集成Google Authenticator、短信验证码等,避免静态密码泄露风险,多重保障更安全。

- 单点登录(SSO): 与企业AD/LDAP系统联动,统一身份管理,告别繁琐的账号密码。

- 典型场景:

-

🏦 银行核心系统运维:

- 运维人员必须通过堡垒机访问核心数据库,禁止直接登录服务器,防止数据泄露。

-

审计团队通过操作录像追溯误删数据责任人,满足金融行业合规要求(如PCI DSS),出了问题跑不了。

* ☁ 云服务器集中管理: -

统一管理公有云/私有云服务器权限,避免因多账号分散导致的安全漏洞,安全管理更高效。

-

-

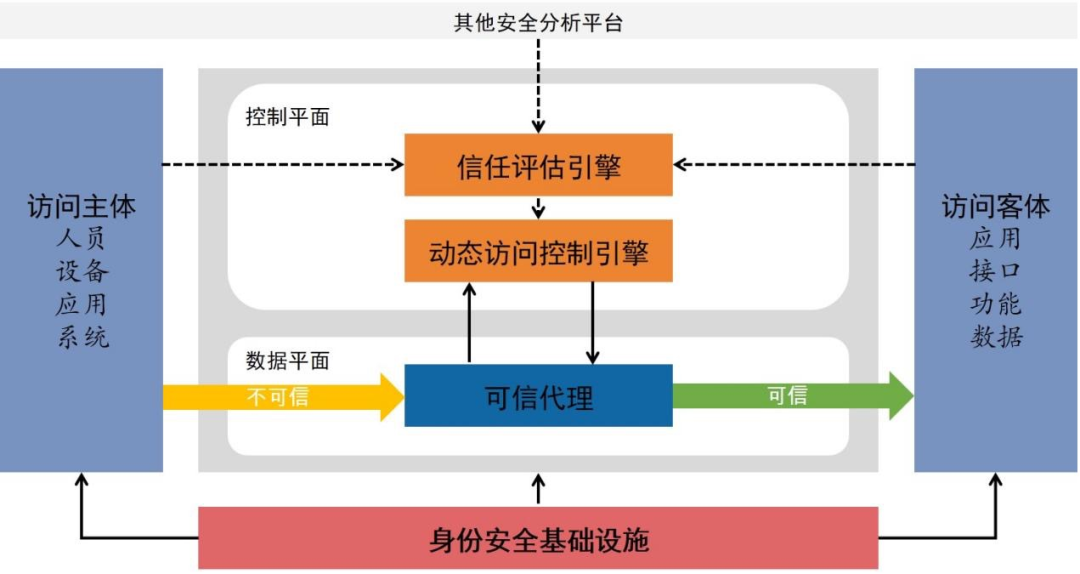

零信任网络访问(ZTNA):内外有别,身份验证是王道

-

技术原理:

- ✅永不信任,持续验证: 默认不信任任何用户或设备,每次访问需重新验证身份、设备状态及环境风险,就像过安检,每次都要重新检查。

-

✅软件定义边界(SDP):

- 端口隐藏: 服务端口不暴露在公网,仅对通过认证的用户可见,防止未经授权的访问。

- 设备指纹验证: 采集设备硬件特征(如MAC地址、操作系统版本)和环境信息(如IP地理位置),确保访问设备的安全性。

- 核心功能:

-

✅最小化权限控制:

- 基于角色的访问(RBAC): 仅授予用户完成工作所需的最小权限,例如客服人员仅能访问CRM系统的客户信息模块,防止权限滥用。

-

API接口白名单: 仅允许特定API接口通信,例如仅开放/api/v1/query,禁止/api/v1/delete,限制恶意操作。

* ✅微隔离(Micro-Segmentation): -

横向流量管控: 限制同一网络内设备间通信,例如禁止研发服务器直接访问财务数据库,防止横向渗透。

- 动态策略调整: 根据实时风险(如设备感染病毒)自动收缩权限范围,及时止损。

- 典型场景:

-

💼 远程办公安全接入:

- 替代传统VPN,员工仅能访问授权应用(如OA系统),无法探测内网其他资源,防止内网暴露。

-

异地登录时触发二次认证(如手机扫码+人脸识别),确保登录者身份真实。

* 🏭 工业物联网(IIoT)防护: -

工厂设备仅允许与指定控制中心通信,阻断非授权设备(如未注册的传感器)接入,防止非法控制。

-

四、审计管理:留下痕迹,事后追责有依据!

-

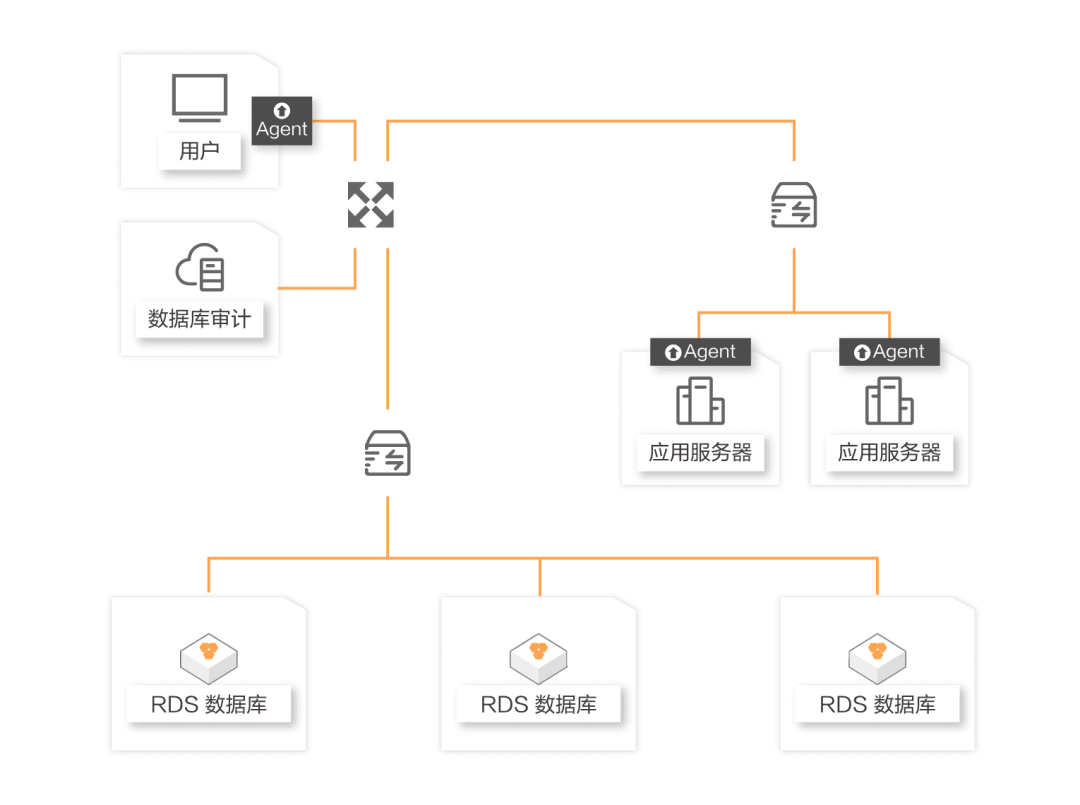

数据库审计系统:数据安全,一举一动都记录在案!

-

技术原理:

- 协议解析: 深度解析数据库通信协议(如Oracle TNS、MySQL协议),还原完整的SQL语句和执行上下文(源IP、操作用户、时间戳等),就像法庭上的证据,还原真相。

-

SQL语法解析: 通过语法树解析和正则表达式匹配,识别高危操作(如DROP TABLE、DELETE *)及敏感数据访问(如身份证号、银行卡号字段查询),揪出那些想搞破坏的“坏人”。

- 核心功能:

-

✅敏感数据操作追溯:

- 字段级监控: 定义敏感字段(如patient_info.phone),记录所有针对该字段的查询行为,支持正则表达式匹配(如LIKE '%身份证%'),不放过任何蛛丝马迹。

-

风险告警: 实时拦截未授权的批量数据导出(如SELECT * FROM users LIMIT 10000)或异常高频访问(如1秒内多次查询同一敏感表),及时发现异常行为。

* ✅合规报告自动生成: -

模板化报告: 预置GDPR、等保2.0等合规模板,自动统计敏感操作次数、访问来源分布等数据,生成审计报告,省时省力。

- 操作画像: 关联用户身份与操作行为,标记潜在内部威胁(如运维人员在非工作时间频繁访问核心表),提前预警。

- 典型场景:

-

🏥 医院HIS系统审计: 监控医护人员对患者隐私数据的查询行为,防止超权限访问(如非责任科室医生调取患者病历),保护患者隐私。

- 审计数据库管理员(DBA)的GRANT权限操作,避免违规赋权,防止权限滥用。

- 🏦 金融交易系统合规: 追踪核心交易表的UPDATE操作,确保资金流水修改记录可追溯,满足《网络安全法》要求,合规经营是底线。

-

-

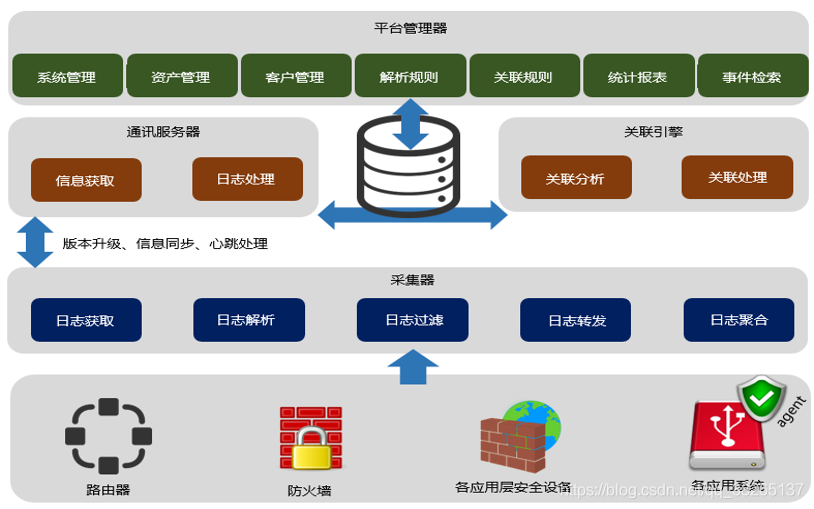

日志审计系统:蛛丝马迹,还原事件真相!

-

技术原理:

- 日志采集: 支持Syslog、SNMP Trap、NetFlow、Windows事件日志等多种格式,覆盖防火墙、IDS、服务器等设备,收集各种来源的日志信息。

-

日志归一化: 将异构日志转换为统一Schema(如CEF、JSON格式),提取关键字段(如事件类型、源IP、目标端口),方便后续分析。

- 核心功能:

-

✅关联分析:

- 时间序列关联: 通过时间戳串联多设备日志,识别攻击链(如防火墙拦截爆破登录 → 服务器出现异常进程创建),还原攻击过程。

-

IP/用户行为画像: 标记异常IP(如短时间高频访问多端口)或用户(如账号多地登录),生成威胁评分,提前预警。

* ✅威胁狩猎(Threat Hunting): -

横向移动检测: 分析日志中的SMB、RDP协议记录,识别内网渗透行为(如跳板机到域控制器的异常连接),揪出潜伏的威胁。

- 隐蔽隧道发现: 检测DNS隧道(如异常长域名请求)或HTTP伪装流量(如Base64编码的C2通信),防止数据泄露。

- 典型场景:

-

☣️ SOC安全运营中心建设: 集中分析全网日志,生成统一安全仪表盘,实时展示攻击态势(如Top攻击类型、受影响资产排名),全局掌控。

- 联动SIEM系统,自动触发响应流程(如封锁恶意IP、下发防火墙拦截规则),快速响应。

-

🗺️ 制造业工控网络防护:

- 审计PLC控制器的Modbus/TCP协议日志,发现未授权的指令修改(如非维护时段调整生产线参数),防止生产事故。

-

五、终端安全:保护你的“最后一公里”!

-

终端检测与响应(EDR):深入终端,防微杜渐!

-

技术原理:

- 进程行为链监控: 跟踪进程的完整生命周期(如进程创建 → DLL注入 → 注册表修改 → 网络连接),构建行为链图谱,识别异常操作(如勒索病毒加密文件前的密钥生成行为),还原攻击路径。

- 内存取证: 扫描进程内存空间,检测无文件攻击(如PowerShell恶意脚本驻留内存)或代码注入(如Cobalt Strike Beacon),揪出隐藏的恶意代码。

-

行为沙箱: 在隔离环境中动态执行可疑文件(如邮件附件、下载程序),监控其行为(如尝试连接C2服务器或加密文件),判定是否为恶意文件,提前预警。

- 核心功能:

-

✅勒索病毒防御:

- 文件操作监控: 实时拦截异常文件加密行为(如短时间内大量修改文件扩展名),自动回滚被加密文件(基于备份或卷影副本),及时恢复数据。

-

诱捕文件: 部署伪装的“蜜罐文件”(如财务数据.xlsx),攻击者触碰时立即告警并隔离终端,诱敌深入。

* ✅高级威胁检测: -

ATT&CK映射: 将攻击行为映射到MITRE ATT&CK框架(如T1055进程注入、T1071应用层协议通信),辅助研判攻击阶段,知己知彼。

- 威胁狩猎(Threat Hunting): 根据IOC(如特定哈希值)或TTP(如横向移动模式)主动搜索潜伏威胁,主动出击。

- 典型场景:

-

💼 企业办公终端防护: 阻断勒索病毒(如WannaCry)通过钓鱼邮件传播,实时隔离感染终端并告警,防止病毒蔓延。

- 检测供应链攻击(如恶意软件通过合法软件更新包植入)的横向移动行为,防止供应链污染。

-

🖲️ 服务器无文件攻击防护:

- 发现Apache Tomcat服务器内存中的Web Shell(如JSP间谍工具),阻断对外通信,防止服务器被控。

-

-

数据防泄漏(DLP):数据安全,严防外泄!

-

技术原理:

-

敏感数据识别:

- 正则匹配: 通过正则表达式识别结构化数据(如身份证号d{17}[dXx]、信用卡号d{16}),准确识别敏感信息。

- 内容指纹: 对机密文档(如设计图纸、合同)生成唯一哈希指纹,标记并跟踪其传播路径,防止泄露。

* 上下文分析: 结合数据内容、用户角色(如普通员工 vs. 高管)及操作场景(如深夜下载)综合判定风险,更精准地识别风险。- 核心功能:

-

✅外发通道阻断:

- 外设管控: 禁止U盘拷贝敏感文件,或限制为只读模式(如研发部门仅允许使用加密U盘),防止数据拷贝。

-

邮件/IM监控: 扫描邮件附件和聊天内容,拦截包含敏感数据的文件(如源代码压缩包)外发,防止邮件泄露。

* ✅云端数据保护: -

云存储加密: 与AWS Macie、Microsoft Azure Information Protection等集成,自动分类加密云端敏感数据(如客户信息表),防止云端数据泄露。

- 影子数据追踪: 监控SaaS应用(如Salesforce、Slack)中的敏感数据流转,防止越权分享,防止SaaS应用数据泄露。

- 典型场景:

-

💼 研发部门源代码防泄露:

- 禁止开发人员通过GitHub上传含*.java或*.cpp的私有项目,阻断代码泄露渠道,保护知识产权。

-

监控代码仓库(如GitLab)的克隆与推送行为,标记异常批量下载操作,防止代码被盗。

* 🏦 金融客户数据合规: -

自动加密含客户银行卡号的Excel文件,并限制仅合规部门可解密访问,满足监管要求。

-

-

各位看官,网络安全无小事,防患于未然才是王道。希望这份“葵花宝典”能帮助大家更好地了解网络安全设备,提升安全意识,保护自己的网络安全!

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,可以扫描获取~

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*********************************

857

857

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?