✅作者简介:热爱科研的Matlab仿真开发者,擅长数据处理、建模仿真、程序设计、完整代码获取、论文复现及科研仿真。

🍎 往期回顾关注个人主页:Matlab科研工作室

🍊个人信条:格物致知,完整Matlab代码及仿真咨询内容私信。

🔥 内容介绍

随着信息技术的飞速发展和数字图像在各个领域的广泛应用,图像数据的安全问题日益凸显。图像作为一种重要的信息载体,其保密性、完整性和可用性至关重要。为了保护图像数据免遭未经授权的访问、篡改或窃取,图像加密技术应运而生。图像加密旨在将原始图像数据变换为一种无法直接理解的形式,只有通过解密算法才能恢复原始图像。本文将深入探讨基于高级加密标准(Advanced Encryption Standard, AES)的图像加解密实现,阐述AES算法的基本原理,分析图像加密的具体步骤,并对安全性问题进行细致的考量。

AES算法概述:分组密码的基石

AES算法是一种对称分组密码算法,由美国国家标准与技术研究院(NIST)于2001年正式发布,旨在取代数据加密标准(Data Encryption Standard, DES),成为新的数据加密标准。AES算法基于Rijndael算法设计,具有高度的安全性、效率和灵活性,被广泛应用于各种加密应用中,包括数据存储、网络通信以及图像加密等领域。

AES算法的基本原理是将明文数据分成固定大小的块(128位),然后通过一系列的加密变换,将每个明文块转换为密文块。AES支持三种密钥长度:128位、192位和256位,分别对应AES-128、AES-192和AES-256。密钥长度的选择直接影响加密的安全性,密钥越长,破解难度越大。

AES算法的加密过程主要包含以下四个步骤:

- SubBytes(字节替换):

将状态矩阵中的每个字节通过查找S盒进行替换。S盒是一个预定义的查找表,用于提供非线性变换,增强算法的抗攻击能力。

- ShiftRows(行移位):

对状态矩阵的每一行进行循环左移。第一行不移动,第二行循环左移1个字节,第三行循环左移2个字节,第四行循环左移3个字节。该步骤的作用是扩散,使状态矩阵中的信息在不同行之间传播。

- MixColumns(列混淆):

对状态矩阵的每一列进行矩阵乘法运算。该步骤的作用是进一步扩散,使状态矩阵中的信息在不同列之间传播。MixColumns操作涉及到有限域GF(2<sup>8</sup>)上的多项式运算。

- AddRoundKey(轮密钥加):

将状态矩阵与轮密钥进行异或运算。轮密钥由主密钥通过密钥扩展算法生成,每一轮使用不同的轮密钥。该步骤将密钥信息注入到加密过程中,使加密过程与密钥紧密相关。

以上四个步骤构成一轮加密变换,AES算法需要进行多轮加密变换才能完成完整的加密过程。轮数取决于密钥长度:AES-128需要进行10轮,AES-192需要进行12轮,AES-256需要进行14轮。解密过程是加密过程的逆过程,需要进行逆字节替换、逆行移位、逆列混淆和轮密钥加等操作。

基于AES算法的图像加解密实现

将AES算法应用于图像加密需要进行一定的适配。首先,需要将图像数据转换为字节流,并将其分割成固定大小的块(例如,128位)。然后,利用AES算法对每个数据块进行加密。由于图像数据通常包含冗余信息,直接使用AES加密可能会导致一定的统计规律泄露,从而降低安全性。因此,在图像加密之前,通常需要对图像数据进行预处理,例如,置乱、扩散等操作,以增强加密效果。

以下是一种常见的基于AES算法的图像加解密实现步骤:

- 预处理:

对原始图像进行预处理,例如,将彩色图像转换为灰度图像,或者将图像进行分块置乱,打乱像素的位置,以消除像素之间的相关性。

- 密钥生成:

根据选择的AES算法(AES-128、AES-192或AES-256),生成相应的密钥。密钥的安全性至关重要,应采用安全的密钥生成方法,例如,随机数生成器,并妥善保管密钥。

- 图像分块:

将预处理后的图像数据分割成固定大小的块(例如,128位),作为AES算法的明文输入。如果最后一个块的数据长度不足128位,则需要进行填充,例如,采用PKCS7填充方法。

- AES加密:

对每个数据块进行AES加密,生成相应的密文块。

- 图像合成:

将加密后的密文块按顺序组合成加密后的图像。

- 解密:

解密过程是加密过程的逆过程。首先,将加密后的图像数据分割成固定大小的块,然后利用AES算法对每个密文块进行解密,生成相应的明文块。

- 后处理:

将解密后的明文块按顺序组合成原始图像数据。如果加密过程中进行了填充,则需要在解密后进行去除填充操作。如果加密过程中进行了预处理,则需要进行相应的逆预处理操作,以恢复原始图像。

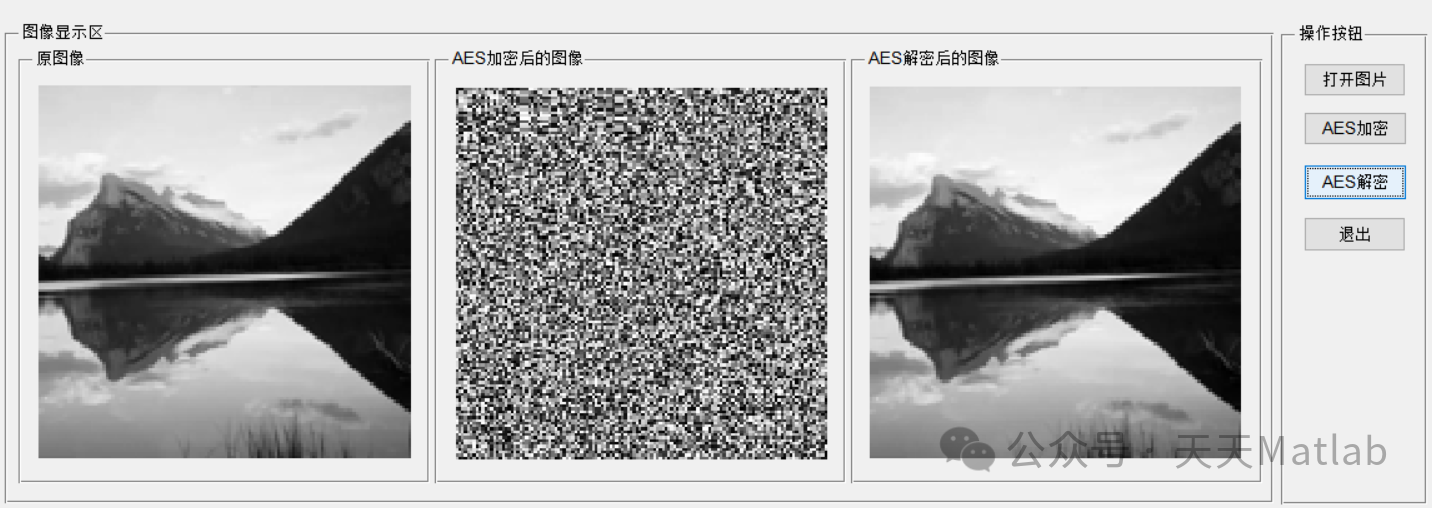

⛳️ 运行结果

🔗 参考文献

[1] 吴斌.CCSDS图像压缩和AES加密算法研究及其FPGA实现[D].大连理工大学,2006.DOI:10.7666/d.y1030426.

[2] 孙冰.基于GPGPU的高效AES彩色数字图像加密技术的研究与实现[D].电子科技大学[2025-04-05].DOI:CNKI:CDMD:2.2010.233283.

📣 部分代码

🎈 部分理论引用网络文献,若有侵权联系博主删除

👇 关注我领取海量matlab电子书和数学建模资料

🏆团队擅长辅导定制多种科研领域MATLAB仿真,助力科研梦:

🌈 各类智能优化算法改进及应用

生产调度、经济调度、装配线调度、充电优化、车间调度、发车优化、水库调度、三维装箱、物流选址、货位优化、公交排班优化、充电桩布局优化、车间布局优化、集装箱船配载优化、水泵组合优化、解医疗资源分配优化、设施布局优化、可视域基站和无人机选址优化、背包问题、 风电场布局、时隙分配优化、 最佳分布式发电单元分配、多阶段管道维修、 工厂-中心-需求点三级选址问题、 应急生活物质配送中心选址、 基站选址、 道路灯柱布置、 枢纽节点部署、 输电线路台风监测装置、 集装箱调度、 机组优化、 投资优化组合、云服务器组合优化、 天线线性阵列分布优化、CVRP问题、VRPPD问题、多中心VRP问题、多层网络的VRP问题、多中心多车型的VRP问题、 动态VRP问题、双层车辆路径规划(2E-VRP)、充电车辆路径规划(EVRP)、油电混合车辆路径规划、混合流水车间问题、 订单拆分调度问题、 公交车的调度排班优化问题、航班摆渡车辆调度问题、选址路径规划问题、港口调度、港口岸桥调度、停机位分配、机场航班调度、泄漏源定位

🌈 机器学习和深度学习时序、回归、分类、聚类和降维

2.1 bp时序、回归预测和分类

2.2 ENS声神经网络时序、回归预测和分类

2.3 SVM/CNN-SVM/LSSVM/RVM支持向量机系列时序、回归预测和分类

2.4 CNN|TCN|GCN卷积神经网络系列时序、回归预测和分类

2.5 ELM/KELM/RELM/DELM极限学习机系列时序、回归预测和分类

2.6 GRU/Bi-GRU/CNN-GRU/CNN-BiGRU门控神经网络时序、回归预测和分类

2.7 ELMAN递归神经网络时序、回归\预测和分类

2.8 LSTM/BiLSTM/CNN-LSTM/CNN-BiLSTM/长短记忆神经网络系列时序、回归预测和分类

2.9 RBF径向基神经网络时序、回归预测和分类

基于AES的图像加解密实现及Matlab代码

基于AES的图像加解密实现及Matlab代码

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?