又又又又来了......

可能涉及的点

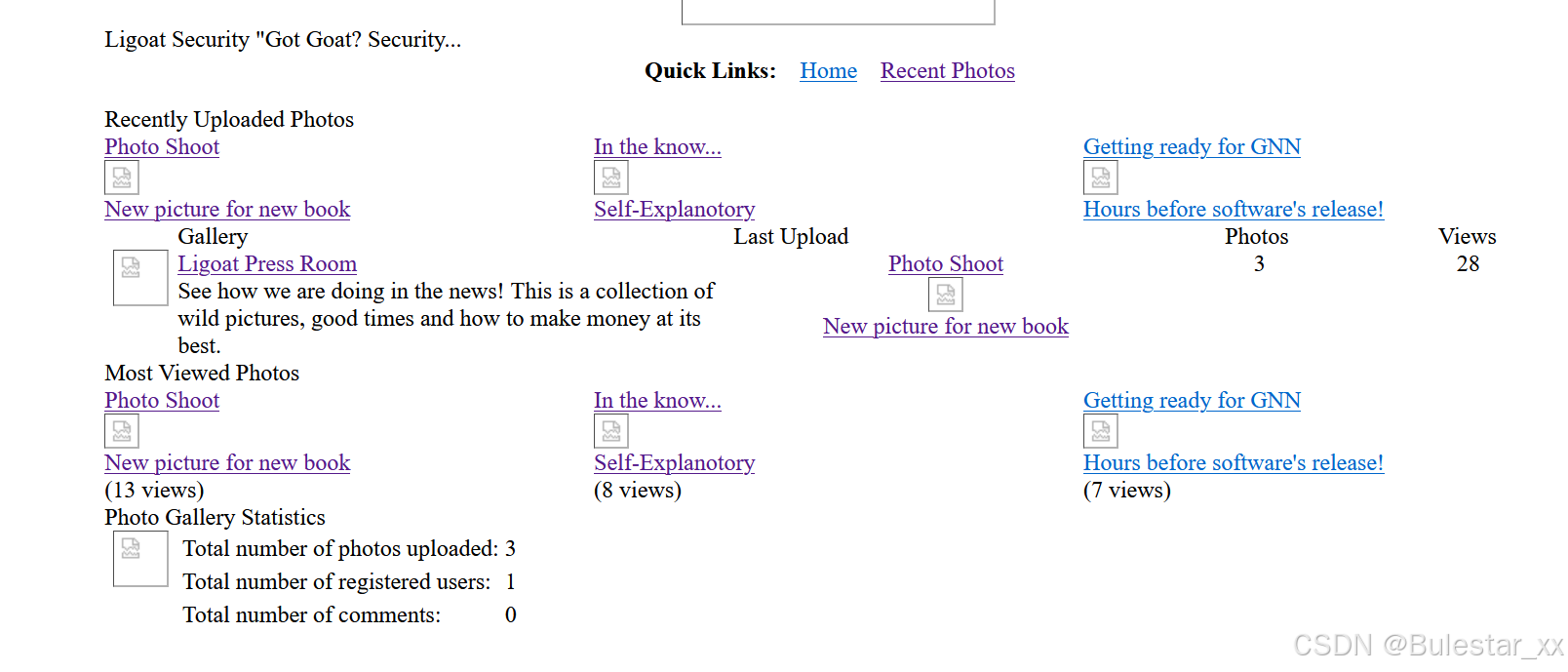

CMS已知漏洞利用

LotusCMS配置文件信息搜集

mysql数据库信息搜集

内核提权

ht修改sudoers文件提权

小新版

一、信息收集

arp-scan -l 确认目标IP 192.168.5.136

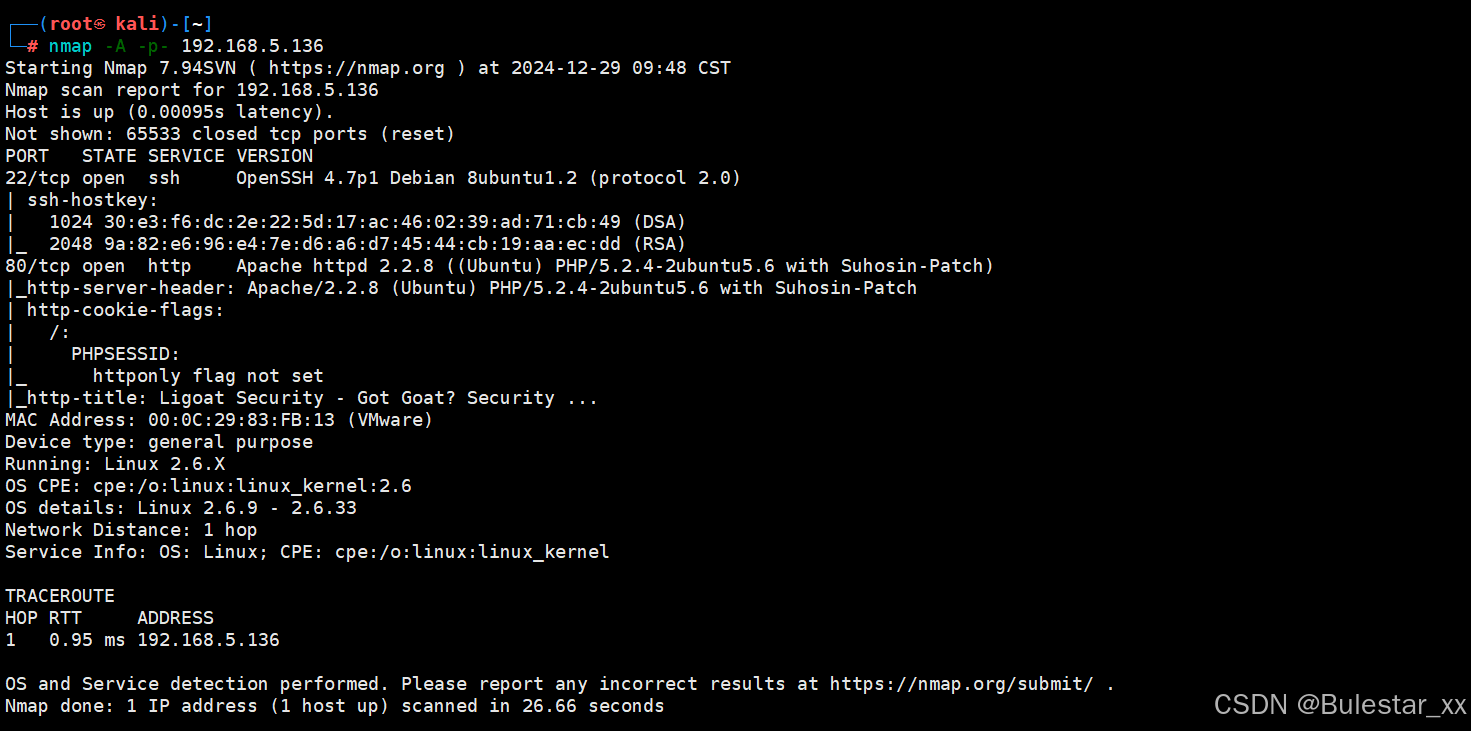

nmap -A -p- 扫描强力扫描端口

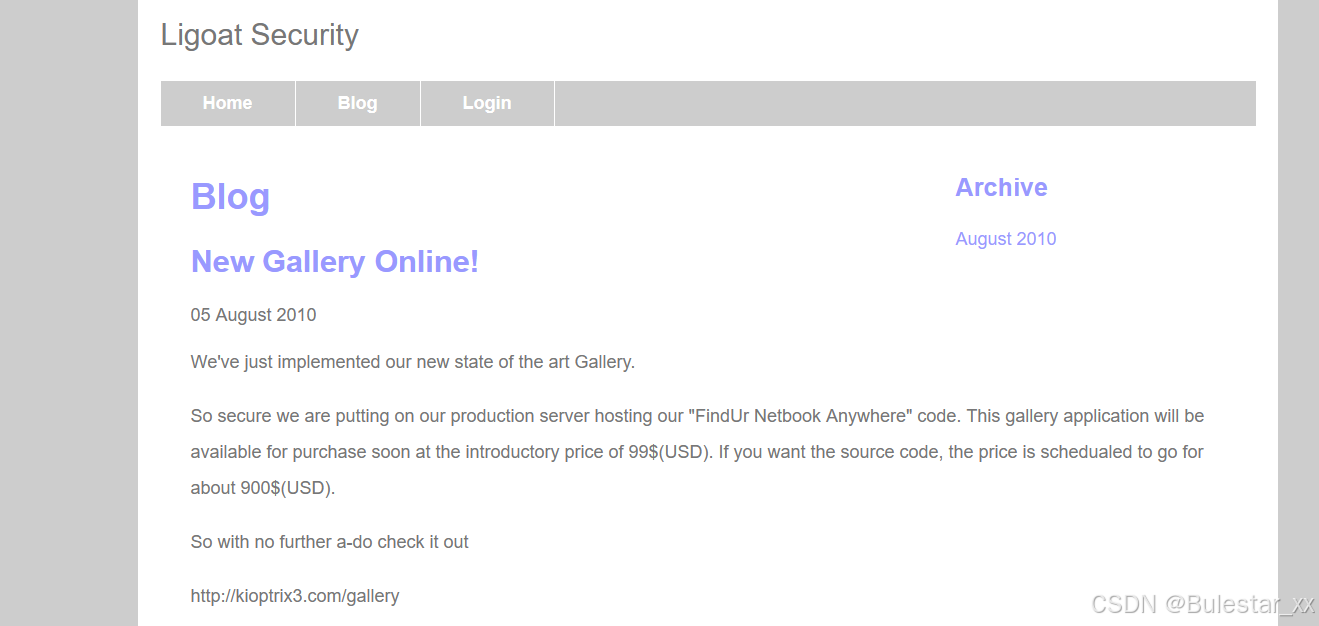

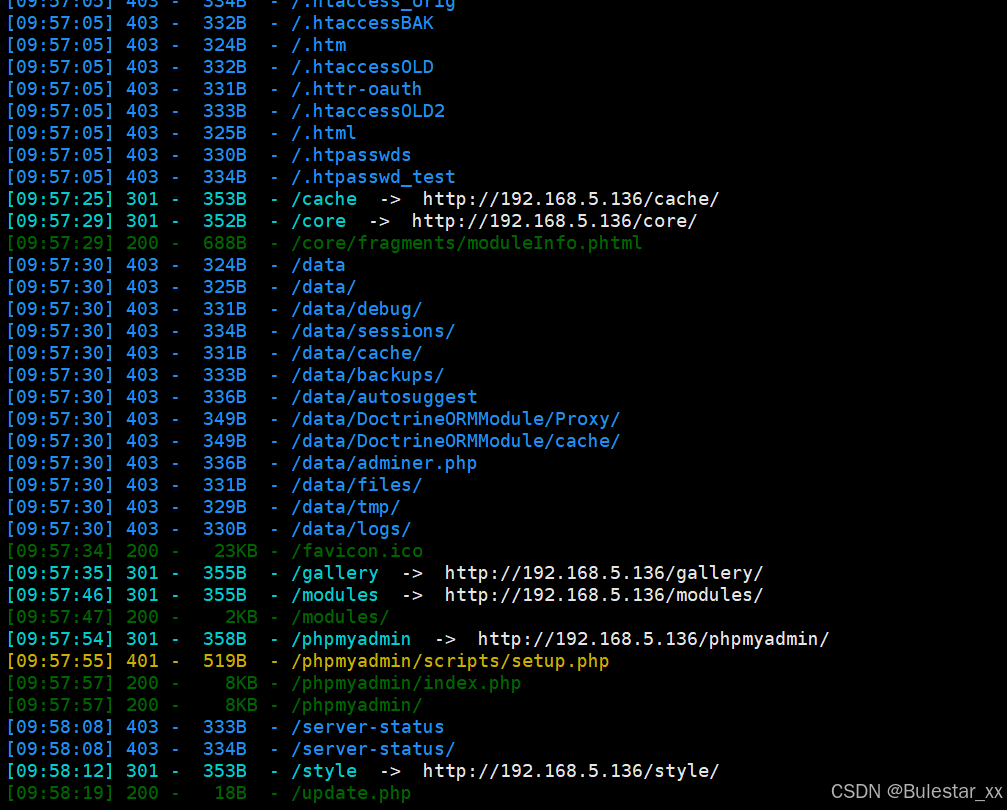

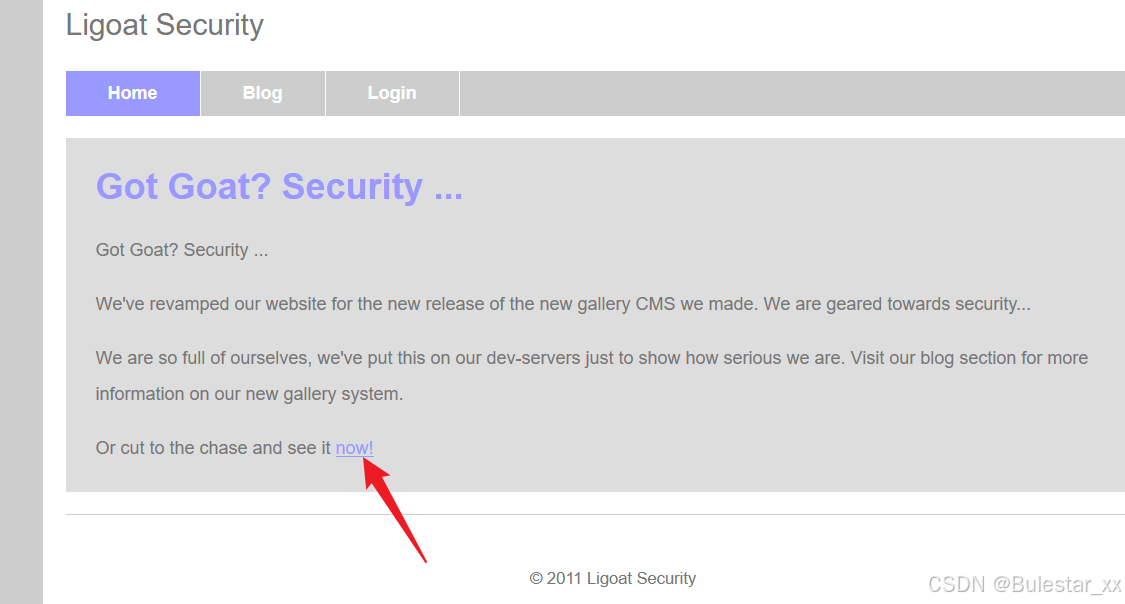

访问web查找敏感信息同时进行目录扫描

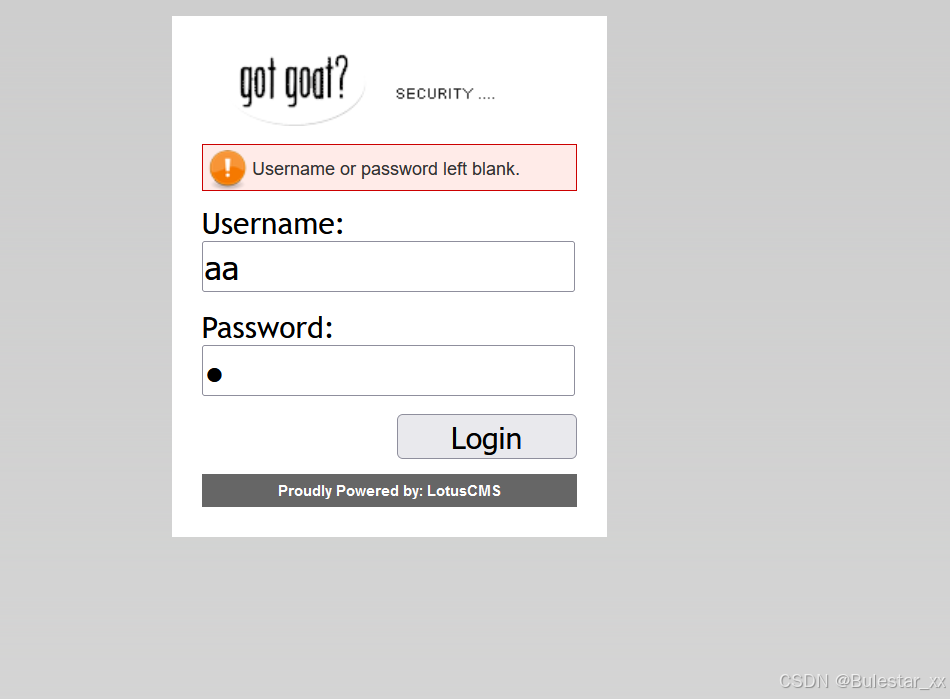

看到登录框尝试爆破

万能密码,弱口令,账号密码爆破都试一下

以admin为用户名爆破一番后没有结果

看一下漏扫结果

翻了一下网站

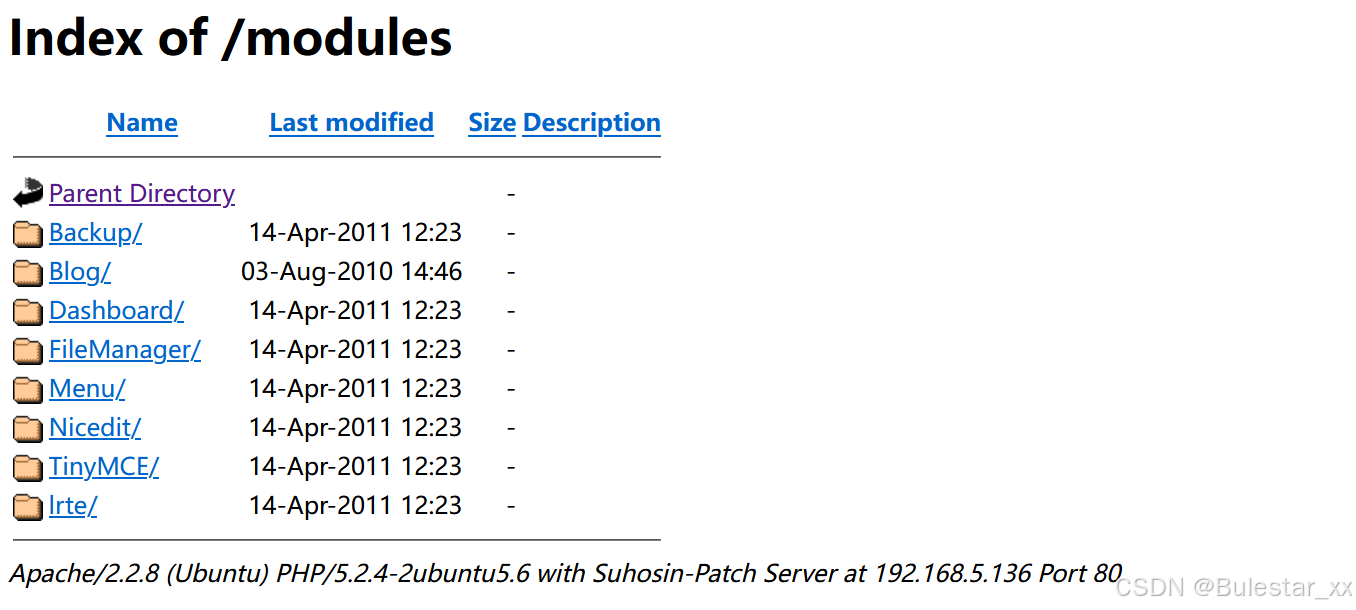

modules

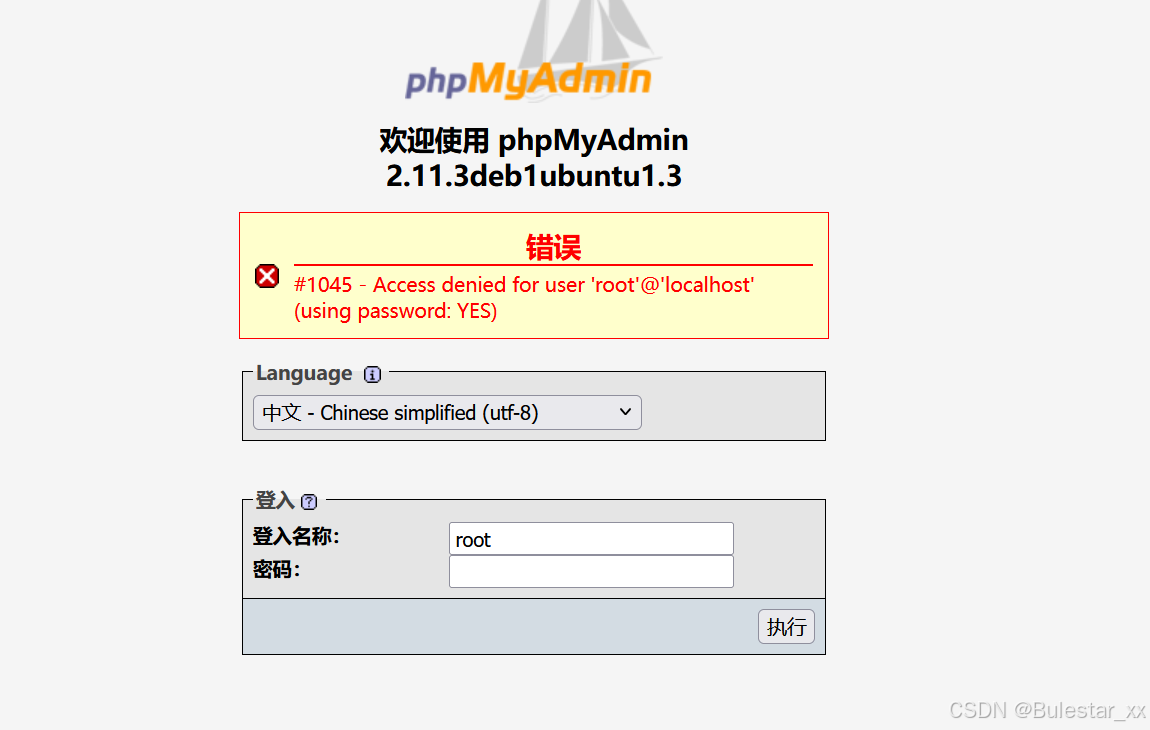

phpmyadmin

当然,还有最初页面的login

找不到东西,没什么思路,继续爆一下数据库密码(账户已给出为root)没成功

学了下别人的思路

这些链接都会跳转到 kioptrix3.com/gallery/p.php/5

显然没有卵用,但把前缀host为 192.168.5.136 之后,就能正常访问!

于是修改host文件(C:\Windows\System32\drivers\etc\hosts)避免手动修改,方便后续解析

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1242

1242

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?