在日常开发和测试过程中,我们经常会遇到如下场景:

后端服务出于安全性或协议规范的考虑,对 API 的响应体进行了加密或编码处理,例如 Base64 编码、AES/RSA 加密等。这样做在生产环境中是合理且必要的,能够避免敏感数据被明文传输。但与此同时,也为开发和测试阶段的调试带来了不小的麻烦。

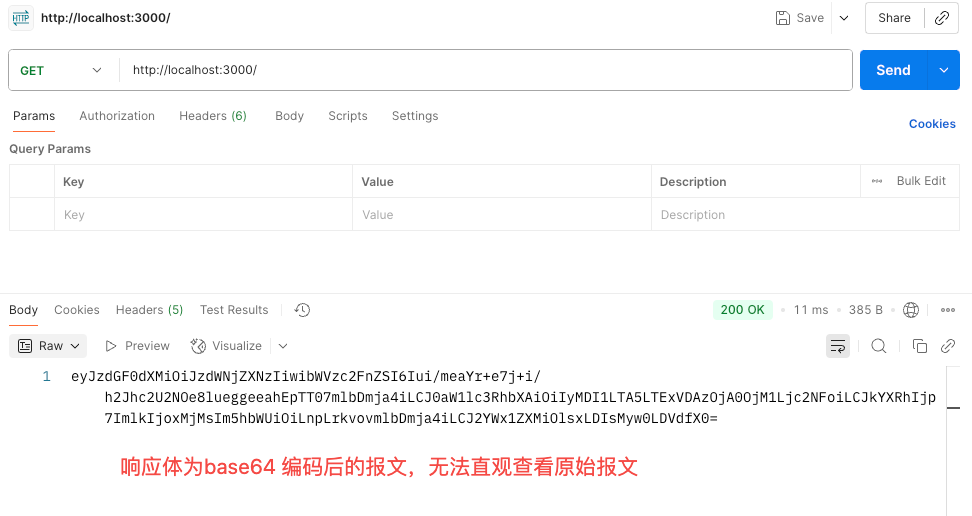

图 | Postman无法展示经过base64编码后的原始报文

动态常见场景与必要性

在以下几类系统中,响应体加密尤为常见:

-

金融与支付系统:传输交易报文时要求避免敏感字段泄露;

-

IoT 与终端设备交互:设备端往往采用轻量加密机制(如 Base64)以兼容不同平台;

-

内部私有协议:某些中间件或自定义网关服务会约定统一的报文加密方式。

在这些场景下,接口返回的往往是经过编码的“二次封装数据”。例如一个查询接口返回的 JSON 体,在 HTTP 层面看上去只是一段 Base64 字符串。这给调试带来的直接问题是:

-

使用 Postman 等常规工具调试时,只能看到“加密后的报文”,无法直接定位实际返回的 JSON 内容;

-

在排查数据问题或验证接口正确性时,研发/测试人员不得不额外拷贝响应体,再借助外部工具手动解码,效率低下,且易出错。

传统调试工具的局限性

以 Postman 为例,虽然其在请求模拟、环境变量管理等方面功能强大,但在 响应体后处理 上有明显限制:

-

Postman 提供的

pm.response.text()只能获取到原始报文; -

缺少在响应区直接重置/替换内容的能力,因此无法让调试者在 Postman UI 中直接看到解密后的报文。

换句话说,Postman 只适合作为“发送请求、接收结果”的工具,而在需要对响应体进行解密、转换或重新展示时,功能显得不足。

图 | Postman的pm.response.text()方法

Apipost的方案与思路

相比之下,Apipost 在接口调试场景中提供了更灵活的扩展能力,特别是内置了以下两个方法:

-

pm.response.setBody():允许在后执行脚本中 重置响应区展示的内容;

Apipost破解加密响应调试难题

Apipost破解加密响应调试难题

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

767

767

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?