[GUET-CTF2019]zips

题目地址 : https://buuoj.cn/challenges#[GUET-CTF2019]zips

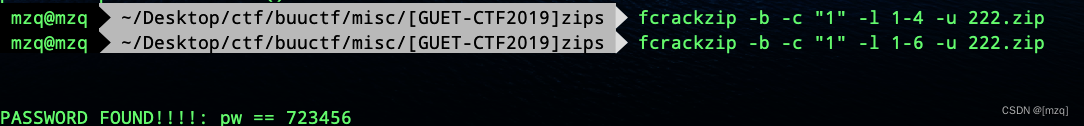

解压文件得到一个有密码的zip压缩包 , 使用fcrackzip 爆破密码 ,得到密码

723456

解压后得到一个setup.sh文件和带密码的flag.zip

setup.sh

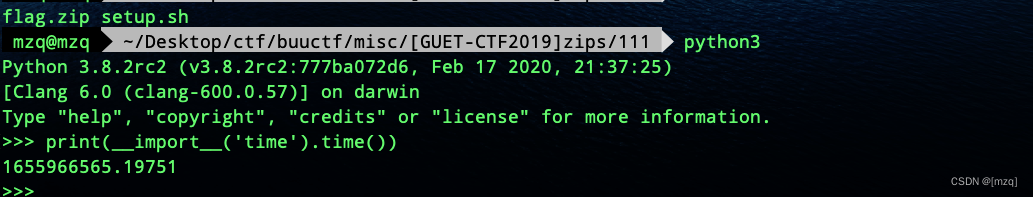

可以看到这个文件是压缩flag.zip 时用的bash脚步,压缩包密码是获取当前系统时间戳作为密码

#!/bin/bash

#

zip -e --password=`python -c "print(__import__('time').time())"` flag.zip flag

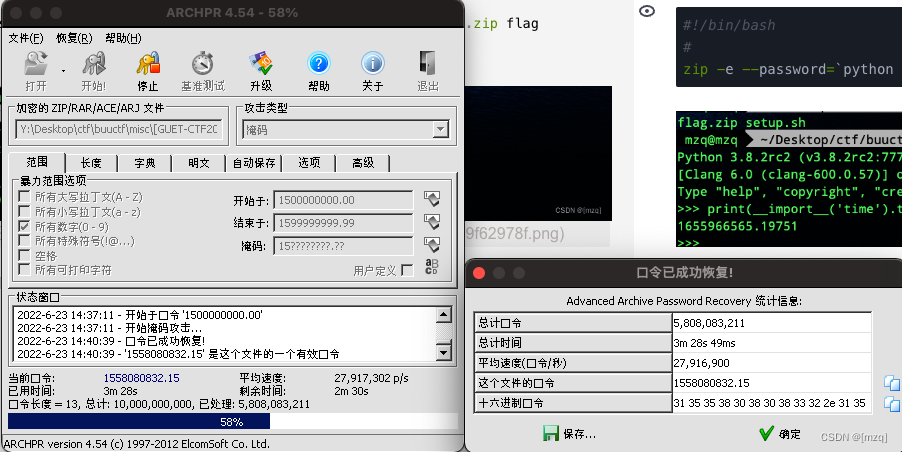

使用advanced archive password recovery 进行掩码爆破,得到password

1558080832.15

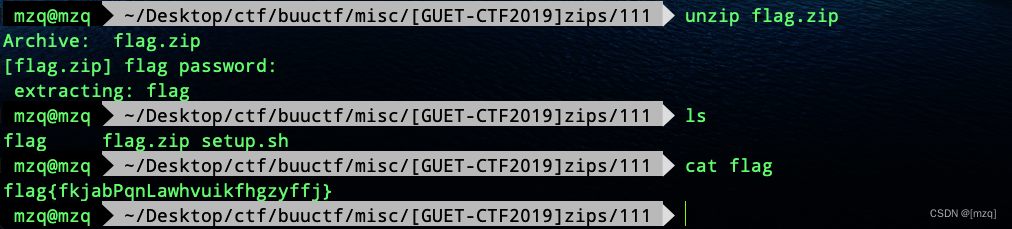

解压flag.zip 直接获得flag

本文详细介绍了如何解决一个CTF比赛中的文件解压缩问题。首先通过fcrackzip工具暴力破解了密码为723456的zip文件,然后利用advancedarchivepasswordrecovery进行掩码爆破,得到时间戳密码1558080832.15。最后解压获得flag。整个过程揭示了zip文件密码保护的脆弱性以及时间戳在加密中的应用。

本文详细介绍了如何解决一个CTF比赛中的文件解压缩问题。首先通过fcrackzip工具暴力破解了密码为723456的zip文件,然后利用advancedarchivepasswordrecovery进行掩码爆破,得到时间戳密码1558080832.15。最后解压获得flag。整个过程揭示了zip文件密码保护的脆弱性以及时间戳在加密中的应用。

1076

1076

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?