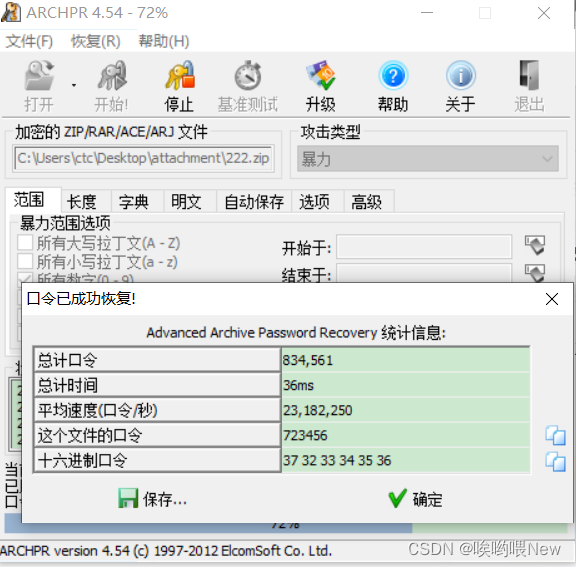

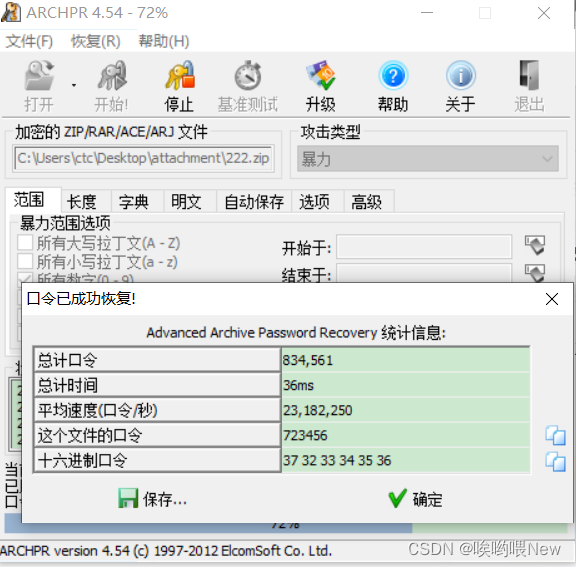

下载文件后,得到一个222.zip文件,老规矩,查看属性并扔进010,未发现伪加密,随机扔进ARCHPR爆破一下

解压后,得到第二个解压缩文件111.zip,扔进010查看,应该是个伪加密,通过ZipCenOp看一下能否解析

![]()

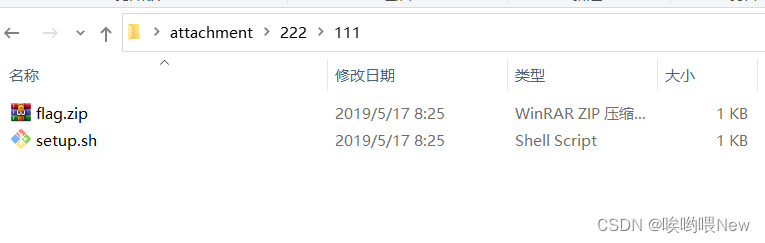

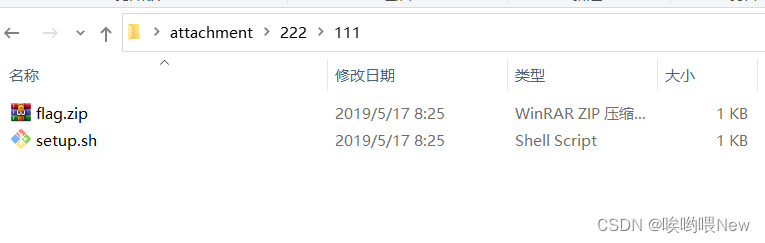

成功破解,得到第两个文件

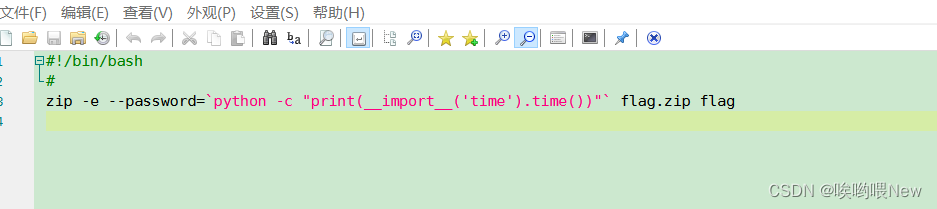

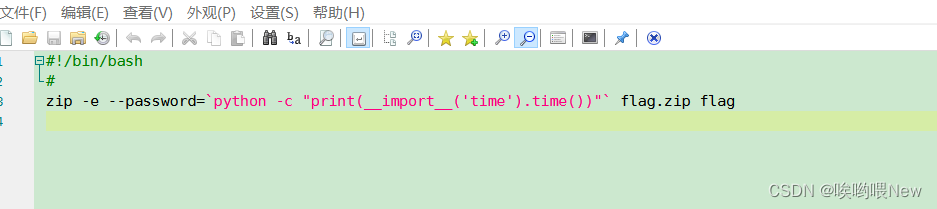

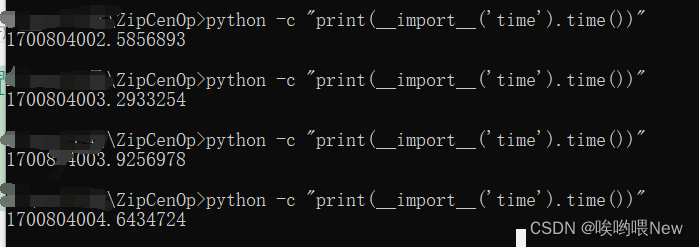

其中脚本意思是,flag.zip的密码是一个时间戳,把这个代码输出一下看看格式

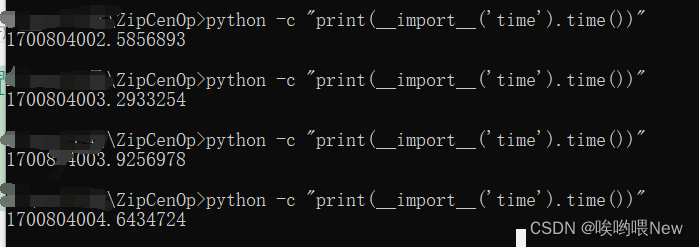

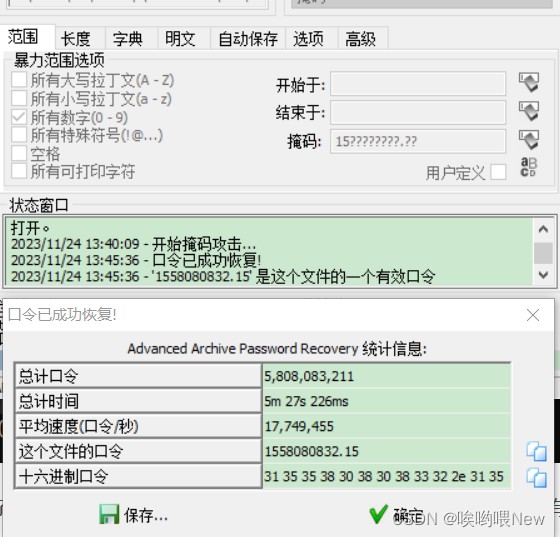

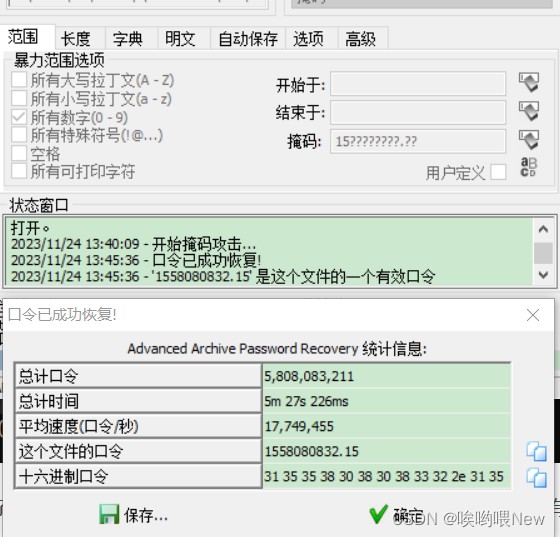

爆破了一下,没成功。看了大佬的wp,这里是python2的时间戳,只有小数点两位

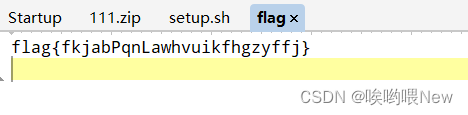

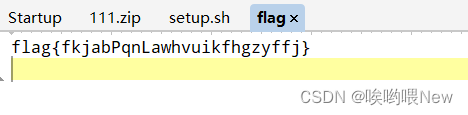

解压成功并获得flag

下载文件后,得到一个222.zip文件,老规矩,查看属性并扔进010,未发现伪加密,随机扔进ARCHPR爆破一下

解压后,得到第二个解压缩文件111.zip,扔进010查看,应该是个伪加密,通过ZipCenOp看一下能否解析

![]()

成功破解,得到第两个文件

其中脚本意思是,flag.zip的密码是一个时间戳,把这个代码输出一下看看格式

爆破了一下,没成功。看了大佬的wp,这里是python2的时间戳,只有小数点两位

解压成功并获得flag

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?