本篇文章是复现 PHPstudy 的远程执行漏洞,该漏洞可以直接执行系统命令,相当于一键getshell,很强大

需要的工具:

VMware 环境

BurpSuite

phpStudy20161103.zip 或 phpStudy20180211.zip

那么如何查看你的phpstudy是否存在漏洞呢?

phpStudy2016查看:

*:\phpStudy\php\php-5.2.17\ext\php_xmlrpc.dll

*:\phpStudy\php\php-5.2.17\ext\php_xmlrpc.dll

phpStudy2018查看:

*:\PHPTutorial\PHP\PHP-5.2.17\ext\php_xmlrpc.dll

*:\PHPTutorial\PHP\PHP-5.4.45\ext\php_xmlrpc.dll

找到“ php_xmlrpc,dll”后用记事本打开,“ Ctrl + F”搜索“ @eva ”字符串如果存在就存在后门:

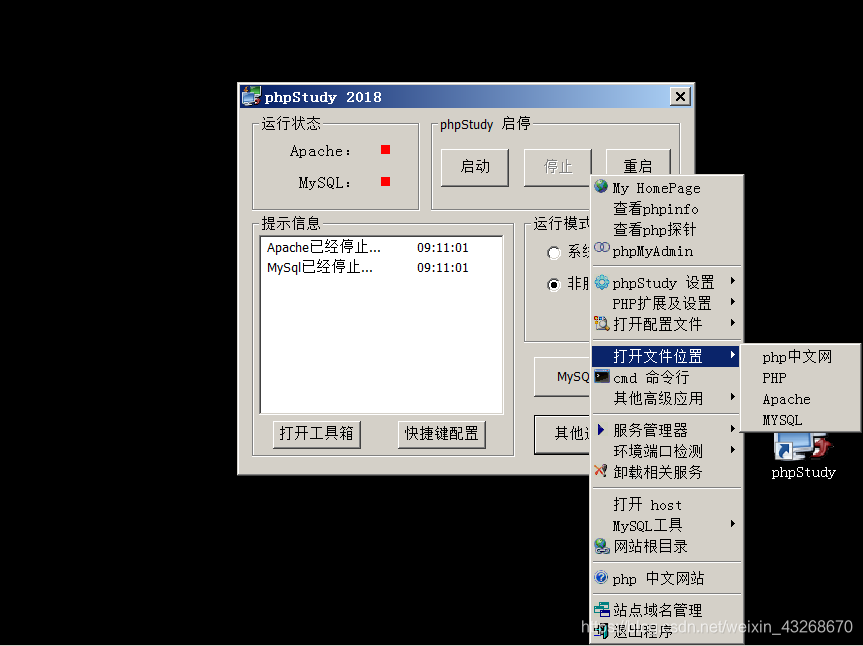

点击php

本文详细介绍了PHPStudy远程执行漏洞的复现过程,包括如何检查漏洞存在、利用条件以及通过修改请求头执行系统命令。通过分析,揭示了软件被植入后门并能通过`system()`函数执行任意命令的安全风险。

本文详细介绍了PHPStudy远程执行漏洞的复现过程,包括如何检查漏洞存在、利用条件以及通过修改请求头执行系统命令。通过分析,揭示了软件被植入后门并能通过`system()`函数执行任意命令的安全风险。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?