靶机实战 - blogger

1 介绍

难度: 初学者

描述:一位Web 开发人员 James M Brunner 最近创建了一个博客网站。他雇佣你来测试他博客网站的安全性。

目标: 拿到flag

2 环境搭建

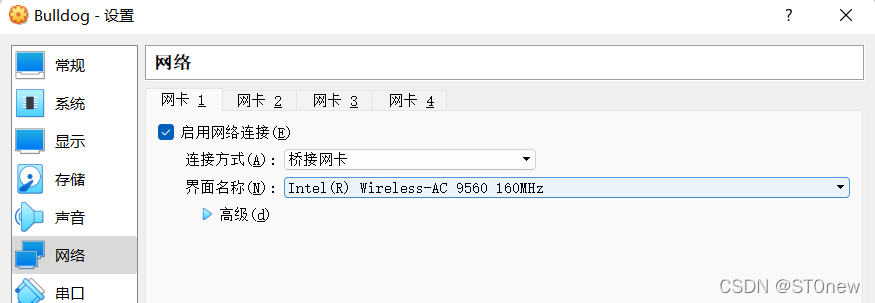

由于靶机特点,需要搭建在VirtualBox ,所以在启动前配置网卡为桥接模式

- 双击 ova 文件导入 virtualBox,然后设置网卡模式

-

配置kali的网卡为 桥接模式

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-dAIfyCOY-1649137170556)(靶机实战-blogger.assets/image-20220403222328401.png)]](https://i-blog.csdnimg.cn/blog_migrate/009ce16dc080d3443f423502db811249.png)

靶机渗透

攻击机 kali Linux :192.168.31.106

-

主机发现

nmap -sP 192.168.31.0/24 // 采用ping扫描存活主机

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-tsSnGZUi-1649137170557)(靶机实战-blogger.assets/image-20220403223314018.png)]](https://i-blog.csdnimg.cn/blog_migrate/a43d22e6856761f82494115eae5c3ba3.png)

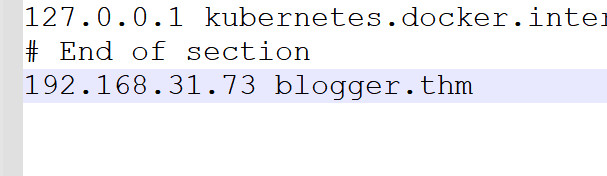

排除个人IP和已知网络IP后,存在一个异常IP地址: 192.168.31.73

-

进一步扫描 IP 地址开放的端口号

nmap -sV -sT -p- 192.168.31.73 // -sV 探测端口服务版本 -sT 全连接 -p- 全端口

扫描结束后,发现目标IP 开放了 2 个端口,SSH 可以采用爆破密码, HTTP服务可以通过常规 web 漏洞手段渗透,确认攻击方法后,优先挖掘 web 漏洞

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-cPNAdaUf-1649137170558)(靶机实战-blogger.assets/image-20220403223801862.png)]](https://i-blog.csdnimg.cn/blog_migrate/3860e504ab8162a68bd155ed28b6dc5f.png)

后续可能会遇到跳转到域名访问情况, 将 blogger.thm 添加到 /etc/hosts 文件 或 C:\Windows\System32\drivers\etc\hosts文件

-

web 应用程序- 漏洞发现

先进行目录爆破,使用工具 dirsearch 爆破路径

命令: python dirsearch.py -u http://192.168.31.73/

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1195

1195

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?