HNS高级加密标准:物联网通信的增强安全方法

引言

加密分为两种类型:第一种称为同步加密,发送方和接收方使用相同的密钥;第二种是非对称加密,发送方和接收方分别使用私钥和公钥[1]。高级加密标准(AES)是对称密钥加密。在一些与安全相关的应用中,如ZigBee、物联网(IoT)及其他应用,均采用了AES算法。

高级加密标准的结构被认为是安全的,但可以进一步增强其非线性特性,以防止攻击者通过获取任一子密钥而推导出所有其他子密钥。平衡参数取决于密文中[2]的1和0的数量。最佳百分比为50%,即密文中包含64个1和64个0,这也是最强非线性百分比。所提出的增强算法模型为HNS高级加密标准,它代表了作者姓名的首字母缩写。

2. 高级加密标准的结构

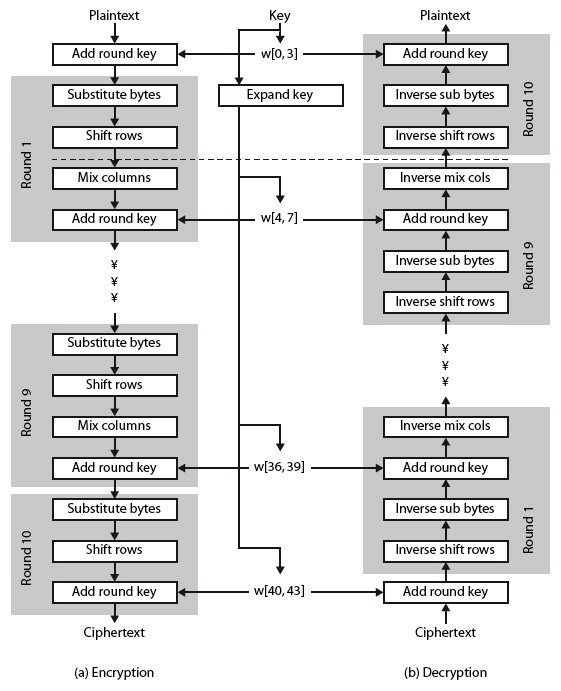

高级加密标准是一种同步加密算法,与数据加密标准等其他算法相比具有更强的结构,因为该结构包含与子密钥相关的十轮。每一轮包含四个函数:轮密钥加函数、字节替换函数、行移位函数和列混淆函数。第十轮中没有列混淆函数。图1显示了高级加密标准的流程。

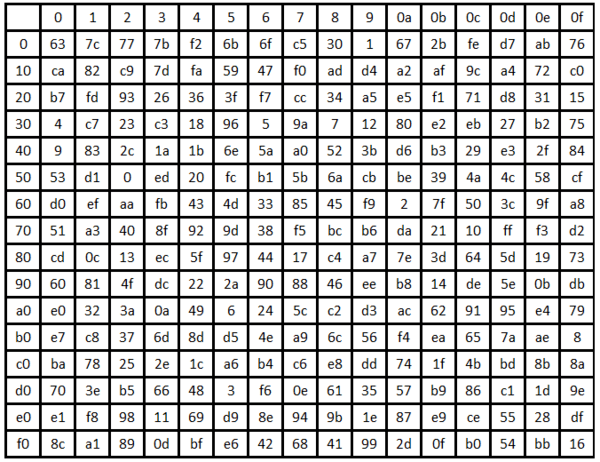

轮密钥加函数是主密钥和明文这两个输入之间的异或运算。字节替换函数将128位的输入逐位进行替换,用8位替换8位。图2展示了字节替换函数。

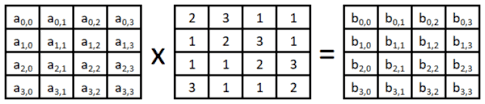

行移位函数:它对输入的每一行以不同的偏移量进行旋转。列混淆:它将输入与一个常量状态相乘。图3展示了列混淆函数。

3. 相关工作 lots of previous st

许多先前的研究试图提高高级加密标准算法的效率。由于其各阶段主要相互依赖,研究人员主要致力于构建更强大的AES。加密过程的第二阶段是字节替换。该阶段使用S盒作为查找[3]。S盒的固定结构定义为由字节值组成的16 x 16矩阵。字节值是256或8位所有可能值的变化。访问S盒不需要密钥。对于S盒,研究尝试使其仅通过一个密钥即可供所有受益者使用,从而确保安全性提升。

根据雪崩效应参数获得更好的结果,并通过在算法结构中添加异或函数来确保加密可靠性。[4‐5]通过密钥,S盒已从原始AES中的静态变为动态,从而增加了复杂性。[6]本研究介绍了一种具有规格的系统,通过增强安全性,从而加快了速度并降低了能耗。

该密码系统的实现可能性取决于在明文加密前,使用图像信息库中的一幅图像与明文进行异或运算[7]。同时,还将该图像的记录编号作为最大有效位水印嵌入到明文[9]的信息[8]库中。

讨论了利用可逆逻辑来降低常规高级加密标准中的能耗,因为可逆门理论上可实现零内部能量耗散[10]。所提出的方案使用Xilinx工具进行设计和实现,并在Virtex‐5 FPGA芯片上进行验证。

结果从功耗、所需硬件、延迟(使用费曼门)以及量子成本方面进行了讨论。在本研究中,作者指出,随着密钥数量的增加,实现时间也随之增加。每增加一个密钥,算法轮次的时间也随之增加。

4. 提出的模型 密钥扩展 fu

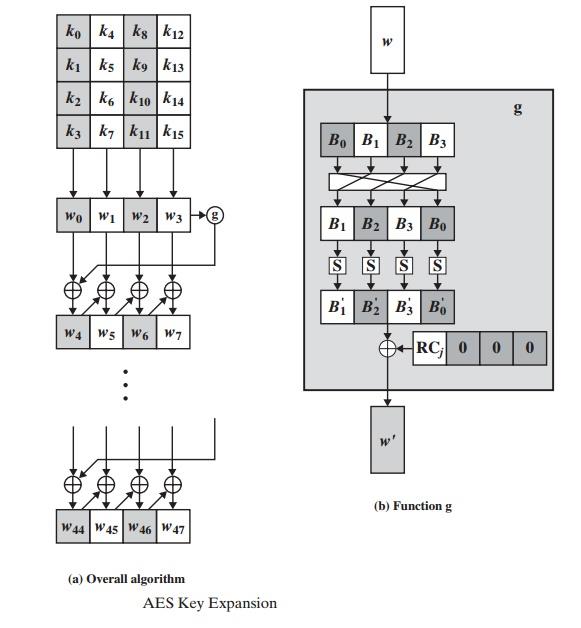

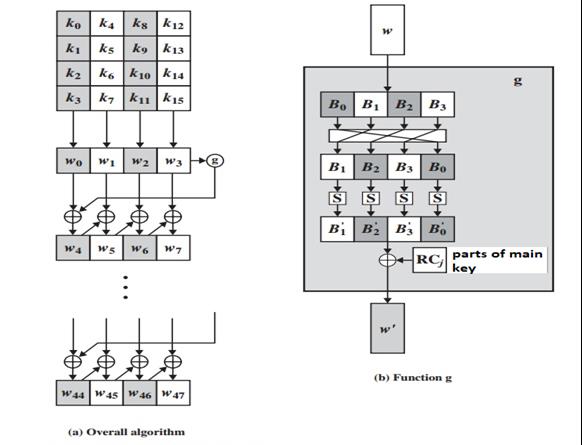

原始AES算法中的密钥扩展函数负责生成11个密钥,其中输入为主密钥。每个密钥由128字节或四个字组成,密钥扩展函数的每一轮次生成一个新密钥。

密钥由 w0, w1, w2, w3 组成。第一把密钥由 w4, w5, w6, w7 组成,以及 w e 保持在此直到生成第十把密钥,该密钥由 w40、w41、w42、w43 组成。

第一把密钥与主密钥相关,第二把密钥与第一把密钥相关。图4中第十把密钥与第九把密钥的关系展示了原始设计的密钥扩展结构。

生成不能被4整除的字比能被4整除的字更容易,因为存在一个g函数。

a) 循环字对输入进行8位向左移位。例如,如果输入是 [A0 A1 A2 A3], ,则输出将是 [A1 A2 A3 A0]。

b) 替换字通过S盒对其输入字的每8位进行8位替换。

c) 使用轮常数 Rcon [j], ,将阶段1和阶段2的结果进行异或 [j][11]。

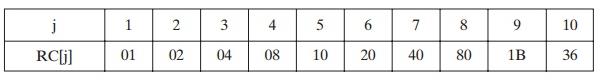

轮常数是一个右侧三个字节始终为0的项。因此,通过Rcon,对一个项进行异或运算的结果仅对该词最左侧的字节进行异或操作。在每一阶段,轮常数都会变化,并定义为Rcon [j]=(RC[j], 0, 0, 0), RC [1]= 1,RC[j]= 2 RC [j ‐1]此外在GF(2⁸)域上的乘法[12]。RC[j]的十六进制值为表RC数组的值。

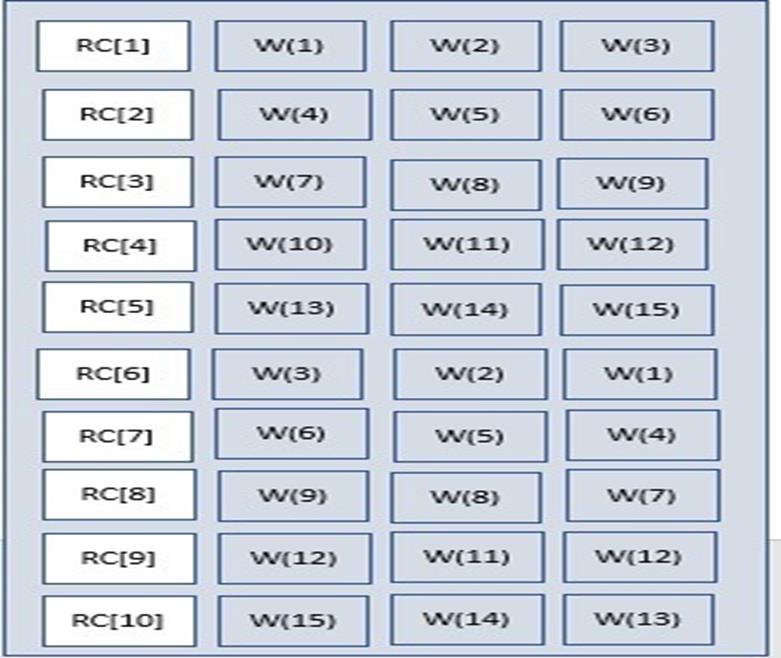

此外,密钥 HNS AES设计中的扩展函数将如图5所示。

5. 性能分析:非线性

•平衡参数:密钥扩展 fu

密钥扩展函数从主密钥生成十个密钥,因此使其具有非线性意味着如果有人知道一个密钥[12], ,难以推导出其他密钥。平衡参数通过统计密文[13]中1的个数来测试非线性。最佳结果是128位文本[14]中有64个1和64个0。接下来的步骤展示了当密钥为常量时的结果。

密钥 = fe78ff11f983cca91298563e9fec69ff 和明文在表1中进行了更改。

| ID | 明文 | 1的个数在 原始AES | B% | 1的个数在 HNS | B% |

|---|---|---|---|---|---|

| 1 | cc19ffe0987ffec1987ffec8764d12ff | 68 | 53.12 | 61 | 47.65 |

| 2 | cc19fff1987ffec1987ffec8764d12ff | 75 | 58.59 | 72 | 56.25 |

| 3 | ccfffff1987ffec1987ffec8764d12ff | 59 | 46.09 | 59 | 46.09 |

| 4 | fffffff1987ffec1987ffec8764d12ff | 59 | 46.09 | 62 | 48.43 |

| 5 | fffffff1117ffec1987ffec8764d12ff | 74 | 57.81 | 58 | 45.31 |

| 6 | fffffff1117ffec1117ffec8764d12ff | 57 | 44.53 | 60 | 46.89 |

| 7 | fffffff1117ffec1117ff118764d12ff | 54 | 42.18 | 64 | 50 |

| 8 | fffffff1117ffec1117ff118444d12ff | 53 | 41.40 | 66 | 46.87 |

| 9 | fffffff1117ffec1117ff118444ff2ff | 62 | 48.43 | 64 | 50 |

| 10 | fffffff1117ffec1117ff118444fffff | 71 | 55.46 | 64 | 50 |

| 11 | fffffff1117ffec11ffff118444fffff | 71 | 55.46 | 69 | 53.60 |

| 12 | fffffff111711ff11ffff118444fffff | 71 | 55.46 | 67 | 52.34 |

| 13 | ffffffffffffffffffffffffffffffff | 70 | 54.68 | 62 | 48.43 |

AVG 64.9231 50.72 63.6923 49.37

下一步展示了当明文为常量fffffff111711ff11ffff118444fffff且密钥变化[15]时的结果。图7显示了基于固定密钥的平衡度量比较。图8显示了基于固定明文的平衡度量比较(表2)。

| ID | 密钥 | 1的个数在 原始AES | B% | 1的个数在 HNS | B% |

|---|---|---|---|---|---|

| 1 | cc19ffe0987ffec1987ffec8764d12ff | 57 | 44.53 | 69 | 53.90 |

| 2 | cc19fff1987ffec1987ffec8764d12ff | 69 | 53.90 | 59 | 46.09 |

| 3 | ccfffff1987ffec1987ffec8764d12ff | 56 | 43.75 | 72 | 56.25 |

| 4 | fffffff1987ffec1987ffec8764d12ff | 71 | 55.46 | 65 | 50.78 |

| 5 | fffffff1117ffec1987ffec8764d12ff | 58 | 45.31 | 60 | 46.87 |

| 6 | fffffff1117ffec1117ffec8764d12ff | 77 | 60.15 | 60 | 46.87 |

| 7 | fffffff1117ffec1117ff118764d12ff | 71 | 55.46 | 71 | 55.46 |

AVG 65.5714 51.22 65.1429 50.88

6. 结论 我们增强了

通过在密钥扩展函数的g函数中用主密钥的不同部分替换0的个数,使AES算法的非线性程度更高。与原始AES相比,我们获得了更平衡的结果,从而使其对分析攻击具有更强的免疫力。

在我们的示例中,当密钥为常量时,HNS中的平衡平均值为49.37,而原始AES中为50.72。这意味着平衡参数实现了0.09%的优化。此外,当明文是常量,且密钥变化时,HNS的平衡平均值为50.88,而原始AES为51.22。这意味着根据平衡参数,HNS比高级加密标准高出0.34%。

466

466

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?