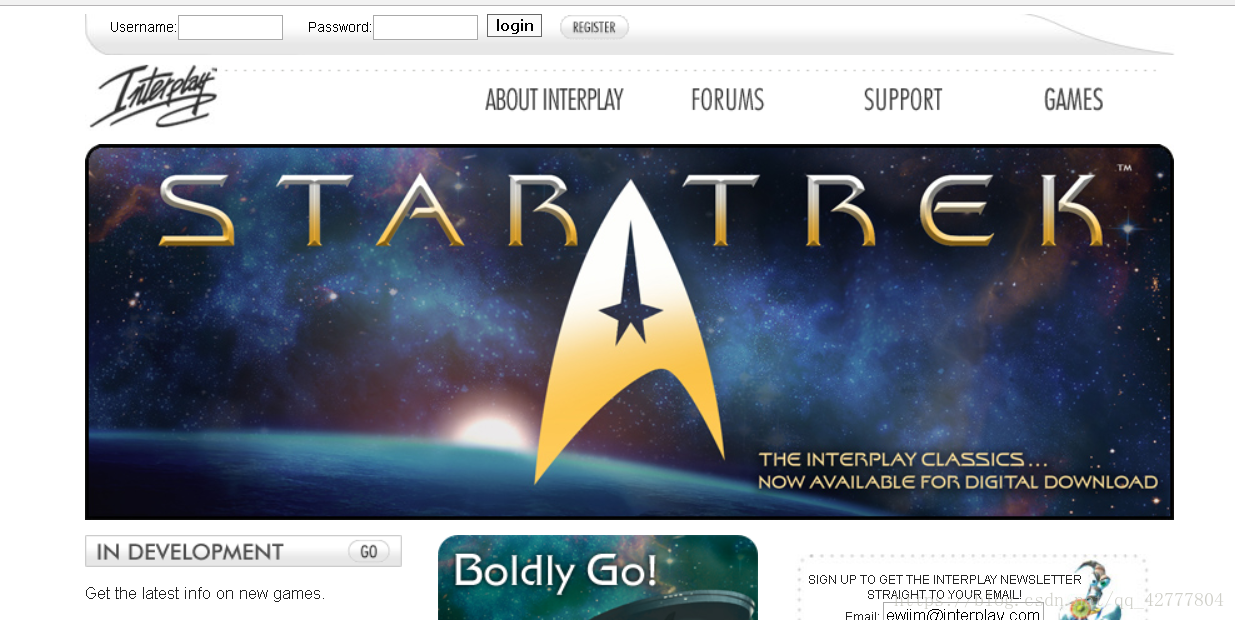

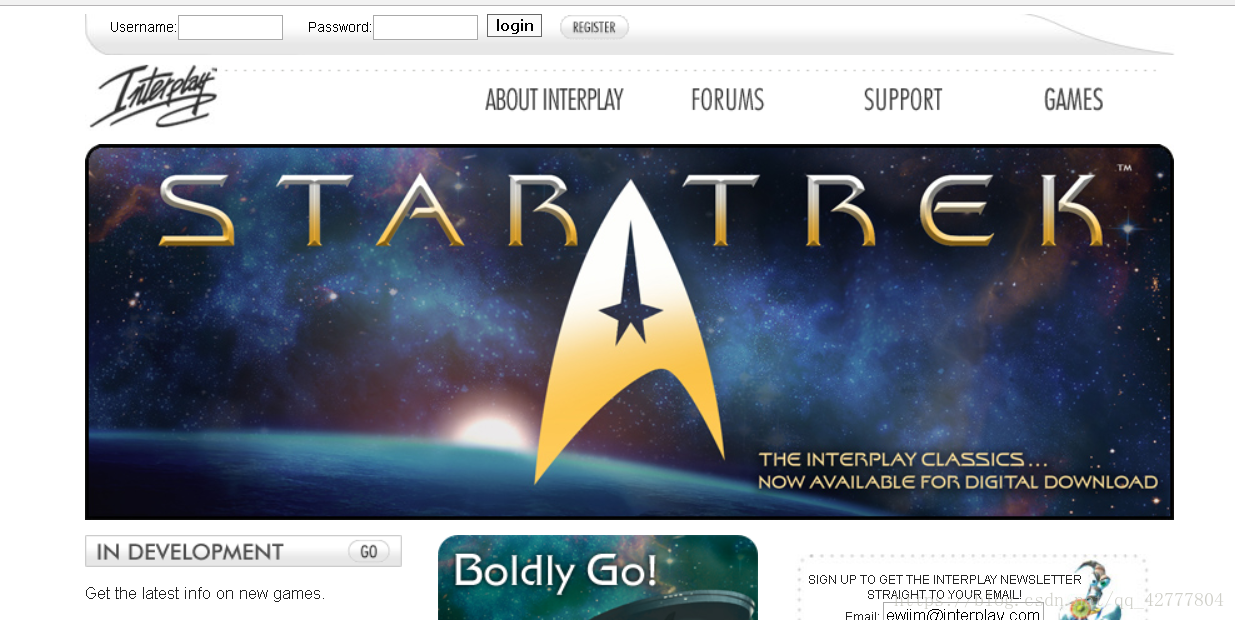

打开之后,是这么一个网站

需要找到可以注入的网页

经过笔者的不断努力 终于自己给找了出来。。。(其实御剑可以直接扫出来的)

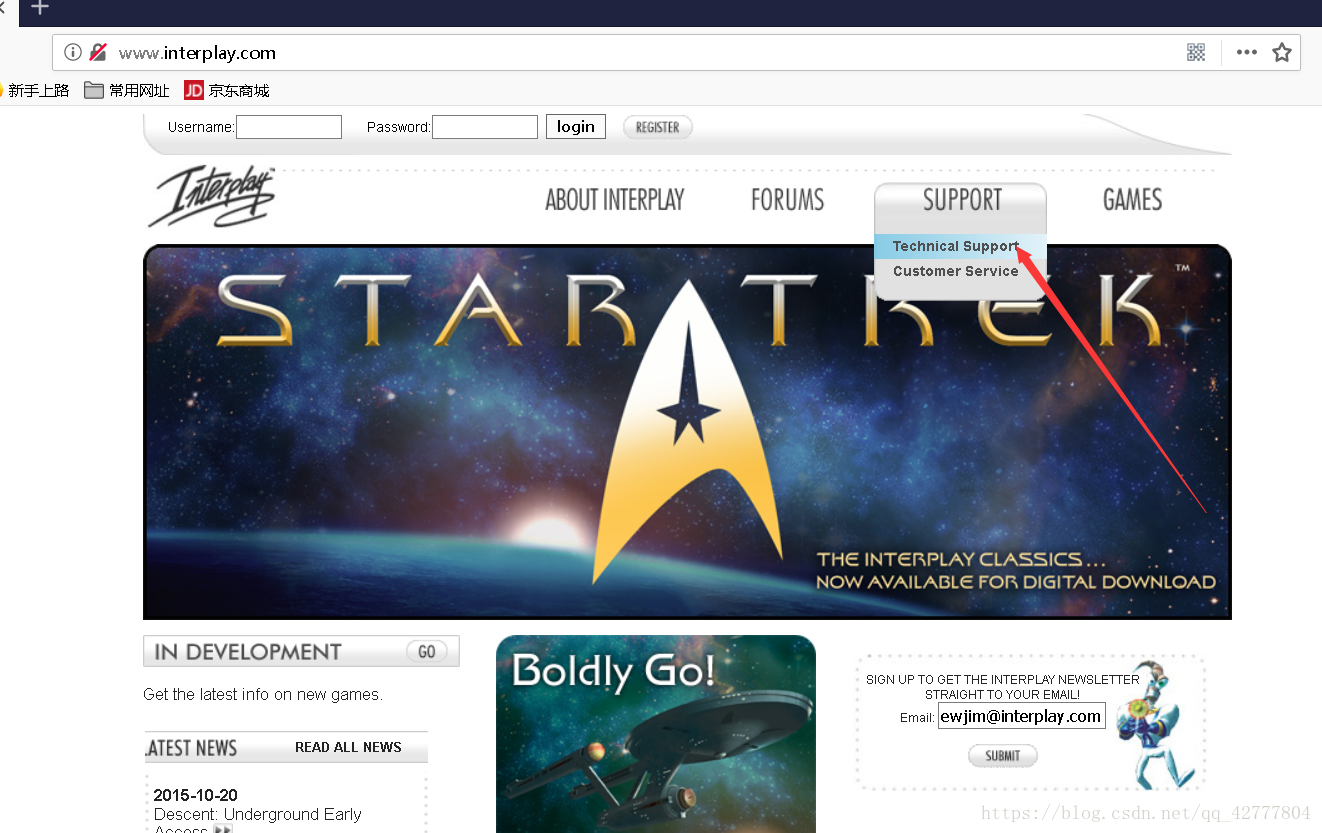

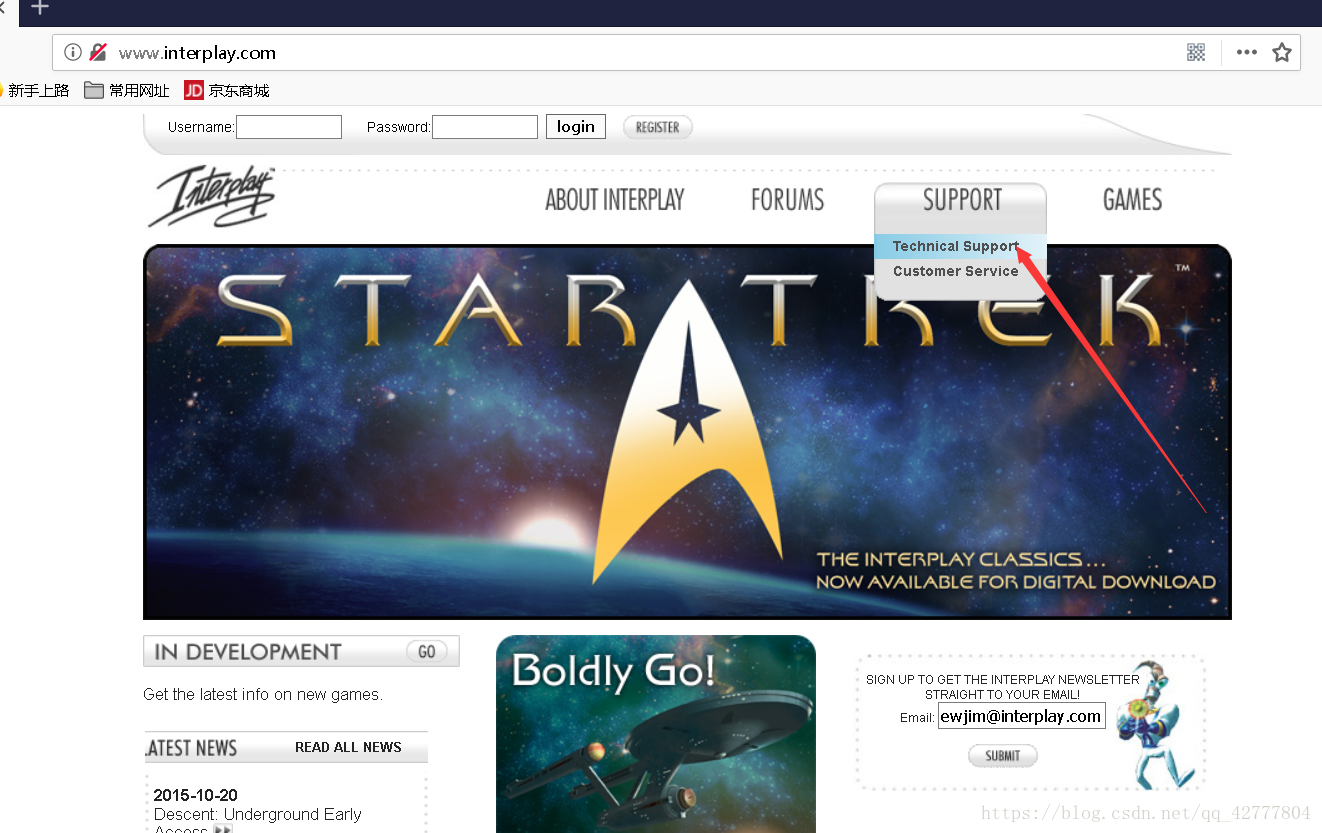

之后再点击这里

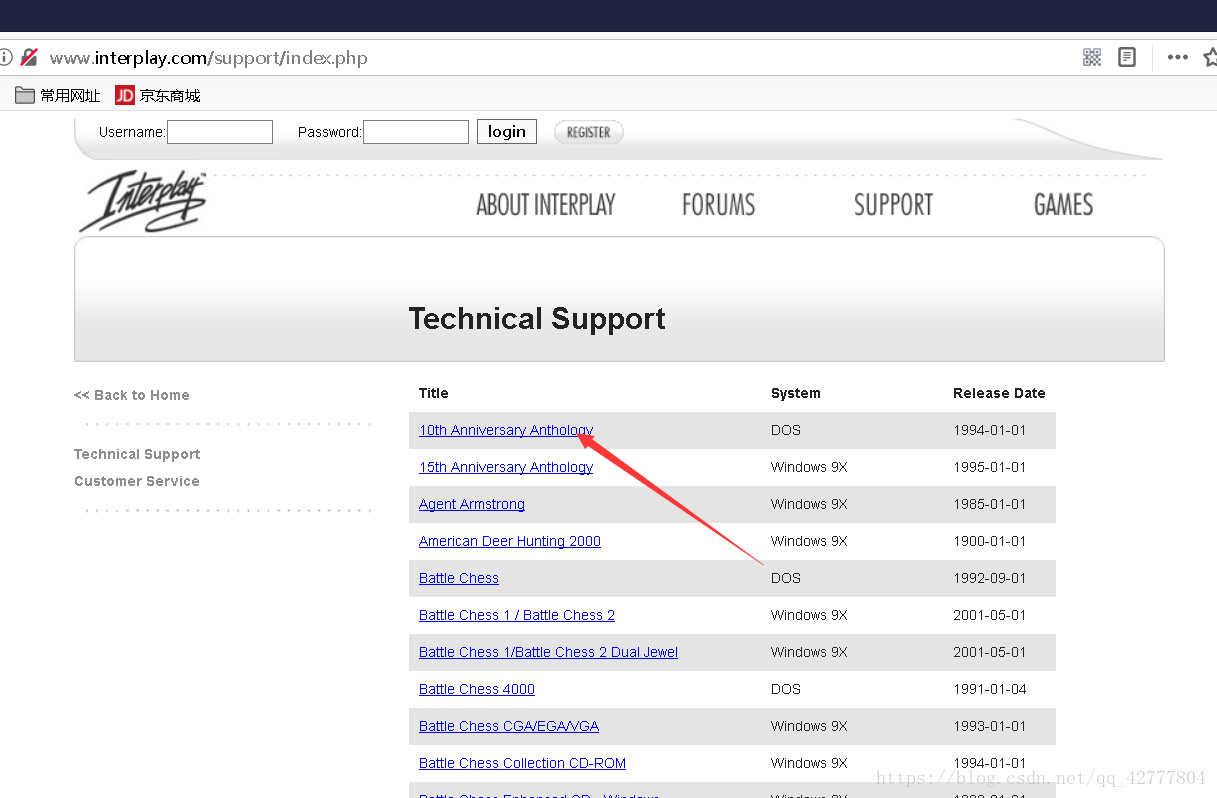

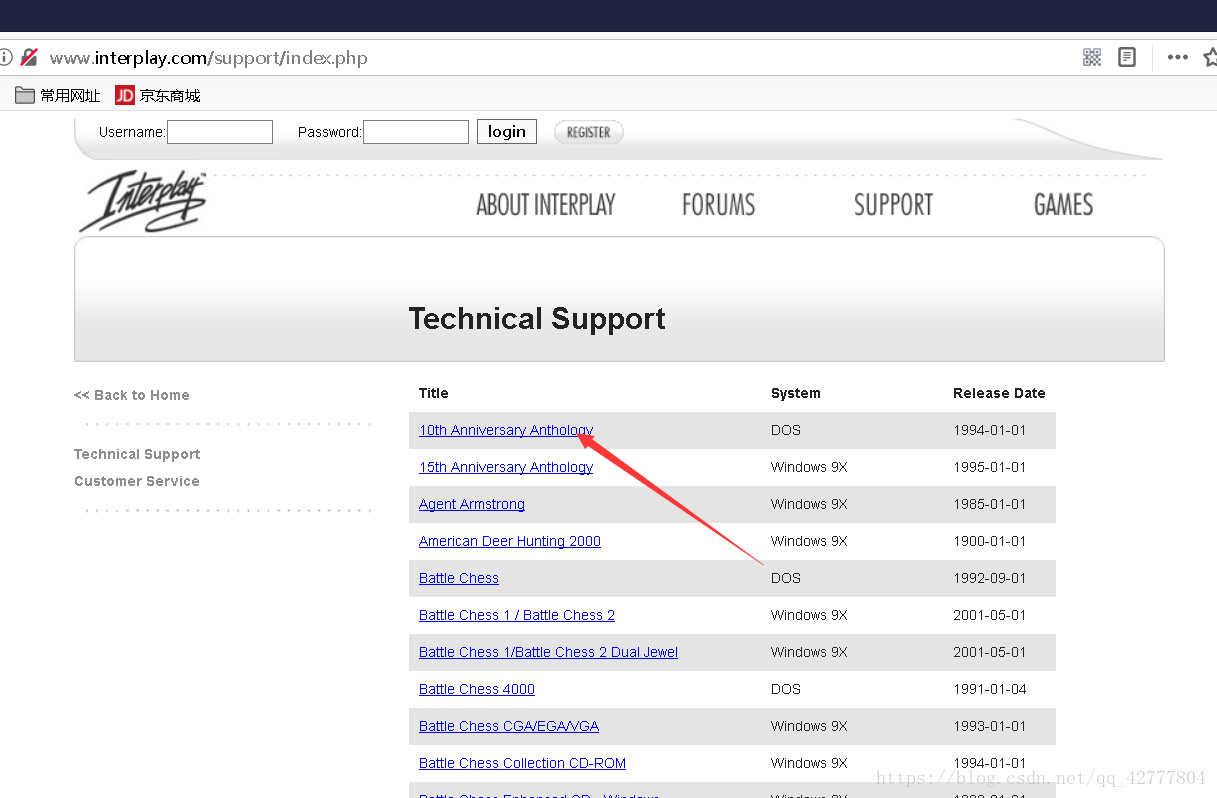

之后就会有这个注入点

http://www.interplay.com/support/support.php?id=374常规注入发现是数字型

http://www.interplay.com/games/support.php?id=374 order by 19%23有19列

打开之后,是这么一个网站

需要找到可以注入的网页

经过笔者的不断努力 终于自己给找了出来。。。(其实御剑可以直接扫出来的)

之后再点击这里

之后就会有这个注入点

http://www.interplay.com/support/support.php?id=374常规注入发现是数字型

http://www.interplay.com/games/support.php?id=374 order by 19%23有19列

276

276

1467

1467

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?