解决允许Traceroute探测:在防火墙出站规则中禁用echo-reply(type 0)、time-exceeded(type 11)、destination-unreachable(type 3)类型的ICMP包

解决允许Traceroute探测:在防火墙出站规则中禁用echo-reply(type 0)、time-exceeded(type 11)、destination-unreachable(type 3)类型的ICMP包

问题描述

服务器版本:CentOS 7.6

| 端口 | 协议 | 服务 | 漏洞名称 | 漏洞风险值 | 风险等级 | 威胁分类 | 详细描述 | 解决办法 |

|---|---|---|---|---|---|---|---|---|

| – | UDP | – | 允许Traceroute探测 | 1 | [低] | 远程信息泄露 | 本插件使用Traceroute探测来获取扫描器与远程主机之间的路由信息。攻击者也可以利用这些信息来了解目标网络的网络拓扑。 | 在防火墙出站规则中禁用echo-reply(type 0)、time-exceeded(type 11)、destination-unreachable(type 3)类型的ICMP包。 |

解决方案

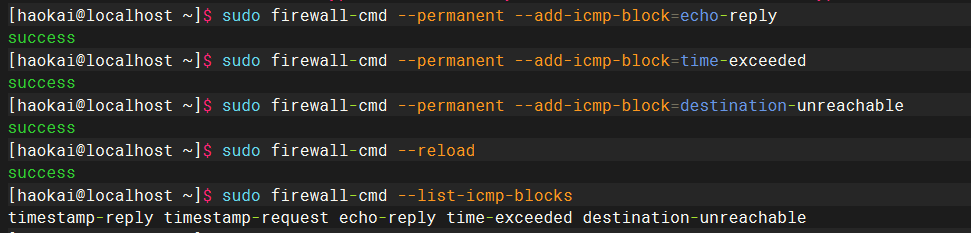

1. 添加 rich rules 规则

sudo firewall-cmd --permanent --add-icmp-block=echo-reply

sudo firewall-cmd --permanent --add-icmp-block=time-exceeded

sudo firewall-cmd --permanent --add-icmp-block=destination-unreachable

2. 重新加载防火墙

sudo firewall-cmd --reload

3. 验证规则

sudo firewall-cmd --list-icmp-blocks

影响

这样配置后,系统将不会发送 ICMP echo-reply(回显应答)、time-exceeded(超时)、destination-unreachable(目标不可达) 类型的 ICMP 出站包,并且设置会在系统重启后依然生效。

445

445

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?