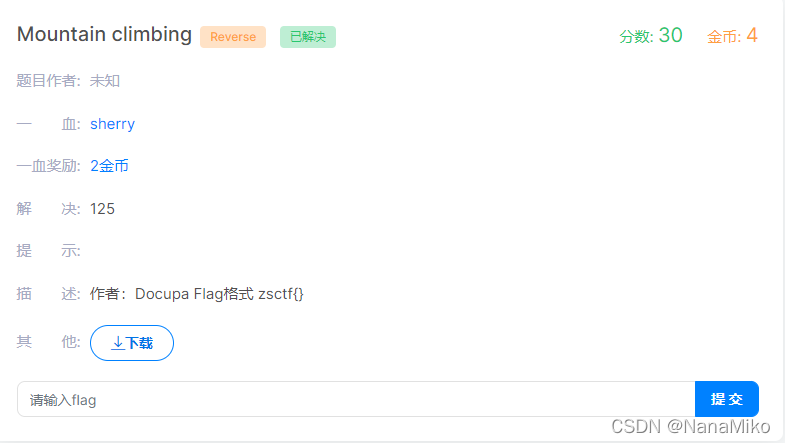

来做做看这道题 总体比较简单 没什么难度

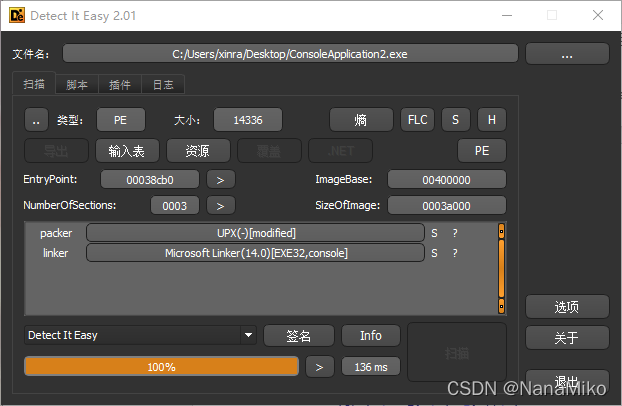

首先这个是有加壳的 拖到DIE看一下是UPX壳

这UPX壳不是傻子都会脱吗

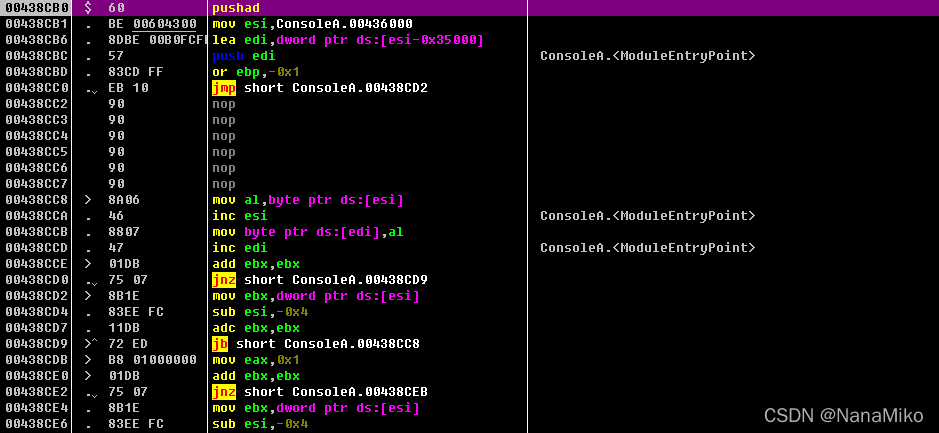

直接拖到OD里进行脱壳

第一步就是pushad upx壳脱多了就能知道这壳有多脆弱 虽然可以自己魔改

看到pushad 有压栈就有出栈 直接查找命令 popad

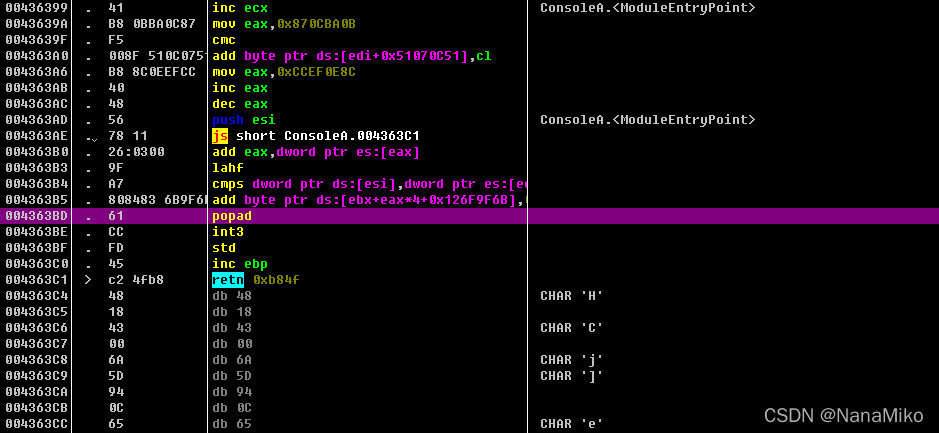

在最后搜索到了popad

在最后搜索到了popad

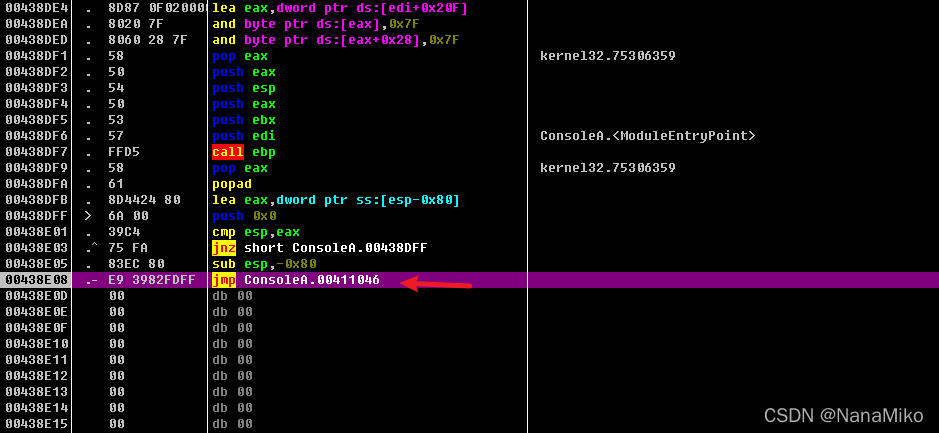

F7不断步入 这边遵守一个规则就是向上跳F4跳过

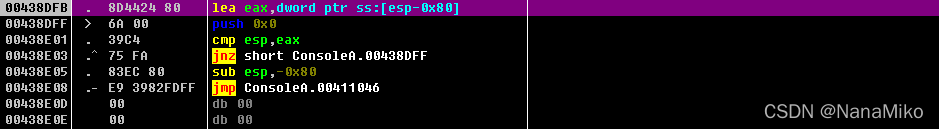

然后最后能看到一个大跳转

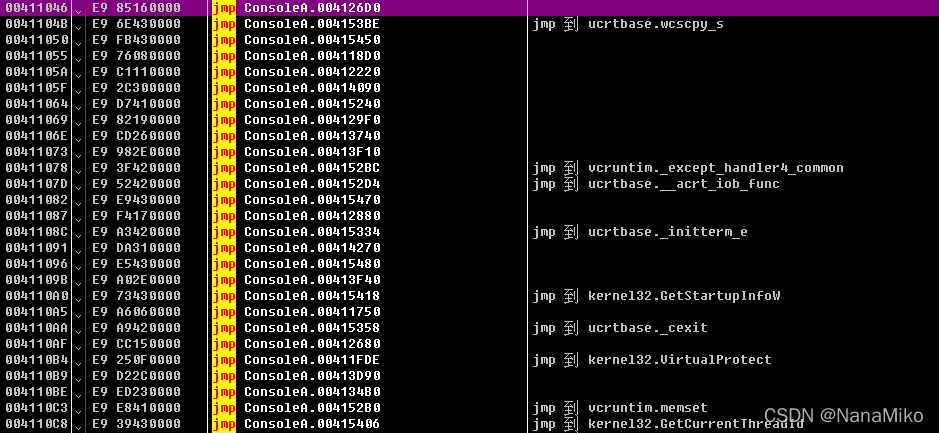

F7步入 又是一个大跳转

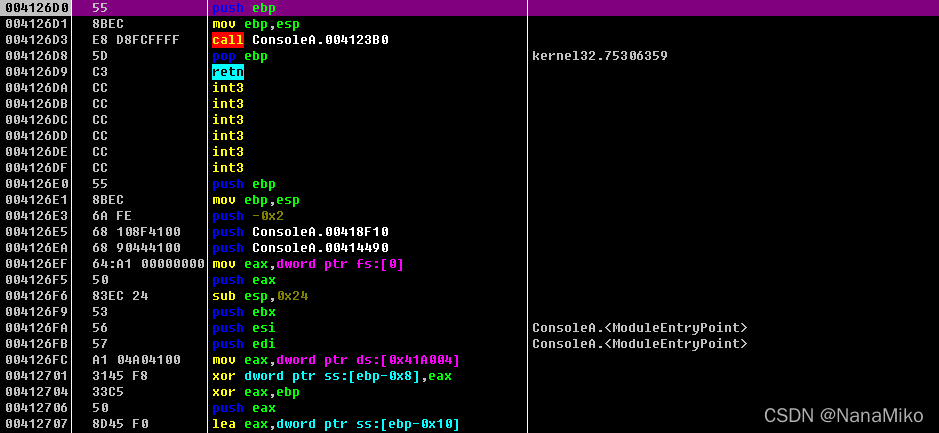

然后再F7就到了OEP了

这边是第一个方法 看见pushad直接搜索popad

这边再给一个方法 比较傻瓜化

一直遵守向上跳F4跳过就可以 然后一直F8还是能够跳到OEP

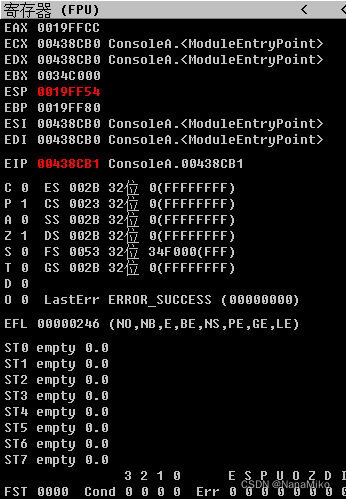

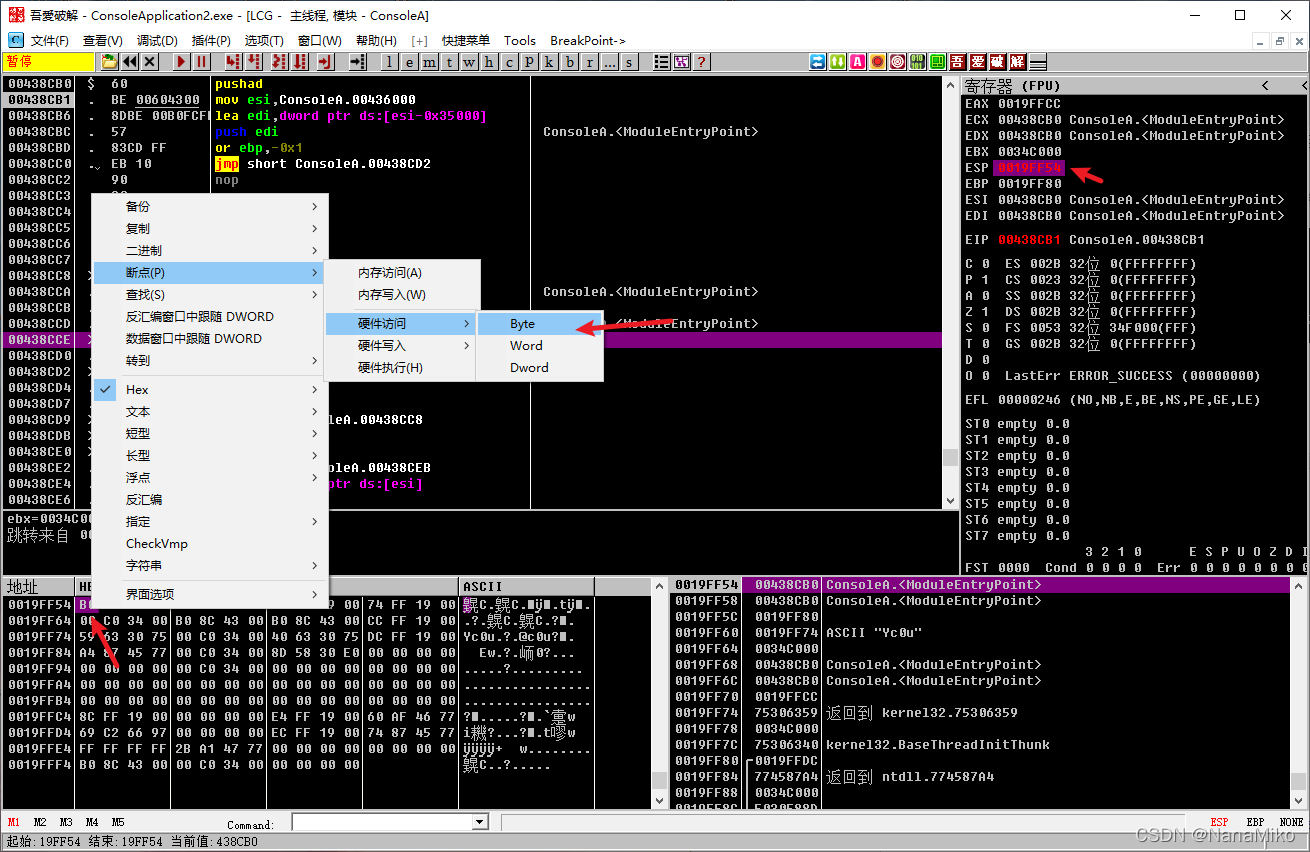

这边再给一种方法 ESP大法

在软件初始位置F7一下查看右侧ESP变更情况

数据窗口跟随 然后下个硬件断点

然后然后重置一下程序然后运行一下

然后又是熟悉的界面 jmp大跳转到OEP

这边再再再给一个方法

最后一次异常法

shift+F9让程序跑飞 然后计算按下几次后跑飞 下次就减一次继续调试 主要是这个壳太..(你们懂的 我不喜欢)所以一次就跑飞了 这样的话就是分析的代码少很多 像很多其他的比较厉害的壳可以用这个方法来少分析一点代码

当然也可以用upx的脱壳软件来脱(可能会损坏 建议手脱

这边就是大多数的方法 当然还有很多脱壳的方法这边就不一一细说

现在开始脱壳exe

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1400

1400

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?