转载自:https://www.jiloc.com/41563.html

在互联网中,总有一些无聊的人,每天不断的猜解别人服务器的密码!作为linux服务器的管理员,我们应该了解哪些IP经常不断地扫描我们的SSH端口以尝试暴力破解,下面我们用一条命令简单列出哪些IP破解你SSH密码以及次数。

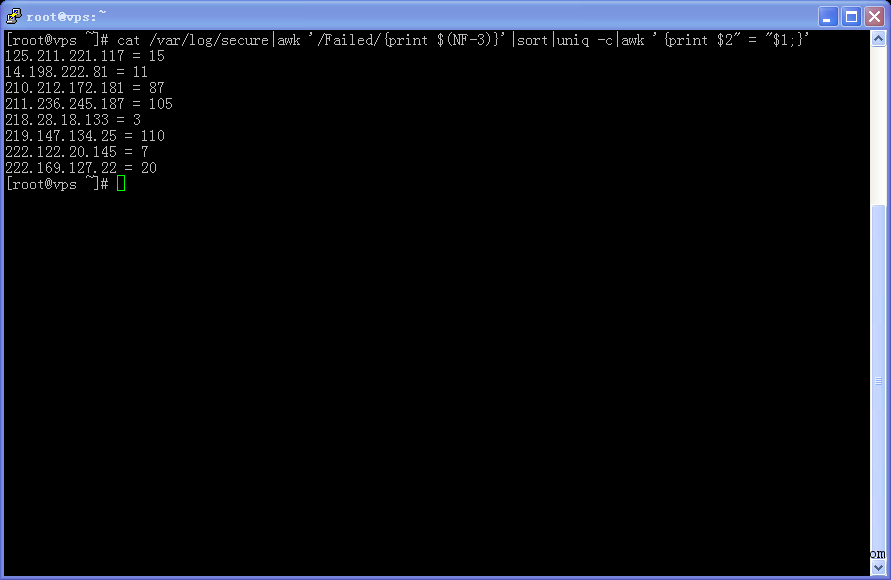

上面图片就是扫描本站SSH密码的IP以及扫描次数!

上面图片就是扫描本站SSH密码的IP以及扫描次数!

这里还是建议大家修改一下服务器的远程连接端口,以免被真的扫描到你的密码影响服务器的安全!有条件的话可以只允许固定的IP可以连接SSH远程连接端口,这样会安全很多。也可以自己写一个脚本在连续扫描次数达到指定值时将IP加入文件hosts.deny中并在hosts.allow中开启对sshd的过滤比如:

这样的话密码输入错误次数过多后,就自动被服务器挡在外面来实现安全配置.

ssh认证次数限制:

本文介绍如何通过命令行查看试图暴力破解SSH登录的IP地址及尝试次数,并提供了限制SSH登录尝试次数的方法,包括修改默认端口、设置IP白名单以及利用hosts.deny文件自动屏蔽恶意IP。

本文介绍如何通过命令行查看试图暴力破解SSH登录的IP地址及尝试次数,并提供了限制SSH登录尝试次数的方法,包括修改默认端口、设置IP白名单以及利用hosts.deny文件自动屏蔽恶意IP。

1792

1792

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?