0x00 漏洞概述

友讯科技股份有限公司(D-Link Corporation)是一家台湾科技公司,总部位于台北市内湖区,于1986年由高次轩成立。公司专注于电脑网络设备的设计开发,自创“D-Link”品牌,主要生产制造消费者及企业所使用的无线网络和以太网硬件产品。

2019年9月,Fortinet的FortiGuard Labs发现并向官方反馈了D-Link产品中存在的一个未授权命令注入漏洞(CVE-2019-16920),成功利用该漏洞后,攻击者可以在设备上实现远程代码执行(RCE)。由于攻击者无需通过身份认证就能远程触发该漏洞,因此该漏洞标记为高危级别漏洞。

0x01 影响版本

搭载最新版固件的如下D-Link产品存在该漏洞:

DIR-655

DIR-866L

DIR-652

DHP-1565

0x02 漏洞评级

高危

0x03 shodan搜索漏洞环境

使用shodan搜索"DIR-652"。(由于发现漏洞时,这些存在该漏洞的设备已经超出了服务周期,这意味着厂商不会再为发现的问题提供补丁。)

找到受影响版本的D-Link产品。

0x04 漏洞验证

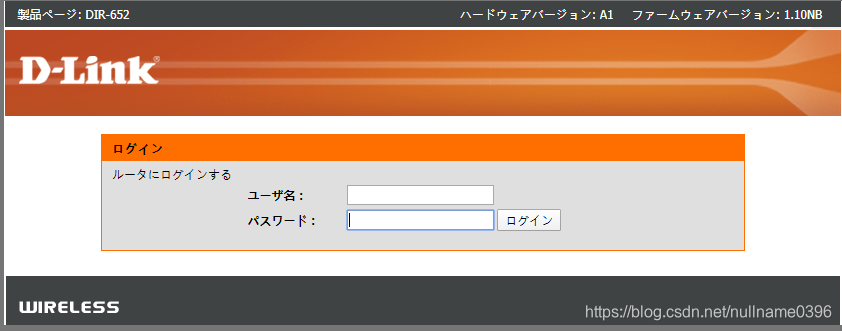

输入用户名(这里使用 admin),密码为空,然后登陆并使用Burp抓包。

本文详细介绍了CVE-2019-16920漏洞,涉及D-Link的多款路由器,包括DIR-655, DIR-866L, DIR-652和DHP-1565。该漏洞允许未经身份验证的攻击者执行远程代码,被标记为高危级别。由于受影响设备超出服务周期,厂商不再提供补丁,建议用户升级设备。"

89778798,8257197,IPsec网络安全实践:CA证书身份验证详解,"['网络安全', 'IPsec配置', '证书验证']

本文详细介绍了CVE-2019-16920漏洞,涉及D-Link的多款路由器,包括DIR-655, DIR-866L, DIR-652和DHP-1565。该漏洞允许未经身份验证的攻击者执行远程代码,被标记为高危级别。由于受影响设备超出服务周期,厂商不再提供补丁,建议用户升级设备。"

89778798,8257197,IPsec网络安全实践:CA证书身份验证详解,"['网络安全', 'IPsec配置', '证书验证']

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

6921

6921

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?